Si no estás informado sobre "DoS y DDoS", ¡queremos que leas la discusión a continuación! En primer lugar, los ataques DoS vs DDoS son otros tipos de ciberataques. Sí. Los ciberataques son algo real.

También son más comunes de lo que crees y pueden ocurrirle a cualquiera. De hecho, según la National Cyber Security Alliance (NCSA), más de 1 de cada 5 estadounidenses ha sido víctima de ciberdelitos a lo largo de su vida.

Según investigación el ataque medio de DDoS en el segundo trimestre de 2022 utilizó 5,17 Gbps de datos, un ligero aumento respecto al año anterior. Sin embargo, aunque esta cifra es suficiente para paralizar la mayoría de los sitios web pequeños y medianos, es significativamente inferior a la media del primer trimestre de 2021, que es de 9,15 Gbps.

Los ciberataques son ataques a sistemas que utilizan ordenadores e Internet. Estos ataques pueden llevarse a cabo utilizando diferentes métodos, y algunos de ellos se mencionan a continuación:

- El malware es un ciberataque que se instala en un ordenador y trata de hacerle hacer cosas que el usuario no quiere. Puede tomar el control de tu ordenador o enviarte spam.

- El phishing es un ciberataque que trata de conseguir que des tu información personal haciéndose pasar por una empresa legítima (como tu banco). Suele llegar a través de un correo electrónico o un mensaje de texto con una oferta de algo gratuito, como una tarjeta de crédito o un número de tarjeta de regalo falsos. Utilice las soluciones soluciones antiphishing para estar a salvo de estos ataques.

- La ingeniería social es un ataque que consiste en obtener información confidencial mediante el engaño. En este caso, el atacante obtiene acceso a un sistema engañando a alguien para que le dé información sensible.

DoS vs DDoS: Una visión general

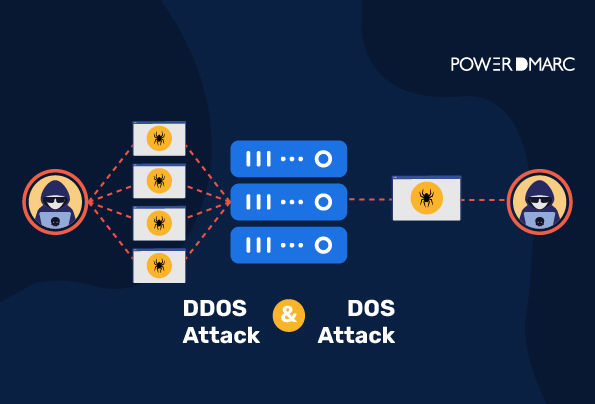

Los ataques DoS y DDoS son dos tipos diferentes de ciberataques.

- Un ataque DoS (denegación de servicio) es el tipo de ciberataque de más rápido crecimiento en el que el atacante envía archivos maliciosos a un sistema, dejándolo inutilizable. Un atacante puede realizar este ataque utilizando un solo ordenador o dispositivo para lanzar el ataque DoS.

- Un ataque de denegación de servicio distribuido (DDoS) se produce cuando un atacante envía una avalancha de tráfico a varios sistemas simultáneamente. Un atacante puede lanzar este ataque desde muchas fuentes distribuidas.

¿Cuál es la diferencia entre un ataque DoS y un ataque DDoS?

Los ataques DoS envían una gran cantidad de tráfico al ordenador de la víctima, apagándolo. Los ataques DoS se utilizan en entornos en línea -como los sitios web- para hacer que no estén disponibles para los usuarios, ya sea colapsando o saturando el servidor. Este ataque sobrecarga el servidor de un sitio web enviando grandes cantidades de tráfico.

Un ataque de denegación de servicio distribuido (DDoS) consiste en enviar cantidades masivas de tráfico a un solo sitio web desde muchas fuentes diferentes, dificultando el acceso de los usuarios legítimos a ese sitio.

Diferencia entre DoS y DDoS;

Ataque DoS

- Los ataques de denegación de servicio, o DoS por sus siglas en inglés, intentan hacer que un recurso informático no esté disponible inundándolo de peticiones.

- En un ataque DoS, un sistema envía material malicioso al sistema víctima.

- El ordenador de la víctima está financiado por el conjunto de datos dañinos enviados desde una única ubicación.

- Este tipo de ataque es más lento que el DDoS.

- El software puede bloquear el DoS rápidamente porque se está utilizando un sistema.

- Con las herramientas DoS, el atacante apunta al dispositivo de la víctima con un solo sistema.

- Los ataques DoS son ahora más fáciles de rastrear.

Ataque DDoS

- Los ataques de denegación de servicio distribuidos, o DDoS para abreviar, intentan hacer que un recurso informático no esté disponible inundándolo con peticiones de múltiples recursos.

- Múltiples sistemas envían material malicioso al sistema víctima en un ataque DDoS.

- En la diferencia de DDoS y DoS, el atacante de DDoS hace que el ordenador de la víctima se financie con el paquete de datos dañinos enviados desde múltiples lugares.

- Este ataque es más rápido en comparación con el ataque DoS.

- Un ataque DDoS es brutal para bloquear fácilmente, ya que el atacante envía datos desde más de un dispositivo.

- El atacante utiliza volumeBots para atacar a la víctima al mismo tiempo.

- Estos ataques no pueden ser rastreados fácilmente.

¿Cómo prevenir los ataques DoS y DDoS?

¡Aquí están las buenas noticias! Usted puede prevenir los ataques DoS y DDoS si sigue correctamente la estrategia de protección. La amenaza de un ataque DoS para las organizaciones modernas es constante, pero usted mismo puede evitarlo antes y después de un ataque. Es importante tener en cuenta, antes de seguir una estrategia de protección, que no se pueden detener todos los ataques DoS que se dirigen a su sistema. Sin embargo, lo más probable es que pueda minimizar el daño de un ataque exitoso mientras implementa una estrategia.

La clave para minimizar el daño causado por los ataques entrantes es hacer lo siguiente:

- Supervisión de la red

- Ataques DoS de prueba

- Estrategia

Supervisión de la red

Al supervisar su tráfico, podrá tomar medidas si observa un tráfico de datos inusual o una dirección IP desconocida. Puede detectar estas pequeñas señales a tiempo mediante la supervisión del tráfico de su red y mantener su servicio en línea evitando costes de inactividad inesperados. Además, el monitoreo constante de la red puede ver las vibraciones dañinas antes de que ataque a la víctima.

Ataques DoS de prueba

Es imposible prevenir todos los ataques DoS, pero puede prepararse cuando se produzca un ataque. Simular ataques DDoS contra su red es una de las formas más fáciles. Al simular un ataque, puede probar sus métodos de prevención actuales y desarrollar algunas estrategias de prevención en tiempo real para ahorrar dinero (ransomware) en caso de ataque.

Estrategia

Tener un plan estratégico listo para manejar el control de daños en caso de que ocurra un ataque puede hacer que un ataque sea exitoso o no. Es importante asignar funciones a los miembros del equipo, que serán los responsables de responder a los ataques una vez que se produzcan.

Un plan estratégico claro y totalmente aprobado puede marcar una enorme diferencia entre un ataque inconveniente y uno devastador. También incluye el establecimiento de directrices para la asistencia al cliente, de modo que los clientes no queden desolados mientras usted resuelve los problemas técnicos.

Conclusión

Sólo un servicio profesional puede proporcionar una protección DDoS fiable y eficaz. El proveedor se encargará de todos los posibles riesgos relacionados con el ataque y defenderá sus activos de la piratería ilegal.

Los ataques DoS y DDoS se llevan a cabo por diversas razones, que van desde el beneficio político hasta el financiero, pasando por la superación de las empresas. Los ataques DDoS son más rápidos que los ataques DoS porque utilizan varios sistemas, mientras que los ataques DoS implican un único sistema y son más lentos.

Proteja su sistema de archivos maliciosos y datos dañinos en caso de DoS o DDoS ataques que dañan su sistema y exigen un enorme (rescate).

- Aumentan las estafas fiscales y los ataques de suplantación de identidad de IRS por correo electrónico durante la temporada de impuestos - 2 de mayo de 2024

- Seguridad del correo electrónico 101 para combatir las criptoestafas - 30 de abril de 2024

- ¿Cómo encontrar el mejor proveedor de soluciones DMARC para su empresa? - 25 de abril de 2024