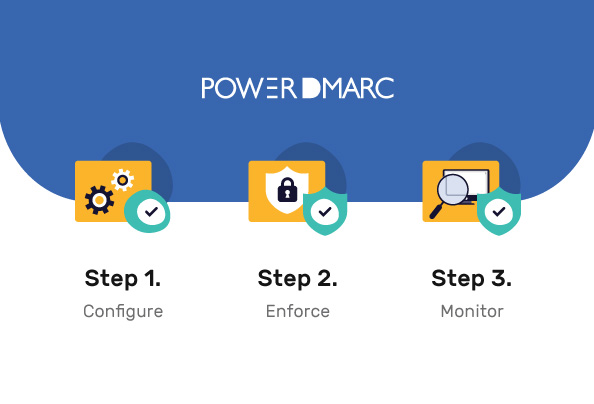

인간의 본성상 특정 사건이 개인적으로 영향을 미치지 않는 한 이에 대한 예방 조치를 취하는 경우는 거의 없습니다. 하지만 이메일 스푸핑 공격의 경우 생각보다 더 큰 비용이 발생할 수 있습니다! 매년 이메일 스푸핑 공격으로 인해 기업은 수십억 달러의 비용을 지불하고 브랜드 평판과 신뢰도에 장기적인 영향을 미칩니다. 이 모든 것은 도메인 소유자가 다음 공격의 희생양이 될 때까지 임박한 사이버 위협을 계속 부인하며 살아가는 데서 시작됩니다. 오늘은 이메일 스푸핑을 완전히 차단하는 데 도움이 되는 쉽고 초보자에게 친숙한 3가지 단계를 안내함으로써 부주의한 태도에 작별을 고하고자 합니다. 다음은 그 내용입니다:

1단계: DMARC 구성

도메인에 대한 지속적인 사칭 시도를 막으려는 경우 DMARC가 성배와 같은 역할을 할 수 있습니다. 만병통치약 같은 프로토콜은 없지만 DMARC를 활용하면 잠재력을 최대한 발휘하여 이메일 스푸핑을 획기적으로 최소화할 수 있습니다.

조직에서 DMARC를 구현하려면 다음과 같이 하세요:

- DMARC 레코드 생성기를 사용하여 클릭 한 번으로 사용자 지정 DMARC 레코드를 생성하세요.

- DNS에 레코드를 복사하여 붙여넣기

- DNS가 프로토콜을 구성할 수 있도록 72시간을 허용하세요.

2단계: DMARC 정책 적용

이메일 인증 여정의 초급 단계에서는 DMARC 정책을 '없음'으로 설정하는 것이 안전합니다. 이렇게 하면 이메일 전송률에 영향을 주지 않으면서도 모니터링을 통해 이메일 채널의 핵심 사항을 파악할 수 있습니다. 그러나 없음 정책은 이메일 스푸핑을 방지하지 못합니다.

도메인 남용 및 사칭으로부터 보호하려면 DMARC 격리 또는 거부에 대한 정책을 적용해야 합니다. 즉, 도메인에서 보낸 이메일이 인증에 실패하는 경우, 즉 규정을 준수하지 않는 출처에서 보낸 경우 어떤 상황에서도 이러한 사기성 이메일은 수신자의 스팸 폴더에 보관되거나 완전히 차단됩니다.

이렇게 하려면 기존 DMARC 레코드의 "p" 기준을 p=none에서 p=reject로 수정하기만 하면 됩니다.

3단계: 도메인 모니터링

DMARC 도입의 전체 프로세스를 하나로 묶는 세 번째이자 마지막 단계는 모니터링입니다. 이메일 인증 솔루션을 부과한 모든 도메인을 모니터링하는 것은 비즈니스 및 마케팅 이메일의 일관된 전달성을 보장하기 위해 반드시 필요합니다. 그렇기 때문에 DMARC는 도메인별 이메일 인증 결과와 관련된 데이터를 DMARC 집계 및 포렌식 보고서 형태로 전송할 수 있는 이점을 제공합니다.

XML 보고서는 읽기 어렵고 정돈되지 않은 것처럼 보이기 때문에 DMARC 보고서 분석기는 보고서를 한 지붕 아래에서 종합적인 방식으로 모아주는 훌륭한 플랫폼입니다. 단일 창에서 도메인을 보고 모니터링하고, 정책을 수정하고, 스푸핑 시도를 쉽게 조사할 수 있습니다.

이러한 단계를 수행하면 직접 도메인 스푸핑을 최소화하고 조직에서 다시 한 번 안전한 이메일을 사용할 수 있습니다!

- 블록체인이 이메일 보안을 개선할 수 있을까요? - 2024년 5월 9일

- 데이터센터 프록시: 프록시 세계의 주력 제품 공개 - 2024년 5월 7일

- 최근 피싱 공격에서 DMARC "없음" 정책을 악용한 킴수키(Kimsuky) - 2024년 5월 6일