Wat is een "Ice Phishing"-aanval?

In de digitale wereld is veel gediscussieerd over de vraag of het overmaken van geld met anonimiteit al dan niet veel risico's met zich meebrengt. Maar dat doet het wel. De laatste tijd is er op het internet een toenemende phishing-zwendel, de zogenaamde "ice phishing attack". De cryptomarkt is onder onze neus geëxplodeerd, met meer en meer mensen die zichzelf anoniem registreren op de Blockchain om cryptofondsen aan te trekken en hun financiën te vermenigvuldigen. Hoewel het allemaal vrij magisch klinkt, is dat in werkelijkheid niet zozeer het geval.

Microsoft heeft onlangs een waarschuwing uitgegeven voor gebruikers over een mogelijke variant van phishing-aanval die specifiek gericht is op de Blockchain- en Web3-omgeving. Deze gloednieuwe en alarmerende Blockchain-zwendel wordt "Ice Phishing" genoemd.

Voor onze niet-cryptolezers volgt hier een korte samenvatting van een aantal basisbegrippen voordat we ingaan op wat "Ice Phishing" is:

Gegevensdecentralisatie en de Blockchain

Gegevensdecentralisatie verwijst naar een gegevensmodel waarbij de bevoegdheid over gegevensentiteiten wordt verspreid over een gedistribueerd netwerk, in plaats van te worden geconcentreerd in de handen van een specifieke instantie(s). Het blijft trouw aan het feit: "ieder voor zich", door de onderlinge afhankelijkheid tussen de gegevensbehandelende partijen te verminderen.

Blockchain kan worden gedefinieerd als een gedecentraliseerde database die voornamelijk functioneert als een opslageenheid voor cryptocurrency-transacties. Als een veilige omgeving die digitaal gedistribueerd en gedeconcentreerd is, handhaaft het de anonimiteit van de deelnemers tijdens transacties en bewaart het ook een verslag daarvan. Alle informatie op de Blockchain wordt elektronisch opgeslagen in een beveiligde ruimte die niet toegankelijk is voor derden.

De Blockchain slaat gedistribueerde grootboeken op die niet kunnen worden gewijzigd zodra ze zijn toegevoegd. Elk "blok" werkt als een afzonderlijke opslageenheid die een reeks transactiegegevens bevat binnen een beperkte ruimte. Zodra het blok vol is, wordt een nieuw blok aangemaakt om de volgende set records toe te voegen, die vervolgens wordt gekoppeld aan het vorige blok. Dit vormt een keten van databases waaraan de Blockchain zijn signatuurnaam ontleent.

Tegenwoordig zijn er verschillende Blockchain ontwikkelingsdiensten die advies, integratie, tokenisatie, beheer en onderhoudsdiensten aanbieden om organisaties en individuen te helpen bij het maken en implementeren van blockchain-gebaseerde oplossingen.

Web3.0 en de mogelijke risico's ervan

Web3.0, of Web3 zoals het meestal wordt genoemd, is gebouwd op de basis van Blockchain-technologie en is een gedecentraliseerde webomgeving die gebruikers in staat stelt om te interageren met hun investeringen en deze te schalen, terwijl hun gegevens meer privacy krijgen. In Web3 worden gegevens gedecentraliseerd en gecodeerd met behulp van een privésleutel waartoe alleen de gebruiker toegang heeft.

In tegenstelling tot Web2, waar gegevens worden opgeslagen op gecentraliseerde servers die onder toezicht staan van een groep grote techbedrijven, biedt Web3 meer in termen van veiligheid en schaalbaarheid en is het snel het volgende grote ding in de cryptomarkt aan het worden.

Het is echter belangrijk op te merken dat Web3 nog in de kinderschoenen staat en nog heel wat ontwikkeling vergt. Net als Web1.0 en Web2.0 is het niet immuun voor datalekken of beveiligingsproblemen. Het gebrek aan centralisatie wijst ook op de afwezigheid van dataregulering in Web3, wat de weg vrijmaakt voor kwaadaardige activiteiten.

Ice Phishing aanvallen ontdekt door Microsoft op de Blockchain

Je vraagt je misschien af, als de Blockchain en Web3 zulke veilige omgevingen zijn, hoe kunnen phishing aanvallen dan nog steeds een ravage aanrichten in de crypto wereld? Het antwoord is- door social engineering.

Aanvallers zijn net zo slim als ze kwaadaardig zijn. De Metaverse Development Services industrie is niet immuun voor kwaadaardige aanvallen van aanvallers die constant nieuwe manieren vinden om onschuldige gebruikers schade toe te brengen. Zoals opgemerkt door Microsoft beveiligingsanalisten, zijn deze daders begonnen met het creëren en ondertekenen van kwaadaardige smart contracts die tokens omleiden van niet-custodial wallets naar een door de aanvaller gecontroleerd adres in plaats van het adres van de beoogde ontvanger. Dit wordt mogelijk gemaakt door het gebrek aan transparantie in de transactie-interface van Web3. Het wordt steeds moeilijker om de verplaatsing van tokens te detecteren en te traceren, waardoor het cruciaal wordt voor bedrijven die Metaverse Development Services aanbieden om deze geraffineerde aanvallers voor te blijven.

Klinkt dit bekend? Phishing e-mails die door aanvallers worden verstuurd om bedrijven op te lichten maken gebruik van vergelijkbare tactieken.

Zoals gesuggereerd door beveiligingsonderzoekers bij Microsoft, kan men om "Ice Phishing" te voorkomen een paar voorzichtige stappen nemen, waaronder grondig controleren of het smart contract dat je ondertekent gecontroleerd en onveranderlijk is, en ook de beveiligingskenmerken erop controleren.

Ik ben geen Blockchain gebruiker, moet ik nog steeds bezorgd zijn?

Ja! Hoewel "Ice phishing" een unieke variant van phishing is die zich voedt met Blockchain- en Web3-kwetsbaarheden, kunnen verschillende andere vormen van phishing personen op elk niveau treffen. Dit zijn er een paar:

E-mail phishing

Ooit een e-mail tegengekomen die te mooi klinkt om waar te zijn? Zoals een korting van 90% op uw favoriete aanbiedingen, of het winnen van een loterij? Sommige zijn gemakkelijk op te sporen omdat het afzenderadres er verdacht uitziet, maar wat als u dezelfde e-mail ontvangt van een betrouwbare bron op wiens diensten u dagelijks vertrouwt? U zult op de e-mail klikken.

Bij een phishingaanval via e-mail vervalst de aanvaller het afzenderadres om het te doen lijken alsof het van een legitieme bron afkomstig is, om gebruikersgegevens te stelen of ransomware te injecteren. Het kan leiden tot gegevensinbreuken op ondernemingsniveau, identiteitsdiefstal en meer.

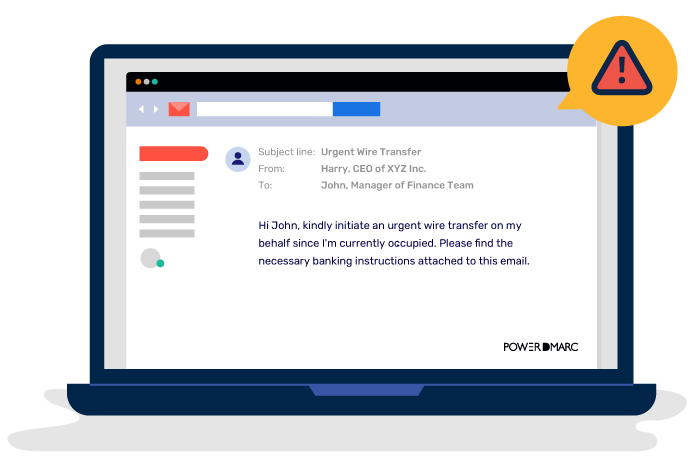

CEO Fraude

Besluitvormers in een organisatie, zoals de CEO, lopen het meeste risico om te worden geïmiteerd. Dit komt omdat zij als geen ander toegang hebben tot gevoelige informatie. CEO-fraude verwijst naar phishing-e-mails waarin de CEO wordt uitgebeeld om werknemers te verleiden geld over te maken of vertrouwelijke gegevens vrij te geven.

Walvisvangst en Spear Phishing

Zeer gerichte vormen van phishingaanvallen, whaling en spear phishing, richten zich op specifieke personen binnen een organisatie om het bedrijf op te lichten. Vergelijkbaar met CEO-fraudezijn ze zeer moeilijk te detecteren of te omzeilen, omdat ze gebruikmaken van geavanceerde social engineering-tactieken.

Hoe beschermt u uw organisatie tegen phishing?

DMARC kan helpen! Met behulp van oplossingen voor e-mailverificatie zoals DMARC kunt u een robuuste antiphishinghouding implementeren in uw organisatie. Een DMARC-beleid helpt niet alleen om phishing te omzeilen, maar biedt ook een hoge mate van beveiliging tegen direct-domain spoofing en ransomware-aanvallen via valse e-mails.

PowerDMARC is uw one-stop DMARC softwareoplossing, op een missie om het giswerk uit e-mailbeveiliging te halen. Onze oplossingen zijn eenvoudig te implementeren, hebben concurrerende marktprijzen, zijn volledig veilig en zeer effectief! We hebben meer dan 1000 internationale merken geholpen om phishing tegen te gaan en binnen enkele maanden na implementatie te migreren naar een veiligere e-mailervaring. Doe vandaag nog met ons mee door een gratis DMARC test!.

- Hoe publiceer je een DMARC Record in 3 stappen? - 2 april 2024

- Waarom faalt DMARC? DMARC-falen oplossen in 2024 - 2 april 2024

- Wat is e-mailverificatie? Controleer en verifieer je e-mails - 29 februari 2024