Дата анализа: 02/08/2025

Отчет о внедрении DMARC и MTA-STS в Новой Зеландии за 2025 год

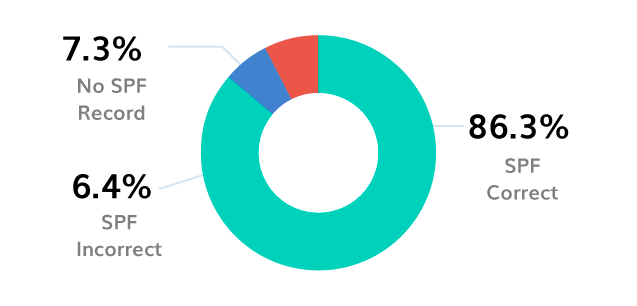

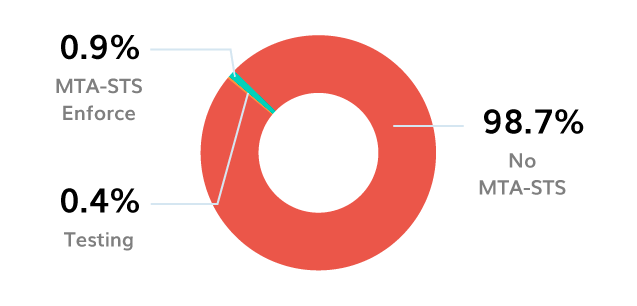

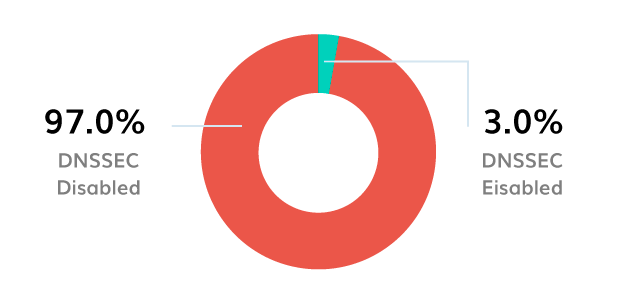

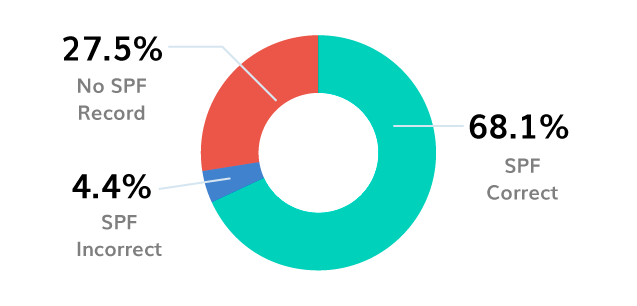

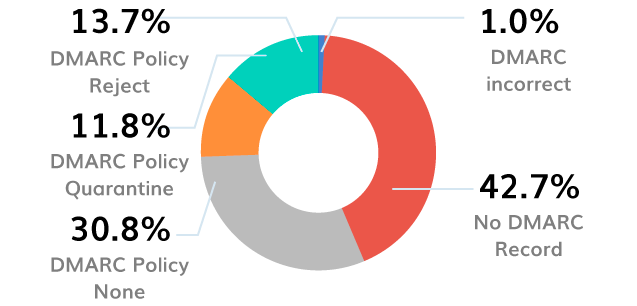

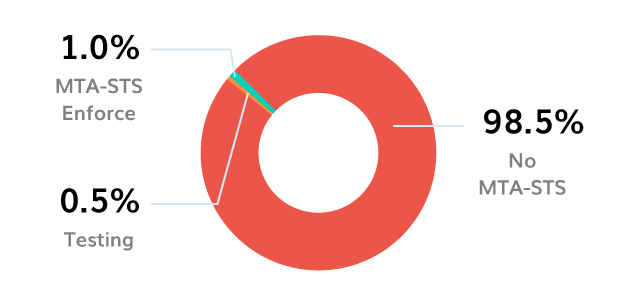

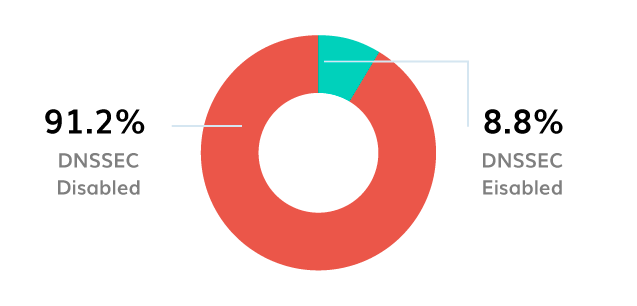

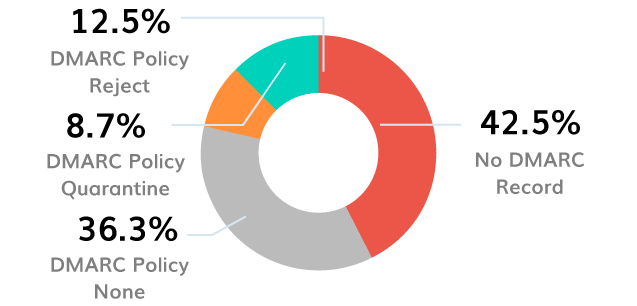

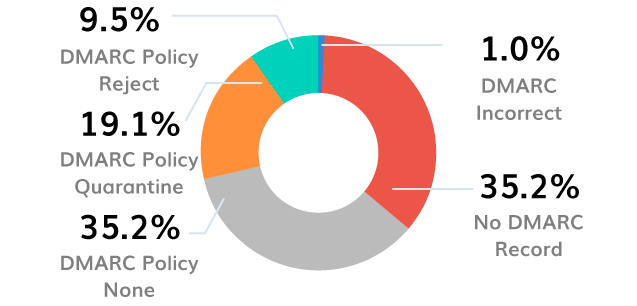

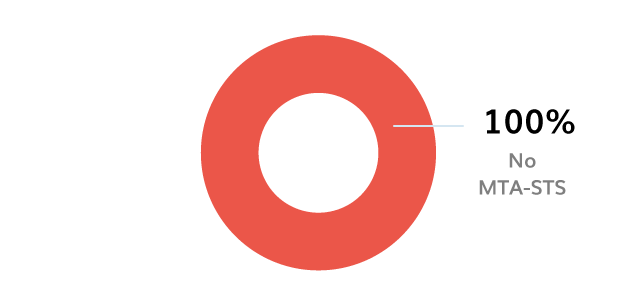

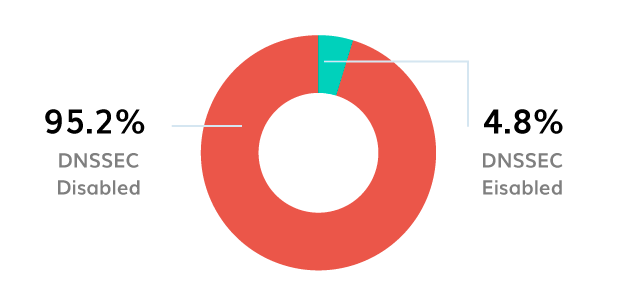

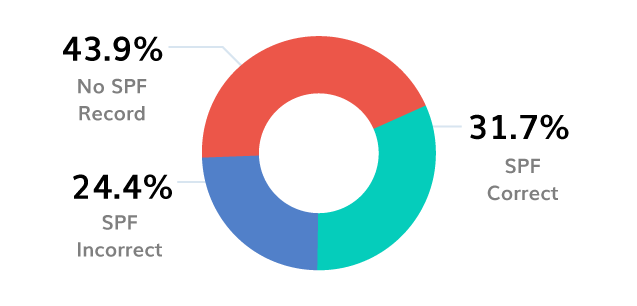

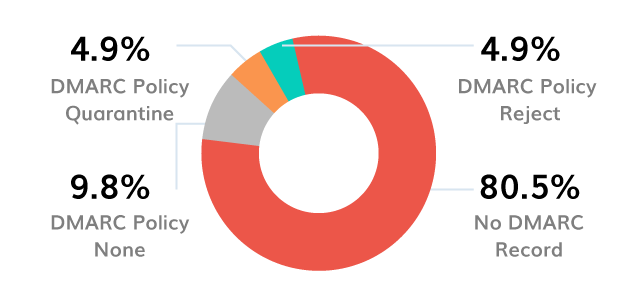

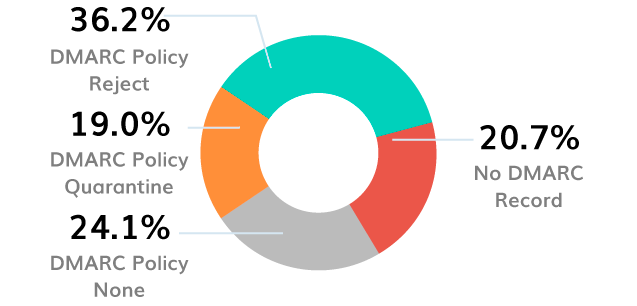

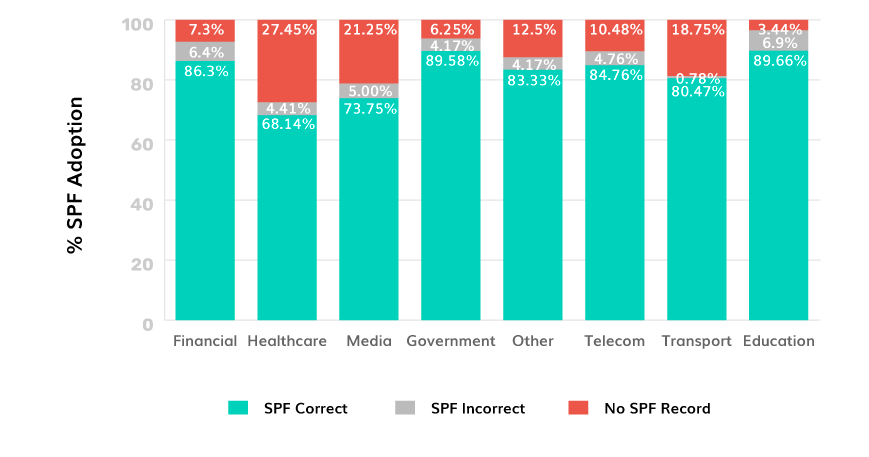

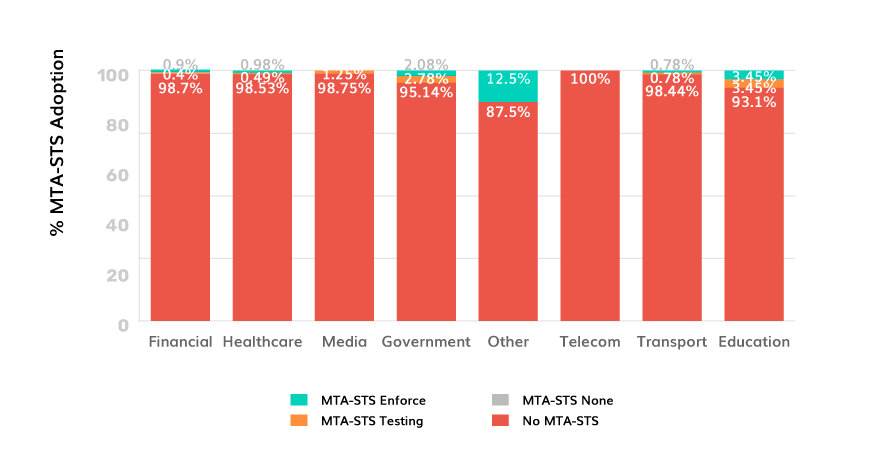

Государственный сектор Новой Зеландии испытывает растущее давление фишинговых и спуфинг-атак, направленных на правительственные домены. В ответ на это правительство запустило программу Secure Government Email (SGE) Frameworkкоторая требует от всех ведомств принять открытые стандарты, включая DMARC (с настройкой "отклонить"), SPF, DKIM, MTA-STS и TLS-RPT, к октябрю 2025 года. Система заменяет устаревшую систему SEEMail и вводит регулярную отчетность, устранение проблем и стандарты безопасной передачи электронной почты. В этом отчете рассматривается ход внедрения и описываются шаги по снижению киберриска, обеспечению целостности электронной почты и защите коммуникаций в государственном секторе.