Отчет о внедрении DMARC и MTA-STS в США в 2026 году

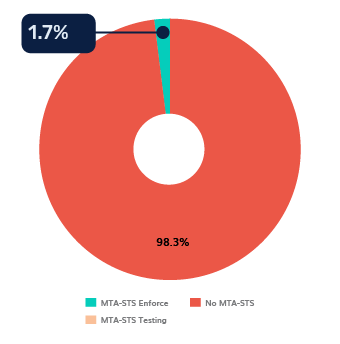

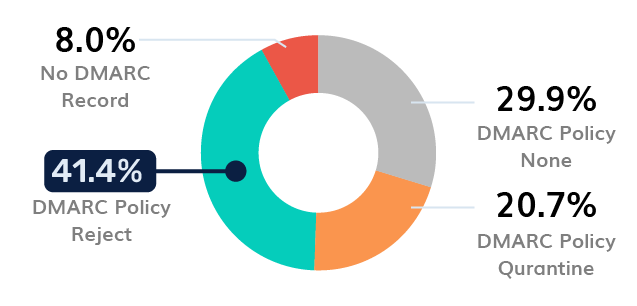

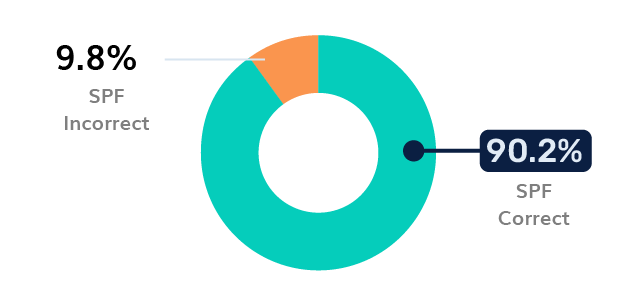

Мы в PowerDMARC проанализировали состояние аутентификации электронной почты в доменах США и выделили две вещи: внедрение DMARC растет, но его применение остается неравномерным, а MTA-STS существенно отстает. Именно в этом разрыве и сохраняется риск подделки и понижения рейтинга.

Вашингтон, округ Колумбия, остается эпицентром глобальной политики в области кибербезопасности, но по мере приближения 2026 года разрыв между мандатом и реализацией увеличивается. Несмотря на усиление федерального регулирования, такого как «Shields Up» и более широких национальных инициатив в области кибербезопасности, США остаются основной площадкой для мошенничества с использованием искусственного интеллекта и компрометации деловой электронной почты (BEC), которые в прошлом году обошлись экономике в более чем 2,9 миллиарда долларов.

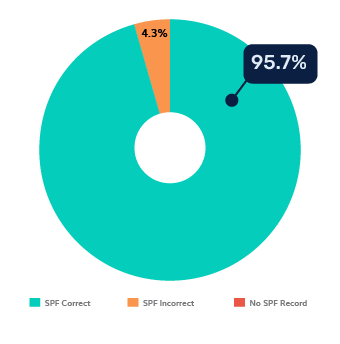

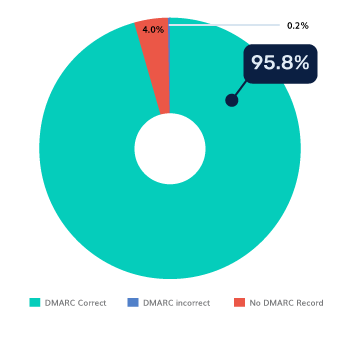

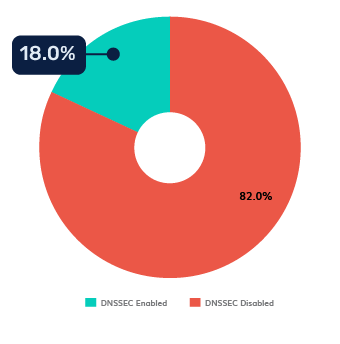

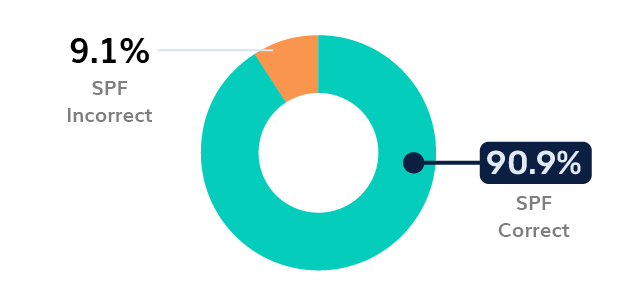

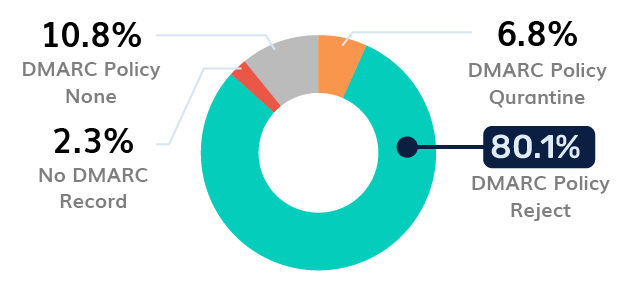

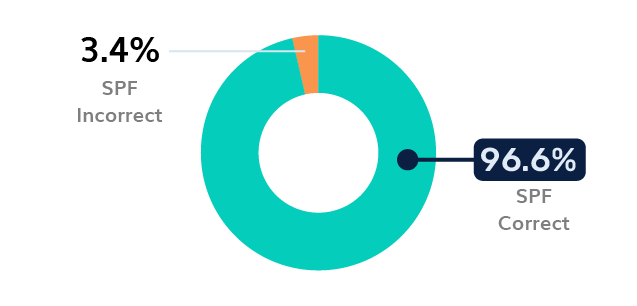

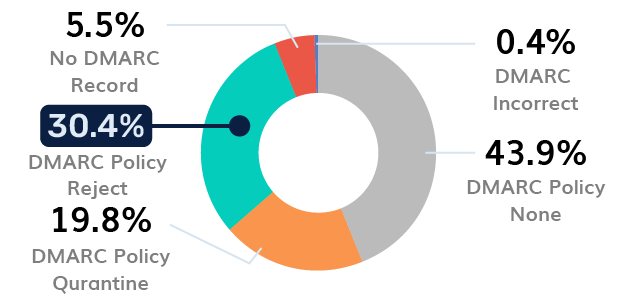

Анализ PowerDMARC показывает, что страна решила проблему аутентификации идентичности (SPF/DMARC), но оставила без внимания безопасность транспортного уровня (MTA-STS) и целостность зоны (DNSSEC), что представляет серьезную угрозу.

Запрос отчета — Внедрение DMARC в США

"*" указывает на обязательные поля