TLS加密是如何工作的?

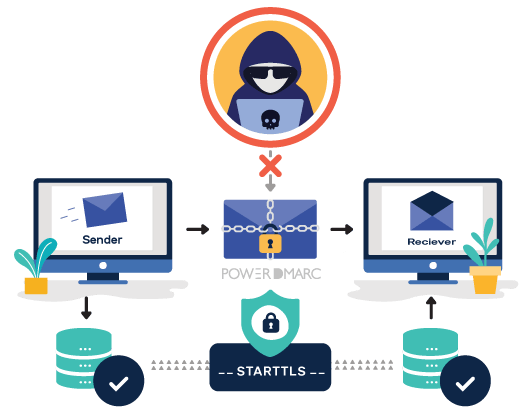

当你从你的域名发送电子邮件时,你的邮件传输代理(MTA)会向接收服务器进行查询,检查它是否支持STARTTLS命令。当你的MTA确认接收方支持STARTTLS时,它就会切换到加密连接并安全地发送电子邮件。

但是,攻击者可以破坏这个过程,将电子邮件转发到他们控制的服务器上,或者使STARTTLS查询失败,促使你的MTA通过一个未加密的连接发送电子邮件。在这两种情况下,攻击者都可以完全访问你的电子邮件。

为什么是MTA-STS?

MTA-严格传输安全(MTA-STS)是一个安全协议,旨在减轻MITM攻击。下面是它是如何做到这一点的。

- 使用支持HTTPS的服务器

你的MTA通过DNS查询的MX记录与存储在MTA-STS策略文件中的记录进行比较,后者是通过HTTPS获取的。MTA也会缓存MTA-STS策略文件,这使得DNS欺骗攻击更难实现。

- 强制性TLS

MTA-STS允许你的域名发布一个策略,使得发送电子邮件时必须使用加密的TLS。如果由于某种原因,发现接收服务器不支持STARTTLS,那么邮件将根本不会被发送。这样就无法进行SMTP降级。

PowerDMARC能做什么?

-

托管的MTA-STS。

MTA-STS需要一个具有有效证书的HTTPS网络服务器,DNS记录,以及持续的维护。PowerDMARC通过完全在后台为您处理所有这些问题,使您的生活变得更加轻松。一旦我们帮你设置好了,你甚至都不用再去想它了。

- TLS报告

使用MTA-STS,你可以强制要求邮件通过TLS加密连接发送到你的域名。这可能会导致偶尔出现电子邮件交付的问题。TLS报告(TLS-RPT)可以让你不断收到关于你的域中的电子邮件状态的报告,这样你就可以在出现问题时迅速解决。PowerDMARC以JSON文件的形式接收这些报告,并将其转换为任何人都可以阅读的简化图表和表格。你浪费的时间越少,你解决问题的速度就越快。