Ротация ключей DKIM — это процесс замены существующих криптографических ключей DKIM на новые для обеспечения безопасности электронной почты. Это звучит технически, но идея проста: так же, как пароли не должны оставаться неизменными, так и ключи DKIM не должны оставаться неизменными.

Регулярная ротация ключей DKIM помогает предотвратить подделку электронной почты, фишинг и несанкционированное использование вашего домена. В этом руководстве мы расскажем, что такое ключи DKIM, почему важна их ротация, как часто их следует менять и как это сделать наиболее безопасно (вручную или автоматически).

Что такое ключи DKIM?

DKIM (DomainKeys Identified Mail) — это протокол аутентификации электронной почты, который проверяет, действительно ли письмо пришло с домена, который оно якобы представляет.

При отправке электронного письма отправляющий сервер подписывает его с помощью закрытого криптографического ключа. Соответствующий открытый ключ публикуется в DNS в виде записи TXT. Когда почтовый сервер получателя получает сообщение, он извлекает открытый ключ из DNS и использует его для проверки подписи. Если подпись совпадает, сообщение подтверждается как подлинное и не подвергшееся фальсификации.

Этот процесс укрепляет доверие между отправляющими и принимающими серверами. Он также улучшает размещение в почтовом ящике и защищает домены от подделки. DKIM работает вместе с SPF и DMARC, образуя многоуровневую защиту от подделки и фишинга.

Но криптографическая защита — это не одноразовая настройка, о которой можно просто забыть. Ключи тоже должны развиваться.

Почему ротация ключей DKIM имеет решающее значение

Ротация ключей DKIM означает генерацию новой пары закрытого/открытого ключей и вывод старой пары из обращения после безопасного переходного периода. Но почему это важно? Дело в том, что если злоумышленник получит доступ к вашему закрытому ключу, он сможет подписывать мошеннические электронные письма, которые будут выглядеть как законные. Это может привести к следующим последствиям:

- Фишинговые кампании с вашего домена

- Подделка бренда

- Черный список адресов электронной почты

- Повреждение при доставке

Чем дольше ключ остается активным, тем выше риск уязвимости. Даже если ключ не скомпрометирован, его длительное повторное использование увеличивает площадь атаки. Но это еще не все! Есть еще и операционная причина: устаревшие ключи (например, 1024-битные) могут больше не соответствовать современным требованиям безопасности и повлиять на надежность аутентификации. Таким образом, ротация DKIM защищает как репутацию вашего бренда, так и инфраструктуру электронной почты, помогая вашим ключам оставаться современными, обновленными и надежными.

Как часто следует менять ключи DKIM?

Не существует единого универсального правила, но передовой опыт отрасли предполагает:

- Каждые 6–12 месяцев для большинства организаций

- Каждые 3–6 месяцев для отправителей с высоким уровнем безопасности или большим объемом отправлений

- Немедленно, если есть подозрение на компромисс

Организации, следующие рекомендациям отраслевых групп, таких как Рабочая группа по борьбе со злоупотреблениями в сфере обмена сообщениями, вредоносным ПО и мобильными устройствами (M3AAWG), часто принимают политику ежегодной или полугодовой ротации.

Рекомендуемая длина ключа

Не менее важным является длина ключа. Сегодня рекомендуется использовать ключи длиной не менее 2048 бит. Хотя в некоторых системах по-прежнему поддерживаются ключи длиной 1024 бит, они все чаще считаются слабыми. Переход на ключи длиной 2048 бит усиливает криптографическую устойчивость и соответствует современным стандартам.

Методы ротации ключей DKIM

Существует несколько способов ротации ключей DKIM в зависимости от вашей инфраструктуры и уровня контроля.

1. Ручная ротация ключей DKIM

Вы можете вручную менять DKIM-ключи время от времени, создавая новые ключи для вашего домена. Для этого выполните следующие действия:

- Перейдите к нашему бесплатному инструменту для генерации записей DKIM.

- Введите информацию о вашем домене и введите нужный селектор DKIM по вашему выбору

- Нажмите кнопку "Генерировать".

- Скопируйте новую пару ключей DKIM

- Открытый ключ должен быть опубликован в DNS, заменив предыдущую запись.

- Закрытый ключ должен быть либо передан вашему ESP (если вы передаете электронную почту на аутсорсинг), либо загружен на ваш почтовый сервер (если вы обрабатываете электронную почту на месте).

2. Делегирование DKIM-ключа поддомена

Владельцы доменов могут передать ротацию ключей DKIM на аутсорсинг, позволив третьей стороне сделать это за них. Это происходит, когда владелец домена передает выделенный поддомен поставщику электронной почты и просит его сгенерировать пару ключей DKIM от его имени. Это позволяет владельцам избежать хлопот, связанных с ротацией ключей DKIM, передав эту обязанность третьей стороне.

Однако это может привести к проблемам с переопределением политики в записях DMARC. Рекомендуется отслеживать и проверять вращающиеся ключи на контроллерах домена, чтобы обеспечить плавное и безошибочное развертывание.

3. Делегирование ключа DKIM CNAME

CNAME означает каноническое имя и представляет собой запись DNS, которая используется для указания на данные внешнего домена. Делегирование CNAME позволяет владельцам доменов указывать на информацию записи DKIM, которая поддерживается любой внешней третьей стороной. Это похоже на делегирование поддоменов, поскольку от владельца домена требуется только опубликовать несколько записей CNAME в своем DNS, в то время как инфраструктура DKIM и ротация ключей DKIM обрабатываются третьей стороной, на которую указывает запись.

Например,

«domain.com» — это домен, с которого будут подписываться исходящие электронные письма, а «third-party.com» — поставщик, который будет обрабатывать процесс подписи.

s1._domainkey.domain.com CNAME s1.domain.com.third-party.com

Вышеупомянутая запись CNAME должна быть опубликована в DNS владельца домена.

Теперь s1.domain.com.third-party.com уже имеет запись DKIM, опубликованную в его DNS, которая может быть: s1.domain.com.third-party.com TXT «v=DKIM1; p=MIG89hdg599…».

Эта информация будет использоваться для подписи электронных писем, исходящих от домена domain.com.

Примечание: для включения ротации ключей DKIM необходимо опубликовать в DNS несколько записей DKIM (рекомендуется: не менее 3 записей CNAME) с разными селекторами. Это позволит вашему поставщику переключаться между ключами при подписании и предоставит ему альтернативные варианты.

4. Автоматическая ротация ключей DKIM

Большинство производителей электронной почты и сторонних поставщиков услуг электронной почты поддерживают автоматическую ротацию ключей DKIM для своих клиентов. Например, если вы используете Office 365 для маршрутизации электронной почты, вы будете рады узнать, что Microsoft поддерживает автоматическую ротацию ключей DKIM для своих пользователей Office 365.

В нашей базе знаний есть подробный документ о том, как включить ротацию ключей DKIM для электронной почты Office 365.

Лучшие практики для ротации ключей DKIM

Вот краткий список действий, которым следует следовать:

- Используйте ключи длиной не менее 2048 бит.

- Поворачивайте каждые 6–12 месяцев

- Используйте несколько селекторов

- Вести журнал ротации

- Перед удалением старых ключей протестируйте новые

- Предоставить льготный период во время перехода

- Координировать работу со всеми поставщиками и провайдерами

- Отслеживайте отчеты DMARC после ротации

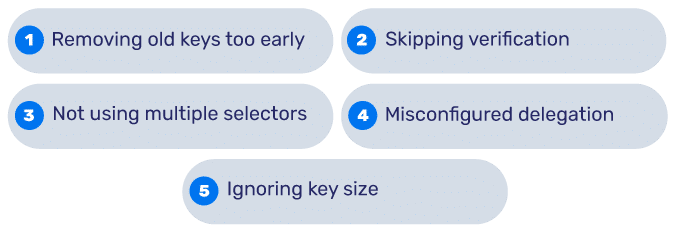

Распространенные ловушки и как их избежать

Даже опытные команды допускают ошибки. Вот некоторые распространенные проблемы, связанные с ротацией:

1. Слишком раннее удаление старых ключей

Перед удалением всегда дайте время на распространение DNS и завершение потока почты. Здесь может пригодиться настройка отчетов DMARC. Просто создайте запись DMARC и определите тег «rua» с вашим адресом электронной почты, чтобы получать ежедневные отчеты о статусе и результатах аутентификации.

2. Пропуск проверки

Всегда проверяйте результаты аутентификации после включения нового селектора. Вы можете сделать это вручную или, что предпочтительнее, с помощью инструмента проверки DKIM, который обеспечит мгновенную ясность и понимание.

3. Не использовать несколько селекторов

Настройки с одним селектором создают риск простоя. Убедитесь, что вы определяете отдельные селекторы для отдельных записей DKIM, настроенных в вашем домене, чтобы принимающие серверы могли легко найти ваши ключи.

4. Неправильно настроенное делегирование

Неправильные записи CNAME или субдомена могут нарушить согласованность DKIM, поэтому убедитесь, что вы проверяете свою конфигурацию каждый раз, когда вносите изменения.

5. Игнорирование размера ключа

Устаревшие 1024-битные ключи ослабляют уровень безопасности. Эксперты рекомендуют настраивать как минимум 2048-битные ключи DKIM для усиления защиты и соответствия современным стандартам безопасности.

Внедрение стратегии ротации ключей DKIM

Мы называем это «3 D» ротации ключей DKIM:

Шаг 1. Обсудите: согласуйте с заинтересованными сторонами и поставщиками частоту ротации, размер ключа (рекомендуется 2048 бит) и метод делегирования.

Шаг 2. Примите решение: теперь выберите модель ротации: ручная, делегирование CNAME, делегирование субдомена или полностью автоматическая.

Шаг 3. Развертывание: наконец, безопасно внедрите систему, сгенерировав новый селектор, отслеживайте аутентификацию и удаляйте старые ключи только после проверки.

Пример графика ротации

Январь: добавление нового селектора и ключа

Февраль: переход на новый селектор для подписи

Середина февраля: удаление старого ключа

Повторять каждые 6–12 месяцев

Подведение итогов

Ротация ключей DKIM — важный, но часто упускаемый из виду компонент безопасности электронной почты. Если не менять ключи в течение многих лет, это повышает риск уязвимости и ослабляет систему аутентификации. Подводя итог, можно сказать, что ротация ключей каждые 6–12 месяцев, использование 2048-битного шифрования, поддержание нескольких селекторов и мониторинг результатов аутентификации составляют основу надежной стратегии ротации.

PowerDMARC поможет вам упростить ротацию и аутентификацию ключей DKIM! Наша команда экспертов помогла более 10 000 организаций автоматизировать настройку и управление протоколами без догадок и простоев. Свяжитесь с нами сегодня, чтобы узнать больше или начать работу!

Часто задаваемые вопросы

1. Требует ли ротация ключей DKIM простой?

Нет. При правильной реализации ротация ключей DKIM не должна приводить к простоям. Благодаря введению нового селектора и сохранению старого ключа в активном состоянии в течение льготного периода, электронные письма продолжают аутентифицироваться в обычном режиме на протяжении всего переходного периода.

2. Следует ли одновременно менять ключи DKIM для всех источников отправки?

Не обязательно. Если вы используете несколько поставщиков услуг электронной почты или внутренних почтовых серверов, каждый источник может иметь свою собственную конфигурацию DKIM. Ротация должна координироваться по источникам отправки, чтобы избежать несоответствия аутентификации.

3. Как долго следует хранить старый ключ DKIM после его замены?

Обычно рекомендуется сохранять старый ключ в течение как минимум 1–2 недель после перехода на новый селектор. Это необходимо для учета задержек при распространении DNS и писем в очереди, которые могут по-прежнему ссылаться на предыдущую подпись.

4. Могут ли ключи DKIM автоматически истекать?

Ключи DKIM технически не истекают, если вы не настроите их на истечение. Записи DNS остаются активными до тех пор, пока не будут удалены или заменены вручную.

5. Требуется ли ротация ключей DKIM для обеспечения соответствия DMARC?

DMARC явно не требует ротации ключей DKIM. Однако регулярная ротация усиливает общую аутентификацию электронной почты и снижает риск сбоев в согласовании DKIM, вызванных скомпрометированными или устаревшими ключами.

- Достаточно ли Windows Defender для обеспечения безопасности малого бизнеса? - 14 мая 2026 г.

- Объяснение DMARCbis — что меняется и как подготовиться - 16 апреля 2026 г.

- Неверный формат серийного номера SOA: причины и способы устранения - 13 апреля 2026 г.