Ключевые выводы

- Ошибки отклонения DMARC возникают, когда SPF или DKIM не могут сопоставить домен с адресом «От».

- Политика p=reject предписывает принимающим серверам полностью блокировать неавторизованные электронные письма.

- Недостаточно просто пройти проверку SPF; SPF или DKIM должны соответствовать вашему видимому домену отправителя.

- Пересылка электронной почты часто нарушает SPF, что делает выравнивание DKIM критически важным для стабильной доставки.

- Удаление p=reject ослабляет безопасность домена и увеличивает риск подделки.

Еженедельно просматривайте отчеты DMARC RUA, чтобы выявлять неправильно настроенные службы и неавторизованных отправителей.

Ошибка «Не прошел проверку DMARC и имеет политику DMARC «Отклонить»» означает, что ваша электронная почта не прошла аутентификацию DMARC, и принимающий сервер заблокировал доставку. Эта проблема возникает, когда SPF или DKIM не совпадают с вашим доменом «От», а ваша политика DMARC установлена на p=reject. Исправьте ошибки отклонения DMARC, скорректировав записи SPF, включив подпись DKIM и обеспечив строгое соответствие домена, чтобы восстановить доставку электронной почты и предотвратить подделку.

Что на самом деле означает эта ошибка DMARC

Когда принимающий сервер обрабатывает ваше электронное письмо, он выполняет несколько проверок, чтобы убедиться, что отправитель авторизован. Если эти проверки не проходят, сервер обращается к записи DMARC вашего домена за инструкциями о том, что делать дальше.

Объяснение сообщения «Не прошел проверку DMARC»

Ошибка DMARC возникает, когда электронное письмо не проходит проверку DMARC. Неправильно полагать, что достаточно пройти проверку SPF или DKIM. DMARC требует, чтобы домен в заголовке «От», который видит пользователь, соответствовал домену, проверенному SPF и/или DKIM. Если технические подписи не соответствуют видимому адресу отправителя, DMARC не проходит проверку.

Что означает «политика отклонения DMARC»

Теги p=reject — это самая строгая политика DMARC. Она сообщает принимающему серверу: «Если это письмо не прошло проверку, не доставляйте его. Полностью удалите его».

Как работает проверка DMARC (краткий обзор)

Чтобы пройти DMARC, электронное письмо должно соответствовать следующим требованиям:

- Технический пропуск: SPF или DKIM должны быть действительными.

- Соответствие: домен, используемый в SPF или DKIM, должен совпадать с доменом в адресе «От».

Соответствие имеет большее значение, чем простой проход. Например, если вы отправляете электронное письмо с субдомена, но ваша запись SPF авторизует только домен вашего веб-хоста, проверка SPF может «пройти» для хоста, но DMARC «провалится», потому что домены не соответствуют друг другу.

Почему электронные письма не проходят проверку DMARC и отклоняются

1. Сбои аутентификации

- Ошибка SPF или неавторизованная отправка IP: представьте себе SPF как список VIP-гостей для вашего домена. Если вы начинаете использовать новый инструмент, например CRM или платформу для email-маркетинга, но забываете добавить его в этот список (вашу запись SPF), принимающий сервер видит, что IP-адрес, не внесенный в список, пытается войти, и закрывает дверь.

- Отсутствующий или поврежденный DKIM: DKIM — это, по сути, цифровая печать. Если ваш сервер не «подписывает» письмо или если «ключ», который вы указали в настройках DNS, устарел или поврежден, получатель не сможет подтвердить, что письмо действительно пришло от вас. Нет печати — нет доступа.

2. Вопросы выравнивания

- Несоответствие домена DKIM: это похоже на то, как если бы вы предъявили удостоверение личности, в котором имя не совпадает с именем стоящего перед вами человека. Если в вашем электронном письме указано, что оно отправлено с домена yourdomain.com, но подпись DKIM подписана random-service.com, DMARC начинает подозревать неладное. Все должно указывать на одну и ту же исходную базу.

- Нарушение согласования SPF при пересылке: это классическая проблема «посредника». Когда электронное письмо пересылается, «Return-Path» часто заменяется на информацию о пересылающем, что полностью нарушает SPF. Это очень распространенная проблема, и именно поэтому DKIM является спасением; DKIM остается прикрепленным к электронному письму, даже когда оно пересылается, в то время как SPF обычно теряет свою эффективность.

Почему политика p=reject делает эту ошибку критической

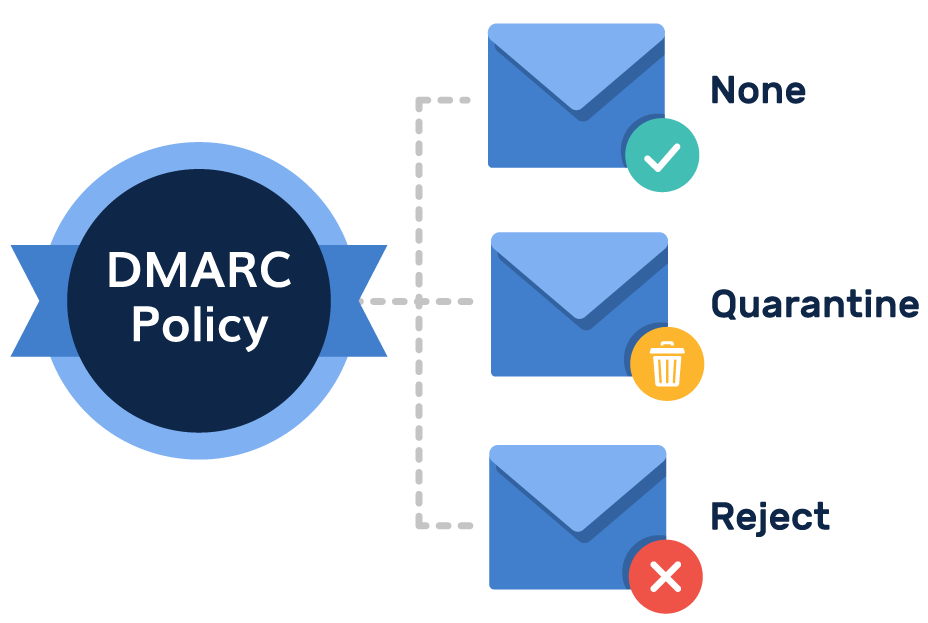

Политики DMARC функционируют по лестнице принудительного исполнения:

- p=none: Режим мониторинга. Никакая почта не блокируется.

- p=quarantine: Подозрительные письма попадают в папку «Спам».

- p=reject: Нулевая терпимость. Неавторизованная почта удаляется.

Когда вы находитесь в состоянии p=reject, нет места для ошибок. Если ваши сторонние отправители не настроены идеально, ваши законные деловые сообщения будут рассматриваться как фишинговые атаки и блокироваться.

Скрытый фактор: политики поддоменов (sp=)

Одна деталь, которая часто застает администраторов врасплох, — это то, как DMARC обрабатывает субдомены (например, marketing.yourdomain.com). По умолчанию, если вы установили для основного домена значение p=reject, каждый субдомен автоматически наследует эту команду «Блокировать».

Если у вас есть старый инструмент, отправляющий сообщения с поддомена, который еще не полностью настроен, он будет немедленно заблокирован. Для управления этим вы можете использовать тег sp в своей записи DMARC:

- sp=none: сохраняет ваши субдомены в «режиме мониторинга», даже если ваш основной домен находится в режиме p=reject.

- sp=reject: явно указывает серверам блокировать неавторизованную почту из любого субдомена.

Совет от профессионала: если вы не на 100% уверены в каждой услуге, использующей ваши субдомены, начните с p=reject; sp=none;, чтобы защитить свой основной бренд, пока вы проводите аудит своих суббрендов.

Типичные ситуации, в которых возникает эта ошибка

Gmail и Google Workspace

Google недавно ужесточил требования к отправителям массовых писем. Вы можете увидеть сообщение об отклонении: «Сообщение отклонено, поскольку не соответствует политике DMARC Google».

Microsoft 365 и Outlook

Microsoft часто использует «Расширенную защиту от угроз». Если DMARC не срабатывает и политика отклоняется, серверы Outlook часто генерируют NDR 5.7.1, что означает «Отчет о недоставке».

Сторонние инструменты

Многие компании забывают авторизовать свои CRM- или HR-платформы. Поскольку эти инструменты отправляют почту «от имени» вашего домена, они являются наиболее распространенной причиной отклонения DMARC.

Как исправить ошибку «Не прошел проверку DMARC»

Выполните следующие действия, чтобы устранить ошибку:

- Определите источник: Прежде всего, проверьте примечание «вернуть отправителю». Посмотрите на сообщение об отказе, чтобы найти конкретный IP-адрес или службу, которая пыталась отправить письмо. Обычно это явное доказательство, которое точно показывает, кто был заблокирован на входе.

- Проверьте авторизацию SPF: представьте себе запись SPF как список «утвержденных отправителей» вашего домена. Вы должны убедиться, что используемый вами сервис действительно входит в этот список. Если это не так, вам нужно будет добавить их заявление «include» в свою запись DNS, чтобы принимающий сервер знал, что у них есть ваше разрешение выступать от вашего имени.

- Исправьте DKIM-подпись: убедитесь, что сервис действительно «подписывает» ваши электронные письма с помощью DKIM-ключа, который указывает на ваш домен. Если цифровая подпись отсутствует или принадлежит другому домену, получатель будет рассматривать ее как поддельный идентификатор.

- Обеспечьте согласованность домена: все должно совпадать. Убедитесь, что домен в адресе «От» совпадает с доменом, используемым для SPF и DKIM. Если в вашем электронном письме указано, что оно отправлено с company.com, но ваш SPF подтверждает random-app.net, DMARC не сможет сопоставить эти данные.

- Просмотр отчетов DMARC: используйте инструмент мониторинга DMARC, чтобы просматривать отчеты «RUA». В них будет точно указано, какие службы не работают и почему.

- Проверка перед повторной отправкой: используйте онлайн-анализатор заголовков, чтобы отправить тестовое письмо и проверить статус «DMARC Pass».

Временные исправления против правильных решений

Почему удаление p=reject является рискованным

Вы можете испытать соблазн вернуть настройку p=none, чтобы «исправить» доставку. Хотя это остановит отказы, но открывает ваш домен для подделки хакерами. Это создает ложное чувство безопасности, одновременно подвергая угрозе репутацию вашего бренда.

Более безопасные способы восстановления

Вместо того чтобы снижать уровень безопасности, используйте инструменты мониторинга для выявления неисправного легитимного трафика. Вы также можете использовать тег «процент» (например, p=reject; pct=50) для постепенного внедрения политики, пока вы проверяете, что все ваши источники отправки правильно настроены.

Как PowerDMARC помогает предотвратить ошибки отклонения DMARC

В то время как жесткая политика «Отклонить» является неэффективным инструментом, PowerDMARC предоставляет точные инструменты, необходимые для того, чтобы она затрагивала только злоумышленников.

1. Полная видимость и аналитика угроз с помощью искусственного интеллекта: вручную читать XML-отчеты — все равно что пытаться прочитать код Матрицы. Анализатор отчетов DMARC от PowerDMARC преобразует эти сложные файлы в удобную для чтения панель инструментов.

2. Картирование угроз на основе искусственного интеллекта: наша система анализа угроз на основе искусственного интеллекта определяет географическое положение и репутацию несанкционированных IP-адресов, что поможет вам отличить неправильно настроенный внутренний инструмент от злонамеренной попытки подделки.

3. Упрощенное управление записями (хостинговые услуги): Наиболее распространенной причиной сбоев DMARC является «несоответствие», когда ваши записи SPF или DKIM не совпадают с вашим доменом. PowerDMARC предлагает хостинговые услуги (включая Hosted DMARC), которые позволяют обновлять эти записи прямо из нашей панели управления, не заходя в систему вашего DNS-провайдера.

Лучшие практики для предотвращения ошибок отклонения политики DMARC

Поддержание политики «Отклонять» требует постоянной гигиены. Чтобы ваши законные электронные письма не попадали в вашу собственную сеть безопасности, следуйте этим лучшим отраслевым практикам:

Аутентификация и выравнивание гигиены

- Всегда проверяйте подлинность новых отправителей: прежде чем ваш отдел маркетинга или кадров подпишется на новый инструмент для работы с электронной почтой, убедитесь, что он поддерживает настройку DKIM или SPF. Никогда не позволяйте третьим лицам отправлять письма «от имени» вашего домена без надлежащей настройки DNS.

- Предпочтите DKIM для обеспечения отказоустойчивости: SPF легко взломать при пересылке электронной почты. DKIM гораздо более надежен, поскольку цифровая подпись остается прикрепленной к заголовку электронного письма даже при его пересылке через разные серверы.

Постоянный мониторинг и управление изменениями

- Регулярный просмотр отчетов DMARC: DMARC генерирует отчеты в формате XML, в которых подробно указано, кто отправляет почту с использованием вашего домена. Просмотр этих отчетов не реже одного раза в неделю поможет вам обнаружить попытки несанкционированного подделывания или законные службы, которые внезапно перестали работать.

- Отслеживание изменений в инфраструктуре электронной почты: обращайтесь с DNS-записями электронной почты как с кодом. Ведите журнал всех изменений, внесенных в записи SPF, DKIM и DMARC. Если после миграции сервера или смены поставщика возникнут проблемы с доставкой, вы сможете быстро определить и отменить конкретную настройку, вызвавшую ошибку «Policy Reject» (Отказ по политике).

Вывод: не позволяйте «отказу» разрушить ваши возможности

Ошибка «DMARC Policy of Reject» (Политика DMARC отклонения) немного похожа на ситуацию, когда ваш собственный охранник случайно запер вас вне офиса. Конечно, это раздражает, но это доказывает, что замок действительно работает.

Решением проблемы не является отказ от блокировки и возврат к p=none; решением является убедиться, что у вас есть правильные ключи. Убедившись, что ваши SPF и DKIM правильно настроены для вашего домена, вы предотвратите отклонение писем и начнете отправлять почту с полной уверенностью. Следите за своими отчетами, проверяйте новые инструменты перед их запуском, и вам никогда не придется беспокоиться о том, что ваши легитимные письма окажутся в цифровом мусорном ведре.

Начните бесплатную 15-дневную пробную версию сегодня с нашими экспертами, чтобы увидеть, как мы можем упростить безопасность вашего домена.

Часто задаваемые вопросы

Почему моя электронная почта не проходит проверку DMARC, но проходит проверку SPF?

Обычно это проблема выравнивания. Ваш SPF «проходит» для домена почтового сервера, но этот домен не совпадает с доменом вашего адреса «От».

Следует ли удалить p=reject, чтобы исправить доставку?

Нет. Это временное решение, которое ставит под угрозу безопасность. Вместо этого определите службу, которая не работает, и правильно авторизуйте ее в настройках SPF/DKIM.

Сколько времени требуется, чтобы исправления DMARC начали действовать?

Изменения DNS могут занимать 24-48 часов, чтобы распространиться по всему миру, хотя большинство современных систем отражают изменения в течение часа.

Влияет ли DMARC на внутренние или пересылаемые электронные письма?

Да. Пересылка часто нарушает SPF, поэтому наличие действительной подписи DKIM так важно для обеспечения того, чтобы пересланные электронные письма по-прежнему проходили проверку DMARC.

- Обновление спецификации DKIM2: что нового в проекте IETF от мая 2026 года - 25 мая 2026 г.

- Достаточно ли Windows Defender для обеспечения безопасности малого бизнеса? - 14 мая 2026 г.

- Объяснение DMARCbis — что меняется и как подготовиться - 16 апреля 2026 г.