Ключевые выводы

- Microsoft действует поэтапно (аудит → исправления проблем совместимости → отключение по умолчанию), чтобы у организаций было время выявить устаревшие зависимости до того, как они перестанут работать.

- В октябре 2026 года компания Microsoft по умолчанию установит для ключа реестра BlockNTLMv1SSO значение «Enforce (1)», что означает, что NTLM версии 1 (самая старая и наименее безопасная версия) будет заблокирована для использования в системе единого входа (SSO).

- В конце 2026 года компания Microsoft планирует выпустить новые функции, призванные устранить причины, по которым пользователи прибегали к NTLM (например, вход в систему с помощью локальных учетных записей или удаленный доступ в условиях, когда контроллер домена недоступен).

- Этот шаг необходим, поскольку протокол NTLM уязвим для атак типа «Relay» и «Pass-the-Hash», которые позволяют хакерам перемещаться по сети в поперечном направлении.

- Самая важная мера, которую необходимо принять специалистам по управлению услугами (MSP) прямо сейчас, — это включить функцию «Расширенный аудит», чтобы выяснить, какие скрытые приложения или устаревшие принтеры по-прежнему используют протокол NTLM.

В конце 2023 года компания Microsoft впервые объявила о своей инициативе «Эволюция аутентификации Windows», которая впоследствии превратилась в трехэтапный план действий, реализация которого продолжается до 2026 года. Протокол NT LAN Manager (NTLM) является основой аутентификации в Windows с 1993 года и служит экосистеме уже более 30 лет. Хотя он был официально признан устаревшим в середине 2024 года, график, по которому мы движемся в 2026 году, ясно показывает одно: NTLM больше не является проблемой «будущего».

Для поставщиков управляемых услуг (MSP) и ИТ-команд этот сдвиг означает значительный переход. Аудит фазы 1 теперь является стандартной функцией в Windows 11 24H2 и Windows Server 2025, будучи доступным с конца 2025 года. В январе 2026 года Microsoft представила обновленную дорожную карту по переходу Windows к состоянию «безопасность по умолчанию». Хотя сетевой протокол NTLM будет отключен по умолчанию в ближайшие годы, он останется в ОС в качестве резервного варианта, который администраторы должны будут явно включать при необходимости; он пока не удаляется из системных файлов, но «страховочная сетка» убирается.

Чтобы избежать сбоев в работе, организациям необходимо воспользоваться этим периодом в середине 2026 года для проведения аудита и перехода на Kerberos до того, как настройка «отключено по умолчанию» вступит в силу в следующей крупной версии Windows Server, выпущенной после Server 2025.

Что такое NTLM и почему Microsoft отказывается от него?

NTLM (New Technology LAN Manager) — это устаревший протокол аутентификации, использующий механизм «запрос-ответ» для проверки подлинности пользователей. На протяжении десятилетий он служил основным резервным вариантом в случаях, когда Kerberos был недоступен, что часто происходило при входе в систему с использованием локальных учетных записей, при прямом запросе со стороны приложений или при отсутствии прямой видимости контроллера домена.

Хотя компания Microsoft представила Kerberos в качестве предпочтительного протокола более 20 лет назад, NTLM по-прежнему широко используется в качестве резервного варианта в бесчисленных устаревших средах. Однако его устаревшая архитектура создает ряд серьезных угроз безопасности, которые больше не соответствуют современным стандартам:

- Слабая криптография: ее конструкция, основанная на алгоритмах MD4/MD5, крайне уязвима для офлайн-взлома.

- Отсутствие взаимной аутентификации: протокол NTLM проверяет только клиента, но не сервер, что делает соединение уязвимым для подделки и атак типа «человек посередине».

- Уязвимость к атаке «Pass-the-Hash»: злоумышленники могут использовать похищенные хэши NTLM для аутентификации, даже не зная пароля пользователя.

- Уязвимость к атакам с использованием ретрансляции: злоумышленники могут заставить системы проходить аутентификацию на серверах, контролируемых злоумышленниками, с целью повышения привилегий.

- Ограниченная возможность мониторинга: Раньше организации практически не имели представления о том, где именно и по каким причинам запускался протокол NTLM.

Каков трехэтапный график отказа от протокола NTLM, разработанный Microsoft?

Компания Microsoft осуществляет вывод из эксплуатации в три отдельных этапа, чтобы помочь организациям осуществить переход без нарушения работы критически важной инфраструктуры.

Этап 1 — Сейчас (доступно): Расширенный аудит

Расширенные инструменты аудита NTLM в настоящее время доступны для Windows Server 2025 и Windows 11 версии 24H2. Данный этап основан на принципе, согласно которому невозможно перенести то, чего не видно; его цель — составить точный перечень устаревших зависимостей.

- Подробная регистрация: Администраторы могут использовать настройки групповой политики, чтобы точно отслеживать, где в среде по-прежнему используется протокол NTLM.

- Октябрь 2026 г. — крайний срок: значение реестра BlockNTLMv1SSO по умолчанию изменится с «Audit» на «Enforce», что фактически приведет к отключению

NTLMv1, если администратор явно не изменит это значение.

Этап 2 — вторая половина 2026 года: исправления, связанные с совместимостью

В настоящее время, в начале 2026 года, компания Microsoft в рамках программы Windows Insider тестирует функции, призванные устранить основные причины перехода на протокол NTLM. К ним относятся IAKerb и Local KDC, которые планируется широко внедрить во второй половине года.

- IAKerb: Обеспечивает аутентификацию Kerberos даже в том случае, если контроллер домена недоступен напрямую.

- Локальный KDC: обеспечивает аутентификацию локальных учетных записей без принудительного перехода на протокол NTLM в современных системах.

- Изменения в процессе аутентификации: основные компоненты Windows будут обновлены таким образом, чтобы в первую очередь использовать аутентификацию по протоколу Kerberos.

Этап 3 — Следующая основная версия Windows Server: отключено по умолчанию

В версии, которая сменит Windows Server 2025 (выход ожидается в 2027/2028 году), сетевая аутентификация NTLM будет отключена по умолчанию. На данный момент в Windows Server 2025 NTLM по-прежнему используется по умолчанию, однако в системе предусмотрены расширенные средства аудита, необходимые для подготовки к предстоящему отключению.

- «Безопасность по умолчанию»: протокол NTLM останется в ОС, но не будет работать, пока администратор не включит его с помощью политики.

- График: Хотя этот этап приурочен к выпуску следующей крупной версии, компания Microsoft пока не объявила конкретную дату его завершения.

| Фаза | Статус | Смена тональности |

|---|---|---|

| Этап 1 | Завершено/В процессе | Расширенный аудит является стандартной функцией в Windows 11 24H2 / Server 2025. |

| Этап 2 | Входящие (2-е полугодие 2026 г.) | Функции IAKerb и Local KDC в настоящее время доступны в версии Insider Preview. |

| Этап 3 | Будущее | NTLM по умолчанию отключен (ожидается в следующей версии Long-Term Servicing Channel (LTSC)). |

Почему NTLM представляет угрозу безопасности: атаки, делающие его опасным

Отказ от протокола NTLM обусловлен его ролью в современных кибератаках, где он часто используется для латерального перемещения и повышения привилегий.

- Pass-the-Hash: Злоумышленники похищают хэши NTLM из памяти (с помощью таких инструментов, как Mimikatz) и используют их для аутентификации от имени жертвы, не зная фактического пароля. В данном протоколе хэш функционально эквивалентен паролю.

- Атаки с ретрансляцией NTLM: злоумышленники перехватывают попытки аутентификации по протоколу NTLM и ретранслируют их на другой сервер с целью получения несанкционированного доступа. Эксплойты, такие как PetitPotam, ShadowCoerce и RemotePotato0, позволяют злоумышленникам обойти существующие меры защиты.

- Атаки повторного воспроизведения: перехваченные токены можно использовать для аутентификации в сервисах впоследствии, даже без исходных учетных данных.

- Взлом в автономном режиме: хэши NTLMv1 настолько слабы, что их можно взломать практически мгновенно. Хотя NTLMv2 и является более надежным, при наличии достаточного аппаратного обеспечения он по-прежнему уязвим для автономных атак методом перебора.

Чем NTLM отличается от Kerberos?

Kerberos уже более 20 лет является стандартным протоколом домена Windows и обеспечивает гораздо более высокий уровень безопасности. Он использует аутентификацию на основе билетов с ограниченными по времени токенами и взаимной проверкой.

| Характеристика | NTLM | Kerberos |

|---|---|---|

| Взаимная аутентификация | Нет (только для клиентов) | Да (клиент и сервер) |

| Криптография | Слабый (на основе MD4/MD5) | Сильный (на основе AES) |

| Уязвимость «Pass-the-hash» | Да | Нет |

| Уязвимость, связанная с атакой с использованием ретрансляции | Да | В значительной степени смягчено |

| Единый вход в систему (SSO) | Ограниченный | Полная поддержка |

| Количество сетевых циклов | Еще (медленнее) | Меньше (быстрее) |

Что это означает для MSP: последствия для клиентов

Для MSP, управляющих несколькими средами, отказ от протокола NTLM означает реализацию проекта на каждом клиенте.

- Проблемы обнаружения: использование протокола NTLM часто остается незаметным, пока не возникнут сбои. Оно может проявляться лишь при определенных событиях, таких как сбои в работе контроллеров домена, что затрудняет его выявление.

- Риски, связанные с зависимостями приложений: Отраслевые приложения, серверы печати и устаревшие системы планирования ресурсов предприятия (ERP) часто содержат жестко запрограммированные зависимости от протокола NTLM. Поставщики услуг по управлению ИТ (MSP) должны координировать свои действия с несколькими поставщиками для каждого клиента, чтобы обеспечить обновление программного обеспечения с переходом на протокол Kerberos.

- Нагрузка на тестирование: Каждое приложение необходимо тестировать в тестовых средах, не связанных с производственной средой, с отключенным протоколом NTLM, чтобы выявить проблемы до того, как они приведут к сбоям в рабочей среде.

- Взаимодействие с клиентами: По мере того как Microsoft готовится к выпуску следующей версии Long-Term Servicing Channel (LTSC), поставщики услуг по управлению ИТ (MSP) должны проинформировать клиентов о переходе на NTLMv1, представив это изменение не как причину сбоев в работе, а как меру по укреплению безопасности.

- Возможности для предоставления услуг: Аудит, определение зависимостей и планирование миграции представляют собой четко очерченные услуги, которые MSP могут предлагать своим клиентам.

Как отказ от использования NTLM связан с безопасностью электронной почты?

Этот отказ от протокола является частью более широких усилий по переходу к защищенной от фишинга аутентификации без использования паролей. Атаки с использованием NTLM-ретрансляции часто начинаются со взлома учетных данных электронной почты; как только злоумышленник получает доступ с помощью фишинга, он переходит к латеральному перемещению по сети с использованием протокола NTLM.

Внедрение протоколов аутентификации электронной почты, таких как DMARC, SPF и DKIM, позволяет защитить систему от атак, часто используемых для первоначального похищения учетных данных. Требования Microsoft к отправителям в Outlook (вступающие в силу с мая 2025 года) соответствуют этой тенденции и обязывают массовых отправителей использовать эти протоколы.

Этот переход к новой сети — идеальный момент для MSP, чтобы провести комплексную оценку системы управления идентификацией. В то время как Kerberos обеспечивает безопасность внутренней сети, такие протоколы, как DMARC и SPF, защищают почтовый шлюз — наиболее распространённую точку проникновения, через которую происходит кража учетных данных, ведущая к атакам с использованием NTLM-ретрансляции.

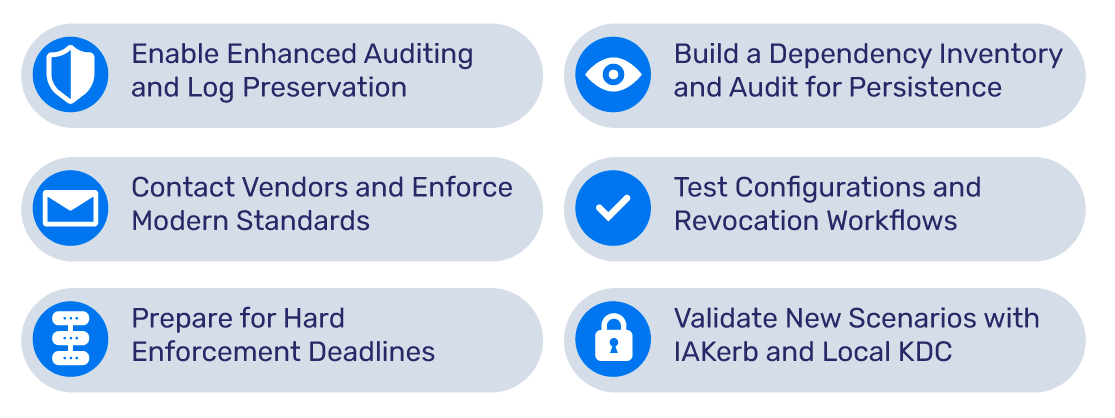

План действий: что следует сделать ИТ-командам и MSP прямо сейчас

Вот несколько шагов, которые вы можете и должны предпринять прямо сейчас:

- Включение расширенного аудита и сохранения журналов

Незамедлительно внедрите настройки групповой политики для ведения подробных журналов в современных средах Windows. Это обеспечит наличие исходных журналов аутентификации и данных поставщика идентификации, необходимых для точного определения места, откуда злоумышленник осуществил вход в систему. Используйте инструменты хеширования для генерации хеша SHA-256 этих файлов, чтобы гарантировать сохранность доказательств в первозданном виде для целей судебного разбирательства или страхования. - Составьте перечень зависимостей и проведите аудит механизмов сохранения доступа

Помимо простой фиксации систем, запускающих NTLM, необходимо составить перечень «скрытых» механизмов сохранения доступа. Сюда входит выявление несанкционированных правил переадресации почтовых ящиков и разрешений сторонних приложений, использующих протокол Open Authorization (OAuth), которые могут позволить злоумышленнику обойти будущие смены паролей. - Взаимодействуйте с поставщиками и обеспечивайте соблюдение современных стандартов

Убедитесь в наличии планов по поддержке Kerberos для критически важных программных продуктов, а также побуждайте поставщиков внедрять защищенную от фишинга многофакторную аутентификацию (MFA), такую как FIDO2/WebAuthn. Откажитесь от устаревших SMS-уведомлений или push-уведомлений, поскольку современные злоумышленники легко могут их обойти. - Конфигурации для тестирования и рабочие процессы отзыва

Настройте тестовые среды для проверки конфигураций с отключенным протоколом NTLM. Одновременно разработайте и протестируйте автоматизированные рабочие процессы для отзыва токенов активных сеансов и токенов обновления. Поскольку одной лишь смены пароля недостаточно, чтобы остановить злоумышленника, похитившего файл cookie для входа, ваша команда должна иметь возможность мгновенно инициировать глобальный выход из системы. - Готовьтесь к введению жестких сроков

Рассматривайте предстоящие изменения в системе как жесткий срок для усиления защиты вашего домена. Частью этой подготовки должно стать применение DMARC с политикой p=reject. Это не позволит злоумышленникам «подделывать» ваш домен для отправки писем, которые будут выглядеть как отправленные от имени вашей компании. - Проверка новых сценариев с использованием IAKerb и локального KDC

По мере появления новых функций аутентификации во второй половине 2026 года убедитесь, что они должным образом поддерживают вашу среду. На этом этапе также следует обеспечить сканирование на наличие бефайловых вредоносных кодов и вредоносных скриптов (таких как тактика «ClickFix»), которые могли обойти традиционные шлюзы в переходный период

Примечание по поводу стабильности локального KDC: Некоторые ИТ-команды, тестирующие функцию локального KDC в Windows 11 24H2, сообщили о появлении события с идентификатором 7031 (прекращение работы службы). Если у вас возникла подобная проблема, убедитесь, что для службы установлен параметр «Автоматически (отложенный запуск) », чтобы предотвратить сбой службы во время начальной последовательности загрузки до того, как будут готовы сетевые компоненты.

Подведение итогов

Отказ от протокола NTLM — это важный шаг на пути к созданию современного периметра безопасности, устойчивого к фишинговым атакам, однако сетевая аутентификация — это лишь половина дела. Атаки с использованием ретрансляции NTLM и латерального перемещения зачастую начинаются с одной скомпрометированной учетной записи электронной почты. Злоумышленник, которому удалось обманом получить учетные данные сотрудника, может использовать эту точку входа для проникновения во внутреннюю сеть и эксплуатации устаревших протоколов, таких как NTLM.

Чтобы в полной мере осознать последствия отказа от протокола NTLM, необходимо понимать, что обеспечение безопасности канала электронной почты имеет не меньшее значение, чем переход на новые протоколы аутентификации.

Чтобы действительно защитить своих клиентов, необходимо обеспечить безопасность как внутренней сети, так и внешнего канала электронной почты. Так же, как Microsoft стремится к тому, чтобы Windows по умолчанию была безопасной, отрасль делает то же самое в отношении электронной почты с помощью протоколов DMARC, SPF и DKIM. Эти протоколы предотвращают первоначальные попытки подделки адресов и кражи учетных данных, которые делают уязвимости внутренней сети столь опасными.

Не оставляйте «входную дверь» открытой, когда закрываете внутренние помещения. Проводя проверку клиентов на наличие зависимостей от протокола NTLM, убедитесь, что их почтовые домены защищены от подделки личности в равной степени.

Ознакомьтесь с партнерской программой PowerDMARC для MSP , чтобы упростить внедрение DMARC и предоставить своим клиентам комплексную стратегию глубокой защиты, охватывающую как сетевую, так и электронную аутентификацию.

Часто задаваемые вопросы

Будет ли протокол NTLM удален из Windows?

Официально он был признан устаревшим в середине 2024 года. Хотя сетевой протокол NTLM будет по умолчанию заблокирован в следующей крупной версии Windows Server, он останется в составе ОС и при необходимости его можно будет повторно включить с помощью политики.

Чем заменяется NTLM?

Kerberos пришел на смену NTLM, предлагая современную криптографию на основе алгоритма AES и защиту от атак с использованием промежуточного сервера. Функции второй фазы (IAKerb и Local KDC) призваны устранить последние причины, вынуждающие прибегать к резервному использованию NTLM.

Что такое атака с использованием NTLM-ретранслятора?

Это происходит, когда злоумышленник перехватывает запрос на аутентификацию и перенаправляет его на другой сервер, чтобы получить доступ, не зная пароля жертвы.

Можно ли повторно включить NTLM после завершения этапа 3?

Да, эту функцию можно явно включить с помощью настроек политики, но это должно быть лишь временным решением на период устранения неполадок, а не долгосрочной стратегией

Когда протокол NTLM будет отключен по умолчанию?

Аудит в рамках фазы 1 доступен уже сейчас. Исправления, обеспечивающие совместимость с фазой 2 (IAKerb и локальный центр распределения ключей), появятся во второй половине 2026 года для Windows Server 2025 и Windows 11 24H2. Фаза 3, в которой NTLM будет отключен по умолчанию, приурочена к выпуску следующей основной версии Windows Server Long-Term Servicing Channel (LTSC), однако Microsoft пока не опубликовала конкретную дату. Кроме того, изменения в принудительном применении NTLMv1 запланированы на октябрь 2026 года, что представляет собой ближайший жесткий крайний срок, требующий принятия мер.

Что следует сделать поставщикам услуг (MSP), чтобы подготовиться к прекращению поддержки протокола NTLM?

Немедленно приступайте к этапу 1: включите расширенный аудит NTLM во всех клиентских средах, чтобы выявить места, где этот протокол все еще используется. Составьте перечень зависимостей, свяжитесь с поставщиками приложений и начните тестировать конфигурации без NTLM в тестовых средах. Введение ограничений на NTLMv1 в октябре 2026 года — это ближайший жесткий срок, требующий принятия мер. Рассматривайте график отказа от NTLM как проект, охватывающий всех клиентов, а не как отдельную миграцию, и используйте его как возможность предложить аудит и миграцию на Kerberos в качестве платной услуги.

- Прекращение поддержки NTLM: что означает отказ Microsoft от этого протокола для MSP и ИТ-специалистов - 8 мая 2026 г.

- Обзор сводных отчетов DMARC: что это такое, что в них содержится и как их использовать - 6 мая 2026 г.

- Обзор Sendmarc: функции, отзывы пользователей, плюсы и минусы (2026) - 22 апреля 2026 г.