Key Takeaways

- Modern IPS solutions integrate seamlessly with firewalls, security information and event management (SIEM) systems, and other security tools to create a comprehensive layered security approach.

- IPS prevents threats by actively blocking malicious traffic, while IDS only detects and reports suspicious activities.

- The average cost of a data breach has crossed $4 million in 2024, making IPS investment a preventive security tool and a safeguard against significant financial impact.

Network security has become more critical than ever as cyber threats continue to evolve and multiply. An Intrusion Prevention System (IPS) serves as a crucial line of defense, actively monitoring your network for suspicious activities and taking immediate action to prevent potential breaches.

Unlike traditional security measures that simply detect threats, what IPS technology does is go a step further by automatically blocking malicious traffic in real time. This proactive approach strengthens an organization’s overall security while reducing the burden on IT teams to manually respond to every threat.

Understanding what IPS is and how it functions is essential for any business seeking to reinforce its cybersecurity framework. This guide will break down IPS definitions, types, core functions, and the major benefits these systems bring to modern organizations.

What Is IPS?

An Intrusion Prevention System (IPS) is a network security technology designed to continuously monitor network and system activities for malicious activity and policy violations. IPS technology is fundamentally built to identify threats and take immediate, automated action to stop them before they can cause harm.

IPS functions as an active security solution, positioned directly inline with network traffic, so it can analyze data packets in real time. When suspicious activity is detected, the system can automatically block the threat, alert administrators, or take other predefined actions to protect the network infrastructure.

How IPS Works

IPS technology operates through a systematic process that combines deep packet inspection, advanced pattern recognition, and automated response mechanisms. The system monitors network traffic by analyzing data packets as they flow through network checkpoints.

The detection process uses multiple methods, including signature-based detection (comparing traffic against known threat patterns), anomaly-based detection (identifying unusual behavior patterns), and protocol analysis (examining network protocols for violations). When threats are identified, the IPS can block malicious traffic, reset connections, or redirect suspicious packets for further analysis.

Modern IPS solutions integrate seamlessly with firewalls, security information and event management (SIEM) systems, and other security tools to create a comprehensive layered security approach. This integration enables coordinated responses to threats across multiple security layers.

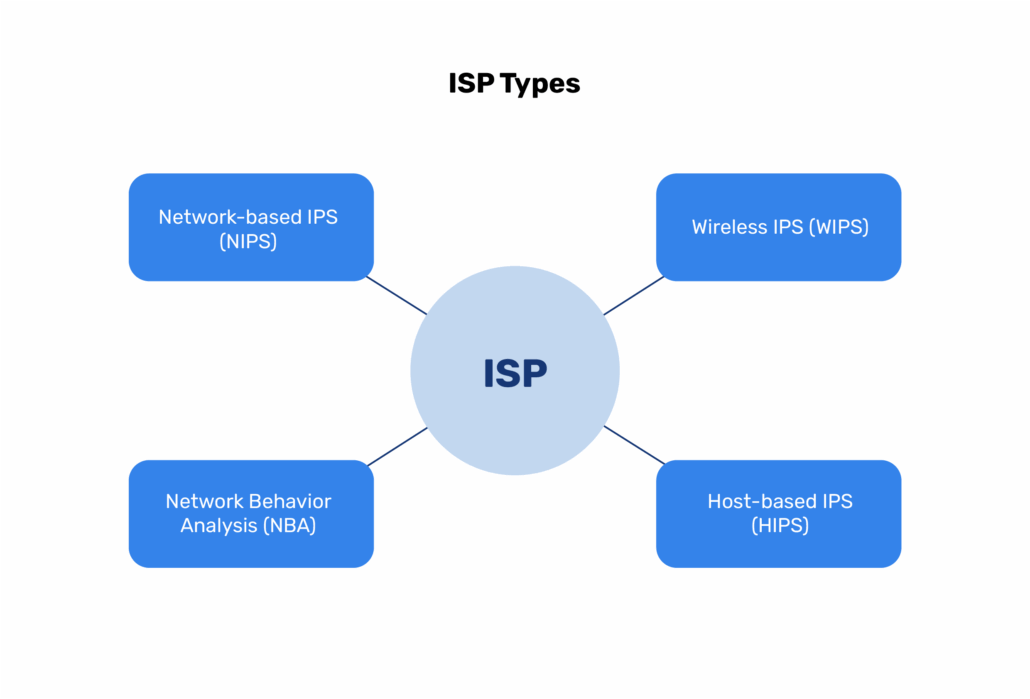

Types of IPS

Organizations can deploy different types of IPS solutions based on their specific security needs, network architecture, and threat landscape. Each type offers unique advantages and addresses particular security challenges.

Network-based IPS (NIPS)

Network-based IPS is deployed at strategic points within the network infrastructure to monitor traffic flowing between network segments. NIPS examines all network traffic passing through specific network chokepoints, providing broad coverage across the entire network infrastructure.

Its primary strength lies in its ability to provide centralized monitoring and control over network security. A single NIPS deployment can protect multiple systems and users simultaneously, making it cost-effective for organizations with extensive network infrastructure.

However, NIPS faces limitations when dealing with encrypted traffic, as it cannot inspect encrypted data packets without decryption capabilities. Additionally, high-traffic networks may experience latency issues if the NIPS system becomes overwhelmed.

Wireless IPS (WIPS)

Wireless IPS focuses on protecting wireless networks, particularly Wi-Fi infrastructure. WIPS monitors wireless access points, detects rogue devices, and prevents various wireless-specific attacks, including spoofing and man-in-the-middle intrusions.

This type of IPS provides targeted protection against wireless security threats such as unauthorized access points, weak encryption protocols, and attempted wireless intrusions. WIPS is essential for organizations with extensive wireless infrastructure or those operating in environments where wireless security is critical.

The main limitations of WIPS include potential coverage gaps in large wireless deployments and the possibility of false alerts caused by legitimate wireless devices that operate on similar frequencies.

Network Behavior Analysis (NBA)

Network Behavior Analysis represents an advanced approach to intrusion prevention that focuses on identifying anomalies in network traffic patterns rather than relying solely on known threat signatures. NBA establishes a baseline of normal network behavior and identifies deviations that could indicate a security event.

This approach excels at detecting zero-day attacks and insider threats that might not match known attack signatures. NBA can identify subtle changes in network traffic that indicate advanced persistent threats or compromised internal systems.

The primary challenge with NBA systems is the need for extensive tuning and configuration to minimize false positives. Organizations must invest time in establishing accurate baselines and fine-tuning detection algorithms.

Host-based IPS (HIPS)

Host-based IPS operates directly on individual servers, workstations, or other network endpoints. It provides deep visibility into system activities, file access patterns, and application behavior on specific devices.

The key advantage of HIPS is its ability to monitor encrypted traffic and local system activities that network-based solutions cannot observe. This makes it particularly effective for detecting threats originating from within the host itself or targeting specific applications.

Deployment, however, requires installing and maintaining agents on each protected device. This can affect system performance and introduce ongoing management needs, requiring organizations to weigh the trade-off between security benefits and performance impact.

IPS vs. IDS

Understanding the difference between Intrusion Prevention Systems (IPS) and Intrusion Detection Systems (IDS) is essential when designing a security architecture. While both technologies serve important roles in network security, they operate with fundamentally different approaches.

The distinction lies in their response capabilities: IPS prevents threats by actively blocking malicious traffic, while IDS only detects and reports suspicious activities. IDS operates out-of-band, analyzing copies of network traffic, whereas IPS sits inline with network traffic to enable real-time blocking.

Many organizations implement both to maximize protection. IDS provides detailed forensic capabilities and compliance reporting, while IPS offers immediate threat prevention. Together, they create a comprehensive strategy that balances proactive prevention with thorough monitoring.

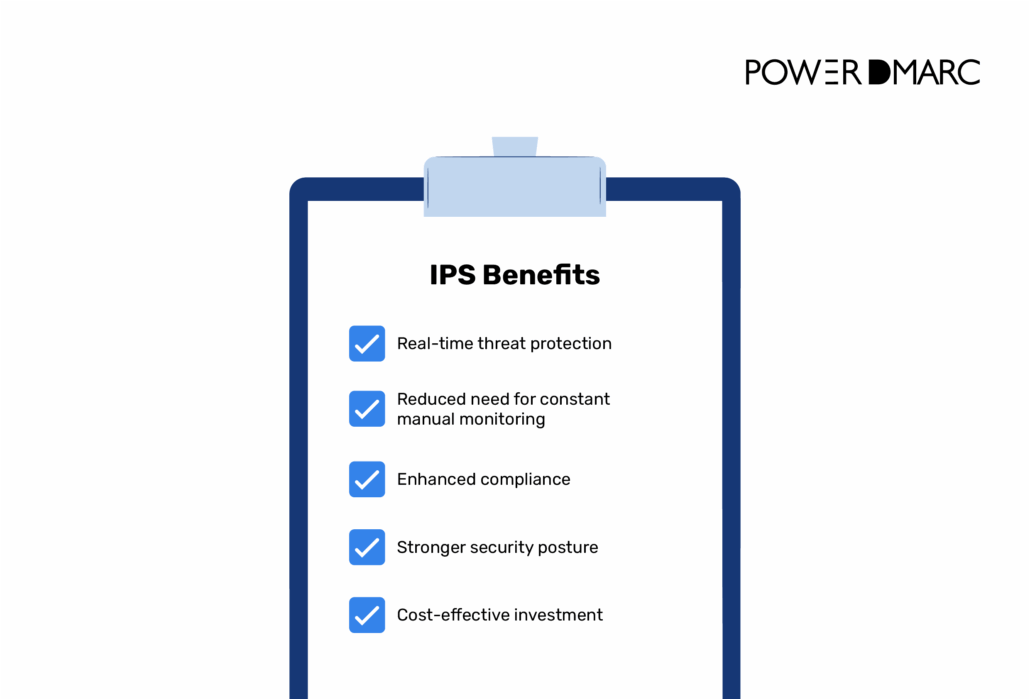

Benefits of IPS

Organizations that deploy IPS solutions experience significant improvements in both their security posture and operational efficiency.

One of the foremost advantages of IPS deployment is real-time threat protection. Unlike traditional defenses that often require manual intervention, IPS solutions act within milliseconds of detection, blocking malicious activity before it can cause damage.

By automating detection and response, IPS systems also reduce the need for constant manual monitoring. This allows security professionals to shift their focus toward strategic security initiatives, such as strengthening policies, refining processes, and improving long-term defenses.

Another important benefit is enhanced compliance and a stronger security posture. Modern IPS platforms generate detailed logs and reports that support regulatory adherence while maintaining comprehensive audit trails. This capability not only helps organizations meet compliance standards but also provides valuable insight for ongoing risk management.

Financially, IPS is a cost-effective investment. The average cost of a data breach has crossed $4 million in 2024, making IPS investment a preventive security tool and a safeguard against significant financial impact.

Limitations of IPS

Despite their advantages, IPS solutions present challenges that organizations must carefully evaluate during deployment and daily use.

False positives remain one of the most frequent concerns. At times, legitimate traffic may trigger alerts, disrupting business operations. Minimizing such occurrences requires careful configuration, tuning, and ongoing refinement.

Performance impact is another consideration. Because IPS systems often sit inline with network traffic, they must process every packet in real time. Without sufficient hardware resources, this can lead to latency or reduced network performance, particularly in high-traffic environments.

IPS also demands regular updates to remain effective against evolving threats. Signature databases must be refreshed continuously, while behavioral analysis algorithms need ongoing adjustments to align with shifting traffic patterns and attack strategies.

Future of IPS

The evolution of IPS technology continues to accelerate with advances in artificial intelligence and machine learning. AI-driven IPS solutions can identify previously unknown threats by analyzing behavioral patterns and adapting to new attack vectors automatically.

Machine learning algorithms enable IPS systems to improve their detection accuracy over time, reducing false positives while identifying sophisticated threats that traditional signature-based systems might miss. These advances make IPS technology more effective against advanced persistent threats and zero-day exploits.

A further trend is integration with cloud security platforms and Software-Defined Networking (SDN). As more organizations adopt hybrid and distributed network infrastructures, IPS solutions must adapt by ensuring consistent security enforcement across both on-premises and cloud environments.

The Bottom Line

IPS technology has become an essential component of modern cybersecurity strategies, providing real-time threat prevention that traditional security measures cannot match. With data breach costs reaching millions of dollars, implementing effective IPS solutions represents both a security necessity and a business imperative.

Organizations seeking to strengthen their security posture should consider IPS deployment as part of a comprehensive security testing and data breach prevention strategy. Start protecting your network infrastructure today with properly configured intrusion prevention systems, and enhance your defenses further with PowerDMARC’s advanced email authentication, DMARC enforcement, and threat intelligence services, tools designed to close critical gaps and safeguard your organization from evolving cyber threats.

Book a free demo with PowerDMARC to see how these solutions can integrate seamlessly into your security framework.

Frequently Asked Questions (FAQs)

How is NBA different from traditional IPS?

Network Behavior Analysis (NBA) focuses on behavioral patterns and anomaly detection instead of relying solely on signature-based identification. This makes it particularly effective against previously unknown threats and zero-day attacks.

Is NIPS the same as a firewall?

No. While firewalls provide basic filtering, Network-based IPS (NIPS) performs deep packet inspection and behavioral analysis. This allows it to deliver more sophisticated threat detection and active prevention.

Can WIPS slow down Wi-Fi performance?

Improperly configured Wireless IPS (WIPS) can impact wireless performance, but modern systems are engineered to minimize overhead while maintaining strong protection.

- How to Split a DKIM Record - June 5, 2026

- compauth=fail: Microsoft Composite Authentication Explained - June 1, 2026

- Is Windows Defender Enough for Small Business Security? - May 14, 2026