Ключевые выводы

- SPF-записи записываются с использованием определенного синтаксиса, включающего такие механизмы, как "include", "a", "mx" и "ip4/ip6". Эти механизмы позволяют владельцам доменов указывать доверенные серверы в структурированном виде.

- То, какая именно запись SPF вам нужна, зависит от того, использует ли ваша организация собственные почтовые серверы, полагается на сторонних провайдеров или работает в гибридной среде.

- Сочетание SPF с DKIM и DMARC создает многоуровневую стратегию аутентификации, которая укрепляет вашу защиту от фишинга, подделки и злоупотребления доменами.

Подмена электронной почты и фишинг остаются постоянными угрозами для компаний по всему миру, поэтому аутентификация электронной почты важна как никогда. Если вы задаетесь вопросом "какой SPF мне нужен", вы уже сделали ключевой шаг к защите своего домена и репутации своего бренда.

SPF (Sender Policy Framework) - это TXT-запись DNS, которая указывает принимающим почтовым серверам, какие IP-адреса и серверы имеют право отправлять электронные письма от имени вашего домена. Без надлежащей настройки SPF ваши легитимные письма могут попадать в папки со спамом, а злоумышленники - выдавать себя за ваш домен.

Чтобы понять, какой SPF вам нужен, необходимо оценить текущую настройку электронной почты и убедиться, что все легитимные источники отправки должным образом авторизованы.

Что такое SPF в электронной почте?

SPF - это протокол аутентификации электронной почты, реализованный через TXT-запись DNS. Его цель - указать, какие почтовые серверы и IP-адреса имеют право отправлять электронные письма от имени вашего домена. Публикуя эту информацию, вы создаете точку отсчета, которую могут проверять принимающие почтовые серверы при принятии решения о приеме сообщения.

Записи SPF записываются с использованием определенного синтаксиса, который включает такие механизмы, как "включить", "a", "mx", и "ip4/ip6". Эти механизмы позволяют владельцам доменов структурированно указывать доверенные серверы. Например, "include" учитывает SPF-политики сторонних провайдеров, а "mx" авторизует серверы, обрабатывающие входящую почту вашего домена. Вместе эти элементы создают точный набор инструкций для почтовых серверов, обеспечивая распознавание только легитимных отправителей.

Почему важен SPF?

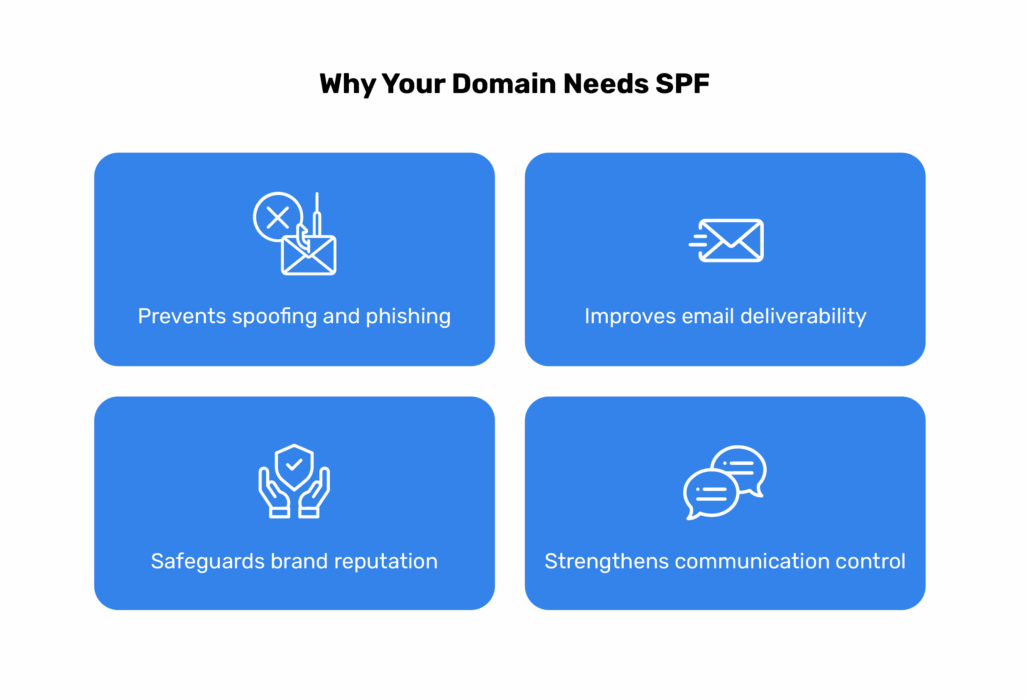

SPF-аутентификация обеспечивает множество преимуществ, которые напрямую улучшают как безопасность, так и безопасность и производительность электронной почты.

Во-первых, SPF помогает предотвратить подмену электронной почты и попытки фишинга значительно усложняя задачу злоумышленников по выдаче вашего домена за свой в вредоносных письмах. Благодаря такой защите злоумышленники лишаются ключевого метода использования вашего бренда в мошеннических кампаниях.

SPF также повышает эффективность доставки электронной почты. Интернет-провайдеры и платформы, такие как Gmail, Outlook и Yahoo, используют проверку SPF в качестве важного требования при принятии решения о том, стоит ли доверять входящему письму. Правильно настроенная запись SPF сигнализирует этим службам о легитимности вашей электронной почты, что повышает вероятность того, что ваши сообщения попадут в папки входящих сообщений, а не в папки нежелательной почты.

SPF защищает репутацию вашего бренда предотвращая несанкционированное использование вашего домена в спаме или фишинговых кампаниях. Когда клиенты знают, что электронная почта действительно исходит от вас, доверие к вашей организации растет, а вы сохраняете более надежный контроль над своими каналами связи.

Как работает SPF

Процесс проверки подлинности SPF осуществляется с помощью четкой, пошаговой последовательности действий, которая выполняется при каждой отправке электронной почты. Глубокое понимание этого процесса облегчает настройку точных записей SPF, соответствующих уникальной структуре вашей почтовой среды.

Процесс начинается с того, что ваша организация публикует запись SPF в настройках DNS вашего домена. Эта запись действует как публичный свод правил, определяя, каким IP-адресам, почтовым серверам и сторонним службам разрешено отправлять электронные письма от вашего имени.

Когда кто-то отправляет письмо, утверждая, что оно исходит от вашего домена, принимающий почтовый сервер инициирует SPF-поиск, проверяя DNS-записи вашего домена. Затем он сравнивает IP-адрес отправляющего сервера с авторизованными источниками, перечисленными в вашей записи SPF.

Если сервер-отправитель включен в список, сообщение проходит SPF-аутентификацию, сигнализируя системе-получателю, что электронной почте можно доверять. Однако если сервер-отправитель не указан как авторизованный, письмо не проходит SPF. В зависимости от настроенной политики принимающий сервер может отклонить письмо, поместить его в карантин или отправить в папку спама получателя. Вся эта последовательность действий происходит автоматически и в течение миллисекунд, что делает SPF высокоэффективным защитным слоем.

Какая запись SPF вам нужна?

Чтобы определить, какой SPF вам нужен, необходимо тщательно проанализировать инфраструктуру электронной почты, чтобы выявить все легитимные источники, отправляющие сообщения от имени вашего домена. Точная запись SPF зависит от того, использует ли ваша организация собственные почтовые серверы, полагается ли она на сторонних провайдеров или работает в гибридной среде.

Для организаций, использующих собственные почтовые серверыв записи SPF необходимо указать IP-адреса ваших серверов, используя механизмы "ip4" или "ip6". В качестве примера можно привести следующее:

- v=spf1 ip4:192.0.2.1 -all

Эта запись разрешает одному IPv4-адресу отправлять электронные письма для вашего домена, а механизм -all указывает принимающим серверам отклонять сообщения из любых неавторизованных источников.

Если ваш бизнес использует сторонних провайдеровто вам необходимо включить SPF-записи каждого сервиса с помощью утверждения "include". Общие примеры включают:

- Рабочее пространство Google: include:_spf.google.com

- Microsoft 365: include:spf.protection.outlook.com

- Mailchimp: include:servers.mcsv.net

Для смешанных средВы можете объединить различные механизмы в одну комплексную запись SPF. Например:

- v=spf1 include:_spf.google.com include:servers.mcsv.net ip4:203.0.113.1 -all

Этот пример разрешает Google Workspace, Mailchimp и определенному IPv4-адресу отправлять сообщения от имени вашего домена.

Как проверить SPF-запись

Проверка записи SPF - это важный шаг, позволяющий убедиться, что она правильно настроена и функционирует по назначению. Правильная проверка поможет вам выявить ошибки на ранней стадии, задолго до того, как они нарушат доставку электронной почты или подвергнут ваш домен опасности неправомерного использования.

Для этого существует множество бесплатных и надежных инструментов. Среди популярных вариантов - MXToolbox, программа проверки SPF от PowerDMARCи Google's Admin Toolbox. Эти платформы позволяют быстро проанализировать опубликованную SPF-запись и предоставляют подробные отчеты. Они указывают, правильно ли отформатирована запись, обнаруживают синтаксические ошибки и отмечают потенциальные проблемы с поиском DNS, которые могут привести к неожиданным сбоям.

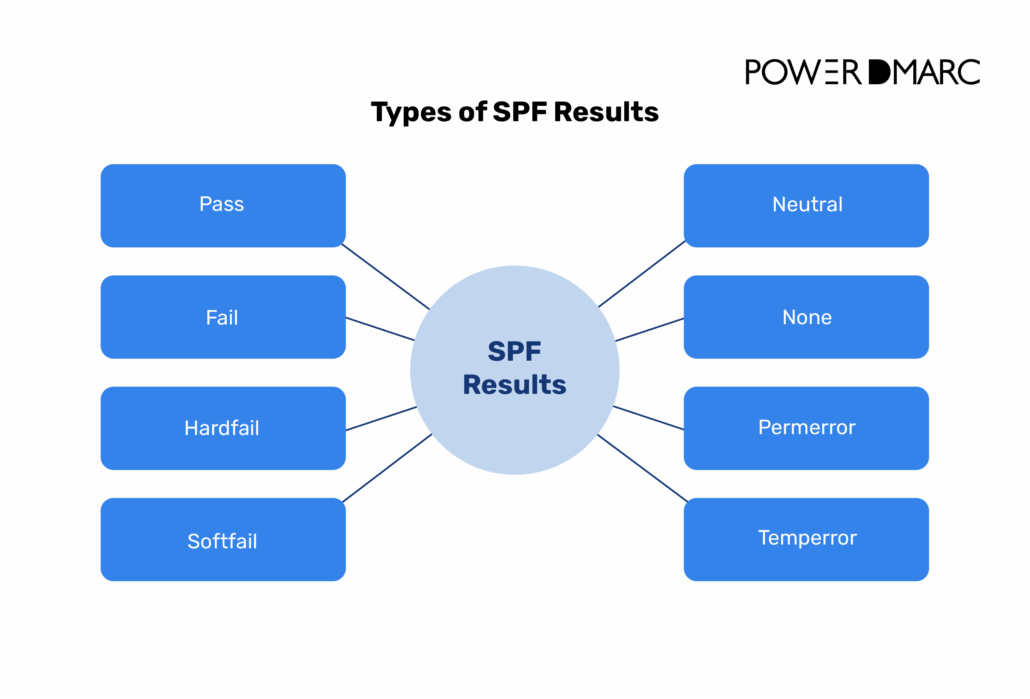

Когда вы запускаете проверку, в результатах обычно отображается один из нескольких вариантов:

Результат "пройти" означает, что сервер-отправитель авторизован и письмо успешно соответствует требованиям SPF. A "fail" означает, что сервер не указан в вашей SPF-записи и письмо считается неавторизованным.

A "softfail" говорит о том, что сервер, скорее всего, неавторизован, но письмо все равно может быть доставлено (часто с предупреждением или отправлено в папку спама), а "нейтральный" означает, что в записи SPF нет четкого указания на то, является ли сервер авторизованным, и решение остается за почтовым сервером получателя.

Помимо этих, возможны и другие исходы. "Нет" означает, что для домена не было найдено ни одной записи SPF, поэтому нет опубликованной политики для проверки. "Permerror" (постоянная ошибка) возникает, когда SPF-запись недействительна или неправильно сконфигурирована, например, если в ней слишком много DNS-поисков или синтаксических ошибок, из-за чего сервер-получатель не может правильно ее оценить. "Temperror" (временная ошибка) указывает на временную проблему, например сбой DNS, которая помешала правильной проверке SPF, но может быть устранена повторной попыткой.

Ошибки, которых следует избегать при использовании SPF

Хотя SPF обеспечивает мощную защиту, ее эффективность легко подорвать неправильной настройкой. Понимание этих ошибок поможет вам с самого начала внедрить более эффективные SPF-записи.

Наиболее существенной ошибкой является создание нескольких записей SPF для одного домена. Согласно Ограничения SPFDNS допускает только одну запись SPF для одного домена. Если их несколько, серверы-получатели могут считать запись недействительной, в результате чего легитимные электронные письма не пройдут проверку подлинности. Поэтому все авторизованные источники отправки должны быть тщательно объединены в одну полную запись.

Другая распространенная проблема возникает при превышения лимита в 10 DNS-поисков. Каждый оператор "include" или механизм, ссылающийся на внешние DNS-записи, учитывается в этом лимите, и сложные установки могут превысить его без тщательного планирования. Когда это происходит, проверка SPF по умолчанию не проходит, что подрывает как доставляемость, так и доверие.

Еще одной оплошностью является неспособность обновлять записи SPF при изменениях в инфраструктуре электронной почты. Например, если вы используете новую маркетинговую платформу, меняете хостинг-провайдера или переходите на такие сервисы, как Microsoft 365 или Google Workspace, но не обновляете записи SPF, ваши легитимные сообщения могут начать не проходить проверку подлинности. Это нарушит деловые коммуникации и может повредить отношениям с клиентами, если важные электронные письма не будут получены.

Итоги

Тип необходимой вам записи SPF полностью зависит от настроек вашей почтовой службы и общей инфраструктуры, на которую вы опираетесь. Если ваша организация управляет собственными почтовыми серверами, ваша запись SPF должна включать соответствующие IP-адреса. Если вы зависите от сторонних провайдеров, таких как Google Workspace, Microsoft 365 или специализированные маркетинговые платформы, ваша запись должна включать их опубликованные механизмы. В любом случае запись должна содержать полный список всех легитимных источников рассылки, чтобы обеспечить полную защиту вашего домена от неправомерного использования.

Однако важно понимать, что сам по себе SPF не обеспечивает полной защиты. Хотя он проверяет источники отправки, злоумышленники все равно могут обойти SPF, подменив видимый адрес From:, обманув получателей и заставив их поверить, что письмо пришло с вашего домена, даже если оно не прошло проверку SPF.

Вот почему SPF никогда не должен работать изолированно. В паре с DKIM (который проверяет целостность сообщения) и DMARC (который обеспечивает соответствие между видимым отправителем и результатами проверки подлинности) создает настоящую многоуровневую защиту. Такой комбинированный подход значительно усиливает защиту от фишинга, подделки и злоупотребления доменами, а также дает получателям больше уверенности в том, что ваши сообщения подлинные и заслуживают доверия.

Если вы хотите получить квалифицированное руководство, учитывающее особенности вашей системы, рассмотрите возможность заказать демонстрацию PowerDMARC, чтобы узнать, как наши решения могут помочь вам более эффективно защитить свой домен.

Часто задаваемые вопросы (FAQ)

Что произойдет, если я не настрою SPF-запись?

Без SPF-записи ваши письма с гораздо большей вероятностью будут отмечены как подозрительные или помечены как спам принимающими почтовыми серверами. Более того, киберпреступники могут легко подделать ваш домен, отправляя фишинговые или мошеннические письма, которые кажутся исходящими от вашей организации. Это не только ставит под угрозу доставляемость ваших писем, но и подвергает значительной опасности репутацию вашего бренда и доверие клиентов.

Может ли домен иметь несколько записей SPF?

Нет, домены должны иметь только одну запись SPF. Несколько записей SPF нарушают стандарт и приводят к сбоям аутентификации, поскольку почтовые серверы не смогут определить, какая запись является авторитетной. Вместо этого объедините все авторизованные источники в одну запись.

- Объяснение кодов ошибок Microsoft: типы, способы устранения и руководство по устранению неполадок - 22 апреля 2026 г.

- 6 способов, которыми утечка персональных данных может поставить под угрозу безопасность вашего бизнеса - 1 апреля 2026 г.

- Директива NIS2: что это такое, требования, сроки и как обеспечить соответствие - 26 марта 2026 г.