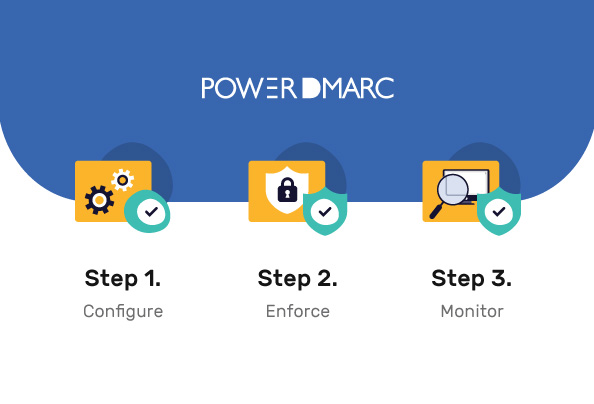

La nature humaine est telle que, sauf si un incident particulier nous touche personnellement, nous prenons rarement des mesures de précaution contre lui. Mais si c'est le cas pour les attaques par usurpation d'adresse électronique, cela peut vous coûter plus cher que vous ne le pensez ! Chaque année, les attaques par usurpation d'adresse électronique coûtent des milliards aux entreprises et laissent un impact à long terme sur la réputation et la crédibilité de leur marque. Tout commence avec les propriétaires de domaines qui vivent dans un déni constant des cybermenaces imminentes jusqu'à ce qu'ils deviennent finalement la proie de la prochaine attaque. Aujourd'hui, nous faisons nos adieux à la négligence en vous présentant trois étapes faciles et conviviales qui peuvent vous aider à mettre fin à l'usurpation d'identité par courriel une fois pour toutes. Voici ce qu'elles sont :

Étape 1 : Configurer DMARC

Si vous n'en avez pas encore entendu parler, DMARC peut s'avérer être le Saint Graal pour vous si vous cherchez à stopper les tentatives constantes d'usurpation d'identité sur votre domaine. Bien qu'aucun protocole ne soit une solution miracle, vous pouvez tirer parti de DMARC pour libérer tout son potentiel et réduire considérablement l'usurpation d'identité.

Pour mettre en œuvre DMARC dans votre organisation :

- Créez votre enregistrement DMARC personnalisé en un seul clic à l'aide de notre générateur d'enregistrements DMARC.

- Copiez et collez l'enregistrement dans votre DNS

- Laissez à votre DNS 72 heures pour configurer le protocole.

Étape 2 : Appliquez votre politique DMARC

Lorsque vous êtes au stade de débutant dans votre parcours d'authentification des courriels, il est prudent de définir votre politique DMARC comme étant nulle. Cela vous permet de vous familiariser avec les rouages de vos canaux de messagerie par le biais de la surveillance, tout en n'ayant pas d'impact sur la délivrabilité de vos courriels. Cependant, une politique "zéro" n'empêche pas l'usurpation d'adresse électronique.

Pour vous protéger contre les abus de domaine et l'usurpation d'identité, vous devez appliquer votre politique de mise en quarantaine ou de rejet DMARC. Cela signifie qu'en toute circonstance, si un courriel envoyé depuis votre domaine échoue à l'authentification, c'est-à-dire s'il est envoyé par une source non conforme, ces courriels frauduleux seront soit placés dans le dossier spam du destinataire, soit carrément bloqués.

Pour ce faire, il vous suffit de modifier le critère "p" de votre enregistrement DMARC existant, qui passe de p=none à p=reject.

Étape 3 : Surveillez vos domaines

La troisième et dernière étape qui lie l'ensemble du processus d'adoption de DMARC est la surveillance. La surveillance de tous les domaines pour lesquels vous avez mis en place des solutions d'authentification des e-mails est un impératif pour garantir la délivrabilité constante de vos e-mails commerciaux et marketing. C'est pourquoi DMARC offre l'avantage d'envoyer des données relatives aux résultats de l'authentification des e-mails par domaine sous la forme de rapports DMARC agrégés et de rapports d'expertise.

Étant donné que les rapports XML sont difficiles à lire et semblent désorganisés, un analyseur de rapports DMARC est une excellente plateforme qui rassemble vos rapports sous un même toit, de manière colocalisée et complète. Vous pouvez visualiser et surveiller vos domaines, modifier vos politiques et enquêter sur les tentatives d'usurpation d'identité en toute simplicité, le tout dans une seule fenêtre.

Avec ces mesures en place, vous pouvez minimiser l'usurpation de domaine direct et profiter à nouveau de la sécurité du courrier électronique dans votre organisation !

- Augmentation des escroqueries fiscales et des attaques d'usurpation d'identité par courriel de l'IRS pendant la saison des impôts - 2 mai 2024

- Sécurité des courriels 101 pour lutter contre les escroqueries aux cryptomonnaies - 30 avril 2024

- Comment trouver le meilleur fournisseur de solutions DMARC pour votre entreprise ? - 25 avril 2024