북한 해커 그룹 킴수키는 사이버 세계에서 새로운 존재가 아닙니다. 이 고도로 정교한 위협 행위자 그룹이 다시 활동 중이며, 이제는 DMARC 정책을 허용하는 도메인을 대상으로 고도로 표적화된 피싱 공격을 실행하고 있습니다.

킴수키는 항상 이메일을 공격 시작의 매개체로 사용하는 소셜 엔지니어링 전술을 활용했습니다. 하지만 최근 공격에서는 보호 기능을 제공하지 않는 DMARC 정책을 악용하는 방식으로 전환했습니다. 이는 다음과 같은 필요성을 강조합니다. DMARC 적용 관행의 필요성을 강조하며 조직 보안의 핵심이 되고 있습니다.

2024년 5월 2일, 미국 연방수사국(FBI), 미국 국무부, 미국 국가안보국(NSA)은 공동 자문 를 발표하여 킴수키가 허용적인 DMARC 정책을 악용하여 스피어피싱 공격을 시작했다고 경고했습니다. 더 자세히 알아보세요!

주요 내용

- 킴수키는 DMARC 정책을 허용하는 도메인을 표적으로 삼아 정교한 피싱 공격을 시작합니다.

- 이메일 스푸핑을 방지하려면 '격리' 또는 '거부'와 같은 강력한 DMARC 정책을 구현하는 것이 중요합니다.

- 무조치 DMARC 정책은 실패한 메시지가 전달되도록 허용하므로 도메인을 취약하게 만듭니다.

- 이메일의 경고 신호를 인식하면 김스쿠키와 같은 그룹의 잠재적인 피싱 시도를 식별하는 데 도움이 될 수 있습니다.

- 진화하는 사이버 위협을 방어하기 위해서는 보안 프로토콜을 정기적으로 업데이트하여 선제적으로 대응하는 것이 필수적입니다.

킴수키의 간략한 역사

The 킴수키 해커 그룹 은 벨벳 촐리마, 블랙 밴시, 에메랄드 슬릿 등 다양한 이름을 가지고 있습니다. 북한에 뿌리를 둔 킴수키는 한국의 연구 및 정책 기관, 원자력 발전 사업자, 정부 기관을 대상으로 사이버 스파이 공격을 시작했습니다.

이 해커 그룹은 10년 이상 활동해 왔지만 최근에는 러시아, 미국, 유럽의 조직을 표적으로 삼아 활동 범위를 넓히고 있습니다.

PowerDMARC로 보안을 간소화하세요!

과거에 보고된 인기 킴수키 공격 사례

- "최초의" 킴수키 공격은 2019년으로 거슬러 올라갑니다.

- Kimsuky 는 2015년 3월 한국 원자력 발전소 운영사인 한국수력원자력으로부터 2015년 3월 한국의 원자력 발전 사업자인 한국수력원자력으로부터 민감한 데이터를 훔친 혐의를 받고 있습니다.

- 2020년 9월, 킴수키는 유엔 안전보장이사회 관계자 11명을 11명의 유엔 안전보장이사회 관계자를 표적으로 삼아 해킹을 시도했습니다.

2024년 피싱 공격에서 완화된 DMARC 정책을 악용하는 킴수키(Kimsuky)

귀하의 DMARC 정책 은 DMARC 실패 메시지에 대해 클라이언트 측에서 취하는 조치를 결정하는 DMARC 레코드의 필수 필드입니다. DMARC 정책은 수신 서버에 실패한 메시지를 삭제하거나 격리하도록 지시할 수 있습니다. 무조치 모드에서는 서버에 아무런 조치도 취하지 않도록 지시할 수도 있습니다!

북한 해커 그룹 김스키는 무조치 DMARC 정책을 사용하는 도메인의 보호 기능이 부족하다는 점을 악용하여 도메인을 표적으로 삼고 있습니다. 이를 통해 피싱 이메일을 성공적으로 전달할 확률이 높아집니다.

구성할 수 있는 다양한 DMARC 정책에는 어떤 것이 있나요?

도메인 소유자는 없음, 거부, 검역소의 세 가지 DMARC 정책 중 하나를 선택할 수 있습니다. 이름에서 알 수 있듯이 없음은 아무 조치도 취하지 않는 정책이며, 거부 및 검역소는 승인되지 않은 이메일을 거부 및 검역하는 정책입니다.

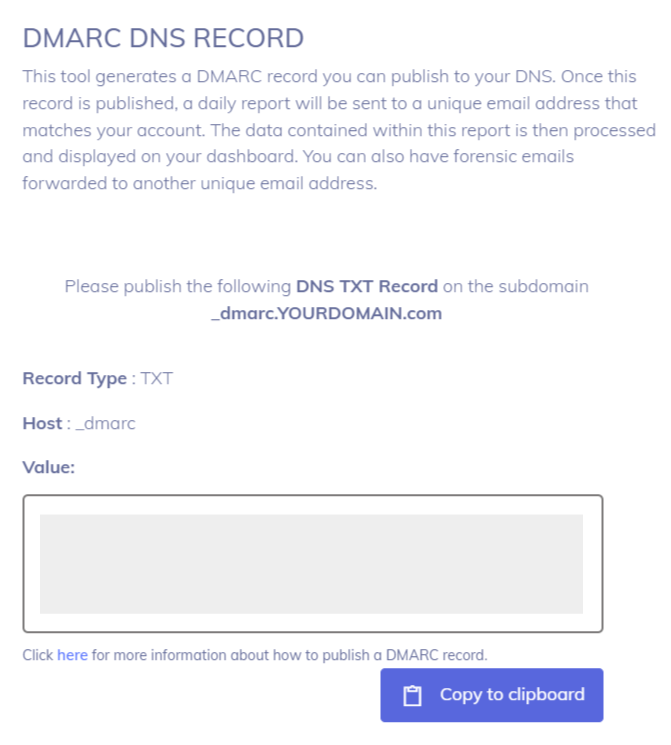

정책을 구성하려면 레코드를 만들 때 DMARC 레코드에 p= 태그를 추가해야 합니다.

무조치/허용 DMARC 정책이란 무엇인가요?

DMARC 없음 정책은 허용되지 않습니다. 사이버 공격에 대한 보호 기능을 제공하지 않는 정책 모드입니다. 그렇다고 해서 아무 소용이 없다는 뜻인가요? 그렇지 않습니다. DMARC 없음은 일반적으로 이메일 인증 여정의 시작 단계에서 사용되며, "모니터링 전용" 단계라고 할 수 있습니다. 이 모드는 구성을 테스트하고 이메일 트래픽을 모니터링하기 위한 컨트롤로 사용할 수 있습니다. 하지만 도메인을 사이버 공격에 취약하게 만들 수 있으므로 이 정책을 장기간 유지하는 것은 권장하지 않습니다. 궁극적인 목표는 시행 모드로 안전하게 전환하는 것입니다.

다음은 허용 또는 약한 DMARC 정책이 적용된 DMARC 레코드의 예입니다:

v=DMARC1; p=none;

여기서 p=none 태그는 정책이 보호 기능을 제공하지 않는 '없음'으로 설정되어 있음을 나타냅니다. 또한 이 DMARC 레코드에는 'rua' 태그가 설정되어 있지 않으므로 DMARC 'none' 정책의 모니터링 목적이 활용되고 있지 않습니다.

약한 DMARC 정책으로 인해 어떤 피해를 입을 수 있나요?

특정 상황에서 사용자에게 해를 끼칠 수 있는 DMARC 사용 안 함 정책의 한 가지 두드러진 단점이 있습니다. 없음 정책을 사용하면 이메일에 대해 DMARC가 실패하더라도 이메일이 수신자에게 전달된다는 것입니다. 즉, 위협 행위자가 고객에게 피싱 이메일을 보내기 위해 도메인을 스푸핑하는 경우, DMARC 인증 실패에도 불구하고 이메일이 전달됩니다.

킴수키 스피어피싱 공격의 해부학

연방 기관이 2023년부터 2024년 사이에 권고문을 통해 경고한 킴수키 공격에는 여러 가지 버전이 있습니다. 킴수키의 공격 전술을 이해하기 위한 몇 가지 핵심 사항을 살펴보세요:

- 킴수키는 스피어피싱 이메일에서 정부 기관, 싱크탱크, 언론 매체를 사칭하는 것으로 유명합니다. 또한 스푸핑된 웹사이트를 사용하여 피해자의 개인 정보 및 로그인 자격 증명에 액세스할 수 있습니다.

- 이들은 보통 잘 알려진 조직을 표적으로 삼고 실제 공무원과 직원을 사칭하여 의심하지 않는 피해자의 신뢰를 쉽게 얻을 수 있습니다.

- 피싱 공격은 한 번에 끝나는 것이 아니라 다양한 단계로 진행됩니다. 이 과정에서 공격자는 신뢰성을 유지하기 위해 연속적인 이메일에서 여러 개의 다른 신원 역할을 맡을 수 있습니다.

- 몇 번의 무해한 초기 시도 후 신뢰가 구축되면 공격자가 전송하는 최종 이메일에는 암호화된 악성 첨부 파일이 포함되어 있습니다.

- 이 첨부 파일에는 사용자의 계정, 네트워크 또는 디바이스에 침투하는 악성 코드가 포함되어 있어 궁극적으로 킴수키가 이러한 시스템에 액세스할 수 있게 됩니다.

- 합법적인 싱크탱크를 사칭한 이메일은 도메인에 대해 약한 DMARC 정책(p=없음)을 설정한 기관을 대상으로 합니다.

- 안타깝게도 싱크탱크나 조직에서 설정한 무조치 DMARC 정책으로 인해 DMARC 인증에 실패한 이메일은 여전히 수신자의 기본 받은 편지함으로 전달됩니다. 이는 결국 킴수키 피싱 공격의 성공을 의미합니다.

취약한 DMARC 정책을 악용한 킴수키 피싱 공격 방지

FBI는 IC3 보고서에서 최근 킴수키 공격을 방지하기 위해 취할 수 있는 몇 가지 예방 조치를 설명합니다. 어떤 것들이 있는지 살펴보겠습니다:

1. 적용 DMARC 정책 구성하기

킴수키가 약한 DMARC 정책을 악용하지 못하도록 하려면 강제 정책과 같은 더 강력한 정책으로 전환하세요. "격리" 및 "거부"는 이러한 정책 모드를 구성할 수 있는 두 가지입니다. 이러한 정책에서는 사칭 피싱 이메일이 클라이언트의 받은 편지함으로 직접 전달되는 대신 삭제되거나 격리됩니다.

하지만 잘못 설정하면 합법적인 이메일도 삭제될 수 있습니다! 그렇기 때문에 강제 정책을 구성할 때는 주의를 기울여야 합니다. DMARC 거부를 안전하게 구현하는 방법은 다음과 같습니다:

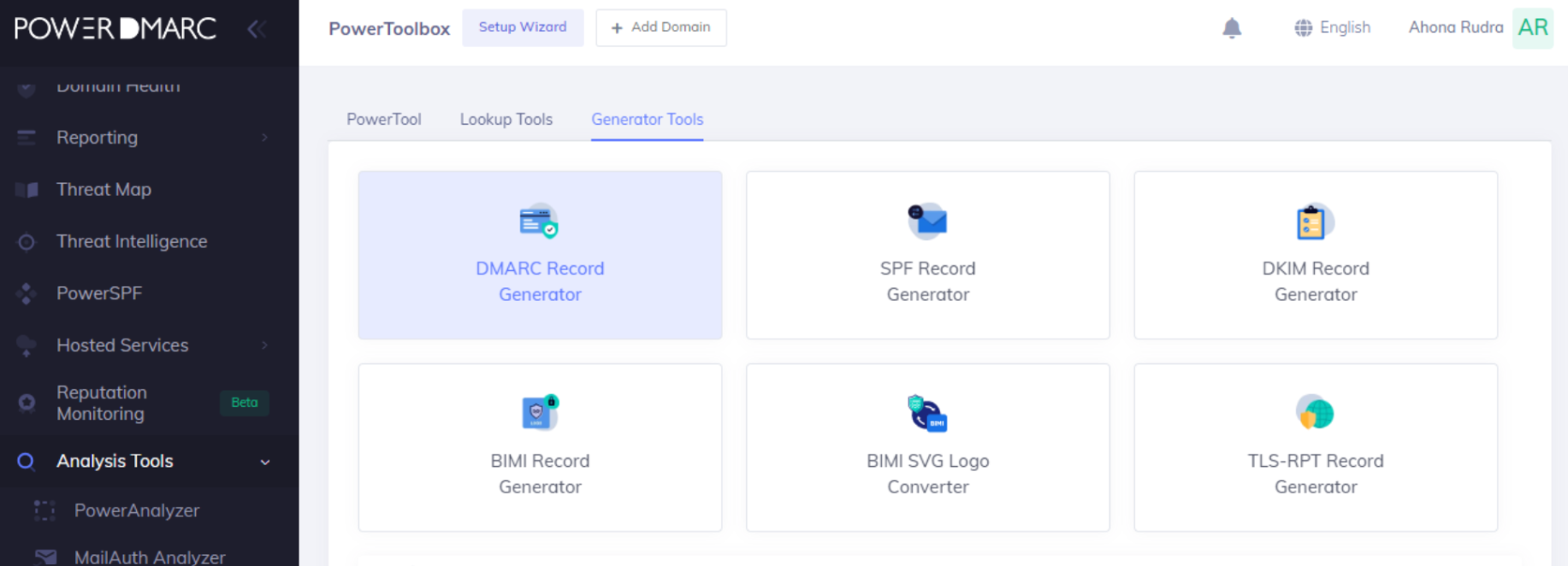

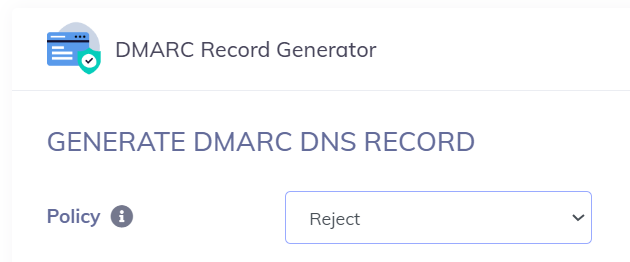

- 가입 에 무료로 가입하고 DMARC 레코드 생성기 도

- p=거부 정책으로 새 DMARC 레코드 만들기

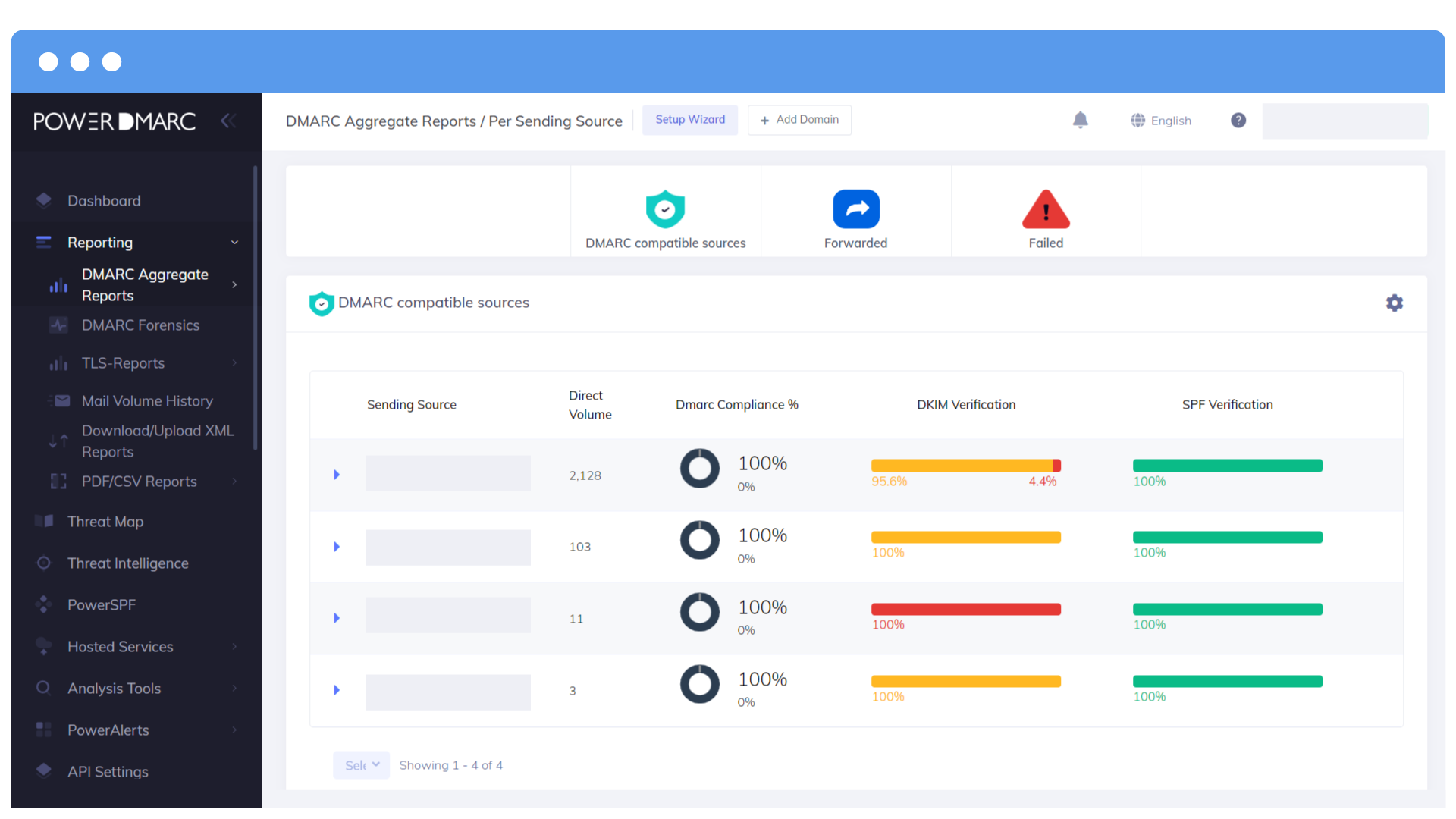

참고: DMARC를 처음 설정하는 경우 '없음' 정책을 사용하여 대시보드 및 보고서 보기를 사용하여 모든 발신 소스를 모니터링하세요.

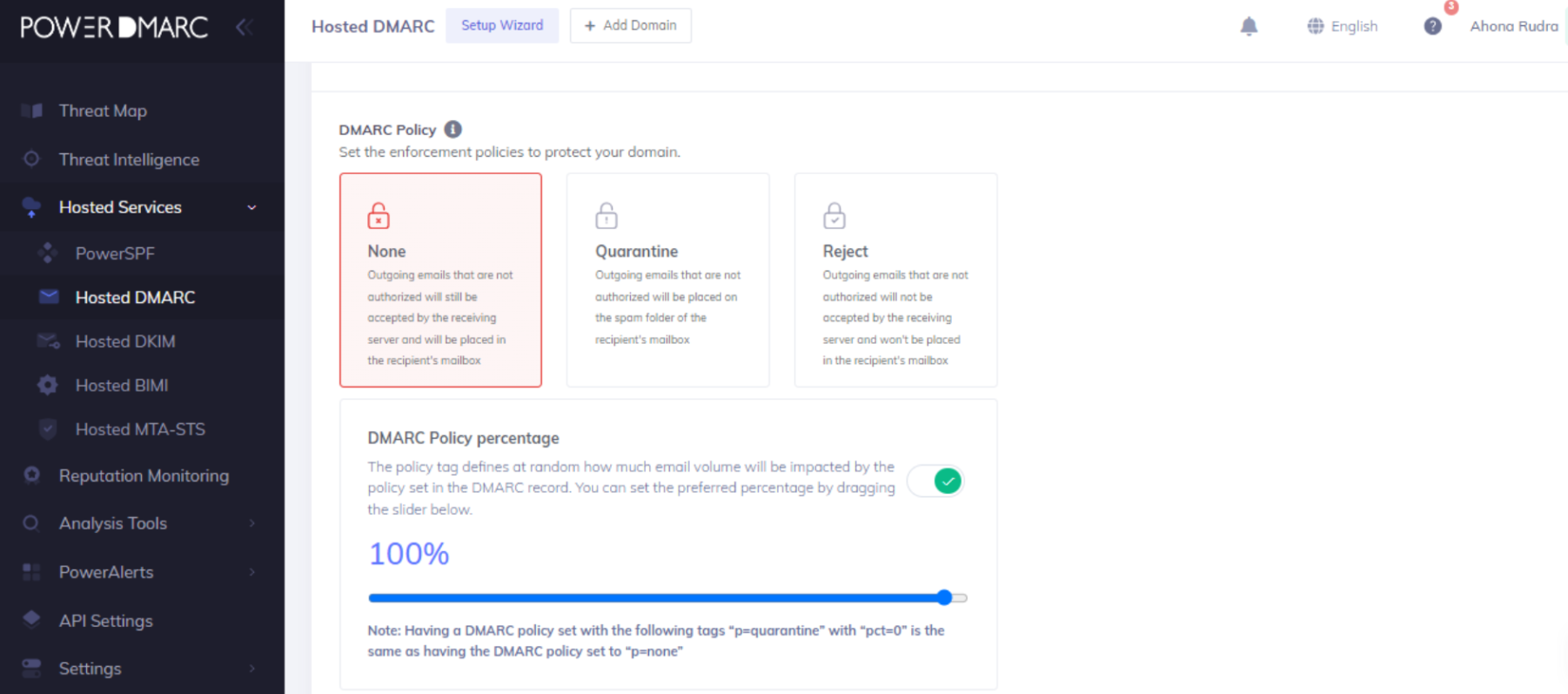

합법적인 발신 소스가 DMARC 호환 이메일을 보내도록 올바르게 구성되었다면 정책을 업데이트하여 격리한 다음 거부하여 DMARC를 적용할 수 있습니다. 당사의 호스팅된 DMARC 솔루션을 사용하면 DNS에 액세스하지 않고도 정책 모드 간에 쉽게 전환할 수 있습니다. 설정에 자신감이 생기면 호스팅된 DMARC로 이동하여 정책 모드를 업데이트하기만 하면 됩니다.

- "rua" 태그를 사용하여 DMARC 보고를 사용 설정하고 보고서를 받을 이메일 주소를 정의합니다.

- DNS 관리 콘솔에 액세스하여 현재 DMARC 레코드를 새 레코드로 바꿉니다. 현재 레코드를 교체해야 하며 동일한 도메인에 이미 레코드가 게시되어 있는 경우 새 레코드를 게시해서는 안 됩니다.

p=거부로 설정된 경우 이메일 트래픽을 정기적으로 모니터링하여 정상적인 메시지가 전달되는지 확인해야 합니다. 당사의 DMARC 보고 도구 은 DMARC 보고서 관리를 간소화하여 전달 가능성을 보장합니다. 지금 바로 시작하여 시행되는 정책으로 안전하게 전환하고 킴수키에 대한 방어를 강화하세요!

2. 이메일에서 경고 신호 감지

FBI는 피싱 이메일에 나타나는 몇 가지 경고 징후를 설명하며, 이는 치명적일 수 있습니다. 어떤 것들이 있는지 살펴보겠습니다:

- 문법적으로 올바르지 않고 잘못 작성된 이메일

- 특히 무해한 것처럼 보이는 초기 이메일과 악성 링크 또는 첨부 파일이 포함된 이메일이 뒤따릅니다.

- 악성 첨부파일을 보려면 수신자가 '매크로 사용'을 클릭해야 합니다. 일반적으로 바이러스 백신 필터를 회피하기 위해 비밀번호로 보호되어 있습니다.

- 철자가 틀린 도메인 이름을 가진 스푸핑된 도메인에서 발신된 이메일

- 정부, 대학, 싱크탱크를 사칭하지만 정확한 도메인 이름이 포함되지 않은 무작위 출처에서 발송된 이메일

이 모든 것이 킴수키 피싱 공격의 징후일 수 있습니다. 이러한 상황에서는 이메일 내용을 확인하거나 첨부 파일을 클릭하지 않는 것이 가장 좋습니다.

결론

최근 허용적 DMARC 정책을 악용하는 킴수키 공격의 부활은 사이버 공격이 끊임없이 진화하고 있음을 증명합니다. 앞서 살펴본 바와 같이, 무조치 DMARC 정책을 능숙하게 활용하는 공격자들은 피싱 공격으로부터 보호하기 위해 조직이 보다 강력한 조치를 시행해야 한다는 점을 강조합니다.

FBI, 미 국무부, NSA가 발표한 공동 권고문은 이러한 위협 행위자들이 제기하는 임박한 위험에 대한 경각심을 일깨워줍니다. 조직은 DMARC 정책을 시행하고 연방 기관에서 제시하는 경고 신호에 주의를 기울임으로써 방어를 강화하고 킴수키의 정교한 전술에 희생될 위험을 완화할 수 있습니다.

기업과 단체는 보안 프로토콜을 적용하고 업데이트하는 데 있어 능동적인 자세를 유지해야 합니다. 시작하려면, 문의하기 지금 문의하세요!

- Microsoft에서 전자 메일 보낸 사람 규칙을 강화합니다: 놓치지 말아야 할 주요 업데이트 - 2025년 4월 3일

- DKIM 설정: 이메일 보안을 위한 DKIM 구성 단계별 가이드 (2025) - 2025년 3월 31일

- 파워디마크, G2 스프링 리포트 2025에서 DMARC의 그리드 리더로 인정받다 - 2025년 3월 26일