Jeśli nie jesteś informowany o "DoS i DDoS", chcemy, abyś przeczytał poniższą dyskusję! Po pierwsze, ataki DoS vs DDoS to inne rodzaje cyberataków. Tak!!! Cyberataki są prawdziwą rzeczą.

Są one również bardziej powszechne niż myślisz i mogą przydarzyć się każdemu. W rzeczywistości, według National Cyber Security Alliance (NCSA), ponad 1 na 5 Amerykanów padł w swoim życiu ofiarą cyberprzestępczości.

Według badania , przeciętny atak DDoS w drugim kwartale 2022 r. wykorzystywał 5,17 Gbps danych, co stanowi niewielki wzrost w stosunku do poprzedniego roku. Jednak, chociaż jest to wystarczające do sparaliżowania większości małych i średnich stron internetowych, jest znacznie niższe niż średnia dla pierwszego kwartału 2021 roku, która wynosi 9,15 Gbps.

Cyberataki to ataki na systemy wykorzystujące komputery i internet. Ataki te mogą być przeprowadzane za pomocą różnych metod, a niektóre z nich zostały wymienione poniżej:

- Malware to cyberatak, który instaluje się na komputerze i próbuje zmusić go do robienia rzeczy, których użytkownik nie chce. Może przejąć kontrolę nad Twoim komputerem lub wysyłać Ci spam.

- Phishing to cyberatak, który próbuje nakłonić użytkownika do podania swoich danych osobowych, podając się za przedstawiciela legalnej firmy (np. banku). Zazwyczaj jest to wiadomość e-mail lub tekst z ofertą czegoś darmowego, jak np. fałszywy numer karty kredytowej lub karty podarunkowej. Korzystaj z rozwiązań antyphishingowych firmy PowerDMARC rozwiązania antyphishingowe aby być bezpiecznym przed takimi atakami.

- Inżynieria społeczna to atak polegający na uzyskaniu poufnych informacji poprzez podstęp. W tym przypadku atakujący uzyskuje dostęp do systemu poprzez podstępne nakłonienie kogoś do przekazania mu wrażliwych informacji.

DoS vs DDoS: Przegląd

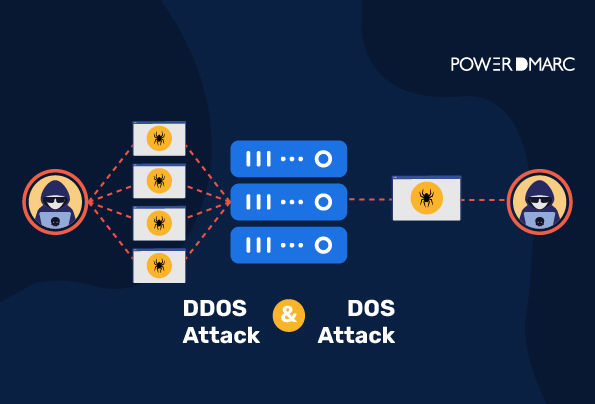

Ataki DoS i DDoS to dwa różne rodzaje cyberataków.

- Atak DoS (denial of service) to najszybciej rozwijający się rodzaj cyberataku, w którym atakujący wysyła złośliwe pliki do systemu, czyniąc go bezużytecznym. Atakujący może przeprowadzić ten atak przy użyciu jednego komputera lub urządzenia do przeprowadzenia ataku DoS.

- Atak typu DDoS (distributed denial of service) polega na tym, że napastnik wysyła powódź ruchu do wielu systemów jednocześnie. Atakujący może przeprowadzić ten atak z wielu rozproszonych źródeł.

Jaka jest różnica między atakiem DoS a DDoS?

Ataki DoS wysyłają dużą ilość ruchu do komputera ofiary, wyłączając go. Ataki DoS są stosowane w środowiskach internetowych - takich jak strony internetowe - aby uczynić je niedostępnymi dla użytkowników poprzez zawieszenie lub przeciążenie serwera. Atak ten przeciąża serwer strony internetowej poprzez wysyłanie dużej ilości ruchu.

Rozproszony atak typu DDoS (distributed denial-of-service) polega na wysyłaniu ogromnych ilości ruchu do jednej witryny z wielu różnych źródeł, co utrudnia dostęp do niej legalnym użytkownikom.

Różnica między DoS a DDoS;

Atak DoS

- Ataki typu Denial of Service, w skrócie DoS, polegają na próbie uczynienia zasobu komputerowego niedostępnym poprzez zalanie go żądaniami.

- W ataku DoS jeden system wysyła złośliwe rzeczy do systemu ofiary.

- Komputer ofiary jest finansowany z wiązki szkodliwych danych wysyłanych z jednej lokalizacji.

- Ten typ ataku jest wolniejszy niż DDoS.

- Oprogramowanie może szybko zablokować DoS, ponieważ używany jest jeden system.

- W przypadku narzędzi DoS atakujący celuje w urządzenie ofiary za pomocą jednego systemu.

- Ataki DoS stały się łatwiejsze do wyśledzenia.

Atak DDoS

- Ataki typu Distributed Denial of Service, w skrócie DDoS, polegają na próbie uczynienia zasobu komputerowego niedostępnym poprzez zalanie go żądaniami z wielu zasobów.

- Wiele systemów wysyła złośliwe rzeczy do systemu ofiary w ataku DDoS.

- W różnicy "DDoS i DoS, atakujący DDoS sprawia, że komputer ofiary zostaje ufundowany z wiązki szkodliwych danych wysyłanych z wielu lokalizacji.

- Ten atak jest szybszy w porównaniu z atakiem DoS.

- Atak DDoS jest brutalny do łatwego zablokowania, ponieważ atakujący wysyła dane z więcej niż jednego urządzenia.

- Atakujący używa volumeBotów do jednoczesnego atakowania ofiary.

- Tych ataków nie da się łatwo namierzyć.

Jak zapobiegać atakom DoS i DDoS?

Oto dobra wiadomość! Możesz zapobiec atakom DoS i DDoS jeśli prawidłowo zastosujesz strategię ochrony. Zagrożenie atakiem DoS dla współczesnych organizacji jest stałe, ale można go uniknąć samodzielnie przed i po ataku. Ważne jest, aby przed zastosowaniem strategii ochrony zdać sobie sprawę, że nie można zatrzymać każdego ataku DoS, który jest skierowany na Twój system. Są jednak szanse, że wdrażając strategię, możesz zminimalizować szkody wynikające z udanego ataku.

Kluczem do zminimalizowania szkód spowodowanych przez nadchodzące ataki jest wykonanie następujących czynności:

- Monitoring sieci

- Testowe ataki DoS

- Strategia

Monitoring sieci

Monitorując ruch sieciowy, będziesz mógł podjąć działania, jeśli zauważysz nietypowy ruch danych lub nieznany adres IP. Możesz wcześnie wykryć te drobne oznaki dzięki monitorowaniu ruchu sieciowego i utrzymać swoją usługę w sieci, unikając niespodziewanych kosztów przestoju. Ponadto, stały monitoring sieci może dostrzec szkodliwe wibracje, zanim zaatakuje ofiarę.

Testowe ataki DoS

Nie da się zapobiec każdemu atakowi DoS, ale można się przygotować, gdy już atak nastąpi. Symulacja ataków DDoS na Twoją sieć jest jednym z najprostszych sposobów. Symulując atak, możesz przetestować swoje obecne metody zapobiegania i opracować kilka strategii zapobiegania w czasie rzeczywistym, aby zaoszczędzić pieniądze (ransomware) w przypadku ataku.

Strategia

Posiadanie gotowego planu strategicznego dotyczącego kontroli szkód w przypadku wystąpienia ataku może zadecydować o jego powodzeniu. Ważne jest, aby przypisać role członkom zespołu, którzy będą odpowiedzialni za reagowanie na ataki, gdy już do nich dojdzie.

Jasny i w pełni zatwierdzony plan strategiczny może stanowić ogromną różnicę między niewygodnym atakiem a niszczycielskim. Obejmuje on również ustalenie wytycznych dotyczących obsługi klienta, tak aby klienci nie byli zdruzgotani podczas rozwiązywania problemów technicznych.

Wniosek

Tylko profesjonalna usługa może zapewnić niezawodną i skuteczną ochronę DDoS. Dostawca zajmie się wszystkimi możliwymi zagrożeniami związanymi z atakiem i obroni Twoje aktywa przed nielegalnym włamaniem.

Ataki DoS i DDoS są przeprowadzane z różnych powodów, począwszy od korzyści politycznych, poprzez korzyści finansowe, aż po prześciganie się w osiągnięciach firm. Ataki DDoS są szybsze niż ataki DoS, ponieważ wykorzystują wiele systemów, natomiast ataki DoS dotyczą jednego systemu i są wolniejsze.

Ochrona systemu przed złośliwymi plikami i szkodliwymi danymi w przypadku DoS vs DDoS ataki, które uszkadzają system i żądają ogromnego (okupu).

- Jak znaleźć najlepszego dostawcę rozwiązań DMARC dla swojej firmy? - 25 kwietnia 2024 r.

- PowerDMARC i Zendata nawiązują partnerstwo w celu zwiększenia bezpieczeństwa domeny - 25 kwietnia 2024 r.

- PowerDMARC współpracuje z CNS w celu rozwoju praktyk bezpieczeństwa poczty elektronicznej na Bliskim Wschodzie - 24 kwietnia 2024 r.