Основные выводы

- Модернизация устаревшего программного обеспечения имеет решающее значение для безопасности данных. Устаревшие системы являются основной мишенью для кибератак и значительно увеличивают риск взлома.

- Устаревшие среды не обладают достаточной прозрачностью и современными средствами защиты, что затрудняет обнаружение угроз и облегчает злоумышленникам перемещение по вашей сети.

- Стоимость бездействия выше, чем стоимость модернизации. Утечки данных приводят к многомиллионным убыткам, штрафам со стороны регулирующих органов и долгосрочному ущербу репутации.

- Требования к соблюдению нормативных требований становятся все более строгими, и многие устаревшие системы не могут поддерживать шифрование, MFA или контроль доступа, требуемые GDPR, PCI DSS, HIPAA и другими нормативными базами.

- Модернизация может быть поэтапной и стратегической. Такие подходы, как API-слои, контейнеризация, внедрение модели Zero Trust и паттерн Strangler Fig, снижают риски без нарушения бизнес-процессов.

Все еще используете системы, написанные на COBOL в 90-х годах? Вы не одиноки. Согласно отчету IBM «Стоимость утечки данных в 2025 году», средняя стоимость утечки данных в мире составляет 4,4 миллиона долларов США.

Хакеры ежедневно сканируют сети в поисках уязвимостей в устаревшем программном обеспечении. Модернизация устаревшего программного обеспечения перешла из разряда удобств в разряд выживания для компаний, работающих в эпоху, когда кибератаки происходят каждый день. Давайте рассмотрим, почему старые системы так уязвимы и что можно с этим сделать.

Почему устаревшие системы стали целью номер один

Устаревшее программное обеспечение — это все равно что оставить входную дверь широко открытой и надеяться, что воры ее не заметят. Компании, внедряющие услуги по модернизации устаревшего программного обеспечения, часто обнаруживают критические уязвимости в безопасности на начальном этапе аудита. Незашифрованный трафик, жестко запрограммированные пароли в исходном коде, устаревшие протоколы аутентификации — и это только верхушка айсберга.

Проблема видимости

Современные системы SIEM (управление информацией о безопасности и событиях) и решения EDR (обнаружение и реагирование на угрозы на конечных устройствах) зачастую не могут интегрироваться с устаревшими приложениями. Просто нет возможности увидеть, что происходит внутри старых систем. Атаки могут продолжаться месяцами, прежде чем кто-нибудь заметит утечку данных.

В 2013 году компания Target потеряла данные 40 миллионов кредитных карт отчасти потому, что ее системы мониторинга не смогли обнаружить активность вредоносного ПО в устаревших частях инфраструктуры. По оценкам Ponemon Institute, среднее время обнаружения взлома в устаревших системах составляет 287 дней, тогда как для современных платформ этот показатель составляет 207 дней.

Реальная стоимость угрозы безопасности

Когда утечки данных попадают в заголовки новостей, цифры кажутся абстрактными. Но давайте поговорим о том, что это конкретно означает для бизнеса.

Финансовые потери:

- Прямые затраты на расследование инцидента и восстановление системы

- Штрафы регулирующих органов (GDPR допускает штрафы в размере до 4% годового дохода)

- Иски от клиентов, чьи данные были скомпрометированы

- Расходы на мониторинг кредитной истории затронутых пользователей

- Увеличение страховых взносов за киберстрахование

Последствия для репутации:

Доверие клиентов строится годами, а разрушается за один день. После утечки данных Equifax компания потеряла 33% своей рыночной стоимости. Клиенты массово отказывались от услуг, партнеры расторгали контракты, а высшее руководство было вынуждено уйти в отставку.

Регуляторное давление и требования к соблюдению нормативных требований

Работа в сфере финансов, здравоохранения или обработки персональных данных граждан ЕС означает необходимость отчитываться перед регулирующими органами. А они становятся все менее терпимыми к оправданиям типа «наша система слишком устарела, чтобы внедрить надлежащее шифрование».

Основные нормативные требования:

- GDPR – требует шифрования персональных данных, контроля доступа и возможности удаления данных по запросу

- PCI DSS – стандарты для компаний, обрабатывающих платежные карты

- HIPAA – защита медицинских данных в США

- SOX – требования к финансовой отчетности и контролю доступа

- Структура кибербезопасности NIST – общие стандарты кибербезопасности

Устаревшие системы зачастую физически не могут удовлетворить этим требованиям. Невозможно добавить сквозное шифрование в систему, построенную на протоколах 90-х годов. Многофакторная аутентификация невозможна, если архитектура не предусматривала расширенную аутентификацию.

Регулирующие органы понимают это и все чаще указывают на модернизацию как на обязательное условие. Европейское банковское управление (EBA) недавно выпустило рекомендации, которые фактически обязывают банки модернизировать критически важную инфраструктуру к 2026 году. Готовы ли большинство организаций к таким требованиям?

Современные угрозы, использующие устаревшие системы

Киберпреступники не стоят на месте. Они используют ИИ для автоматизации обнаружения уязвимостей, разрабатывают специализированное вредоносное ПО для конкретных устаревших платформ и продают эти инструменты на рынках даркнета.

Распространенные атаки, с которыми вы сталкиваетесь при использовании устаревших систем:

- SQL-инъекции – по-прежнему работают в старых приложениях, которые не используют параметризованные запросы.

- Уязвимости «нулевого дня» — недостатки в неподдерживаемом программном обеспечении, которые никогда не будут исправлены.

- Боковое перемещение – злоумышленники используют одну слабую устаревшую систему, чтобы проникнуть глубже в вашу сеть.

- Утечка данных – медленная, трудно обнаруживаемая кража данных через устаревшие, незашифрованные протоколы.

- Программы-вымогатели – критически важные устаревшие приложения шифруются до тех пор, пока вы не заплатите выкуп.

Риск становится еще выше, если вы полагаетесь на отраслевое программное обеспечение. Когда вы используете специализированные системы для энергетики, производства или логистики, можно предположить, что уже существуют наборы эксплойтов, созданные специально для этих платформ. Другими словами, вы не просто подвержены риску, вы находитесь в известном списке привлекательных целей.

Технологии модернизации: что работает сегодня

Хорошая новость: полная переработка с нуля не всегда необходима. Современные подходы к модернизации позволяют проводить поэтапные обновления системы, сводя к минимуму риски и время простоя.

Контейнеризация и архитектура микросервисов

Docker и Kubernetes изменили правила игры. Монолитные устаревшие приложения можно постепенно разбить на отдельные сервисы в контейнерах. Это позволяет:

- Изоляция критически важных компонентов для более эффективного контроля безопасности

- Применение различных политик безопасности к разным частям системы

- Более простое обновление отдельных модулей без риска для всего остального

- Использование современных механизмов мониторинга и регистрации

Netflix потратил несколько лет на переход от монолитной архитектуры к микросервисам на AWS. Результат — значительное повышение надежности и безопасности при сохранении всей функциональности.

Подход «API-First»

Вместо того, чтобы открывать прямой доступ к устаревшим базам данных, создайте поверх них слой API. Это позволит:

- Внедрение современной аутентификации (OAuth 2.0, токены JWT)

- Контроль и регистрация всех запросов данных

- Применение ограничения скорости для предотвращения DDoS-атак

- Постепенная замена бэкэндов без изменения интеграций

Многие предприятия используют такие решения, как MuleSoft или Kong, для создания API-слоев над устаревшими системами. Это можно сравнить с добавлением современного, безопасного фасада к старому зданию.

Узор «Удушающий фикус»

Мартин Фаулер предложил этот паттерн для постепенной замены устаревших систем. Идея проста: создать новую систему, параллельную старой, и постепенно «переключать» функциональность. Старый код постепенно «душится» новым, отсюда и название (душитель — это паразитическое дерево).

Преимущества в области безопасности:

- Можно начать с наиболее важных компонентов

- Каждый новый модуль получает современные механизмы безопасности

- Возможность отката в случае возникновения проблем

- Минимальное влияние на бизнес-процессы

Архитектура «нулевого доверия»: новый стандарт безопасности

Google представил концепцию BeyondCorp еще в 2014 году в ответ на атаку Operation Aurora. Идея проста: по умолчанию не доверять ничему и никому, даже внутри корпоративной сети.

Принципы нулевого доверия:

- Явная проверка: каждый запрос проверяется независимо от источника

- Используйте доступ с минимальными привилегиями: минимальные необходимые права для каждого пользователя/службы.

- Предполагайте нарушение: разрабатывайте системы, исходя из того, что атака уже произошла.

Устаревшие системы построены на противоположной философии: «доверяй, но проверяй». Если кто-то проникает в корпоративную сеть, он получает доступ ко всему. В современных реалиях такая модель является катастрофической.

Модернизация позволяет внедрять Zero Trust поэтапно. Начните с сегментации сети, добавьте MFA для всех административных доступов и внедрите непрерывную верификацию вместо однократной аутентификации при входе в систему.

Безопасность электронной почты как часть защиты данных

Устаревшие системы часто интегрируются с электронной почтой, создавая еще один вектор атаки. Фишинг, компрометация деловой электронной почты (BEC), вредоносное ПО через вложения — 90 % успешных атак начинаются с электронной почты.

Современные протоколы аутентификации электронной почты, такие как DMARC, SPF и DKIM, имеют решающее значение для защиты. Если устаревшие системы отправляют электронные письма без надлежащей аутентификации, злоумышленники могут подделать эти сообщения для атак на клиентов или партнеров.

Внедрение мониторинга DMARC позволяет отслеживать, кто использует домены для рассылки писем, и блокировать неавторизованные электронные письма. Это становится особенно важным, если в устаревших системах используются модули рассылки электронных писем с устаревшими протоколами.

ИИ и машинное обучение в обнаружении угроз

Современные решения в области безопасности используют машинное обучение для обнаружения аномалий в поведении пользователей и систем. Darktrace, CrowdStrike Falcon и Microsoft Defender for Endpoint используют искусственный интеллект для анализа в режиме реального времени.

Проблема устаревших систем: они генерируют данные в форматах, которые трудно анализировать с помощью моделей машинного обучения. Модернизация позволяет структурировать журналы, метрики и события в форматах, подходящих для современной аналитики.

Что ML предлагает для обеспечения безопасности:

- Обнаружение аномального поведения до полного развития атак

- Автоматическая классификация инцидентов по уровню критичности

- Прогнозирование угроз — прогнозирование атак на основе шаблонов

- Автоматический отклик — блокировка угроз без вмешательства человека

Представьте себе систему, которая замечает, что пользователь внезапно загружает огромные объемы данных в 3 часа ночи — модель машинного обучения мгновенно обнаруживает аномалию и блокирует доступ. В случае с устаревшими системами обнаружение происходит только тогда, когда данные появляются в даркнете.

План модернизации: с чего начать

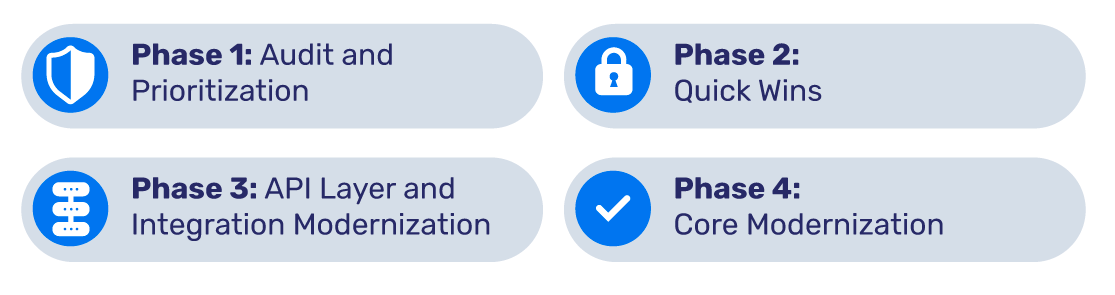

Модернизация массивных устаревших систем может показаться непосильной задачей. Вот поэтапный план, который подходит для большинства компаний:

Этап 1: Аудит и определение приоритетов (1–2 месяца)

- Составить перечень всех устаревших систем и их зависимостей

- Оценка безопасности — выявление критических уязвимостей

- Анализ влияния на бизнес — какие системы имеют наибольшее значение

- Расчет ROI — затраты на модернизацию по сравнению с затратами на устранение нарушений

Этап 2: Быстрые результаты (3–6 месяцев)

- Сегментация сети — изолируйте устаревшие системы от остальной инфраструктуры

- Многофакторная аутентификация для всех административных доступов

- Исправление того, что можно исправить без риска

- Внедрение централизованного ведения журналов и мониторинга

- Процедуры резервного копирования и восстановления после сбоев

Этап 3: Модернизация API-слоя и интеграции (6–12 месяцев)

- Создание безопасных API-слоев над устаревшими системами

- Перенос интеграций на современные протоколы

- Внедрение API Gateway с надлежащей аутентификацией

- Ограничение скорости и защита от DDoS-атак

Этап 4: Модернизация ядра (12–36 месяцев)

- Схема «душитель»: постепенная замена критически важных компонентов

- Перенос данных в современное безопасное хранилище

- Контейнеризация некритичных рабочих нагрузок

- Миграция в облако с надлежащими средствами контроля безопасности

Заключение

Устаревшие системы — это не только технический долг. Они представляют собой активную угрозу безопасности данных компаний, клиентов и партнеров.

Начните модернизацию уже сегодня. Даже небольшие шаги (сегментация сети, внедрение MFA, обновление журналов) снижают риск. Долгосрочные стратегии постепенной замены устаревшего кода позволяют спать спокойно, зная, что современные стандарты безопасности защищают данные.

- Что такое фишинговая ссылка? - 19 мая 2026 г.

- Что такое атаки хактивистов и как они работают - 12 мая 2026 г.

- Прекращение поддержки NTLM: что означает отказ Microsoft от этого протокола для MSP и ИТ-специалистов - 8 мая 2026 г.