DMARC fo 标签决定了 DMARC 协议中的故障报告选项。 虽然是可选的,但它是 DMARC 身份验证的重要组成部分,定义了如何 失败报告 (RUF)的重要组成部分。

利用电子邮件身份验证是提高电子邮件通信安全性的一种简单而有用的方法。 DMARC(基于域的消息验证、报告和一致性)是电子邮件验证过程中的众多电子邮件验证协议之一。它可帮助域名所有者指定其验证程序,并保护其域名免遭未经授权的访问和使用。

主要收获

- 指定故障报告选项: fo "标签是一个可选标签,有助于定义应报告的验证和对齐问题类型。

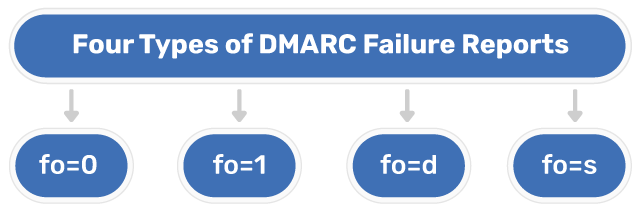

- 支持各种失败类型: 它支持四种 DMARC 失败报告类型:fo=0、fo=1、fo=d 和 fo=s。

- 可组合各种报告选项:可以将多种报告选项结合起来,以获得更个性化、更有针对性的体验。

- 最佳做法:必须持续监控和检查故障报告,以确保有效预防网络威胁。

什么是 DMARC FO 标签?

DMARC 中的 "fo "标签代表失败选项。这是一个可选标签,有助于确定应报告的验证和对齐问题的类型。这样,域名所有者就可以过滤报告流程,根据自己独特的业务需求和要求进行调整。

DMARC 失败报告如何帮助您

DMARC 报告的内容和可操作的见解可以为您提供帮助:

DMARC 失败报告的内容

DMARC 失败报告包括验证检查失败邮件的重要信息。更具体地说,它们包括

为何重要

这些报告将对您有所帮助:

DMARC FO 标签选项及其含义

fo DMARC 标签支持四种不同的选项(即四种特定类型的故障报告):

- fo=0(默认选项)

使用该选项时,只有当 SPF 和 DKIM(即所有底层身份验证机制)都不产生一致的 "通过 "结果时,才会生成 DMARC 失败报告。这意味着,fo=0 只为最严重的身份验证失败生成报告。

- fo=1(推荐选项)

如果 SPF 或 DKIM(即任何一种底层身份验证机制)没有提供对齐的 "通过 "结果,该选项指示生成 DMARC 失败报告。这是推荐的选项,因为它提供了更全面的报告方案。

- fo=d(DKIM 专用选项)

当使用该 fo=d 选项时,它会触发生成失败报告,特别是针对那些有 DKIM 签名评估失败的报文生成失败报告,而与对齐状态无关。这对希望特别关注 DKIM 相关问题的域名所有者特别有用。

- fo=s(SPF 专用选项)

此设置会触发专门为未通过 SPF 评估的邮件创建失败报告,无论其对齐状态如何。对于希望特别关注 SPF 相关问题的域名所有者来说,这是首选方案。

结合多种取证报告选项

fo "标签的最大优点是可以组合多种报告选项。这样,域名所有者就可以创建最适合自己需要的定制报告策略。要指定多种类型的报告,可以使用冒号(:)分隔 "fo "标记中的每个选项。

例如,如果您想接收选项 0、1 和 s 的报告,您可以像这样在DMARC 记录中添加 "fo "标记:

fo=0:1:s

该配置将生成以下报告

- 完全认证失败 (0)

- 任何认证机制故障 (1)

- SPF 特定故障(秒)

何时使用每种故障报告设置:示例与最佳实践

在实施 DMARC故障报告时,请考虑以下最佳实践:

- 开始时使用默认值 "fo=0",以确保您的系统不会立即超负荷运行报告。

- 逐步过渡到 "fo=1",以获得更全面的见解。

- 如果需要关注 DKIM 问题,请使用 "fo=d";如果需要 SPF 问题的更多信息,请使用 "fo=s"。

- 尝试结合与您的电子邮件验证目标相一致的选项,以获得更个性化的方法。

- 定期监控和分析故障报告,立即解决任何相关问题。

使用 FO 标签设置 DMARC 记录

1.创建 DMARC 记录

要设置 DMARC并启用取证报告选项,您需要创建 TXT 记录。您可以使用我们的 DMARC 记录生成器工具来自动完成此过程。该 DMARC 记录指定了接收服务器应如何处理未通过身份验证检查的邮件。您可以使用 "fo=value "参数在 DMARC 记录中定义 "fo "标签。

带有 "fo "标记的 DMARC 记录示例:

v=DMARC1;p=quarantine; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1; pct=100;

2.选择 FO 设置

如上所述,有四种方案可供选择:

- fo=0:仅在 SPF 和DKIM 均失败时生成失败报告。建议使用此选项,以尽量减少报告并减少不必要的取证报告。

- fo=1:在 SPF 或 DKIM 失败时生成失败报告。该选项有助于在排除身份验证故障时提供详细报告。

- fo=d:在 DKIM 失败时生成失败报告。此选项非常适合严重依赖 DKIM 身份验证的组织。

- fo=s:在 SPF 失败时生成失败报告。此选项适用于 SPF 作为主要身份验证机制的情况。

3.在 DNS 中添加 DMARC 记录

要设置启用了 "fo "标记的 DMARC,需要将生成的 DMARC 记录添加到 DNS 中。为此,请

- 登录域名注册商的 DNS 管理控制台。

- 导航至域名的 DNS 设置。

- 添加一条新的 TXT 记录,详细信息如下:

主机:_dmarc.example.com(将 example.com 替换为您的域名)

类型:TXT

值:(您的 DMARC 记录语法)

- 保存更改并允许 DNS 传播(可能需要 48 小时)。

- 使用 DMARC 检查器工具。

如何监控和解释 DMARC 失败报告

DMARC 故障报告可以深入揭示在您的域上发生的取证事件。但是,阅读这些报告可能是一项挑战!要轻松监控和解读这些报告,您需要

- 使用专用邮箱: 建议使用专用邮箱接收取证报告。这将减少收件箱的杂乱,帮助您更有效地监控报告。

- 分析报告: 法证报告以 XML(可扩展标记语言)生成。不熟悉的人可以使用 DMARC 报告分析器工具,如 PowerDMARC 提供的工具。该工具是替代人工解读的绝佳工具,可使报告更有条理,更易于人类阅读。

- 识别恶意来源: 您可以使用故障报告中提供的信息,迅速识别试图欺骗您的域名的恶意发送源。

- 调整政策:最后,是采取行动的时候了。如果您发现您的域上存在潜在的欺骗企图,而您的 DMARC 策略不执行--这就麻烦了!逐步将 DMARC 政策改为 p=拒绝,开始防范电子邮件威胁。

常见 DMARC FO 问题的故障排除

配置错误的 DMARC 记录

DMARC 记录语法错误、缺少必要标记或格式不正确等原因都可能导致失败。建议在发布前使用在线 DMARC 记录检查器验证记录。

不正确的 FO 设置

如果您没有收到取证报告或收到的报告不完整,可能是因为标签设置不正确。要解决这个问题,请确保

- """"""""""""等词,是指 ruf标记已正确设置为有效的电子邮件地址。

- 电子邮件提供商支持取证报告。

- ......(......)。 fo值是根据报告需求正确配置的。

SPF/DKIM 配置错误

请注意,SPF 或 DKIM 失败会影响 DMARC 报告结果。为防止不必要的失败,请确保您

- 验证 SPF 记录是否有正确的发送 IP。

- 确保 DKIM 签名正确对齐并在 DNS 中发布。

- 使用 在线验证工具.

回应故障报告

为授权方分析故障

如果发现合法发件人也无法通过身份验证,请立即采取措施。与授权发件人合作,确保其电子邮件配置正确无误。这将有助于改善电子邮件通信流,并有效过滤合法和非法来源。

定期更新 DNS 记录

仔细检查 DMARC 失败报告的结果。然后,调整您的 SPF、DKIM 或 DMARC记录,以建立全面的安全框架。

对未经授权的发件人采取行动

如果您发现任何恶意活动或未经授权使用您的域名,请阻止/报告他们的 IP 地址。这将有助于防止数据泄露,并提高网络的整体安全性。

向更严格的政策迈进

如前所述,尝试逐步增加您的 DMARC 策略严格程度。从宽松模式(即 p=无)过渡到 p=隔离再到 p=拒绝,这将降低对你的域进行成功网络攻击的可能性。

总结

纳入 故障报告报告是加强电子邮件安全态势的战略举措。通过利用正确的故障报告选项,域名所有者可以更深入地了解身份验证问题,检测恶意活动,并完善电子邮件身份验证策略。

通过定期监控和分析这些报告,可以进行主动调整,确保域得到良好保护。由于网络威胁持续增加 每年至少增加 30因此,通过有效的故障报告来微调 DMARC 政策将有助于维护通信信任度。

- 微软加强电子邮件发件人规则:您不应错过的关键更新- 2025 年 4 月 3 日

- DKIM 设置:为电子邮件安全配置 DKIM 的分步指南 (2025)- 2025 年 3 月 31 日

- PowerDMARC 被《2025 年 G2 春季报告》评为 DMARC 网格领导者- 2025 年 3 月 26 日