自 2016 年以来,DNS 放大攻击增加了近 自 2016 年以来增加了近 700.这些攻击的放大系数从 28 到 54 倍原始查询大小的 28 到 54 倍。在极端情况下,放大系数可高达 179 倍。

在本文中,我们将探讨什么是 DNS 放大攻击、它是如何工作的,以及如何检测和缓解此类攻击。我们还将提供一些真实世界中的 DNS 放大攻击实例,这些攻击在近代曾一度动摇了 DNS 系统的稳定性。

主要收获

- A DNS 放大攻击是一种 DDoS 攻击黑客利用易受攻击的 DNS 服务器向目标发送大量流量。

- 虽然仅凭少量请求还不足以危害网络基础设施,但在众多 DNS 解析器上成倍增加请求数量,就会对系统造成真正的危险和破坏。

- 过去几十年来,成功的 DNS 放大攻击不胜枚举,其中包括 2013 年的 Spamhaus 攻击、2022 年的 Google 攻击(Google 的此类攻击不胜枚举)以及 2016 年的 Dyn 攻击。

- 如果有正确的工具和机制,就能在相当早的阶段发现 DNS 放大攻击。

- 在防止 DNS 放大攻击方面,DNSSEC、IDS/IPS 和 EDR 系统可以提供很大帮助。

什么是 DNS 放大攻击?

DNS 放大攻击是一种基于反射的分布式拒绝服务 (DDoS) 攻击,攻击者利用开放和配置错误的 DNS 解析器,向目标发送大量 DNS 响应流量。

在这种攻击中,网络罪犯向指定的开放 DNS 服务器发出 DNS 查询请求。他们伪造源地址,使其成为目标地址。当 DNS 服务器返回 DNS 记录响应时,它会直接发送到受害者的 IP 地址(被欺骗的源地址),而不是网络罪犯控制的新目标。

这导致受害者收到大量未请求的 DNS 响应,有可能使其网络基础设施不堪重负,造成拒绝服务。

如上所述,这种攻击方法的放大系数可达到原始查询大小的 28 到 54 倍,因此特别危险。

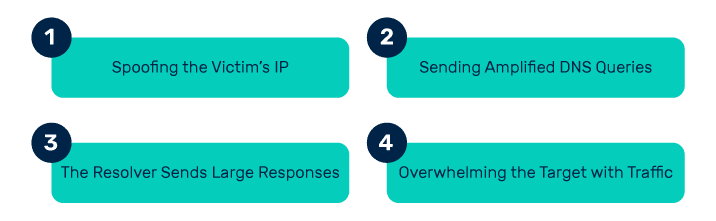

DNS 放大攻击的工作原理

DNS 放大攻击的过程包括几个步骤:

步骤 1:欺骗受害者的 IP

攻击者利用被入侵设备向 DNS 递归解析器传输带有伪造 IP 地址的 UDP 数据包。伪造地址与受害者的真实 IP 地址相匹配。

步骤 2:发送放大的 DNS 查询

每个 UDP 数据包都会请求 DNS 解析器,并经常使用 "ANY "等参数,以获得尽可能广泛的响应。

第 3 步:解决程序发送大型响应

收到请求后,DNS 解析器会用大量数据做出响应,并将其指向欺骗的 IP 地址。

步骤 4:用流量淹没目标

当目标 IP 地址得到响应,网络基础设施被大量流量淹没时,就会导致拒绝服务。

单凭少量请求并不会危及网络基础设施,但当这些请求在多个请求和众多 DNS 解析器中成倍放大时,攻击者就能显著扩大针对目标的数据量,并使受害者的网络资源不堪重负。

DNS 放大攻击示例

在过去几年中,发生了几次 DNS 放大攻击,显示了此类攻击的真正潜力和可能造成的影响规模:

谷歌攻击(2022 年)

2022 年 6 月 1 日,一次 DDoS 攻击针对一名使用 HTTPS 的谷歌云装甲用户,持续时间为 69 分钟.当时,这是有史以来 "最大 "的分布式拒绝服务(DDoS)攻击,峰值超过每秒 4600 万次请求。来自 132 个国家的 5256 个源 IP 参与了此次攻击。据 Google 称,这是最大的第 7 层 DDoS 攻击,比之前的记录大了近 76%。

动态攻击(2016)

2016 年 10 月 21 日,Twitter、亚马逊、GitHub 和《纽约时报》因 Dyn DDoS 攻击.这次攻击的目标是 Dyn 公司,该公司负责为互联网域名系统(DNS)基础设施的很大一部分提供服务。

这次攻击几乎持续了一整天。网络犯罪分子使用了 "Mirai 僵尸网络 "恶意软件,该软件利用物联网设备(而非计算机),因此黑客可以从 50,000 至 100,000 多台设备(如家用路由器、录像机等)中选择恶意软件。

垃圾邮件浩劫》(2013 年)

Spamhaus DDoS 攻击始于 2013 年 3 月 18 日,是当时已知的最大 DDoS 攻击之一,峰值约为 300 Gbps.这次攻击的目标是反垃圾邮件组织 Spamhaus,因为该组织将 CyberBunker 列入黑名单,而 CyberBunker 是一家以放任政策著称的托管公司。

这次攻击利用开放的 DNS 解析器放大流量,并使用 DNS 反射技术,使黑客能够利用有限的资源生成大量数据。这次事件引起了专家们对开放 DNS 解析器的脆弱性及其在大规模 DDoS 攻击中被滥用的可能性的关注。多个国家的执法机构不得不对此次攻击展开调查。结果逮捕了包括一名 来自伦敦的来自伦敦。

如何检测 DNS 放大攻击

有几种方法可以用来检测 DNS 放大攻击。

网络遭受 DNS 放大攻击的迹象

DNS 放大攻击的一些常见迹象包括

- DNS 流量突然激增

- DNS 查询类型的异常模式(例如,大量 "ANY "查询)

- 带宽消耗增加,但合法流量没有相应增加

- 大量来自 DNS 服务器的响应并非由您的网络查询到的

检测可疑 DNS 流量的工具和方法

- SIEM(安全信息和事件管理)系统

SIEM 系统汇总并分析 DNS 日志,查找异常情况,如不寻常的查询量或目的地。一些常用的推荐系统包括 Splunk、IBM 和 QRadar。

- 入侵检测/防御系统(IDS/IPS)

这些系统能快速识别潜在可疑的 DNS 活动模式,并根据这些威胁触发警报。推荐的一些工具包括 Snort 和 Zeek。

- DNS 监控和分析工具

这些工具可对 DNS 查询进行实时和历史分析,以检测异常情况。PowerDMARC 的 DNS 时间轴功能就是一个例子。

- 端点检测与响应 (EDR)

EDR 系统可监控端点 DNS 活动,以发现入侵迹象,如恶意软件利用 DNS 进行指挥与控制 (C2)。这方面的例子包括 Microsoft Defender ATP 和 SentinelOne。

预防可疑 DNS 活动的积极措施

- 限制 DNS 查询的速率以防止滥用。

- 阻止开放递归解析器以减少攻击面。

- 实施 DNSSEC来防止 DNS 欺骗。

- 记录和分析 DNS 流量进行长期趋势监控。

监控的指标和日志(如异常流量模式、查询率)。

分析 DNS 服务器日志中的异常模式,如异常流量和来自同一来源的重复查询,有助于在初始阶段识别潜在的攻击。以下是需要监控的指标汇总:

- 每个来源(IP/设备)的查询量

- 响应大小分布

- 查询类型分析(如 ANY、TXT、NULL、MX、SRV)

- 每个设备查询到的唯一域

- 对同一领域的重复查询

- NXDOMAIN(不存在域)故障率

- 异常查询目的地(外部请求与内部请求)

- DNS 响应的延迟

缓解 DNS 放大攻击

您可以采用许多有效的缓解策略。

防止 DNS 放大攻击的工具

1.安全 DNS 解析器

开放式解析器经常在 DNS 放大攻击和 DDoS 攻击中被利用,因此限制访问至关重要。因此,最好禁用开放式 DNS 解析器。相反,你可以配置递归 DNS 解析器,使其只接受来自受信任的内部客户端的查询。此外,使用 ACL(访问控制列表)限制对特定 IP 或子网的访问也有好处。

2.实施回复率限制 (RRL)

DNS 放大攻击依靠向解析器发送大量小型请求,从而产生大量响应,使受害者的网络不堪重负。为缓解这种情况,可以对 DNS 服务器进行配置,以限制向单个 IP 发送相同响应的速率。这可以通过实施基于查询的速率限制来实现,从而减少恶意重复请求的影响。以下是流行 DNS 软件中内置 RRL 模块的几个示例:

- BIND: response-rate-limit { responses-per-second X; };

- PowerDNS: max-qps-per-ip设置

- 无约束: ratelimit功能,为每个客户端的响应设置上限

3.流量过滤

过滤 DNS 流量有助于阻止恶意查询、未经授权的访问和数据外渗企图。此外,防火墙和入侵防御系统 (IPS) 也有助于阻止可疑的 DNS 流量。

网络安全最佳做法

要防止 DNS 放大攻击,必须采取适当的网络安全措施。您可以这样做

- 对网络安全实行零信任模式。

- 实施 多因素身份验证 (MFA).

- 使用基于角色的访问控制来限制对敏感系统的访问。

- 采用地理阻断技术,限制来自高风险地区的访问。

- 部署下一代防火墙并定期更新防火墙规则。

- 启用 DNSSEC 以防止 DNS 欺骗攻击。

- 执行 HTTPS。

- 实施单点登录(SSO)。

- 实施电子邮件验证协议,如 SPF、DKIM 和 DMARC.

- 启用 DLP(数据丢失防护)系统。

- 定期开展有关网络钓鱼、社交工程和安全浏览的安全意识培训。

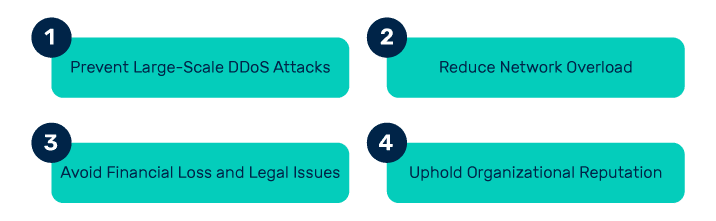

积极主动措施的重要性

定期安全审计、持续监控、紧跟行业新闻和使用正确的工具等积极主动的行动可以帮助您降低攻击成功的风险。以下是快速采取行动的重要原因:

1.防止大规模 DDoS 攻击

采取积极措施应对 DNS 放大攻击,可以防止未来发生大规模 DDoS 攻击。

2.减少网络过载

DNS 放大漏洞会使网络系统超载和不堪重负,导致网络中断和网络运行速度减慢。迅速采取行动可以防止这种情况发生。

3.避免经济损失和法律问题

DNS 放大攻击导致的宕机会使公司损失惨重。它甚至可能因助长网络犯罪而产生法律后果。

4.维护组织声誉

如果您的 DNS 服务器受到 "放大 "漏洞的攻击,可能会导致损失和声誉受损。在这种情况下,预防是当务之急。

最后的话

从财务和声誉的角度来看,成为 DNS 放大攻击的受害者可能会付出相当高的代价。它可能会使您的域名和业务在客户心目中的可信度降低,促使他们寻找其他解决方案。

虽然这些攻击很难在早期阶段发现和预防,但有一些常见的迹象、方法和工具值得注意,可以帮助您尽早识别和减轻此类攻击。

- 如何检查电子邮件的可送达性?- 2025 年 4 月 2 日

- 2025 年最佳 DKIM 检查器- 2025 年 3 月 31 日

- 著名的数据泄露和网络钓鱼攻击:我们能学到什么- 2025 年 3 月 27 日