Phishing vs Spam

BlogTanto el phishing como el spam están diseñados para engañarle para que realice una acción que normalmente no haría, como abrir un archivo adjunto o hacer clic en un enlace.

Suplantación de identidad por correo electrónico frente a phishing: diferencias clave y cómo protegerse

Blog¿Cuál es la diferencia entre la suplantación de identidad por correo electrónico y el phishing? Descubra cómo funcionan estos ataques, en qué se parecen y cuáles son las estrategias de protección más eficaces.

Controles de seguridad de la información más infravalorados

BlogLos controles de seguridad de la información son las actividades, procedimientos y mecanismos que se ponen en marcha para protegerse de las ciberamenazas.

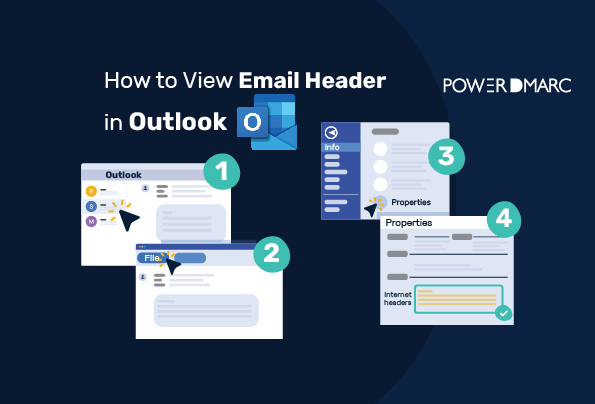

¿Cómo ver el encabezado de los correos electrónicos en Outlook?

BlogPara ver el encabezado del correo electrónico en Outlook, haga doble clic en el correo electrónico cuyo encabezado desea ver. Seleccione "Acciones" en el menú de la parte superior de la ventana.

Suplantación del nombre de la pantalla: Definición, Técnica, Detección y Prevención

BlogEn la suplantación de nombres de pantalla, los hackers hacen que los correos electrónicos fraudulentos parezcan legítimos utilizando diferentes direcciones de correo electrónico pero los mismos nombres de pantalla.

¿Cómo ver los registros DNS de un dominio?

BlogPara ver los registros DNS de un dominio, es necesario realizar una búsqueda en el sistema de nombres de dominio. Este es un proceso instantáneo y fácil y aquí están los pasos para ello.