Puntos clave

- El phishing se ha convertido en la forma más fácil para los atacantes de entrar, pasando de cientos de miles de ataques en 2016 a millones de ataques cada mes para 2023-2025.

- El coste medio de una infracción relacionada con el phishing fue de aproximadamente 4,88 millones de dólares en 2025.

- La adopción de DMARC es crucial para las organizaciones; sin embargo, el 41% de las instituciones bancarias carece actualmente de protección DMARC.

- El error humano sigue siendo un factor importante en las infracciones, ya que contribuye al 74% de los incidentes de seguridad.

- La IA está dando forma a las tácticas de phishing, lo que permite a los ciberdelincuentes generar sofisticados correos electrónicos de phishing en tan solo 5 minutos.

- Las organizaciones necesitan un enfoque multicapa para reforzar las defensas contra el phishing, combinando DMARC con la supervisión continua y la formación de los empleados.

Los ataques de phishing son una de las ciberamenazas más comunes y costosas que afectan a cualquier usuario de Internet. Estos ataques, a menudo disfrazados de correos electrónicos legítimos, engañan a la gente para que comparta información sensible o descargue software dañino sin saberlo, con pérdidas de miles de millones al año.

Para combatir esto, las organizaciones están recurriendo a DMARC (Autenticación, informe y conformidad de mensajes basados en dominios). DMARC es un protocolo de autenticación de correo electrónico diseñado para evitar la suplantación de identidad, una táctica que se encuentra en el centro de la mayoría de los esquemas de phishing. Sin embargo, a pesar de su eficacia, muchas empresas aún no han adoptado DMARC, lo que se traduce en pérdidas de miles de millones de dólares cada año. Las estadísticas de DMARC muestran de forma sistemática que la suplantación de identidad en el correo electrónico sigue siendo uno de los principales puntos de entrada para las campañas de phishing.

Para hacer frente a este riesgo, hemos destacado las tácticas de phishing más comunes, los riesgos y cómo explotan las vulnerabilidades del correo electrónico. También explicaremos cómo DMARC puede proteger eficazmente a su organización contra la suplantación de identidad por correo electrónico, uno de los principales factores que contribuyen a los ataques de phishing.

¡Simplifique la seguridad con PowerDMARC!

Estadísticas clave sobre delitos informáticos

El número global de ciberataques en los últimos años muestra una clara tendencia: las amenazas cibernéticas siguen creciendo en escala y sofisticación. En 2016, se registraron alrededor de 4,3 millones de ataques en todo el mundo, pero solo cinco años después, esa cifra se había disparado a más de 19 millones (un aumento impulsado en gran medida por el cambio masivo hacia la actividad en línea durante la pandemia). Y la tendencia no ha disminuido. Solo en la primera mitad de 2025, más de 8000 violaciones de datos expusieron aproximadamente 345 millones de registros, lo que pone de relieve la gravedad y la persistencia de las amenazas cibernéticas.

El informe «2026 Data Breach Industry Forecast» (Previsión del sector sobre violaciones de datos para 2026) de Experian apunta a una creciente preocupación por el uso de la inteligencia artificial en la ciberdelincuencia. El informe señala que la IA está haciendo que los ataques sean más sofisticados y difíciles de detectar, lo que permite a los delincuentes crear identidades falsas convincentes y automatizar los ataques más rápido de lo que las defensas tradicionales pueden responder.

Principales tipos de delitos

Fraude de inversiones: La categoría más costosa de los delitos cibernéticos, con 6500 millones de dólares en pérdidas, impulsadas principalmente por estafas como el «pig butchering» de criptomonedas, que combinan la ingeniería social con las finanzas digitales.

Compromiso del correo electrónico empresarial (BEC): Una amenaza persistente dirigida a los procesos financieros de las organizaciones, que ha provocado 2900 millones de dólares en pérdidas declaradas y que pone de manifiesto cómo los atacantes se aprovechan de los canales de comunicación de confianza.

Ransomware: Aunque las pérdidas económicas notificadas han aumentado en los últimos años, el verdadero coste suele derivarse de las repercusiones operativas; en 2025, las organizaciones afectadas por estos ataques estuvieron inactivas durante una media de 24 días, con pérdidas de productividad, operaciones paralizadas y gastos de recuperación que a menudo superaban con creces el propio rescate.

Estas tendencias muestran que, a medida que cambia la tecnología, los ciberataques también cambian, y las organizaciones que comprenden cómo funcionan estas amenazas están mejor posicionadas para protegerse.

Estafas de phishing

No todos los ciberataques son iguales, y cuando observamos los datos por tipo, surgen algunos patrones interesantes.

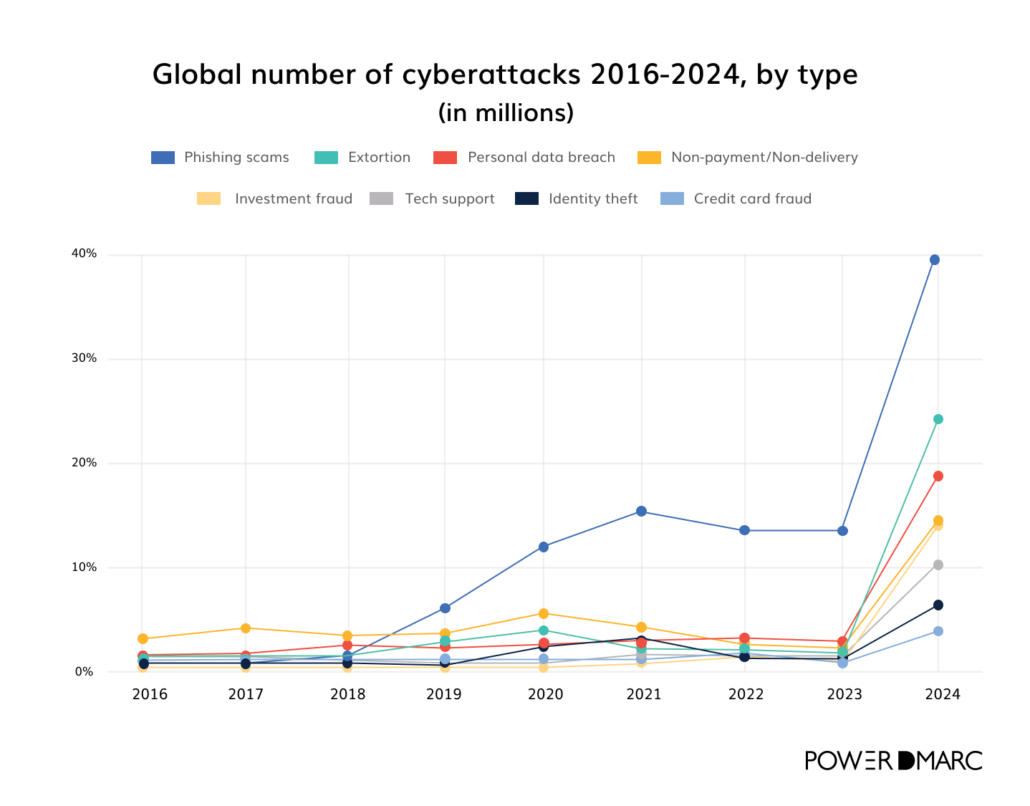

Los ataques de phishing aumentaron drásticamente durante la pandemia, pasando de unos 0,44 millones en 2016 a casi 9 millones en 2023, ya que más personas dependían de la comunicación digital. En 2025, el phishing sigue siendo una de las mayores amenazas cibernéticas. Se prevé que el volumen de ataques se mantenga cerca de los 5 millones anuales, no porque las tácticas sean nuevas, sino porque funcionan. Estos ataques no solo son perjudiciales, sino también costosos. En promedio, una sola infracción relacionada con el phishing cuesta a las organizaciones alrededor de 4,88 millones de dólares, lo que demuestra lo perjudiciales que pueden ser estos ataques.

El phishing se ha convertido en una de las formas más fáciles para que los atacantes entren, roben datos de inicio de sesión y lancen ataques más grandes, por lo que detener los correos electrónicos maliciosos sigue siendo una prioridad en materia de ciberseguridad.

Violaciones de datos personales

Las violaciones de datos personales ocuparon el segundo lugar a nivel mundial, con 1,66 millones de incidentes en todo el mundo. Las violaciones de datos personales se producen cuando personas no autorizadas obtienen acceso a información confidencial, como nombres, direcciones de correo electrónico, credenciales de inicio de sesión, datos financieros o historiales médicos. A menudo se manifiestan en forma de bases de datos pirateadas, historiales de clientes expuestos, datos de empleados filtrados o almacenamiento en la nube que se ha dejado abierto o sin la seguridad adecuada.

A continuación se enumeran otras categorías importantes de delitos cibernéticos:

- Extorsión – 1,39 millones

- Fraude de inversiones – 1,18 millones

- Estafas de soporte técnico – 1,1 millones

- Robo de identidad – 0,59 millones

- Fraude con tarjetas de crédito – 0,41 millones

Estas cifras dejan claro que la ciberdelincuencia sigue girando en torno a dos aspectos: la exposición de datos y su explotación con fines lucrativos.

Ciberdelincuencia en los Estados Unidos.

En Estados Unidos, el phishing y el spoofing fueron las categorías de delitos cibernéticos más denunciadas en 2024, según el Centro de Denuncias de Delitos en Internet (IC3) del FBI. Esto refleja las tendencias mundiales y refuerza el phishing como la amenaza cibernética más extendida y persistente, dada su baja barrera de entrada y su dependencia de la confianza humana.

Otros tipos de delitos cibernéticos seguían siendo comunes, aunque aparecían con menos frecuencia en general:

Violaciones de datos personales: Siguieron afectando a decenas de miles de personas, lo que implicó el acceso no autorizado a información personal o financiera confidencial.

Fraude de soporte técnico: Un tipo de estafa común en la que los atacantes se hacen pasar por personal legítimo de asistencia técnica para obtener pagos o acceso remoto de las víctimas.

Estafas por impago/falta de entrega: Siguen siendo muy frecuentes, especialmente en los mercados online, donde las víctimas pagan por bienes o servicios que nunca se entregan.

Extorsión: Los informes se mantuvieron estables, incluyendo amenazas relacionadas con la exposición de datos, el compromiso de cuentas o tácticas conocidas de ransomware.

Ciberdelincuencia en todo el mundo

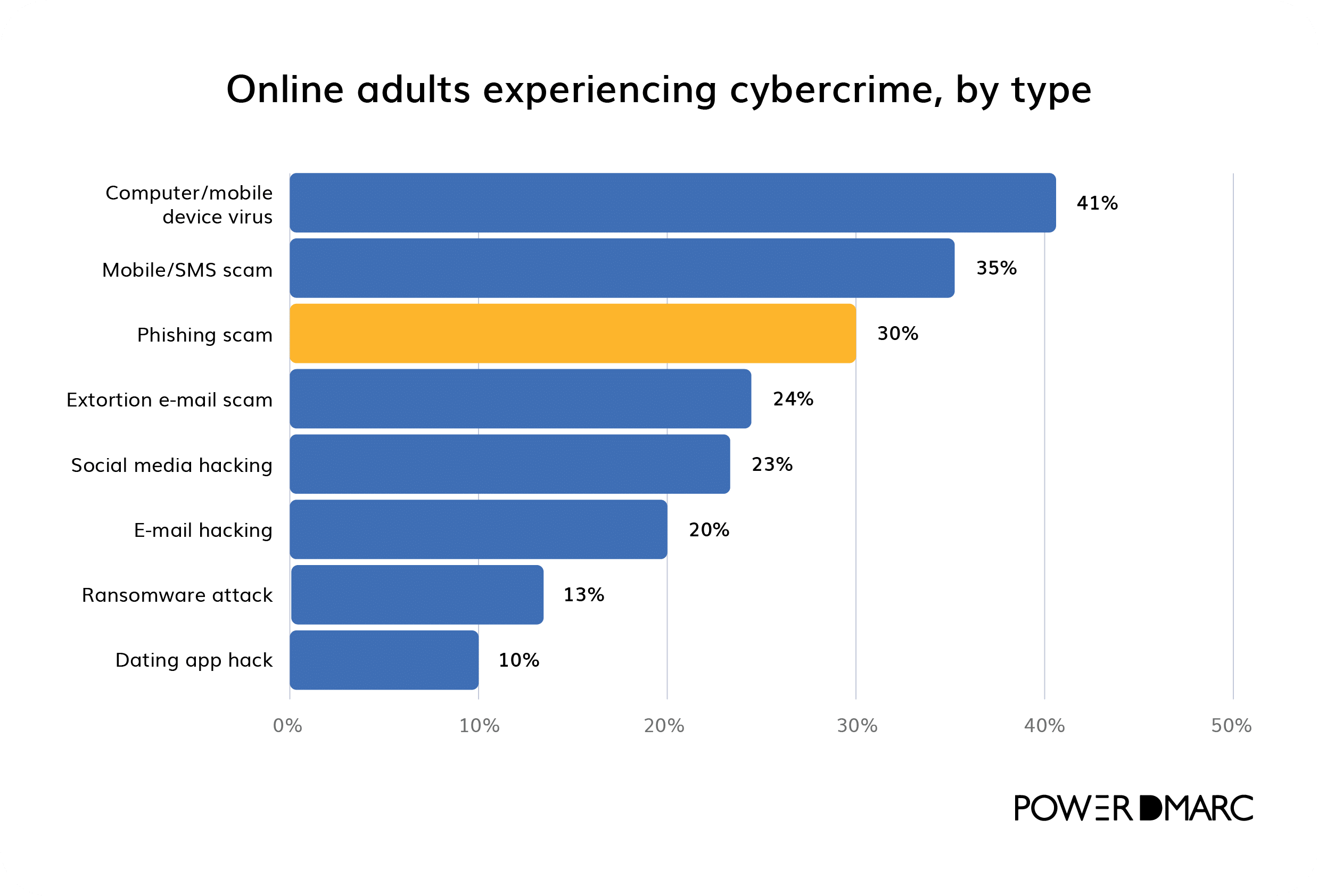

A nivel mundial, la ciberdelincuencia ha afectado una parte significativa de los adultos, siendo algunos tipos más comunes que otros. Por ejemplo, el 41 % de los adultos que utilizan Internet afirman haber sufrido virus o malware en sus dispositivos. Las estafas de phishing también son comunes y afectan a alrededor del 30 % de los usuarios, mientras que las estafas móviles/SMS han afectado al 35 %.

Durante casi una década, la frecuencia de estas amenazas se aceleró significativamente, y los casos de ciberataques globales casi se duplicaron a medida que los métodos delictivos se volvieron más sofisticados y frecuentes.

El coste de la ciberdelincuencia

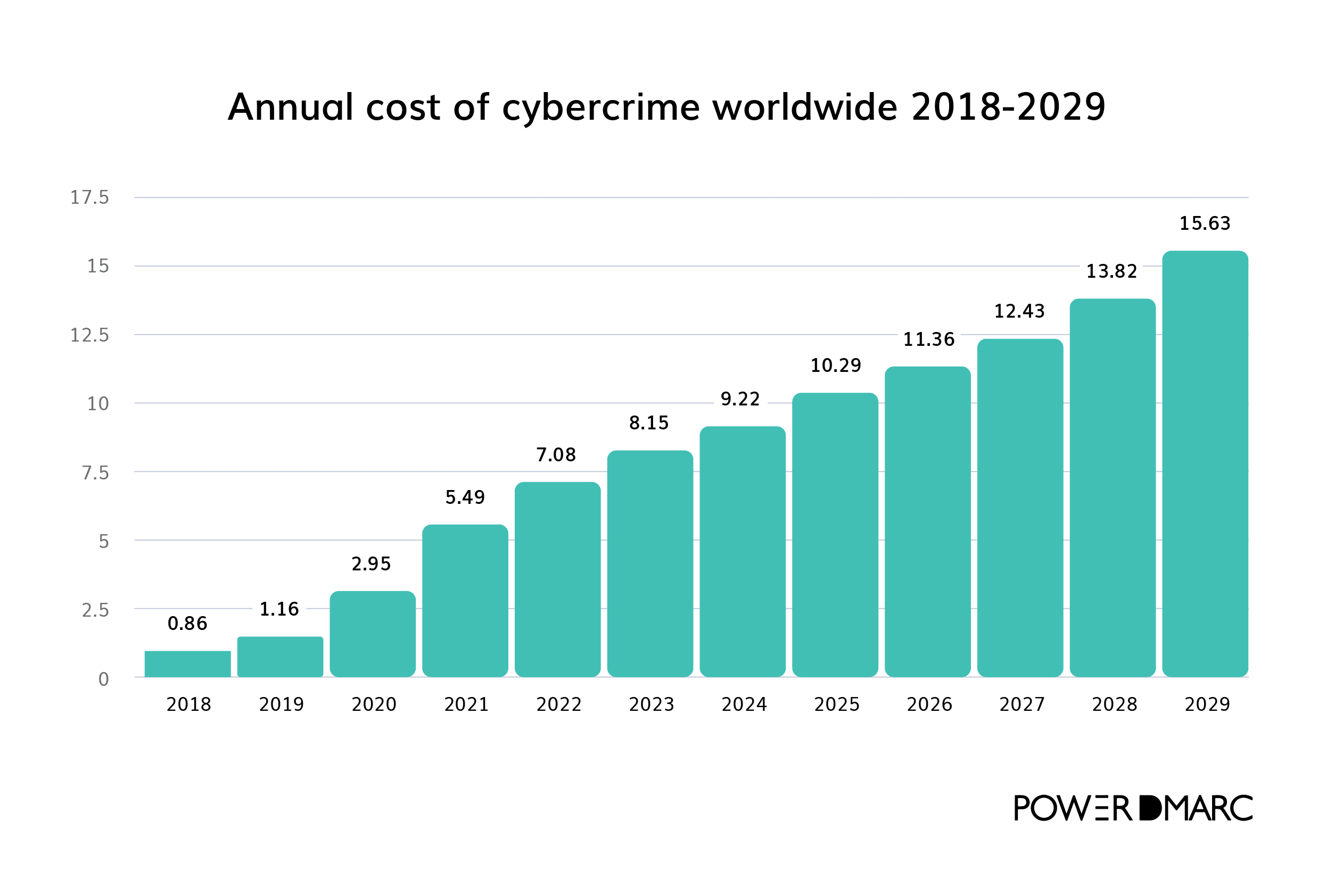

Los ciberataques se han vuelto cada vez más sofisticados y, con ello, cada vez más costosos. En 2018, los costes globales de la ciberdelincuencia se estimaron en 860 000 millones de dólares. Para 2024, esa cifra había aumentado hasta alcanzar un valor estimado de 9,22 billones de dólares, y las previsiones para 2025 sitúan los costes globales de la ciberdelincuencia en aproximadamente 10,5 billones de dólares anuales, lo que refleja un aumento de casi diez veces en solo unos años.

Incidentes graves recientes

El primer trimestre de 2025 trajo consigo otra oleada de ciberataques y violaciones de datos de gran repercusión, que afectaron a millones de personas y organizaciones en todo el mundo. Los atacantes aprovecharon todo tipo de vulnerabilidades, desde fallos en el software hasta la débil seguridad de terceros, lo que demostró cuántos puntos de entrada siguen estando expuestos.

- Violación de datos de Coupang: El mayor minorista online de Corea del Sur confirmó una filtración masiva que expuso la información personal de más de 33 millones de clientes, lo que provocó dimisiones ejecutivas y el escrutinio del Gobierno.

- Violación de 700Credit: Los hackers accedieron a una API de terceros, exponiendo datos confidenciales de más de 5,8 millones de personas en el proveedor de servicios de verificación de crédito e identidad.

- Campaña Oracle E-Business Suite: Los atacantes aprovecharon una vulnerabilidad de día cero en la plataforma EBS de Oracle, relacionada con violaciones de seguridad en instituciones educativas y financieras, lo que provocó un robo de datos a gran escala y demandas de extorsión.

- Violación de la cadena de suministro de Salesforce/Gainsight: Una vulnerabilidad en la plataforma de atención al cliente de Gainsight provocó el robo de datos de más de 200 empresas que utilizaban los servicios de Salesforce.

- Fuga de datos de Qantas: Los hackers filtraron los datos personales de unos 5 millones de clientes de Qantas en la dark web tras pasar la fecha límite del rescate, como parte de una campaña más amplia que afectó a muchas grandes empresas.

Las infracciones similares siguen afectando tanto a grandes empresas globales como a sistemas críticos de terceros, lo que tiene repercusiones de gran alcance en la privacidad, la confianza y la continuidad operativa.

Estadísticas de phishing

La actividad de phishing siguió aumentando considerablemente en 2025, con más de un millón de ataques de phishing denunciados solo en el primer trimestre, según datos del APWG. Esto demuestra que el phishing sigue siendo popular porque aprovecha fácilmente la confianza y los hábitos cotidianos en línea.

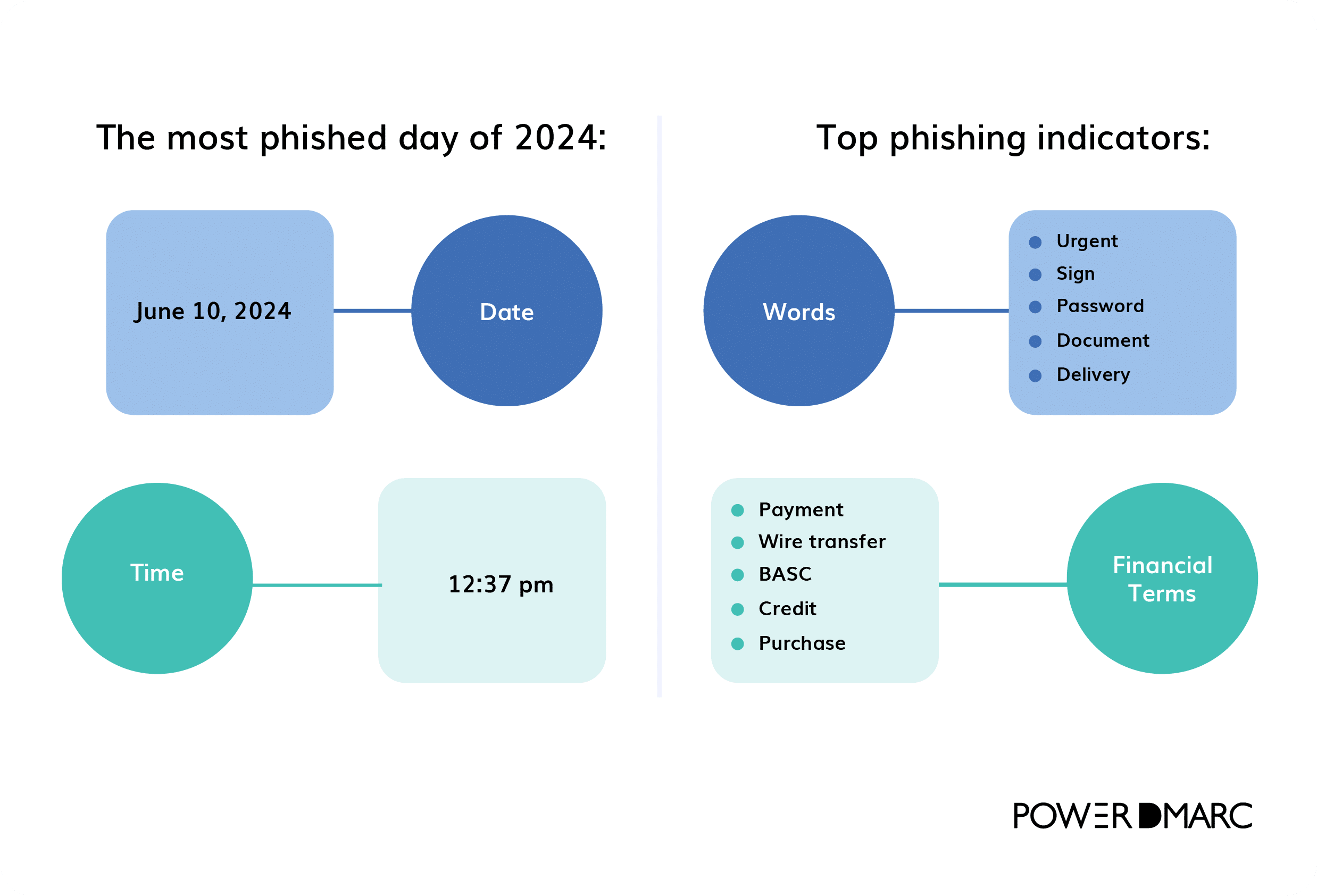

Los estafadores recurrieron en gran medida a palabras que llamaban la atención, como «Urgente», «Firmar», «Contraseña», «Documento» y «Entrega», para atraer a las personas, junto con términos financieros como «Pago», «Transferencia bancaria», «BACS», «Crédito» y «Compra».

Estas palabras fueron elegidas estratégicamente para incitar a la gente a actuar sin dudar, un recordatorio de lo sofisticadas que se han vuelto las tácticas de phishing en su búsqueda de información personal y financiera.

Estadísticas de suplantación de identidad por correo electrónico

Datos del informes sobre tendencias en la actividad de phishing de APWG muestran un aumento constante y acelerado de los ataques de phishing en los últimos años, siendo el correo electrónico el principal método de distribución.

- 2022: La actividad de phishing aumentó rápidamente a lo largo del año, pasando de unos pocos millones de ataques al mes al principio a más de 4 millones al mes a mediados y finales de 2022, lo que demuestra que el phishing a gran escala se había convertido en la norma y no en la excepción.

- 2023: Los ataques de phishing superaron habitualmente los 5 millones al mes y se dispararon hacia finales de año, alcanzando máximos históricos en diciembre de 2023, ya que los ataques se hicieron más frecuentes y de mayor envergadura.

- 2024: Los informes del APWG indican que los volúmenes de phishing se mantuvieron constantemente altos a lo largo del año, impulsados por el aumento del uso de la suplantación de marcas, la recolección de credenciales y la ingeniería social basada en el correo electrónico. Los niveles de ataque se estabilizaron en rangos históricamente elevados en lugar de volver a las normas anteriores a 2022.

- 2025: Los primeros datos del APWG muestran que la actividad de phishing continúa a gran escala, con más de un millón de ataques reportados solo en el primer trimestre, lo que confirma que el phishing sigue siendo uno de los métodos de ciberdelincuencia más persistentes y eficaces. La automatización y las tácticas asistidas por IA han aumentado aún más el alcance y la eficiencia de los atacantes.

- 2026 (Perspectivas): Las previsiones del APWG indican que el phishing seguirá creciendo en 2026, ya que la IA facilita la creación de estafas, hace que la suplantación de identidad sea más creíble y los ataques se extienden más allá del correo electrónico a los servicios en la nube y las herramientas de colaboración.

El phishing ya no es cíclico ni temporal. Se ha convertido en una amenaza permanente y de gran volumen que las organizaciones deben gestionar activamente año tras año.

Tendencias en sitios de phishing

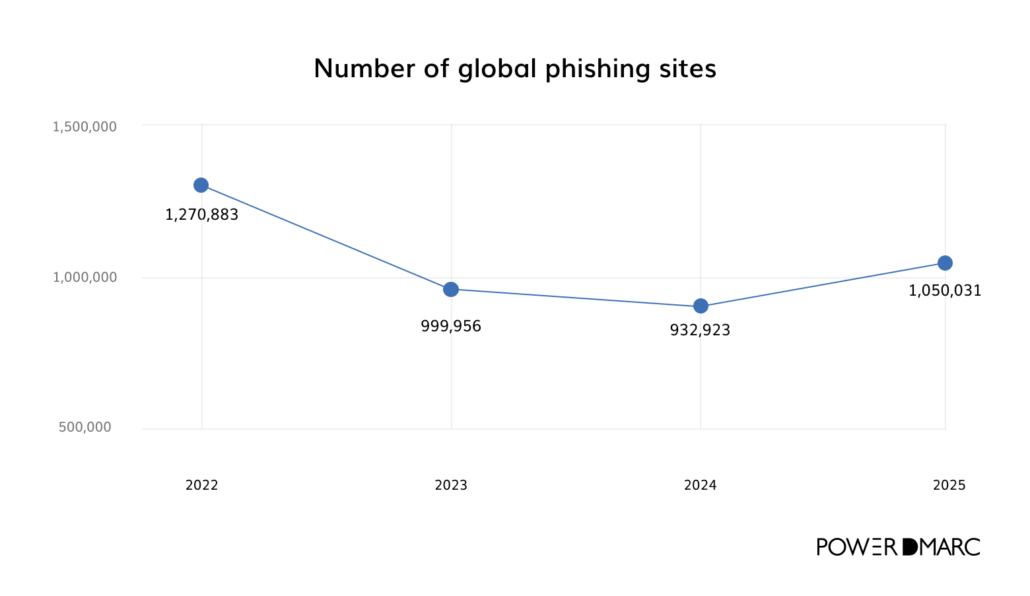

Las tendencias de los sitios de phishing registran el número de sitios web únicos creados específicamente para alojar páginas de phishing, lo que ofrece información sobre la actividad de los atacantes en la creación de infraestructuras para apoyar las estafas. Estos sitios suelen tener una vida efímera, ya que se eliminan y sustituyen con frecuencia, lo que hace que su volumen sea un indicador útil de la actividad de phishing a lo largo del tiempo.

El número de sitios web de phishing únicos ha fluctuado a lo largo de los años, con un pico notable en 2022 y principios de 2023, cuando se detectaron más de un millón de sitios por trimestre. Tras este aumento, la actividad disminuyó de forma constante a lo largo de 2024, hasta situarse en torno a los 877 536 sitios únicos, lo que sugiere una ralentización temporal en la creación de nuevos sitios.

Sin embargo, este descenso no duró mucho. Según el informe del segundo trimestre de 2025 del APWG, en el segundo trimestre de 2025 se detectaron de nuevo más de un millón de sitios web de phishing únicos, lo que indica un nuevo aumento de la infraestructura de phishing. Este incremento demuestra que los atacantes se adaptan rápidamente, creando nuevos sitios a medida que mejoran las defensas, lo que hace que el phishing siga siendo una amenaza constante.

Ataques de phishing por sector

El phishing sigue siendo uno de los métodos de ataque más utilizados en todos los sectores, en gran parte porque se dirige a las personas en lugar de a los sistemas. En 2025, los atacantes recurrirán cada vez más a tácticas de phishing basadas en la inteligencia artificial, como correos electrónicos altamente personalizados, suplantación de identidad de marcas realista y mensajes generados a gran escala que imitan fielmente los estilos de comunicación interna. Estas técnicas han hecho que el phishing sea más difícil de detectar y más eficaz como punto de entrada para ataques más amplios.

El phishing sigue afectando a casi todos los sectores, aunque su papel y frecuencia varían según la industria:

- Producción de medios: Uno de los sectores más atacados, donde el phishing se utiliza habitualmente para obtener acceso inicial a los sistemas operativos y los flujos de trabajo de la cadena de suministro.

- Gobierno y sector público: El phishing sigue siendo uno de los principales métodos de ataque, impulsado por el alto valor de los datos confidenciales y el uso generalizado de la infraestructura de correo electrónico pública.

- Fabricación: Frecuentemente atacada debido a la complejidad de las cadenas de suministro y a la dependencia de la coordinación por correo electrónico, lo que convierte al phishing en un punto de entrada eficaz.

- Finanzas y seguros: Un objetivo frecuente debido a los incentivos financieros directos, donde el phishing se utiliza a menudo para robar credenciales, iniciar fraudes o redirigir pagos.

- Energía y servicios públicos: Aunque también son habituales otros vectores de ataque, el phishing sigue desempeñando un papel importante en el robo de credenciales y los intentos de acceso en fases iniciales.

- Entretenimiento: Objetivo de campañas de phishing destinadas a la apropiación de cuentas, el robo de propiedad intelectual y el acceso a sistemas de producción o distribución.

- Transporte y logística: Cada vez más en el punto de mira, ya que los atacantes aprovechan los sistemas interconectados, los proveedores externos y las operaciones urgentes.

- Salud y farmacia: Un objetivo constante debido a la sensibilidad de los datos de los pacientes y a la presión de tiempo a la que está sometido el personal, lo que puede dificultar la detección de los correos electrónicos de phishing.

- Viajes y turismo: Frecuentemente objeto de ataques debido al elevado volumen de transacciones y a la amplia comunicación con los clientes por correo electrónico.

- Servicios minoristas y al consumidor: El phishing se utiliza habitualmente para comprometer las credenciales de los empleados y obtener acceso a los datos de los clientes o a los sistemas de pago.

Para reducir el riesgo de phishing, las organizaciones de todos los sectores se benefician de un enfoque por capas. Esto incluye formación para concienciar a los empleados adaptada a patrones de ataque reales, autenticación y filtrado sólidos del correo electrónico, pruebas periódicas mediante simulaciones de phishing y procesos internos claros de notificación. A medida que las tácticas de phishing siguen evolucionando con la IA, la prevención depende tanto de la información de los usuarios como de los controles técnicos.

Sectores industriales específicos en línea

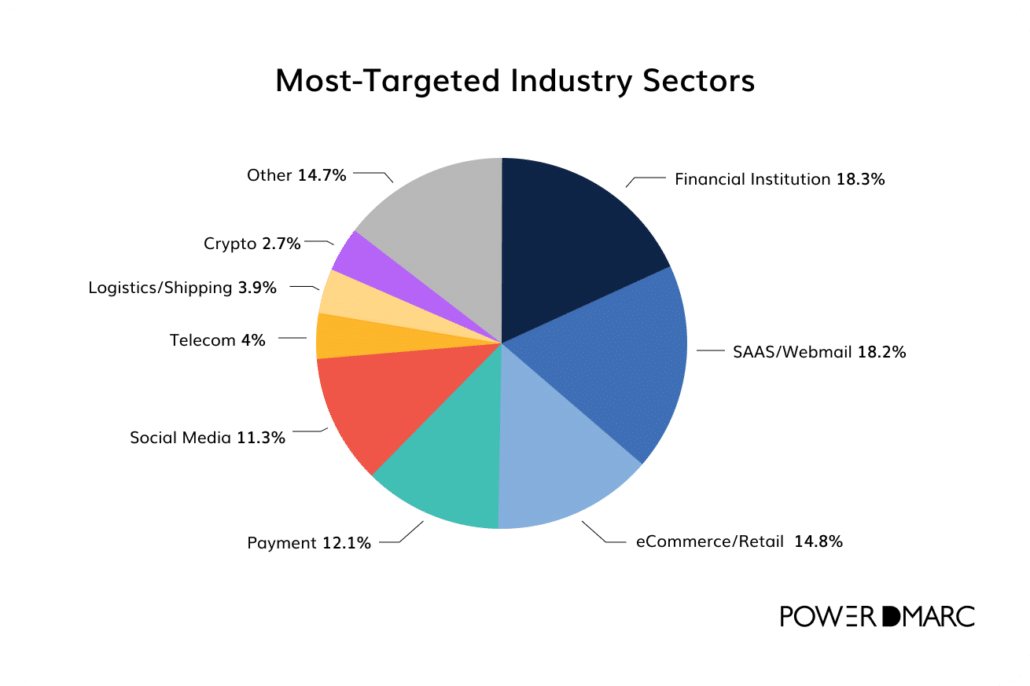

En el segundo trimestre de 2025, los ataques de phishing se dirigieron con mayor frecuencia a instituciones financieras (18,3 %), seguidas de cerca por las plataformas SaaS/Webmail (18,2 %). El comercio electrónico y el comercio minorista representaron el 14,8 % de los ataques, mientras que los servicios de pago representaron el 12,1 % y las plataformas de redes sociales el 11,3 %. Estos sectores siguen atrayendo a los atacantes porque admiten grandes volúmenes de transacciones digitales, almacenan credenciales valiosas y proporcionan vías directas para el fraude financiero y la apropiación de cuentas.

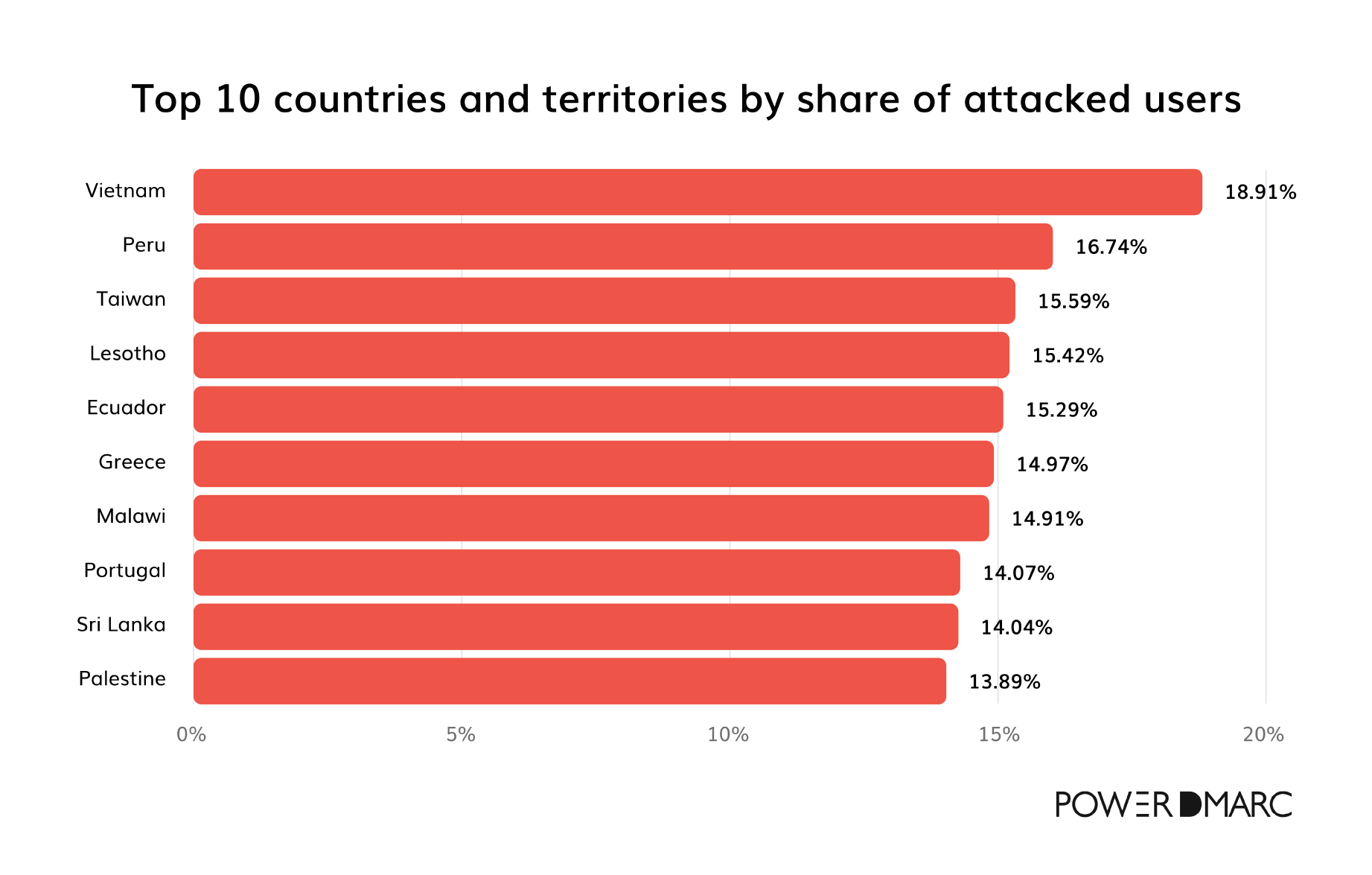

Países más afectados

En 2025, los países más frecuentemente atacados por ciberataques están encabezados por Estados Unidos, seguido de Ucrania, Israel, Japón y el Reino Unido. Otros países que aparecen constantemente entre los más atacados son Arabia Saudita, Brasil, India, Alemania y Polonia.

Esta clasificación refleja el volumen total de ataques y la concentración de riesgos, más que la proporción de usuarios individuales que han sido víctimas de phishing, y está relacionada con factores como las grandes economías digitales, las industrias de alto valor y los picos de actividad maliciosa provocados por conflictos.

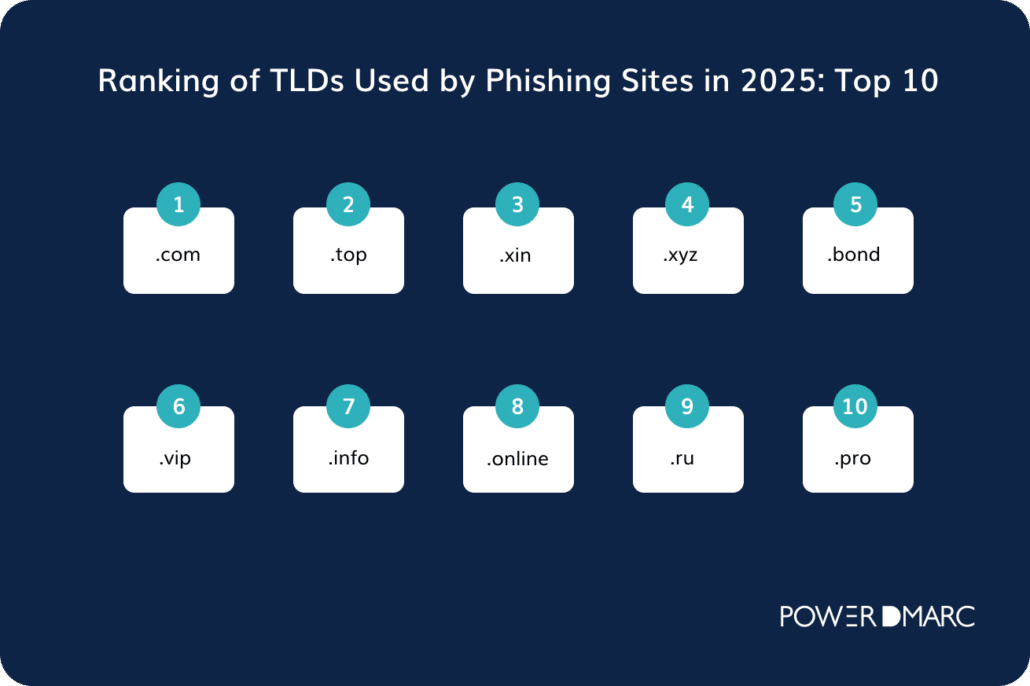

Principales dominios utilizados en el phishing

Los sitios de phishing siguen utilizando dominios de nivel superior conocidos para parecer legítimos, pero el abuso se concentra cada vez más en una combinación de TLD antiguos y nuevos. Entre febrero y abril de 2025, «.com» siguió siendo el TLD más abusado en términos de volumen, con más de 142 000 dominios de phishing denunciados, lo que refleja su enorme presencia a nivel mundial. Sin embargo, los TLD alternativos y más nuevos representan ahora una parte desproporcionada de la actividad de phishing, incluyendo «.top», con más de 70 000 dominios de phishing, así como «.xyz», «.bond» y «.vip», que muestran una densidad de phishing significativamente mayor en relación con su tamaño.

Esto demuestra cómo los atacantes están combinando la confianza de los usuarios en los dominios comunes con el bajo coste y la menor supervisión que suelen caracterizar a los TLD más nuevos o especializados.

Marcas más buscadas

Las campañas de phishing recurren cada vez más a la suplantación de marcas para ganar credibilidad y aumentar sus índices de éxito. En lugar de dirigirse a una amplia gama de marcas, las actividades recientes muestran una concentración en torno a un conjunto más reducido de plataformas de confianza mundial que constituyen el pilar de la vida digital de los usuarios.

Para el segundo trimestre de 2025, los atacantes se centrarán principalmente en las plataformas tecnológicas, de comunicación y de consumo con una gran cantidad de usuarios diarios. Esto sugiere que se prestará menos atención a ampliar el número de marcas objetivo y más a la suplantación de identidad de marcas de gran impacto que dan acceso al correo electrónico, los servicios en la nube, los pagos y los datos personales.

Marcas más suplantadas en el phishing online (segundo trimestre de 2025)

Los atacantes siguen dando prioridad a las marcas con alcance global y con una interacción habitual con los usuarios. En el segundo trimestre de 2025, las marcas más suplantadas fueron:

Microsoft: 25 %

Google: 11 %

Apple – 9 %

Spotify: 6 %

Adobe: 4 %

LinkedIn: 3 %

Amazon: 2 %

Booking.com – 2 %

WhatsApp: 2 %

Facebook: 2 %

Esto muestra un claro cambio con respecto a años anteriores, cuando las marcas minoristas eran los principales objetivos del phishing. Hoy en día, los atacantes se centran más en las plataformas basadas en cuentas, con el objetivo de robar datos de inicio de sesión, hacerse con el control de las cuentas y utilizarlas para cometer más fraudes.

Campañas de phishing de marcas destacadas en el segundo trimestre de 2025

El phishing de Spotify volvió a ocupar los primeros puestos de la clasificación por primera vez desde 2019, con atacantes que replicaban las páginas de inicio de sesión oficiales y redirigían a las víctimas a flujos de pago falsos para recopilar tanto credenciales como datos de tarjetas. La campaña demostró lo convincentes que pueden resultar las marcas de entretenimiento cuando los usuarios esperan recibir alertas periódicas sobre facturación o cuentas.

Las suplantaciones de identidad en Booking.com aumentaron considerablemente, y los investigadores identificaron más de 700 dominios recién registrados diseñados para imitar las páginas de confirmación de reservas. Estas estafas destacaban por el uso de datos personalizados de las víctimas, lo que aumentaba la urgencia y la credibilidad, especialmente para los viajeros que esperaban recibir correos electrónicos de confirmación legítimos.

Países de origen de los ataques de phishing

Según las últimas cifras, China es la mayor fuente de tráfico de ciberataques a nivel mundial, con más del 40 % de la actividad observada. Rusia le sigue con alrededor del 15 %, y Estados Unidos representa aproximadamente el 10 %, en gran parte porque los sistemas comprometidos con sede en Estados Unidos a menudo son secuestrados y utilizados para lanzar ataques.

Otras fuentes destacadas son la India (aproximadamente el 5 % de la actividad mundial de phishing y malware), Brasil (la principal fuente dentro de América Latina, que representa alrededor del 30 % de los ataques regionales) y Vietnam, que se describe como un punto de origen en rápido crecimiento para la actividad de ciberataques.

Ataques de phishing mediante IA

Según un estudio, el 95 % de los responsables de TI afirman que los ciberataques son ahora más sofisticados que nunca, y los ataques basados en inteligencia artificial han aumentado un 51 % en los últimos años. Este cambio ha dejado a muchos responsables de TI sintiéndose expuestos, y el 35 % afirma estar preocupado por su capacidad para detener estos ataques de forma eficaz.

Esa preocupación coincide con lo que se observa en los últimos informes sobre tendencias: las suplantaciones de identidad mediante deepfakes aumentaron un 15 % durante el último año, y estos incidentes suelen dirigirse contra personas de alto valor, especialmente en los ámbitos financiero y de recursos humanos, donde el acceso y las autorizaciones pueden desbloquear fondos, cambios en las nóminas o registros confidenciales.

Avances que ahorran tiempo con el phishing generado por IA

Escribir manualmente un correo electrónico de phishing convincente lleva una media de 16 horas. Con las herramientas de IA, se puede crear un mensaje convincente en tan solo 5 minutos, lo que supone un ahorro para los ciberdelincuentes de casi dos días completos por cada correo electrónico.

Esa ventaja temporal facilita la ejecución de grandes campañas, la prueba de diferentes versiones del mismo señuelo, la personalización más rápida de los mensajes y la ampliación de los ataques a través del correo electrónico y otros canales sin dedicar mucho esfuerzo a cada objetivo.

Phishing y códigos QR

El phishing mediante códigos QR es una técnica en la que los atacantes ocultan enlaces maliciosos dentro de códigos QR y los distribuyen a través de correos electrónicos, documentos, folletos o facturas. Cuando un usuario escanea el código con un teléfono, se le redirige a un sitio de phishing o a una página que le solicita que introduzca sus credenciales o datos de pago. Dado que los códigos QR son imágenes en lugar de URL legibles, los usuarios no pueden ver fácilmente a dónde conduce el enlace antes de escanearlo, y muchas herramientas de seguridad del correo electrónico tienen dificultades para inspeccionarlos de forma eficaz.

Crear un código QR requiere poco esfuerzo y conocimientos técnicos. Los generadores de códigos QR disponibles públicamente permiten a cualquier persona convertir una URL en una imagen escaneable en cuestión de segundos. Estas herramientas se utilizan ampliamente con fines legítimos, como pagos, acceso a eventos y marketing, pero los atacantes aprovechan los mismos servicios para ocultar enlaces de phishing. Algunos generadores también permiten cambiar el enlace de destino después de crear el código QR, lo que facilita la rotación de páginas de phishing y evade la detección.

Los últimos informes del sector muestran la rapidez con la que se ha extendido esta táctica. Durante el segundo trimestre de 2025, los investigadores de seguridad registraron más de 635 000 códigos QR maliciosos únicos incrustados en correos electrónicos de phishing. Si ampliamos el periodo, se observaron más de 1,7 millones de códigos QR maliciosos únicos durante los seis meses comprendidos entre el cuarto trimestre de 2024 y el primer trimestre de 2025. Estas cifras demuestran que los códigos QR ya no son una técnica de phishing minoritaria, sino un método de distribución muy utilizado, ya que los atacantes se están orientando hacia el engaño basado en imágenes y en dispositivos móviles.

Estadísticas DMARC

A medida que el phishing y la suplantación de dominios siguen evolucionando, las soluciones DMARC gestionadas se han convertido en una parte importante de la seguridad del correo electrónico moderno. Permiten a las organizaciones supervisar los resultados de la autenticación, identificar fuentes de envío no autorizadas y garantizar que los mensajes legítimos se entreguen sin interrupciones innecesarias.

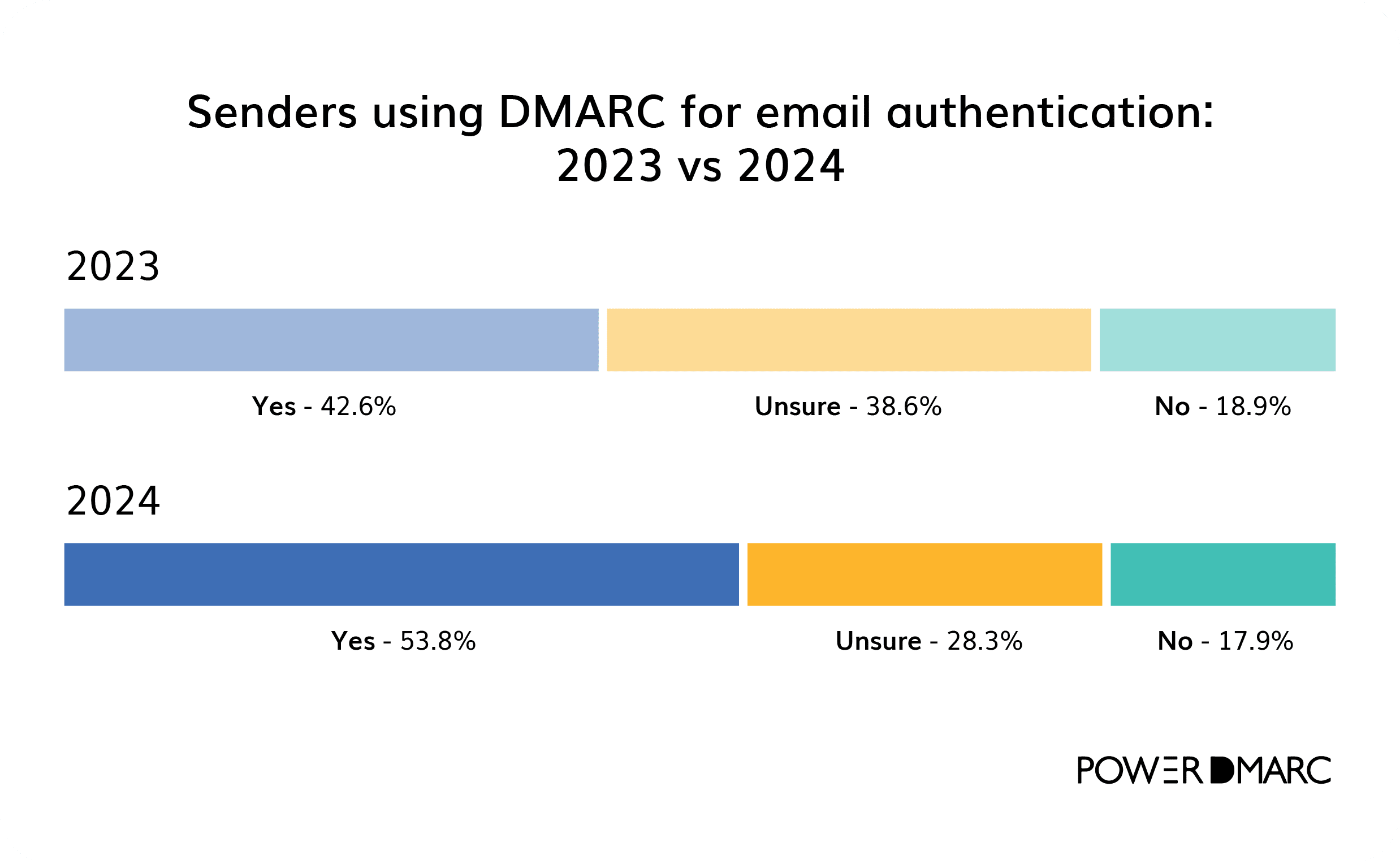

A principios de 2024, Google y Yahoo introdujeron normas actualizadas de autenticación de correo electrónico. Según estas normas, cualquier organización que envíe más de 5000 correos electrónicos al día a usuarios de Gmail o Yahoo Mail está obligada a implementar DMARC. La aplicación de estas normas no ha sido un cambio repentino y radical, sino que los proveedores de buzones de correo han ido endureciendo el cumplimiento de forma gradual, en lugar de bloquearlo todo desde el primer día.

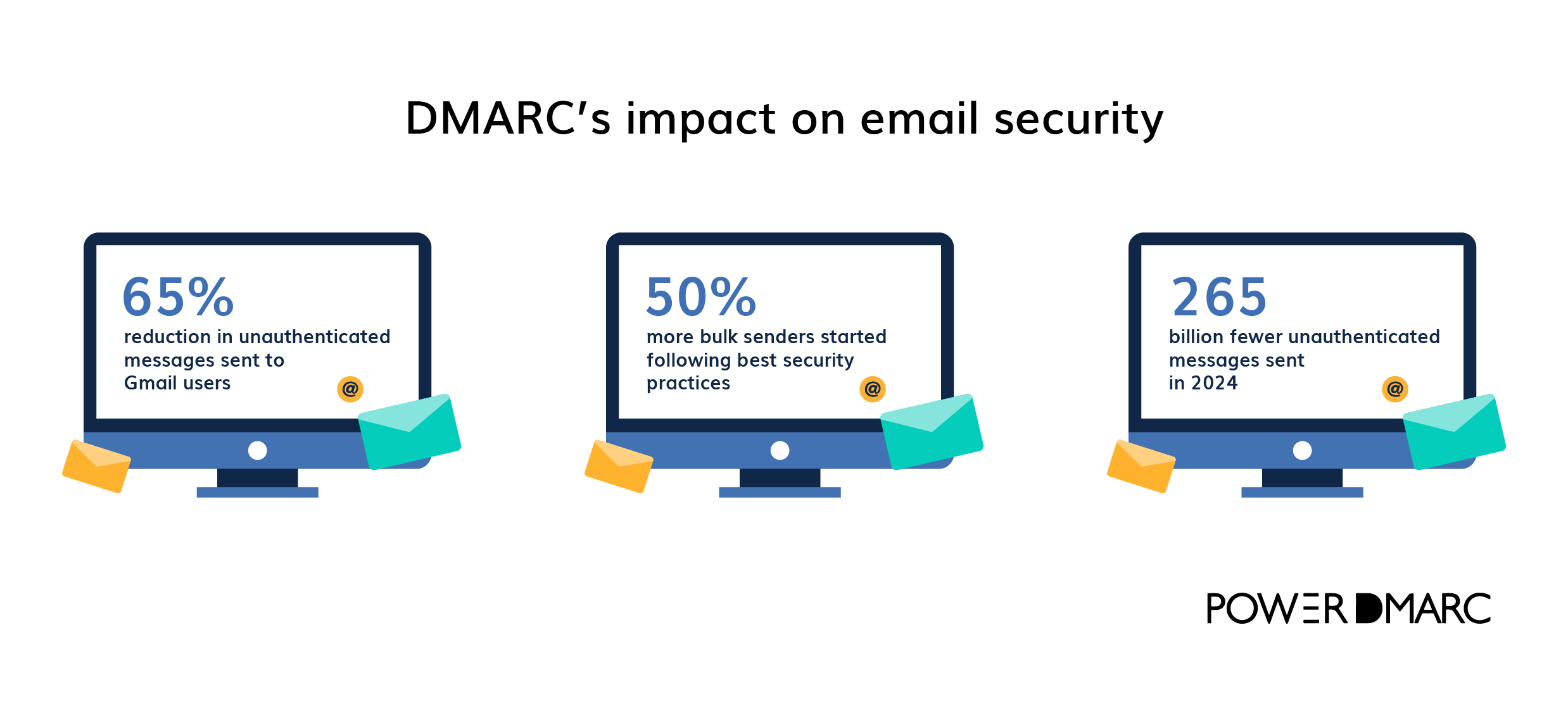

Desde que se implementaron estas actualizaciones, los proveedores han informado de una reducción del 65 % en el número de correos electrónicos no autenticados que llegan a las bandejas de entrada de Gmail, lo que es una clara señal de la rapidez con la que unos requisitos de autenticación más estrictos pueden cambiar lo que realmente se entrega.

Estas normas van más allá de la alineación básica con SPF, DKIM y DMARC. Los remitentes masivos también deben mantener las tasas de denuncias por spam por debajo del 0,3 % y admitir la función de cancelación de suscripción con un solo clic. Los remitentes que no cumplan estas normas corren el riesgo de que sus mensajes sean restringidos, rechazados o enviados directamente a las carpetas de spam, incluso si la autenticación está técnicamente en vigor. Este cambio supone pasar de una simple verificación de identidad a una aplicación más amplia de las normas de comportamiento y higiene de los remitentes.

A pesar de este impulso, su adopción sigue siendo desigual. Los datos de entregabilidad muestran que el uso de DMARC siguió creciendo, pero su cobertura dista mucho de ser universal. El análisis del segundo trimestre de 2025 indica que solo alrededor del 18 % de los 10 millones de dominios más visitados del mundo publican un registro DMARC válido, y solo alrededor del 4 % aplica plenamente una política de rechazo. Esto deja a la gran mayoría de los dominios aún vulnerables a la suplantación de identidad y la imitación de marcas.

A medida que los principales proveedores de correo electrónico siguen endureciendo sus medidas, se prevé que estos requisitos afecten a todas las organizaciones que dependen del correo electrónico, no solo a las empresas de marketing con un gran volumen de envíos. Las empresas que retrasen la implementación y aplicación de SPF, DKIM y DMARC corren el riesgo de aumentar los problemas de entrega, la exposición al phishing y la pérdida de confianza en sus dominios a medida que los estándares de autenticación sigan madurando.

Adopción de DMARC por país

La adopción de DMARC sigue variando mucho según la región, y solo un pequeño número de países muestran una cobertura amplia y una aplicación significativa.

Entre los países analizados, Suecia destaca por una adopción sistemáticamente mayor del DMARC y un uso más estricto de las políticas de aplicación, especialmente en comparación con otros países similares. Noruega también muestra una aplicación relativamente estricta en sectores clave, especialmente en las finanzas y la sanidad, aunque siguen existiendo lagunas en otros ámbitos.

Por el contrario, los Países Bajos muestran un alto nivel de concienciación, pero una implementación desigual, ya que una gran parte de los dominios aún carecen de DMARC y la aplicación de la normativa es limitada en varios sectores.

Incluso en los mercados más avanzados, ningún país ha alcanzado el nivel de cobertura universal y aplicación de la ley necesario para prevenir por completo el spoofing a gran escala y la suplantación de marcas, lo que pone de relieve que las políticas coordinadas, la sensibilización continua y la aplicación coherente de la ley siguen siendo tareas en curso y no resultados definitivos.

Investigación reciente sobre DMARC a nivel nacional (PowerDMARC)

Una reciente investigación específica por países realizada por PowerDMARC destaca cómo los perfiles de riesgo cibernético y la madurez actual de la seguridad del correo electrónico determinan los resultados de la adopción y la aplicación de DMARC:

- Descripción del riesgo cibernético: La creciente exposición al phishing y al fraude de ingeniería social ha aumentado la presión sobre las comunicaciones digitales públicas y privadas, especialmente porque las estafas financieras y el robo de identidad afectan a una parte cada vez mayor de la población.

- Patrón de seguridad del correo electrónico: Noruega muestra una madurez DMARC comparativamente fuerte, impulsada en gran medida por los sectores regulados. En el sector financiero, la adopción de DMARC es casi universal, con solo 6,8 % de los dominios carecen de un registro DMARC, mientras que el sector sanitario lidera la calidad de la aplicación, con 55,6 de los dominios aplican una política estricta de «rechazo». Por el contrario, la adopción sigue siendo desigual en el conjunto de la economía. El sector del transporte se queda muy atrás, con un el 28,8 % de los dominios siguen operando sin DMARC y solo 9,1 % aplica el rechazo, lo que crea brechas explotables a pesar del progreso general del país. Estos desequilibrios sectoriales, combinados con un despliegue mínimo de MTA-STS y una adopción moderada de DNSSEC, significan que las ganancias de autenticación no se ven reforzadas de manera consistente por las protecciones de transporte e integridad de dominio.

- Descripción del riesgo cibernético: El elevado riesgo cibernético se debe al gran volumen de malware y troyanos bancarios, los repetidos ataques a medios de comunicación e instituciones públicas, y la amplia exposición tanto del sector comercial como del gubernamental.

- Patrón de seguridad del correo electrónico: La adopción de DMARC en Marruecos sigue siendo desigual y, en gran medida, no se aplica. Si bien el sector de los seguros muestra una adopción relativamente mayor, con un 66,67 % de los dominios publican un registro DMARC, la mayoría de los demás sectores se quedan muy atrás. Los dominios farmacéuticos, por ejemplo, muestran una adopción tan baja como 12,50 %, lo que refleja una protección mínima. La aplicación es aún más débil. Solo el el 11,11 % de los dominios del sector de los seguros aplica una política estricta de «rechazo», mientras que sectores enteros, como la banca, la educación, la construcción, la alimentación y las bebidas, y los productos farmacéuticos, no tienen ningún dominio que aplique el rechazo. Ante la ausencia de una cobertura DMARC significativa en la mayoría de los sectores y sin protecciones de transporte o DNS que la respalden, la suplantación de identidad por correo electrónico sigue siendo estructuralmente fácil de explotar en toda la economía.

- Descripción del riesgo cibernético: El aumento del riesgo cibernético se debe al incremento de los ataques contra los sectores industrial y gubernamental, las crecientes pérdidas financieras derivadas del phishing y el fraude, y la protección desigual entre las instituciones críticas.

- Patrón de seguridad del correo electrónico: La adopción de DMARC en Túnez sigue siendo inconsistente en todos los sectores, sin que ninguna industria se acerque a una cobertura completa. El sector educativo muestra la tasa de adopción más alta, con un 42,62 %, pero la mayoría de los dominios, incluso en este sector líder, siguen sin tener DMARC. Los dominios gubernamentales están muy rezagados, con solo 18,39 % publican un registro DMARC, lo que expone las comunicaciones públicas de confianza a la suplantación de identidad. Las finanzas y las telecomunicaciones muestran una adopción moderada, con un 32,71 y 33,33, respectivamente, lo que refleja una concienciación parcial sin una aplicación generalizada. Sin una adopción más amplia de DMARC y sin el refuerzo de la seguridad de la capa de transporte o del DNS, estas lagunas dejan las comunicaciones por correo electrónico ampliamente expuestas tanto en los dominios públicos como en los comerciales.

- Descripción del riesgo cibernético: El aumento del riesgo cibernético se debe a la creciente sofisticación de las actividades patrocinadas por los Estados y a la amplia exposición del sector, tal y como se refleja en las evaluaciones de seguridad nacional y en los preparativos para la aplicación de la NIS2.

- Patrón de seguridad del correo electrónico: La adopción de DMARC en los Países Bajos varía considerablemente según el sector, lo que revela una fuerte protección en algunas áreas y importantes lagunas en otras. Los dominios gubernamentales muestran una adopción relativamente alta, con algo más del 1 % operando sin DMARC, lo que indica una sólida protección básica para las comunicaciones oficiales. La sanidad y la educación también obtienen resultados superiores a la media, con aproximadamente 25 de los dominios sanitarios y 13 % de los de educación carecen de DMARC. Por el contrario, la adopción sigue siendo débil en varios sectores críticos. En el transporte, aproximadamente el el 65 % de los dominios opera sin DMARC, mientras que las telecomunicaciones muestran una brecha igualmente elevada. Si bien los sectores líderes muestran controles básicos más sólidos, la falta de una adopción coherente de DMARC en el transporte, las telecomunicaciones y las finanzas, junto con las débiles salvaguardias del transporte y el DNS, crea una protección desigual a gran escala.

- Descripción del riesgo cibernético: La conectividad casi universal a Internet y el fuerte aumento de los ataques basados en ransomware y extorsión han incrementado la exposición nacional, lo que ha impulsado una acción coordinada por parte del gobierno, mientras que las amenazas basadas en el correo electrónico siguen siendo un riesgo persistente.

- Patrón de seguridad del correo electrónico: Suecia muestra una adopción relativamente alta de DMARC en los principales sectores, aunque la cobertura sigue siendo incompleta. El sector bancario es el que presenta una mayor adopción, con aproximadamente 84 % de los dominios publican un registro DMARC, lo que refleja una mayor protección básica en un sector estrictamente regulado. Por el contrario, el sector de los medios de comunicación va a la zaga de otras industrias, con una adopción de alrededor del 69, lo que deja una parte significativa de los dominios sin medidas de seguridad de autenticación. Las telecomunicaciones también se quedan atrás con respecto a los sectores líderes, lo que da lugar a una protección desigual de las infraestructuras de comunicaciones críticas. A pesar de la adopción relativamente mayor de DMARC en general, el despliegue limitado de las protecciones de transporte y DNS limita la eficacia de la autenticación en todo el ecosistema de correo electrónico.

- Descripción del riesgo cibernético: El rápido aumento de los ataques de phishing, ransomware y suplantación de identidad ha incrementado la exposición nacional en un contexto de digitalización acelerada, con una mayor concienciación pero con persistentes lagunas en la aplicación de la ley que dejan expuestos a sectores críticos.

- Patrón de seguridad del correo electrónico: La adopción de DMARC en Perú refleja una amplia concienciación, pero una cobertura desigual entre los distintos sectores. Mientras que aproximadamente dos tercios de los dominios analizados publican un registro DMARC, alrededor del el 33 % siguen operando sin DMARC, lo que deja una parte significativa del tráfico de correo electrónico desprotegido frente a la suplantación de identidad. Las diferencias entre sectores son notables. En el sector sanitario, más del 37 % de los dominios carecen de DMARC, mientras que las telecomunicaciones muestran una cobertura aún más débil, con más del 43 opera sin ningún registro DMARC. El transporte y la logística también siguen expuestos, con aproximadamente 36 de los dominios carecen de DMARC, y los servicios financieros muestran una adopción incompleta, con uno de cada cuatro dominios aún sin protección. Estas brechas de adopción, reforzadas por la casi ausencia de cifrado en la capa de transporte y la mínima protección del DNS, dejan expuesta una gran parte del tráfico de correo electrónico a pesar de la creciente concienciación sobre los estándares de autenticación.

- Descripción del riesgo cibernético: Persiste el riesgo constante de phishing y suplantación de identidad debido al papel de Bélgica como centro neurálgico de las instituciones de la UE, las finanzas, los medios de comunicación y las comunicaciones gubernamentales, donde los dominios de confianza son frecuentemente objeto de ataques a pesar de la mayor presión reguladora.

- Patrón de seguridad del correo electrónico: La adopción de DMARC en Bélgica está relativamente extendida, pero sigue siendo desigual entre los distintos sectores. Si bien la mayoría de los dominios analizados publican un registro DMARC, alrededor del 20,6 % sigue operando sin DMARC, lo que deja una superficie de ataque significativa para la suplantación de dominios. Las diferencias entre sectores son pronunciadas en áreas críticas. Más del 26 % de los dominios gubernamentales carecen de DMARC, lo que expone las comunicaciones del sector público a la suplantación de identidad. El sector del transporte muestra una cobertura aún más débil, con aproximadamente 36 % de los dominios operando sin DMARC, mientras que la sanidad sigue estando parcialmente expuesta, con casi 15 % sin protección. Los servicios financieros obtienen mejores resultados en comparación, aunque siguen existiendo lagunas incluso en este sector tan vulnerable. Como resultado, un alto nivel de concienciación no se traduce sistemáticamente en protección, y las limitadas medidas de seguridad de la capa de transporte y del DNS amplifican el impacto de la adopción desigual de DMARC en los distintos sectores.

- Descripción del riesgo cibernético: El aumento de las actividades de phishing y spoofing dirigidas a dominios gubernamentales y del sector público ha incrementado la atención nacional sobre la confianza en el correo electrónico, lo que ha impulsado reformas obligatorias para proteger las comunicaciones digitales oficiales.

- Patrón de seguridad del correo electrónico: La adopción de DMARC en Nueva Zelanda sigue siendo desigual entre los distintos sectores, a pesar de la creciente concienciación. Si bien los dominios gubernamentales muestran una cobertura comparativamente mayor, con aproximadamente 13 % sin DMARC, la adopción cae drásticamente en otros ámbitos. El sector del transporte es el más expuesto, con más del 52 de los dominios operando sin DMARC, lo que crea una gran superficie de ataque para la suplantación de identidad y el fraude. Los dominios de la sanidad y los medios de comunicación también muestran importantes lagunas: más del 40 carecen de DMARC, mientras que las telecomunicaciones siguen estando parcialmente desprotegidas, con alrededor del 35 % de los dominios operando sin medidas de autenticación. En general, aproximadamente 37 % de los dominios de Nueva Zelanda no tienen ningún registro DMARC. Fuera de un pequeño conjunto de dominios del sector público mejor protegidos, la cobertura inconsistente de DMARC, combinada con una seguridad mínima de transporte y DNS, sigue limitando la resiliencia de las comunicaciones nacionales por correo electrónico.

- Descripción del riesgo cibernético: A pesar de la sólida preparación nacional en materia de ciberseguridad, Italia sigue enfrentándose a importantes actividades de phishing y spoofing, y el fraude por correo electrónico provoca importantes pérdidas financieras en el ámbito gubernamental, sanitario, financiero y de infraestructuras críticas.

- Patrón de seguridad del correo electrónico: La adopción de DMARC en Italia sigue siendo desigual entre los distintos sectores, lo que deja sin protección una parte considerable del tráfico de correo electrónico. Alrededor del 26 % de los dominios analizados carecen de un registro DMARC, lo que expone a las organizaciones a la suplantación directa de dominios. Las deficiencias son especialmente pronunciadas en los sectores público y de servicios. Aproximadamente un tercio de los dominios gubernamentales carecen de DMARC, mientras que los sectores de la sanidad y el transporte muestran una exposición similar, con aproximadamente entre uno de cada cuatro y uno de cada tres dominios operando sin protección. Las telecomunicaciones también siguen estando parcialmente desprotegidas, con aproximadamente 30 % de los dominios carecen de DMARC. Los servicios financieros obtienen mejores resultados en comparación, aunque persisten las deficiencias incluso en este sector de alto riesgo. Esta desconexión entre la preparación institucional y la protección operativa del correo electrónico se ve reforzada por la débil seguridad del transporte y del DNS, lo que permite que persistan las deficiencias de DMARC a nivel sectorial en industrias críticas.

- Descripción del riesgo cibernético: Alemania se enfrenta a un elevado riesgo cibernético derivado del fraude y el espionaje por correo electrónico dirigidos a sectores de infraestructura crítica, como la banca, la sanidad y el transporte, en los que la confianza y la fiabilidad son esenciales para la estabilidad nacional.

- Patrón de seguridad del correo electrónico: La adopción de DMARC en Alemania sigue siendo desigual a pesar de la sólida autenticación de correo electrónico fundamental. Si bien la mayoría de los dominios publican un registro DMARC, aproximadamente el 32,3 % sigue operando sin DMARC, lo que deja a casi una de cada tres organizaciones expuestas a la suplantación de dominio. Las diferencias a nivel sectorial son pronunciadas en áreas críticas. Más del 42 % de los dominios gubernamentales carecen de DMARC, lo que debilita la confianza en las comunicaciones oficiales. El sector sanitario está especialmente expuesto, con más del 53 de los dominios operando sin DMARC, mientras que el transporte y la logística muestran importantes deficiencias, con aproximadamente 34 % sin protección. La educación también sigue estando parcialmente expuesta, con casi 32 de los dominios sin DMARC. Los servicios financieros obtienen mejores resultados en comparación, aunque persisten las deficiencias incluso en este sector de alto riesgo. Ante la falta de una adopción coherente de DMARC en los sectores críticos y con un refuerzo limitado de los controles de transporte y DNS, una parte sustancial del tráfico de correo electrónico alemán sigue estando expuesta estructuralmente.

Hay un patrón que se repite constantemente en los datos: cuando los países van más allá de la simple supervisión y realmente aplican las políticas DMARC, las mejoras en materia de seguridad son reales y cuantificables. Los dominios con una aplicación estricta de DMARC registran menos intentos de suplantación de identidad exitosos, una mejor reputación de los remitentes y una mejor colocación en la bandeja de entrada de los correos electrónicos legítimos, lo que demuestra claramente que lo que marca la diferencia es la aplicación, y no solo la adopción. Por el contrario, en las regiones en las que DMARC sigue en modo «solo supervisión», se siguen registrando altos niveles de abuso de marcas a pesar de contar con SPF y DKIM.

La conclusión es clara. La adopción por sí sola no es suficiente. Los países que están logrando avances reales son aquellos que combinan la autenticación de correo electrónico existente con aplicación activa de DMARC, lo que constituye un ejemplo práctico para otros que siguen siendo vulnerables a los ataques basados en el correo electrónico.

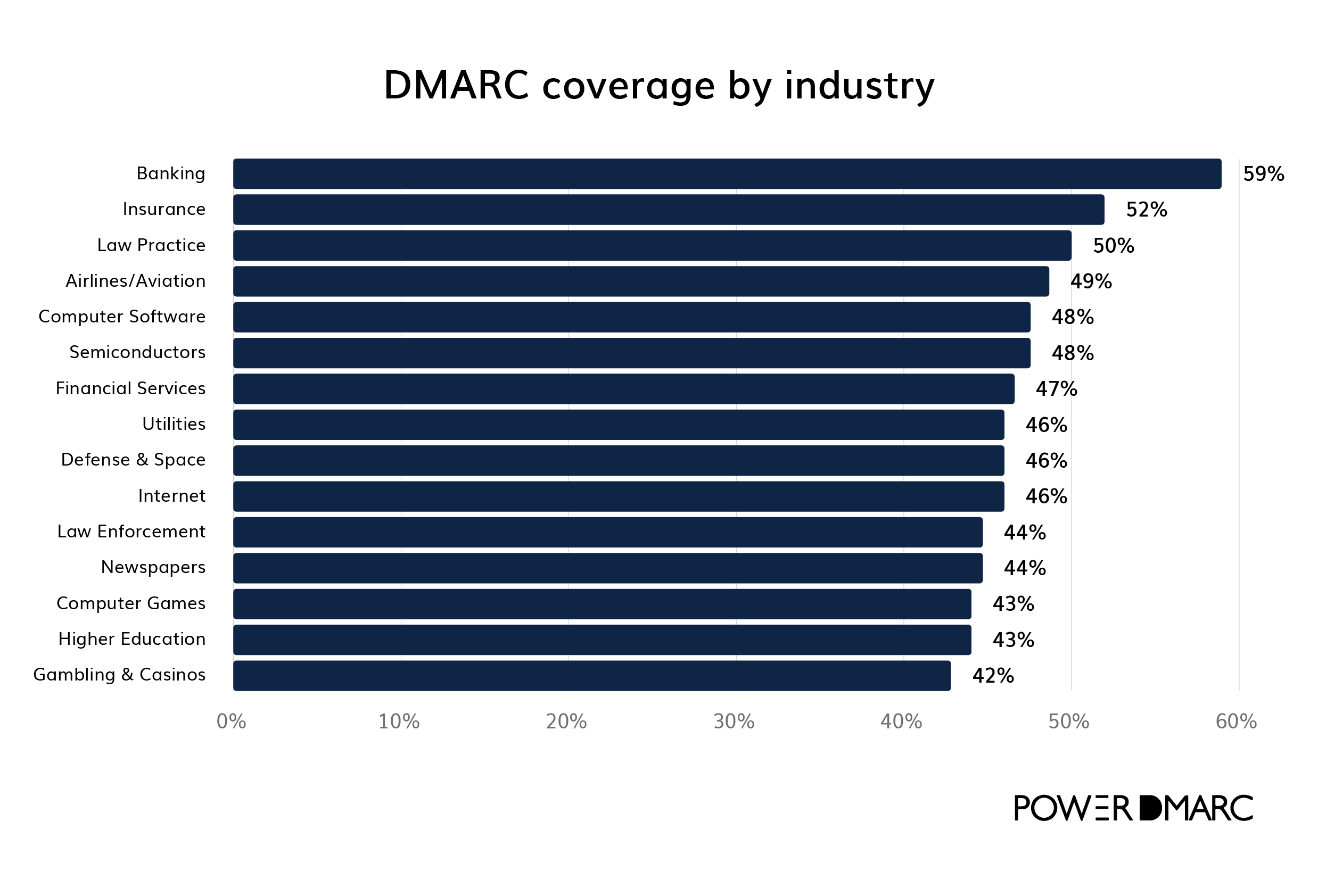

Cobertura DMARC por sectores

La adopción de DMARC ha mejorado en varios sectores, pero la cobertura y la aplicación siguen siendo desiguales, incluso en sectores de alto riesgo como la banca.

Aunque la banca sigue siendo uno de los sectores más sólidos en comparación con otros, los niveles de protección actuales siguen sin alcanzar lo necesario para salvaguardar de forma fiable las interacciones financieras sensibles a gran escala.

Otras industrias siguen rezagadas:

- Solo alrededor del 52 % de las empresas de seguros y servicios jurídicos han implementado DMARC, lo que deja un amplio margen para el fraude en las facturas, la suplantación de identidad y la recopilación de credenciales.

- Los sectores de la aviación, los semiconductores, el software informático y los servicios financieros en general se sitúan justo por encima del 45 % de adopción, y muchos ámbitos carecen de DMARC o utilizan políticas que no se aplican.

En general, la adopción por sí sola ya no es la cuestión fundamental. La brecha persistente radica en pasar de la presencia a la aplicación, especialmente en sectores en los que la confianza en el correo electrónico se traduce directamente en riesgos financieros, operativos o de seguridad pública.

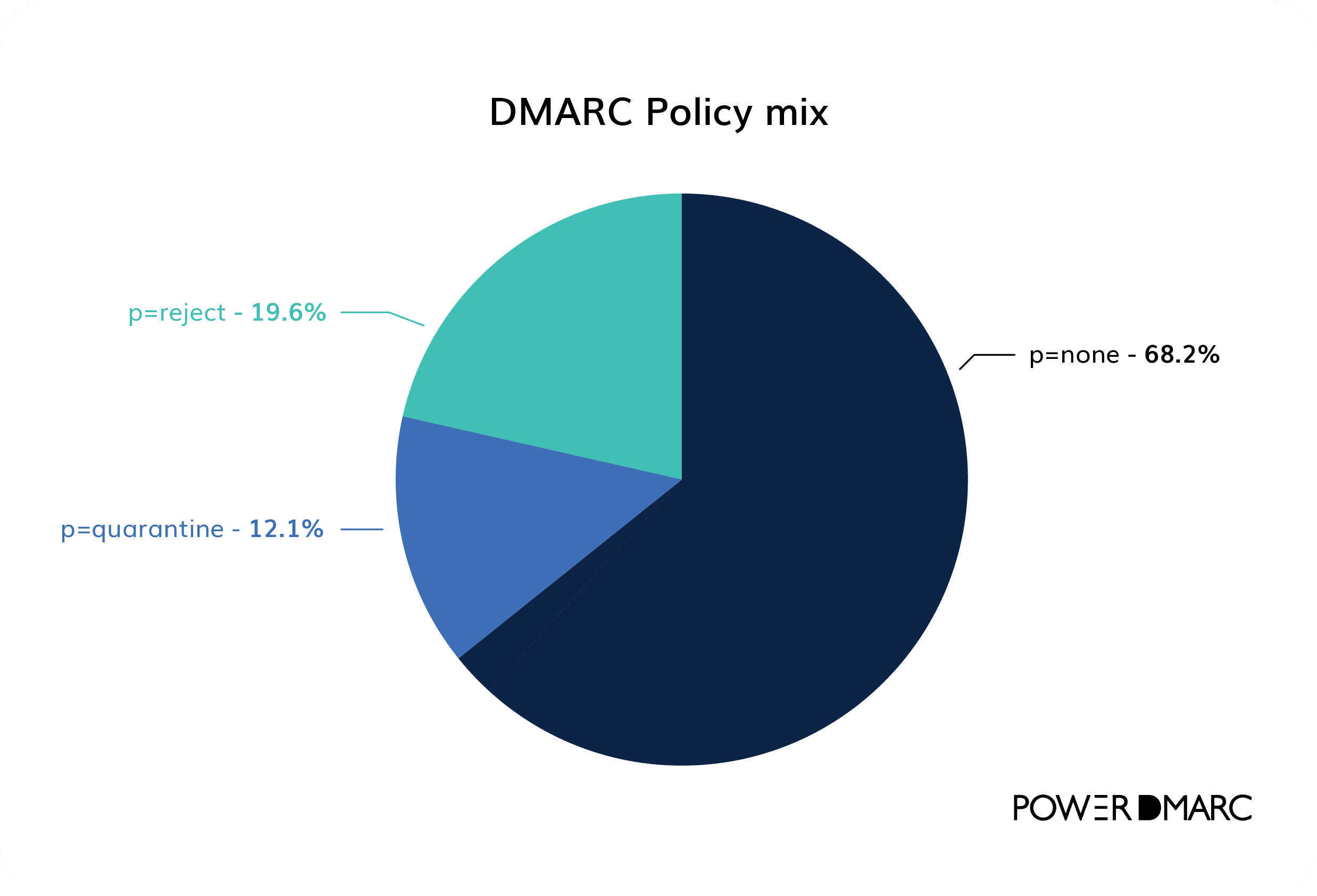

Tendencias de la política DMARC

En cuanto a la implementación de DMARC, la mayoría de los dominios carecen de una aplicación estricta, lo que limita todas sus ventajas en materia de seguridad. La mayoría (68,2%) utiliza un "ninguno" política DMARC lo que permite que los correos electrónicos que no superan las comprobaciones DMARC se entreguen sin restricciones. Sólo el 12,1% utiliza "cuarentena" para enviar correos sospechosos a spam, y sólo el 19,6% tiene una política estricta de "rechazar" para bloquear los mensajes que no cumplen la normativa.

Aunque se adopten políticas más estrictas como p=quarantine o p=rechazar es esencial para garantizar su cumplimiento, muchas empresas siguen mostrándose reacias a dar el paso:

- El 25,5% de los remitentes que utilizan p=none tienen previsto cambiar a una política DMARC más estricta en el próximo año.

- El 61% sólo actualizará su política si por necesidades normativas o empresariales.

- El 13% no tiene previsto reforzar su política, puesto que ya cumplen los requisitos actuales de DMARC.

IA y ataques de phishing

Según un estudio de 2024, el 95 % de los responsables de TI afirman que los ciberataques son ahora más sofisticados que nunca. El estudio destaca que los ataques impulsados por IA han aumentado un 51 % en los últimos años. Este cambio ha dejado a muchos líderes de TI sintiéndose vulnerables, con un 35% expresando su preocupación por su capacidad para contrarrestar eficazmente estos ataques.

Avances que ahorran tiempo con el phishing generado por IA

Los correos electrónicos de phishing elaborados manualmente tardan una media de 16 horas en producirse. Sin embargo, con la IA, un mensaje de phishing engañoso puede generarse en tan solo 5 minutos, lo que ahorra a los ciberdelincuentes casi dos días por mensaje. Este salto en eficiencia permite realizar ataques a gran escala con una inversión de tiempo mínima.

Concienciación y prevención sobre los delitos informáticos

El tiempo medio que tardan los usuarios en caer en los correos electrónicos de phishing es alarmantemente rápido, a menudo menos de 60 segundos.

Según los estudios, el error humano es una vulnerabilidad crítica, que desempeña un papel en el 74% de todas las infracciones. A pesar de la formación en seguridad, la gente sigue siendo propensa a hacer clic en enlaces de phishing debido a hábitos arraigados o a tácticas de ingeniería social bien elaboradas.

Sólo 1 de cada 4 empleados cree que su empresa está totalmente preparada para las amenazas de phishing en todos los canales. Para agravar el problema, solo el 29 % de los correos electrónicos de phishing son notificados con precisión por los empleados, lo que pone de relieve las lagunas tanto en la concienciación como en las capacidades de detección.

Prevenir ataques de phishing

Aunque una protección completa de la ciberseguridad es imposible, una detección y respuesta rápidas pueden reducir drásticamente el impacto de las brechas en las organizaciones y sus clientes. Por suerte, DMARC ofrece una solución esencial al problema.

Las estadísticas recientes de DMARC ponen de manifiesto el impacto de DMARC en la seguridad del correo electrónico. Desde la implementación de los nuevos requisitos para los remitentes, Gmail ha registrado una reducción del 65 % en los mensajes no autenticados entregados. Este descenso sustancial demuestra la eficacia de DMARC en la reducción de los correos electrónicos fraudulentos.

¡Pero eso no es todo! Un 50 % más de remitentes masivos han comenzado a adherirse a las mejores prácticas de seguridad, lo que indica una adopción más amplia de DMARC y los protocolos relacionados en todo el sector. Quizás lo más llamativo sea la magnitud del cambio que DMARC ha supuesto para el ecosistema global del correo electrónico, con 265 000 millones menos de mensajes no autenticados enviados en 2024. Este menor volumen se ha mantenido y sigue enfrentándose a una presión a la baja, lo que sugiere que la aplicación de DMARC está logrando una reducción estructural duradera del tráfico de correo electrónico no autenticado.

Mejora la seguridad del correo electrónico

Aunque DMARC desempeña un papel crucial en la autenticación del correo electrónico, su eficacia aumenta considerablemente cuando se combina con protocolos adicionales como MTA-STS (Seguridad de transporte estricta del agente de transferencia de correo) y BIMI (Indicadores de marca para la identificación de mensajes).

MTA-STS trabaja aplicando estrictas políticas de seguridad para la transmisión de correo electrónico, garantizando que los mensajes se transmiten a través de canales seguros y cifrados. Esto elimina el riesgo de que los correos electrónicos sean interceptados o manipulados durante el tránsito, añadiendo otra capa de protección.

Por otro lado, BIMI ayuda a las marcas a mejorar tanto la seguridad como la visibilidad del correo electrónico al mostrar su logotipo junto a los correos electrónicos autenticados en la bandeja de entrada. Esto proporciona a los destinatarios una señal visual clara de que el mensaje es legítimo, lo que facilita el reconocimiento de las comunicaciones fiables y fomenta la confianza de los clientes.

Los retos de la aplicación manual

Aunque DMARC, MTA-STS y BIMI ofrecen claras ventajas, la implantación manual de estos protocolos puede ser compleja y propensa a errores.

La configuración de estos protocolos requiere profundos conocimientos técnicos, especialmente cuando se trata de configurar registros DNS y analizar informes de respuesta. Sin una supervisión experta, las organizaciones corren el riesgo de exponer sus sistemas de correo electrónico a posibles amenazas.

Dada la complejidad que esto implica, la implementación manual ya no es viable para la mayoría de las empresas. Aquí es donde entran en juego los servicios de autenticación de correo electrónico automatizados y gestionados, como PowerDMARC.

PowerDMARC ofrece soluciones simplificadas para configurar y mantener DMARC, MTA-STS y BIMI, lo que le permite aprovechar al máximo estos protocolos sin la carga técnica. PowerDMARC no solo simplifica la implementación, sino que también proporciona supervisión continua, información en tiempo real y asistencia de expertos, lo que garantiza que la seguridad del correo electrónico se mantenga sólida y actualizada.

¿Por qué destaca PowerDMARC?

Con numerosos premios, testimonios elogiosos y un historial de éxito probado, más de 10.000 clientes de todo el mundo confían en PowerDMARC que buscan mejorar la seguridad de su correo electrónico.

G2 ha reconocido a PowerDMARC como líder en software DMARC para el otoño de 2024, destacando nuestra dedicación a ofrecer soluciones de autenticación de correo electrónico de primer nivel.

Ponte en contacto para cambiar a PowerDMARC hoy mismo y tome el control de su dominio de correo electrónico. Proteja su empresa, genere confianza y garantice la seguridad de sus comunicaciones.

La opinión de los clientes

"Vino para el agregado informes DMARCMe quedé por el resto de funciones incluidas."

Drew Saum (CEO de ADI Cyber Services)

"La asistencia más completa y excelente"

Ben Fielding, CTO de Fractional

"PowerDMARC ha cambiado las reglas del juego de nuestro equipo informático."

Sebastián Valero Márquez, Director de TI de HispaColex Tech Consulting

"Desde que implementamos PowerDMARC para todos nuestros clientes, se ha creado un proceso mucho más sencillo tanto para la incorporación como para la supervisión y la realización de cambios, incluso aunque no tengamos el control de los servicios DNS."

Joe Burns, cofundador y director ejecutivo de Reformed IT

Reflexiones finales

El phishing es una amenaza grave y costosa, y los ataques son cada vez más sofisticados, especialmente con IA. Desgraciadamente, muchas organizaciones aún no están totalmente preparadas, rezagadas en defensas esenciales como filtros avanzados de correo electrónico, formación periódica de los empleados y protocolos de inicio de sesión seguros, lo que las deja vulnerables a estos ataques.

Un paso importante que pueden dar las empresas es implantar DMARC (autenticación, notificación y conformidad de mensajes basados en dominios). DMARC ayuda a verificar que los correos electrónicos entrantes proceden realmente del remitente declarado, bloqueando muchos intentos de phishing antes de que lleguen a las bandejas de entrada.

Sin embargo, para ir realmente por delante de las tácticas cada vez más sofisticadas, las organizaciones deben adoptar un enfoque multicapa, combinando DMARC con una supervisión vigilante, una formación continua sobre las amenazas y una serie de herramientas de seguridad. Un solo mensaje de phishing que se escape puede tener graves consecuencias, por lo que es fundamental que las empresas se mantengan alerta y refuercen continuamente sus defensas.

Preguntas frecuentes

¿Cómo ver los informes DMARC?

Los informes DMARC se envían a la dirección de correo electrónico especificada en su registro DMARC y llegan en forma de archivos XML, normalmente a diario.

¿Cómo saber si DMARC está funcionando?

DMARC funciona si los informes muestran que los correos electrónicos superan la alineación SPF o DKIM y los mensajes no autenticados se ponen en cuarentena o se rechazan de acuerdo con su política.

¿Qué herramienta se utiliza para leer los informes DMARC?

Los informes DMARC se leen utilizando un analizador de informes DMARC, que convierte los archivos XML sin procesar en paneles y resúmenes claros y legibles para los humanos.

¿Cuál es la diferencia entre DKIM y DMARC?

DKIM verifica que un correo electrónico no haya sido alterado durante su tránsito, mientras que DMARC se basa en DKIM (y SPF) para indicar a los servidores receptores qué hacer cuando falla la autenticación y enviar informes al propietario del dominio.

Fuentes

Revista sobre delitos informáticos

Informe del primer trimestre del APWG

Informes de tendencias de APWG

Informe del segundo trimestre del APWG

Centro de Información sobre Delitos Informáticos

- Estadísticas sobre phishing y DMARC: Tendencias en seguridad del correo electrónico para 2026 - 6 de enero de 2026

- Cómo solucionar el error «No se ha encontrado ningún registro SPF» en 2026 - 3 de enero de 2026

- SPF Permerror: Cómo solucionar un exceso de búsquedas DNS - 24 de diciembre de 2025