Puntos clave

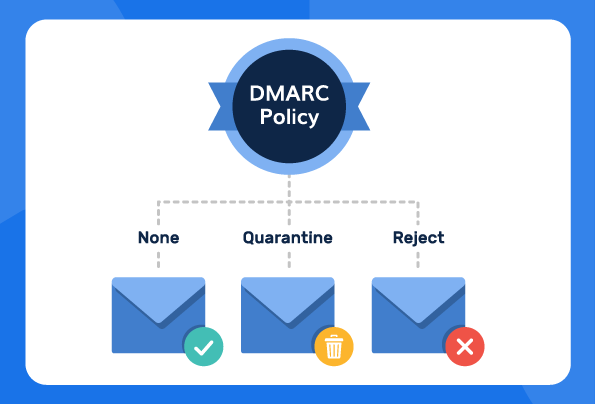

- Una política DMARC indica a los servidores de correo receptores cómo deben gestionar los correos electrónicos que no superan la autenticación DMARC: ignorarlos, ponerlos en cuarentena o rechazarlos.

- Hay tres opciones de política DMARC: p=none (solo supervisión), p=quarantine (enviar a la carpeta de correo no deseado) y p=reject (bloquear por completo).

- p=none recopila datos, pero no ofrece ninguna protección; los atacantes pueden seguir suplantando tu dominio con total libertad.

- Antes de aplicar la regla «p=reject», debes asegurarte de que todas las fuentes de correo electrónico legítimas estén incluidas en la lista blanca para evitar bloquear mensajes válidos.

- DMARC requiere que SPF y/o DKIM se implementen al menos 48 horas antes de la configuración.

- Los informes agregados y forenses de DMARC son esenciales para comprender el tráfico de correo electrónico y pasar a la fase de aplicación de forma segura.

- Los principales proveedores, como Google y Yahoo, exigen ahora el uso de DMARC a los remitentes masivos.

- Una solución de gestión de DMARC como PowerDMARC puede automatizar la configuración, simplificar la generación de informes y acelerar el proceso para llegar a una aplicación completa.

El fraude por correo electrónico es una de las amenazas cibernéticas más persistentes y perjudiciales a las que se enfrentan las organizaciones en la actualidad. Según el Informe de Investigaciones sobre Fugas de Datos de Verizon, el phishing sigue siendo una de las principales causas de las filtraciones de datos, y la mayoría de los ataques comienzan con un dominio de correo electrónico falsificado.

Una política DMARC es tu primera línea de defensa. Definida en RFC 7489, DMARC (Domain-based Message Authentication, Reporting, and Conformance) es un protocolo de autenticación de correo electrónico que indica a los servidores de correo receptores qué hacer cuando un correo electrónico no supera las comprobaciones de autenticación. Sin él, los atacantes pueden suplantar libremente tu dominio para dirigirse a tus clientes, empleados y socios.

Esta guía explica en detalle qué es una política DMARC, las tres opciones disponibles, cómo implementarla y aplicarla correctamente, y cómo evitar los errores más comunes que dejan a la mayoría de las empresas desprotegidas.

¿Qué es una política DMARC?

Una política DMARC es un conjunto de instrucciones publicadas en tu DNS que indica a los servidores de correo receptores cómo gestionar los correos electrónicos que no superan la autenticación DMARC. En términos sencillos, es la capa de aplicación del protocolo DMARC y decide el destino de cada mensaje no autenticado que afirme proceder de su dominio.

Sin una política DMARC, tu dominio de correo electrónico es, en esencia, una puerta abierta. Los ciberdelincuentes pueden enviar correos electrónicos fraudulentos que parecen proceder de tu organización, dirigiendo ataques de phishing a tus clientes y empleados.

| Consejo de Maitham: Empieza siempre con p=none y revisa los informes DMARC durante al menos 30 días antes de pasar a una aplicación más estricta. Esto minimiza el riesgo de interrupción del correo legítimo. |

¿Cómo funciona una política DMARC?

Una política DMARC funciona proporcionando a los servidores de correo receptores un conjunto de normas claras que deben seguir cada vez que un correo electrónico no supera la autenticación DMARC. A continuación se explica exactamente cómo se desarrolla ese proceso, desde el envío hasta la bandeja de entrada.

El proceso de autenticación, paso a paso:

- Un remitente envía un correo electrónico en el que afirma que procede de tu dominio.

- El servidor de correo receptor realiza comprobaciones de autenticación SPF y DKIM en el mensaje.

- Si el mensaje supera cualquiera de las dos comprobaciones y el dominio coincide con el encabezado «From», supera la autenticación DMARC y llega a la bandeja de entrada del destinatario.

- Si el mensaje no supera las comprobaciones de DMARC, el servidor lee tu registro DMARC de tus registros DNS.

- En función de la política DMARC que hayas publicado, el servidor entrega, pone en cuarentena o rechaza el mensaje no autenticado.

- El servidor receptor envía los informes agregados de DMARC a la dirección especificada en tu registro DMARC.

DMARC también comprueba que el dominio autenticado coincida con el dominio que figura en el encabezado «De:». Esto se denomina «alineación de identificadores» y es lo que cierra la brecha que permite a los atacantes utilizar un dominio similar para eludir los controles básicos de autenticación del correo electrónico.

Sin una alineación adecuada, un atacante podría superar el SPF en un dominio mientras suplantaba a otro completamente distinto en la dirección del remitente que ven realmente tus destinatarios.

Antes de configurar DMARC

Es necesario que SPF y/o DKIM estén implementados y activos durante al menos 48 horas antes de configurar tu registro DMARC. Si no están activos, tu política DMARC no tendrá nada con lo que validarse.

También conviene entender cómo funciona el DNS antes de empezar a publicar registros, ya que los registros TXT del DNS mal configurados son una de las causas más comunes de los fallos de DMARC.

Lectura recomendada: Estadísticas sobre phishing por correo electrónico y DMARC: Tendencias de seguridad para 2026

Las 3 opciones de política DMARC

Hay tres opciones de política: p=none, p=quarantine y p=reject. Cada una representa un nivel diferente de aplicación de DMARC. Elegir la opción adecuada en el momento oportuno es lo que distingue a las organizaciones que están realmente protegidas de aquellas que simplemente creen estarlo.

1. p=ninguna

La opción «p=none» es la política DMARC más flexible. Indica a los servidores receptores que no tomen ninguna medida con respecto a los correos electrónicos que no superen la autenticación DMARC. Todos los mensajes, tanto los que superan la autenticación como los que no, se entregan con normalidad en la bandeja de entrada del destinatario. No se bloquea nada ni se marca nada como sospechoso.

Su única función es generar informes agregados de DMARC, para que puedas ver quién envía correos electrónicos en nombre de tu dominio, cuántos mensajes superan o no la autenticación, y qué direcciones IP pueden estar suplantando tu dominio.

El valor «p=none» no ofrece ninguna protección contra la suplantación de identidad en el correo electrónico, ya que:

- Los correos electrónicos no autorizados siguen llegando

- Los mensajes fraudulentos siguen llegando a las bandejas de entrada

- Los atacantes pueden utilizar tu dominio libremente

Es el punto de partida adecuado, pero no es el objetivo final. La mayoría de las empresas nunca pasan de «p=none», lo que las deja totalmente desprotegidas. Si tu política DMARC no está habilitada más allá del modo de supervisión, tu dominio sigue estando totalmente expuesto.

2. p = cuarentena

p=quarantine es la política de aplicación transitoria. Indica al servidor de correo receptor que trate con recelo los mensajes que no superen la autenticación y que los redirija a la carpeta de spam o de correo no deseado del destinatario, en lugar de a la bandeja de entrada.

Los correos electrónicos que superan la autenticación DMARC no se ven afectados en absoluto. Solo los mensajes no autenticados se consideran sospechosos y se retiran de la bandeja de entrada.

La política de cuarentena te permite una aplicación activa sin dejar de ofrecer una red de seguridad. Si una fuente de correo electrónico legítima se ha configurado incorrectamente y empieza a fallar en las comprobaciones de DMARC, el correo acaba en la carpeta de spam en lugar de ser rechazado directamente. Puedes detectarlo, solucionar el problema y evitar interrumpir tu flujo de correo electrónico.

Solo debes pasar a p=quarantine después de analizar minuciosamente tus informes DMARC y confirmar que todos los remitentes legítimos conocidos están debidamente autenticados.

3. p = rechazar

«p=reject» es la política DMARC más estricta y el estándar de referencia en materia de seguridad del correo electrónico. Indica a los servidores receptores que rechacen por completo los mensajes no autenticados. Los correos electrónicos fraudulentos nunca llegan a la bandeja de entrada, a la carpeta de spam ni a ningún otro lugar.

Paradas completas de rechazo suplantación de dominio , protege la reputación de tu marca y indica a los proveedores de correo electrónico que tu dominio es fiable, lo que puede mejorar la entrega de tu correo legítimo en la bandeja de entrada.

Sin embargo, la opción «p=reject» no admite excepciones. Cualquier remitente legítimo que no haya sido autenticado correctamente antes de cambiar a esta política verá rechazados sus correos electrónicos. Debes asegurarte de que todos los remitentes legítimos estén incluidos en la lista blanca y superen la autenticación DMARC antes de dar este paso.

Configure la política DMARC correctamente con PowerDMARC.

|

Otras etiquetas de políticas DMARC que debes conocer

Aunque la etiqueta «p=» acapara la mayor parte de la atención, un registro DMARC contiene otros parámetros de política que influyen directamente en el funcionamiento de la misma. Ignorar estos parámetros es una de las razones por las que las organizaciones acaban teniendo lagunas en su protección, incluso después de publicar un registro DMARC.

sp= (Política de subdominios)

La etiqueta `sp=` controla cómo se aplica tu política DMARC a los subdominios. Si tienes una política configurada en tu dominio raíz pero dejas sp= , tus subdominios heredarán la política del dominio raíz de forma predeterminada. Esto suele ser suficiente en la mayoría de los casos, pero si deseas aplicar un nivel de cumplimiento diferente a los subdominios, debes configurarlo explícitamente.

Por ejemplo, si tu dominio raíz tiene la configuración p=reject, pero un subdominio aún no está listo para la aplicación estricta de la política, puedes establecer sp=quarantine para aplicar allí una política menos estricta.

pct = (etiqueta de porcentaje)

La etiqueta pct= indica a los servidores receptores a qué porcentaje de mensajes fallidos debe aplicarse tu política. Si se omite, el valor predeterminado es 100. Esta etiqueta resulta especialmente útil durante la transición de p=quarantine a p=reject.

En lugar de activar el cambio para todo el tráfico de una sola vez, puedes empezar con pct=10 o pct=25 e ir aumentando gradualmente mientras supervisas tus informes.

adkim= y aspf= (modos de alineación)

Estas dos etiquetas determinan el nivel de rigor con el que DMARC comprueba la coincidencia del dominio para DKIM y SPF , respectivamente. Las dos opciones son r (flexible) y s (estricta). La alineación flexible permite que coincida un subdominio, lo que significa que mail.tudominio.com pasaría la comprobación de alineación para tudominio.com.

La alineación estricta requiere una coincidencia exacta. La mayoría de las organizaciones deberían utilizar la alineación flexible, que es la opción predeterminada cuando se omiten estas etiquetas.

fo= (Opciones de notificación de fallos)

La etiqueta «fo=» controla cuándo se generan los informes forenses de DMARC se generan. El valor predeterminado es 0, lo que significa que solo se envía un informe cuando fallan tanto SPF como DKIM. Al establecer fo=1, se envía un informe cada vez que falle SPF o DKIM.

Al establecer fo=s o fo=d se generan informes específicos sobre los errores de SPF o DKIM, respectivamente. Para obtener una mayor visibilidad a la hora de resolver problemas, la configuración más útil es fo=1.

He aquí por qué más de 10 000 clientes confían en la plataforma de PowerDMARC

- Reducción drástica de los intentos de suplantación de identidad y de los correos electrónicos no autorizados gracias a la inteligencia sobre amenazas basada en la inteligencia artificial

- Incorporación más rápida + gestión automatizada de la autenticación que ahorra horas de trabajo a los equipos de TI

- Información sobre amenazas en tiempo real e informes cifrados con PGP en todos los dominios

- Mejores tasas de entrega de correo electrónico gracias a la aplicación rigurosa de DMARC con el asesoramiento de expertos

Los primeros 15 días corren por nuestra cuenta.

Comience la prueba gratuitaComparación de políticas DMARC: p=none frente a p=quarantine frente a p=reject

Elegir entre las tres opciones de política DMARC resulta más fácil cuando se pueden comparar una al lado de la otra. Utiliza esto como referencia rápida a la hora de decidir qué política se adapta mejor a tu fase actual de implementación de DMARC.

| Característica | p=nada | p=cuarentena | p=rechazar |

|---|---|---|---|

| Medidas ante los mensajes fallidos | Entrega normal | Enviado a la carpeta de correo no deseado | Rechazado y bloqueado |

| Protección contra la suplantación de identidad | Ninguno | Parcial | Completo |

| Genera informes DMARC | Sí | Sí | Sí |

| Riesgo de interrupción | Ninguno | Bajo | Alto si está mal configurado |

| Caso de uso recomendado | Seguimiento inicial | Aplicación transitoria | Aplicación estricta |

| Repercusiones en los correos electrónicos legítimos | Sin repercusiones | Puede detectar remitentes mal configurados | Bloquea los remitentes mal configurados |

| Señal de colocación en la bandeja de entrada | Neutral | Señal de confianza moderada | Una señal clara de confianza |

| Adecuado para remitentes que envían mensajes masivos (Google/Yahoo) | Requisito mínimo | Cumplimiento parcial | Cumplimiento total |

La mayoría de las organizaciones deberían abordar esto como un proceso gradual: empezar con p=none, analizar los informes DMARC, corregir los errores de configuración, pasar a p=quarantine y, finalmente, pasar a p=reject una vez que se hayan verificado todas las fuentes de correo electrónico legítimas.

Cómo pasar de p=none a p=reject

Pasar de una configuración «p=none» a la aplicación completa de la política DMARC es un proceso gradual que requiere un análisis minucioso de los informes en cada etapa. Precipitarse en esta transición es la causa más habitual de que se bloqueen correos electrónicos legítimos.

Paso 1: Publica un registro con p=none y empieza a recopilar datos

Empieza por publicar un registro DMARC con p=none y una dirección rua= válida. Esto te pone en modo de supervisión.

Todos los mensajes de correo electrónico siguen circulando con normalidad, pero empiezas a recibir informes agregados de DMARC que indican quién envía mensajes desde tu dominio, qué mensajes superan o no la autenticación y qué direcciones IP están involucradas.

Paso 2: Analiza tus informes agregados de DMARC

Los informes agregados sin procesar se reciben en formato XML y no son fáciles de leer manualmente. Utiliza un analizador de informes DMARC para convertirlos en paneles de control legibles.

Busca todas las fuentes de correo electrónico legítimas que envían mensajes desde tu dominio, las direcciones IP que no superan las comprobaciones de DMARC de forma inesperada, los errores de alineación de SPF y DKIM en remitentes legítimos conocidos, y los remitentes no autorizados que intentan suplantar tu dominio.

Supervise estos resultados de autenticación DMARC durante al menos dos o cuatro semanas antes de realizar cualquier cambio en la política. Las vistas de informes agregados de PowerDMARC facilitan el seguimiento de estas tendencias a lo largo del tiempo.

Paso 3: Corregir los errores de SPF y DKIM

Para cada fuente de correo legítima que no supere las comprobaciones de DMARC, investigue y solucione la causa principal. Entre las soluciones habituales se incluyen añadir las direcciones IP que falten al registro SPF, configurar la firma DKIM para los servicios de correo electrónico de terceros y corregir los errores de configuración en los flujos de correo reenviado.

Las auditorías periódicas de los informes DMARC te ayudan a detectar estos problemas antes de que se conviertan en dificultades de entrega.

Paso 4: Añadir a la lista blanca a todos los remitentes legítimos

Antes de aplicar cualquier política de cumplimiento, todas las fuentes de correo electrónico legítimas deben superar la autenticación DMARC de forma sistemática. Si falta tan solo un remitente en esta fase, esos correos electrónicos podrían ser rechazados una vez que se aplique la política «p=reject».

Paso 5: Pasar a p=cuarentena entre el 10 % y el 25 %

Utiliza la etiqueta pct= para aplicar primero tu nueva política a un porcentaje de los mensajes con errores. Empieza con p=quarantine y un valor de pct=25, y supervisa atentamente tus informes.

Si los correos electrónicos legítimos empiezan a acabar en la carpeta de spam, hay algún remitente que debes solucionar antes de continuar.

Paso 6: Ajusta el valor de p (cuarentena) al 100 %

Una vez que estés seguro de que el 25 % de los mensajes fallidos son realmente no autorizados, aumenta el porcentaje hasta el 100 % y sigue supervisando.

Paso 7: Pasar a p=rechazar

Una vez que p=quarantine funcione correctamente al 100 % sin que se bloquee ningún correo legítimo, estará listo para pasar a la aplicación completa de la política. A partir de ese momento, todos los mensajes no autenticados se bloquearán antes de su entrega.

El servicio de servicio DMARC alojado de PowerDMARC puede gestionar toda esta transición por ti, automatizando las actualizaciones de las políticas sin necesidad de realizar cambios manuales en el DNS en cada paso.

Informes DMARC: informes agregados frente a informes forenses

Los informes DMARC son la forma de convertir tu política en una herramienta de inteligencia activa. Si no los lees, no tendrás visibilidad sobre quién está utilizando tu dominio, qué está fallando o si tu política de cumplimiento está funcionando.

Hay dos tipos de informes, y cada uno tiene una finalidad muy distinta.

| Informes agregados (RUA) | Informes forenses (RUF) | |

|---|---|---|

| A raíz de | Toda la actividad de DMARC | Errores de autenticación de usuarios |

| Frecuencia | Normalmente, una vez al día | Casi en tiempo real |

| Formato | Resumen en XML | Datos detallados a nivel de mensaje |

| Contiene | Direcciones IP, recuento de aciertos y errores, política aplicada | Encabezados completos, motivo del error, IP de origen |

| Ideal para | Identificar las fuentes de origen, supervisar las tendencias e impulsar las decisiones políticas | Investigación exhaustiva de fallos concretos e intentos de phishing |

| Enviado por todos los proveedores | Sí | No, muchos proveedores prescinden del RUF por motivos de privacidad |

Errores habituales en las políticas DMARC y cómo solucionarlos

La implementación de DMARC puede resultar compleja, y los pequeños errores de configuración suelen tener consecuencias desproporcionadas. A continuación, te presentamos los errores más comunes y cómo resolverlos rápidamente.

Falta el registro TXT de DMARC o este tiene un formato incorrecto

Si publicas con un nombre de host incorrecto, omites la etiqueta «v=DMARC1» o creas registros duplicados, los servidores receptores ignorarán por completo tu política. Entre los errores habituales con el nombre de host se encuentra el uso de «dmarc.tudominio.com» en lugar de «_dmarc.tudominio.com».

Solución: Comprueba tu registro con el verificador de registros DMARC de PowerDMARC antes y después de cualquier cambio en el DNS.

SPF y DKIM no están sincronizados

Aunque tus valores SPF y DKIM sean válidos, tus mensajes pueden seguir fallando en la verificación DMARC si el dominio autenticado no coincide con el encabezado «From». Este es uno de los motivos de fallo más malinterpretados en la implementación de DMARC.

Solución: Comprueba la configuración de alineación de adkim= y aspf= en tu registro DMARC. La alineación flexible es la opción predeterminada adecuada para la mayoría de las organizaciones y permite coincidencias de subdominios sin requerir una coincidencia exacta del dominio.

Los correos electrónicos legítimos no se reciben tras pasar a la fase de aplicación

Esto suele significar que, durante la fase de supervisión, se pasó por alto a un remitente legítimo y ahora está siendo detectado por tu política más estricta.

Solución: Vuelve a p=cuarentena con un valor pct= bajo mientras investigas. Busca el remitente problemático en tus informes agregados, corrige su configuración de SPF o DKIM, confirma que pasan las comprobaciones de forma constante y, a continuación, vuelve a aumentar el nivel.

Se han superado los límites de consultas DNS de SPF

El número máximo de registros SPF es de 10 búsquedas DNS. Si se envían a través de suficientes plataformas de terceros, se superará este límite, lo que provocará que SPF falle y derive directamente en fallos de DMARC para el correo legítimo.

Solución: Revisa tu registro SPF y utiliza la gestión automatizada de SPF para simplificar tu registro y mantenerte dentro de los límites de consulta.

No se ha configurado ninguna dirección de notificación

Sin una dirección rua= válida, tendrás una política implementada, pero no podrás saber si funciona, qué falla o si se están produciendo actividades de suplantación de identidad en tu dominio.

Solución: Incluya siempre una dirección rua= válida desde el primer día. Si gestiona varios dominios, utilice una plataforma de informes centralizada para consolidar sus informes agregados de DMARC en un solo lugar.

Protege tu dominio con PowerDMARC

La eficacia de una política DMARC depende en gran medida de cómo se implemente. Los pasos técnicos son sencillos. Sin embargo, la mayoría de las organizaciones se quedan cortas a la hora de llevar a cabo las tareas continuas de analizar informes, corregir errores de configuración, incluir a los remitentes legítimos en la lista blanca y pasar de forma segura a la fase de aplicación.

PowerDMARC está diseñado para facilitar la gestión de todo ese proceso. Desde la creación de tu primer registro DMARC hasta la aplicación completa de la política «p=reject», la plataforma se encarga de todas las etapas. Incluye gestión de políticas alojada, paneles de informes automatizados, alertas de amenazas en tiempo real y supervisión de SPF y DKIM en todos tus dominios.

Las organizaciones que utilizan PowerDMARC pasan de «p=none» a «p=reject» más rápidamente, con menos interrupciones en el correo electrónico legítimo y con una visibilidad completa de todos los remitentes que utilizan su dominio.

Tu dominio es tu marca. No lo dejes desprotegido.

Reserva una demostración para dar hoy mismo el primer paso hacia la autenticación y el cumplimiento total del correo electrónico.

Preguntas frecuentes

1. ¿Cuál es la política DMARC predeterminada?

No existe una política DMARC predeterminada. Si no hay ningún registro DMARC, los servidores receptores no realizarán comprobaciones DMARC. Cuando se crea un registro DMARC por primera vez, se recomienda empezar con p=none con fines de supervisión.

2. ¿Pueden las políticas DMARC afectar a la capacidad de entrega del correo electrónico?

Sí, las políticas DMARC pueden mejorar la capacidad de entrega entre un 10 % y un 15 % cuando se implementan correctamente, ya que los proveedores de correo electrónico confían más en los dominios autenticados. Sin embargo, una implementación incorrecta puede provocar que los correos electrónicos legítimos sean puestos en cuarentena o rechazados.

3. ¿Cuál es la diferencia entre SPF, DKIM y DMARC?

SPF verifica que el servidor remitente esté autorizado, DKIM garantiza la integridad del mensaje mediante firmas criptográficas, mientras que DMARC se encarga de la aplicación de políticas y la generación de informes basándose en los resultados de SPF y DKIM.

4. ¿Cuánto tiempo debo seguir con la política «p=none» antes de pasar a políticas más estrictas?

Mantén el valor «p=none» durante al menos 30 días para recopilar informes DMARC completos. En el caso de organizaciones complejas con múltiples fuentes de correo electrónico, considera un periodo de entre 60 y 90 días para garantizar que todos los remitentes legítimos sean identificados y autenticados correctamente.

5. ¿Cuál es la mejor política DMARC?

p=reject es la política más estricta, ya que impide que se entreguen todos los correos electrónicos no autorizados. Dicho esto, pasar directamente a p=reject es arriesgado. Lo recomendable es empezar con p=none para supervisar el tráfico de correo electrónico, pasar a p=quarantine una vez identificados todos los remitentes legítimos y aplicar p=reject solo cuando se tenga la certeza de que todos los mensajes legítimos están debidamente autenticados.

6. ¿Cómo puedo corregir mi política DMARC?

Puedes actualizar tu política DMARC editando directamente el registro TXT de DMARC en tu consola de gestión de DNS y modificando el valor de la etiqueta «p=». Si prefieres una opción más sencilla, el servicio Hosted DMARC de PowerDMARC te permite actualizar tu política con un solo clic.

7. ¿Qué política DMARC utilizarías para rechazar los correos electrónicos que no superan las comprobaciones DMARC?

Utiliza p=reject. Esto indica a los servidores de correo receptores que bloqueen directamente cualquier mensaje que no supere la autenticación DMARC. El correo electrónico no llegará a la bandeja de entrada ni a la carpeta de correo no deseado del destinatario. Si deseas que los correos que no superen la autenticación se envíen a la carpeta de correo no deseado en lugar de bloquearse por completo, utiliza p=quarantine.

- Estadísticas sobre phishing y DMARC: Tendencias en seguridad del correo electrónico para 2026 - 6 de enero de 2026

- Cómo solucionar el error «No se ha encontrado ningún registro SPF» en 2026 - 3 de enero de 2026

- SPF Permerror: Cómo solucionar un exceso de búsquedas DNS - 24 de diciembre de 2025