Cómo configurar MTA-STS y TLS-RPT: detener la interceptación de correos electrónicos

Miles de millones de correos electrónicos circulan por Internet cada día, y una parte significativa de ellos sigue viajando sin cifrado obligatorio. Esa escala por sí sola convierte al correo electrónico en uno de los objetivos más atractivos para la interceptación, donde los mensajes pueden leerse o alterarse mientras están en tránsito sin que ni el remitente ni el destinatario se den cuenta.

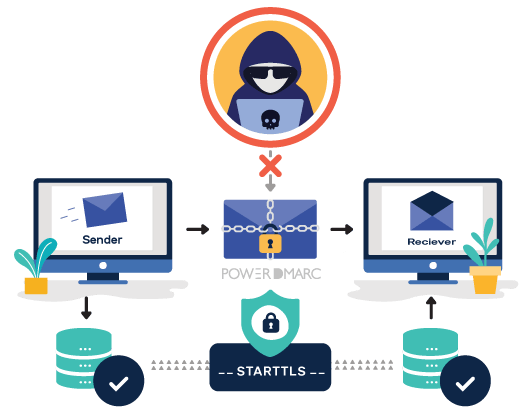

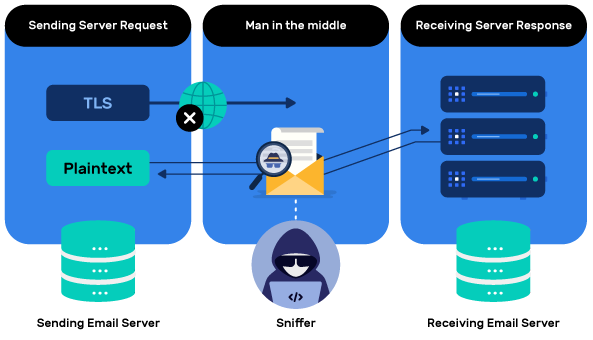

La debilidad radica en cómo se entrega el correo electrónico. SMTP se basa en el cifrado oportunista, lo que permite a los atacantes eliminar o manipular el comando STARTTLS y forzar una conexión para volver al texto sin formato. Estos ataques de degradación de SMTP abren la puerta a la interceptación de tipo «man-in-the-middle», lo que permite a los atacantes supervisar el tráfico, capturar contenido confidencial o redirigir mensajes a través de servidores que controlan.

Índice de contenidos

-

- Agente de Transferencia de Correo-Seguridad de Transporte Estricta (MTA-STS)

- Garantizar el cifrado con MTA-STS

- La anatomía de un ataque MITM

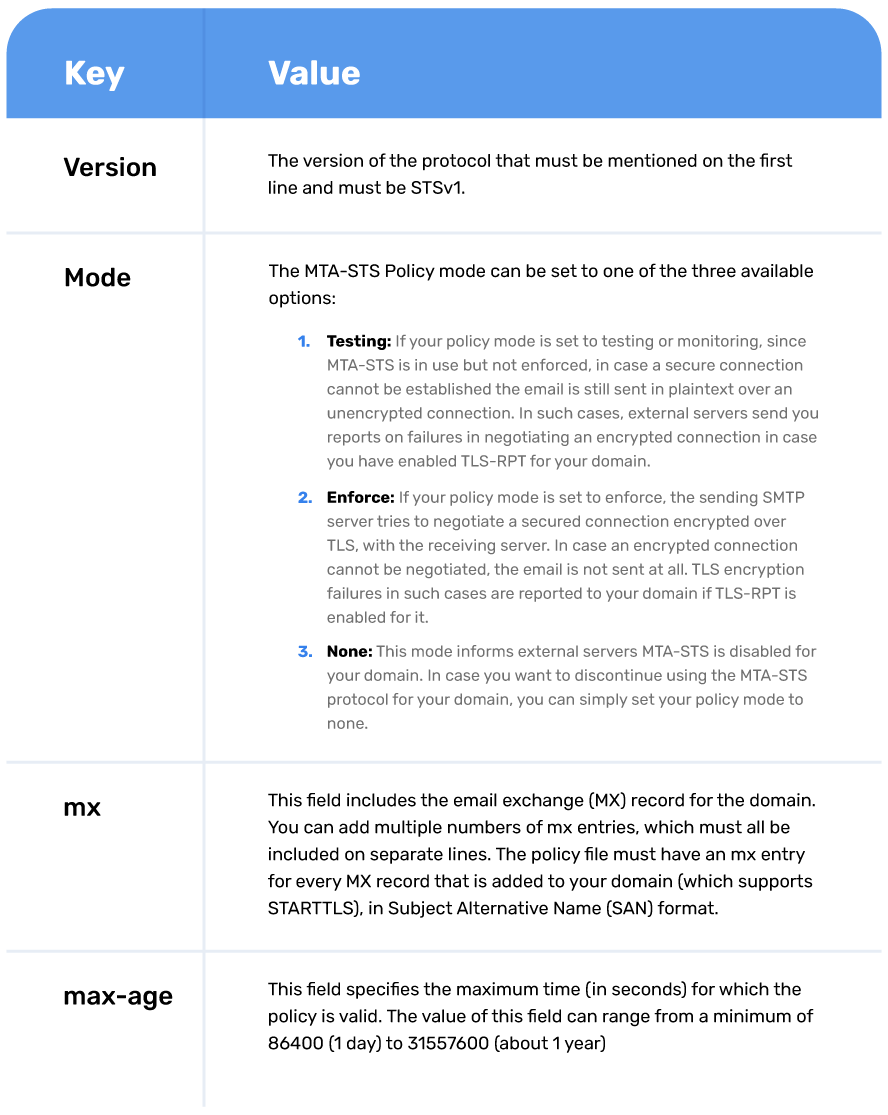

- El archivo de políticas del MTA-STS

- Cómo publicar el archivo de políticas MTA-STS

- Registro DNS de MTA-STS

- Configuración de MTA-STS para su dominio

- CRetos de la implementación manual de MTA-STS

- Cómo probar y validar la configuración de MTA-STS

- Servicios MTA-STS alojados de PowerDMARC

- Informes SMTP TLS (TLS-RPT)

- Protección del transporte de correo electrónico con MTA-STS

- Preguntas frecuentes

El agente de transferencia de correo con seguridad de transporte estricta (MTA-STS) cierra esta brecha al exigir conexiones TLS cifradas entre los servidores de correo emisores y receptores, y al rechazar la entrega cuando no se puede establecer un canal seguro. En lugar de esperar que se utilice el cifrado, MTA-STS lo impone, lo que lo convierte en algo esencial para las organizaciones que desean configurar MTA-STS como parte de su estrategia de seguridad del correo electrónico.