Informe sobre la adopción de DMARC y MTA-STS en Ecuador 2026

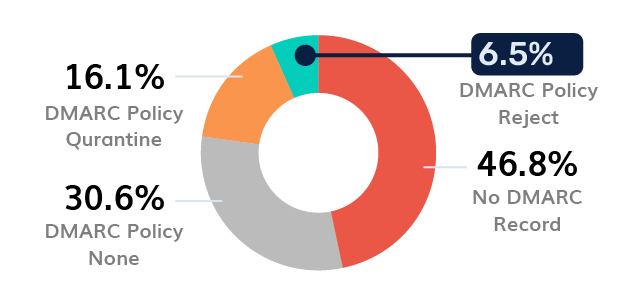

En 2025, América Latina fue testigo de un impresionante aumento del 108 % en los ciberataques, y Ecuador se convirtió en un punto de mira para los actores maliciosos de la región, ya que las organizaciones de este país se enfrentan ahora a una media de 2.640 ataques semanales. Esta crisis se ve agravada por un año récord en cuanto a los ataques de suplantación de identidad en el correo electrónico empresarial (BEC), que provocaron pérdida global de 2.770 millones de dólares según los últimos datos del IC3 del FBI, una tendencia que afecta de manera desproporcionada a los sectores del comercio y la logística en expansión de Ecuador.

La amenaza se ve aún más agravada por la «epidemia de phishing con IA», en la que las herramientas generativas han provocado un aumento del 60 % en la tasa de clics en los enlaces maliciosos. A pesar de estas crecientes presiones, Ecuador sigue siendo un «líder pasivo» en el Índice Nacional de Ciberseguridad (NCSI), ocupando el el puesto 91 a nivel mundial con una puntuación de 40,83. Aunque existe una concienciación básica, la falta de una aplicación activa de la ley ha creado una vulnerabilidad valorada en varios millones de dólares.

Solicitud de informe: Adopción de DMARC en Ecuador

"*" indica campos obligatorios