Puntos clave

La seguridad del correo electrónico empresarial es una estrategia por niveles que se gestiona de forma activa.

- La autenticación es la base: SPF, DKIM, DMARC, BIMI, MTA-STS y TLS-RPT garantizan que tus dominios estén protegidos y sean de confianza. Empieza por la visibilidad, corrige las discrepancias y, a continuación, aplica las políticas de forma gradual.

- La detección de amenazas y los controles de acceso y de datos son importantes:

- La detección de amenazas basada en IA detecta lo que la autenticación no puede

- La autenticación multifactorial (MFA) protege las cuentas contra el secuestro

- Las políticas de DLP protegen los datos confidenciales contra fugas

- La supervisión y el cumplimiento constituyen su registro de auditoría: Mantén registros de auditoría, intégralos con SIEM/SOAR y revisa los informes para detectar brechas antes de que lo hagan los atacantes.

- El retorno de la inversión es real y cuantificable: Reducir el riesgo de violaciones de seguridad y reforzar la confianza de los clientes da sus frutos más rápido de lo que imaginas, a menudo con un rendimiento superior al 300 % en 12 meses.

La seguridad del correo electrónico empresarial es la combinación de tecnologías, políticas y controles de supervisión que se utilizan para proteger los sistemas de correo electrónico, los dominios, los usuarios y los datos de las empresas frente al phishing, la suplantación de identidad, el malware, la apropiación de cuentas y la pérdida de datos.

Para las grandes organizaciones, el correo electrónico sigue siendo uno de los principales puntos vulnerables a los ataques, ya que es el canal principal para las aprobaciones financieras, la comunicación con proveedores, el restablecimiento de contraseñas, la comunicación de los directivos y las interacciones con los clientes. Un solo correo electrónico comprometido o falsificado puede dar lugar a un ataque de suplantación de identidad en el correo electrónico empresarial (BEC), al robo de credenciales, a la distribución de malware, a riesgos normativos y a daños a la imagen de marca.

Las soluciones modernas de seguridad del correo electrónico empresarial van más allá del filtrado de spam. Ayudan a las organizaciones a autenticar a los remitentes, evitar la suplantación de dominios, detectar mensajes maliciosos, proteger el correo electrónico durante su transmisión, proteger la información confidencial y mantener la visibilidad para el cumplimiento normativo y la respuesta ante incidentes.

En la práctica, una estrategia sólida de seguridad del correo electrónico empresarial incluye protocolos de autenticación de dominio como SPF, DKIM, DMARC, BIMI, MTA-STS y TLS-RPT, junto con la detección de amenazas cibernéticas, el cifrado del correo electrónico, la autenticación multifactorial (MFA), la prevención de pérdida de datos (DLP), el registro de eventos y la integración con SIEM/SOAR.

En esta guía, descubrirás qué es la seguridad del correo electrónico empresarial, cómo funciona, cuáles son los componentes clave de su arquitectura y cuáles son las mejores prácticas que deben seguir las organizaciones para reducir los riesgos y reforzar la confianza.

¿Qué es la seguridad del correo electrónico empresarial?

La seguridad del correo electrónico empresarial se refiere a la combinación estructurada de controles técnicos, políticas y sistemas de supervisión que se utilizan para proteger el entorno de correo electrónico de una organización a gran escala.

A nivel empresarial, la seguridad del correo electrónico no se limita a filtrar el spam o bloquear archivos adjuntos maliciosos. Implica proteger el propio dominio, verificar la identidad del remitente, garantizar la seguridad de la transmisión de mensajes, prevenir la fuga de datos, detectar anomalías en el comportamiento y mantener la visibilidad del cumplimiento normativo.

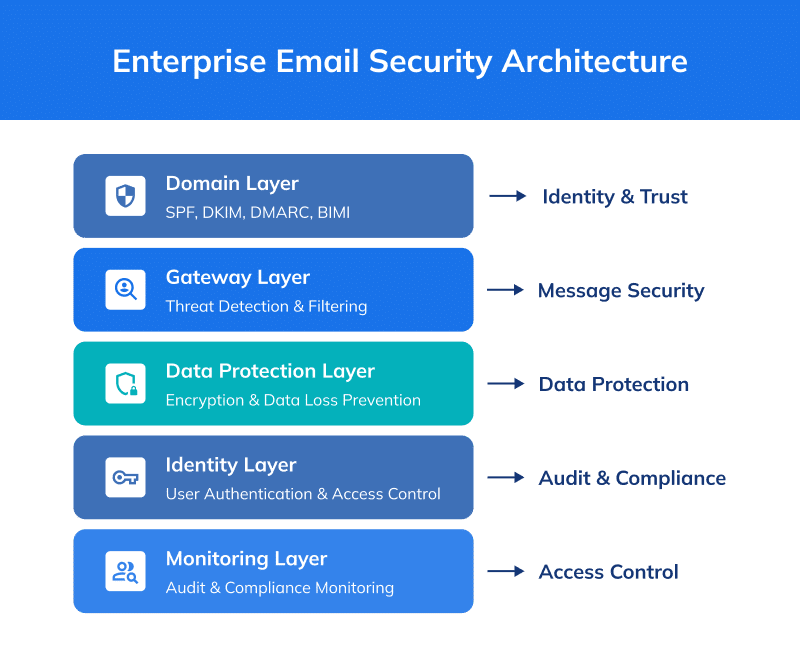

Piensa en ello como una arquitectura por capas:

- La capa de dominio establece la identidad y la confianza.

- La capa de puerta de enlace inspecciona los mensajes entrantes y salientes.

- La capa de datos protege la información sensible y confidencial.

- La capa de identidad protege el acceso al buzón de correo.

- La capa de supervisión garantiza la auditabilidad y el cumplimiento normativo.

Cada capa se ocupa de una superficie de ataque diferente. En conjunto, forman un marco completo de seguridad del correo electrónico empresarial.

A continuación, desglosamos los componentes fundamentales de las soluciones modernas de seguridad del correo electrónico empresarial y explicamos cómo funcionan desde el punto de vista técnico.

1. Autenticación del correo electrónico: cómo generar confianza a nivel de dominio

La autenticación del correo electrónico constituye la base de las soluciones de seguridad del correo electrónico empresarial. Sin ella, los atacantes pueden suplantar la identidad de tu dominio sin necesidad de acceder a tus sistemas.

Entre los protocolos clave se incluyen:

| Protocolo | Propósito | Beneficio clave |

|---|---|---|

| Marco de políticas de remitentes ( ) (SPF) | Define qué servidores de correo están autorizados a enviar correos electrónicos en nombre de tu dominio | Evita la suplantación de identidad y los remitentes no autorizados |

| Correo identificado mediante DomainKeys ( ) (DKIM) | Utiliza firmas criptográficas para verificar la integridad de los correos electrónicos | Garantiza que el contenido del mensaje no se haya alterado durante la transmisión |

| Autenticación, notificación y conformidad de mensajes basados en dominios (DMARC) | Compara los resultados de SPF y DKIM con el dominio visible del campo «De»; aplica la política (ninguna, cuarentena, rechazar) | Impide la suplantación de dominios y ofrece informes para facilitar su aplicación |

| Indicadores de marca para la identificación de mensajes ( ) (BIMI) | Muestra los logotipos de marcas verificadas en las bandejas de entrada compatibles | Refuerza la confianza y la credibilidad de la marca |

| Agente de transferencia de correo con seguridad de transporte estricta ( ) (MTA-STS) | Aplica el cifrado TLS entre los servidores de correo | Protege el correo electrónico durante su transmisión |

| Informes TLS (TLS-RPT) | Informes sobre fallos en la negociación de TLS | Supervisa la seguridad de las transmisiones y señala las deficiencias en el cifrado |

En conjunto, estos controles:

- Verificar la identidad del remitente

- Evitar la suplantación de dominios

- Proteger a los clientes frente a los ataques de suplantación de identidad

- Garantizar la integridad de los mensajes

- Aplicar la transmisión cifrada

- Generar informes de auditoría para verificar el cumplimiento

Sin una autenticación debidamente aplicada, ni siquiera los sistemas de protección contra amenazas más avanzados pueden impedir que los atacantes falsifiquen tu dominio desde el exterior.

| Al implementar el paquete de autenticación de correo electrónico de PowerDMARC (que incluye SPF, DKIM y DMARC), CloudIntellect, un proveedor de servicios gestionados (MSP) con sede en el Reino Unido especializado en soluciones de TI para empresas, reforzó considerablemente la seguridad del correo electrónico de sus clientes, reduciendo así la vulnerabilidad ante ataques de phishing, fraude por correo electrónico y suplantación de dominios. |

2. Detección y prevención de amenazas: Bloqueo de contenidos maliciosos

Mientras que la autenticación protege la identidad de tu dominio, la detección de amenazas protege a los usuarios frente a los ataques entrantes.

Las herramientas de seguridad del correo electrónico empresarial combinan múltiples mecanismos de detección:

- Motores de detección de phishing basados en IA que analizan el contenido de los mensajes, la intención y las señales de suplantación de identidad.

- Mecanismos de detección de anomalías de comportamiento que identifican patrones de comunicación inusuales o solicitudes financieras.

- Sistemas de reescritura de URL y de inspección de enlaces en tiempo real que analizan los enlaces en el momento del clic para detectar actividades maliciosas retardadas.

- Entornos de sandboxing para archivos adjuntos que ejecutan archivos de forma aislada para detectar comportamientos maliciosos.

- Algoritmos de detección del fraude por suplantación de identidad en el correo electrónico empresarial (BEC) para analizar el estilo de redacción, el contexto de la conversación y la coherencia del dominio.

- Modelos de detección de ransomware identifican las características de la carga útil y el comportamiento relacionado con el cifrado.

- Integraciones de inteligencia sobre amenazas que correlacionan los mensajes con indicadores de compromiso (IOC) en tiempo real, dominios maliciosos y reputaciones de IP.

A diferencia de los sistemas de filtrado tradicionales basados en firmas, los sistemas avanzados analizan el contexto de los mensajes, la reputación del remitente, los patrones de comunicación y el lenguaje financiero anómalo.

Por ejemplo:

Si un empleado del departamento financiero recibe de repente una orden de pago fuera de los flujos de trabajo habituales de aprobación, los motores de comportamiento detectan la anomalía, incluso si el mensaje no contiene malware.

3. Cifrado y protección de datos: Protección del contenido de los mensajes

La seguridad del correo electrónico empresarial también garantiza la confidencialidad y la integridad.

Esto incluye:

- Cifrado TLS (cifrado de la capa de transporte) durante la transmisión entre servidores de correo

- Cifrado de datos en reposo en entornos de correo electrónico en la nube o locales

- Firmas digitales S/MIME o PGP para garantizar la no repudio

- Gestión segura de archivos adjuntos e inspección en entorno aislado

- Portales seguros para la transmisión de documentos altamente confidenciales

El cifrado garantiza que, aunque se intercepten los mensajes, no se puedan leer ni modificar.

MTA-STS, combinado con TLS-RPT (ambos compatibles con el paquete de autenticación de PowerDMARC), refuerza la aplicación de la transmisión cifrada y ofrece visibilidad sobre los fallos.

4. Prevención de la pérdida de datos (DLP): Evitar la exposición de datos confidenciales

Los sistemas de prevención de pérdida de datos supervisan los correos electrónicos salientes para evitar el envío no autorizado de:

- Información de carácter personal (PII)

- Información médica protegida (PHI)

- Números de cuenta bancaria

- Propiedad intelectual

- Secretos comerciales

Los motores DLP analizan el contenido mediante la comparación de patrones, el análisis contextual y el aprendizaje automático. Si se detectan datos confidenciales, el sistema puede:

- Bloquear el correo electrónico

- Cifrarlo automáticamente

- Avisar a los equipos de seguridad

- Activar flujos de trabajo de aprobación

El DLP desempeña un papel fundamental a la hora de cumplir con requisitos normativos como la HIPAA, la PCI-DSS y el RGPD.

5. Autenticación de usuarios y control de acceso

Incluso con una autenticación de dominio sólida, los atacantes pueden intentar robar credenciales. Las prácticas recomendadas en materia de seguridad del correo electrónico empresarial incluyen:

- Autenticación multifactorial (MFA) para el acceso al buzón de correo

- Control de acceso basado en roles (RBAC)

- Políticas de acceso condicional (por dispositivo, por ubicación, basadas en el riesgo)

- Caducidad de las sesiones y revocación de tokens

- Supervisión de patrones de inicio de sesión sospechosos

La apropiación de cuentas suele dar lugar a ataques de phishing internos y a la filtración de datos, por lo que es fundamental proteger la identidad de su dominio.

6. Supervisión, presentación de informes y cumplimiento

La visibilidad es fundamental para los responsables de la toma de decisiones en las empresas. Una arquitectura madura de seguridad del correo electrónico empresarial incluye:

- Registros de auditoría centralizados

- Informes agregados y forenses de DMARC

- Informes TLS-RPT

- Capacidades de investigación de incidentes

- Asistencia en materia de documentación de cumplimiento normativo

PowerDMARC, por ejemplo, ofrece paneles de análisis DMARC y herramientas de generación de informes que transforman los informes XML sin procesar en información útil, lo que ayuda a las organizaciones a pasar de la supervisión pasiva a la aplicación de políticas con confianza.

7. Integración con el conjunto de soluciones de seguridad

La seguridad del correo electrónico empresarial no funciona de forma aislada. Se integra con:

- Plataformas SIEM para el análisis centralizado de registros

- Sistemas SOAR para flujos de trabajo de respuesta automatizados

- Herramientas de detección y respuesta en endpoints (EDR)

- Proveedores de identidad y sistemas de gestión de identidades y accesos

- Plataformas de seguridad en la nube

Las API permiten que los datos de autenticación, la información sobre amenazas y las señales de incidentes se integren en operaciones de seguridad más amplias.

Al combinarse, estas capas crean un sistema de seguridad del correo electrónico robusto que protege las identidades, los flujos de trabajo financieros, el cumplimiento normativo y la reputación de la marca a gran escala.

En la siguiente sección, analizaremos cómo funciona en la práctica la seguridad del correo electrónico empresarial, desglosando el proceso técnico de la protección de los mensajes entrantes y salientes.

Cómo funciona la seguridad del correo electrónico empresarial

La seguridad del correo electrónico empresarial se basa en el principio de la defensa en profundidad, según el cual varias capas coordinadas actúan conjuntamente para prevenir, detectar, contener y responder a las amenazas. Cada capa desempeña una función específica y, en conjunto, proporcionan una protección integral a lo largo de todo el ciclo de vida del correo electrónico.

Nivel 1: Garantía de identidad y dominio

La primera línea de defensa comprueba la legitimidad del remitente antes de considerar fiable un correo electrónico.

- SPF (Marco de directivas del remitente)

El SPF comprueba si la dirección IP del remitente está autorizada para enviar correos electrónicos en nombre de un dominio. Los servidores de correo comparan la IP del remitente con el registro SPF publicado del dominio. Si la IP no está autorizada, el mensaje puede marcarse como sospechoso o rechazarse.

👉Más información: Cómo configurar registros SPF para mejorar la seguridad del correo electrónico

- DKIM (Correo Identificado por Clave de Dominio)

DKIM añade una firma criptográfica a los correos electrónicos salientes. El servidor receptor verifica la firma utilizando la clave pública del dominio. Si la firma no supera la validación, esto indica una posible manipulación durante el tránsito.

- DMARC (autenticación de mensajes basada en dominios, informes y conformidad)

DMARC se basa en SPF y DKIM al garantizar la coherencia entre el dominio del remitente y los dominios autenticados. Indica a los servidores receptores si deben supervisar, poner en cuarentena o rechazar los mensajes que no superen la verificación. DMARC también genera informes detallados, lo que permite detectar los intentos de suplantación de identidad.

- BIMI (Indicadores de marca para la identificación de mensajes)

BIMI permite a los dominios verificados mostrar el logotipo de su marca en los clientes de correo electrónico compatibles. Más allá de la imagen de marca, BIMI refuerza la confianza en la autenticación al exigir una aplicación estricta de DMARC.

- MTA-STS (Agente de transferencia de correo con seguridad de transporte estricta)

MTA-STS garantiza que los servidores de correo apliquen conexiones TLS cifradas al transmitir mensajes de correo electrónico entre dominios, lo que evita los ataques de degradación y de interceptación.

- TLS-RPT (Protocolo de notificación TLS para SMTP)

TLS-RPT genera informes sobre las conexiones TLS fallidas o con seguridad reducida, lo que permite a las organizaciones detectar los fallos en el cifrado del correo electrónico o los intentos de interceptación.

En conjunto, estos seis protocolos verifican la identidad, garantizan la protección del dominio y aseguran la transmisión entre servidores antes incluso de que comience el análisis del contenido.

Capa 2: Motor de análisis e inteligencia sobre amenazas

Una vez verificada la identidad, se analizan los correos electrónicos entrantes en busca de contenido y comportamientos maliciosos.

- Análisis de tráfico entrante: Se analizan los encabezados de los correos electrónicos, el contenido del cuerpo, los enlaces incrustados y los archivos adjuntos en busca de indicadores maliciosos.

- Análisis de comportamiento: Los motores de detección evalúan anomalías tales como patrones de envío inusuales, nombres de usuario falsificados o solicitudes sospechosas por su contexto (por ejemplo, transferencias financieras urgentes).

- Detección basada en IA: Los modelos de aprendizaje automático analizan patrones lingüísticos, inconsistencias de formato y señales contextuales para detectar nuevos ataques de phishing y BEC.

- Inteligencia sobre amenazas: El contenido de los correos electrónicos se compara con fuentes de inteligencia sobre amenazas globales que se actualizan continuamente y que contienen dominios maliciosos conocidos, direcciones IP, hash e indicadores de compromiso (IOC).

- Análisis en entorno aislado: Los archivos adjuntos sospechosos se ejecutan en entornos virtuales aislados. Si se observa un comportamiento malicioso (por ejemplo, modificación del registro o llamadas de comando y control), el mensaje se bloquea antes de su entrega.

Esta capa se centra en detener tanto las amenazas conocidas como las desconocidas.

Capa 3: Aplicación de políticas y contenidos

El filtrado de contenidos garantiza el cumplimiento de las políticas de la organización y protege contra los riesgos tanto entrantes como salientes.

- Reescritura de URL: Los enlaces incluidos en los correos electrónicos se reescriben para que pasen por los sistemas de inspección de seguridad. En el momento del clic, se vuelve a evaluar el destino para evitar la activación retardada de malware.

- Filtrado de archivos adjuntos: Los tipos de archivos de alto riesgo (por ejemplo, archivos ejecutables) pueden bloquearse o restringirse. El análisis de archivos garantiza el cumplimiento de las políticas antes de la entrega.

- Políticas de DLP: Los correos electrónicos salientes se analizan en busca de datos confidenciales, incluyendo información de identificación personal (PII), datos de tarjetas de pago, datos sanitarios y contenido de propiedad exclusiva. Las infracciones pueden dar lugar a cifrado, cuarentena o bloqueo.

- Aplicación de políticas: Las organizaciones pueden aplicar normas específicas de cada departamento, restringir el reenvío o hacer cumplir los requisitos de conservación de acuerdo con las políticas de gobernanza interna.

Esta capa garantiza que las comunicaciones cumplan tanto con los estándares de seguridad como con los empresariales.

Capa 4: Control de acceso e identidad

Aunque se bloquee un correo electrónico malicioso, las credenciales comprometidas pueden seguir dejando expuestas las bandejas de entrada. Los controles de autenticación de usuarios reducen el riesgo de que se produzca una apropiación de cuentas.

- Autenticación multifactorial (MFA): Los usuarios deben verificar su identidad mediante un factor adicional, como una aplicación de autenticación móvil, un token de hardware o la verificación biométrica.

- Acceso condicional: Las políticas de acceso pueden restringir los intentos de inicio de sesión en función del estado del dispositivo, la ubicación geográfica o la puntuación de riesgo.

- Gestión de sesiones: Los límites de duración de las sesiones, la configuración del tiempo de inactividad y las restricciones de sesiones simultáneas reducen las oportunidades de los atacantes.

Esta capa protege directamente el acceso al buzón.

Capa 5: Transporte y protección de mensajes

El cifrado garantiza la confidencialidad de los datos.

- Cifrado TLS: Los correos electrónicos se cifran durante la transmisión entre servidores para evitar su interceptación.

- Cifrado de extremo a extremo: Los correos electrónicos confidenciales pueden cifrarse en reposo y solo serán accesibles para los destinatarios previstos.

- Firmas digitales: Las firmas digitales proporcionan una prueba de autenticidad y evitan el repudio, especialmente en las comunicaciones financieras o jurídicas.

El cifrado garantiza que, incluso si se interceptan, las comunicaciones sigan siendo ilegibles.

Nivel 6: Visibilidad, auditoría y respuesta ante incidentes

La visibilidad continua permite una detección y contención rápidas. Entre las prácticas clave de supervisión y respuesta se incluyen:

- Registro de auditoría: Se registran todos los resultados de autenticación, los resultados de detección, los intentos de acceso y las acciones de política.

- Detección de incidentes: Los equipos de seguridad supervisan los registros en busca de patrones sospechosos, como fallos repetidos en la autenticación o comportamientos anómalos al iniciar sesión.

- Respuesta automática: Los mensajes de alto riesgo se pueden poner en cuarentena automáticamente. Las cuentas comprometidas se pueden desactivar de inmediato.

- Investigación manual: Los analistas de seguridad revisan las alertas, analizan los registros y llevan a cabo investigaciones forenses.

- Respuesta ante incidentes: Se ejecutan procedimientos coordinados para contener, subsanar y notificar las violaciones de datos cuando sea necesario.

Aquí tienes un breve resumen.

| Tipo de control | Evita la suplantación de dominio de | Detecta contenido de phishing de | Reduce la apropiación de cuentas | Facilita el cumplimiento normativo y la auditoría |

|---|---|---|---|---|

| SPF / DKIM / DMARC | ✅Resistente | ❌No | ❌No | ✅Resistente |

| Detección de phishing basada en inteligencia artificial | ❌No | ✅Resistente | ❌No | ◐ Indirecto |

| Detección de anomalías de comportamiento | ❌No | ◐ Contextual | ◐ Indirecto | ◐Parcial |

| Autenticación multifactor (AMF) | ❌No | ❌No | ✅Resistente | ✅Resistente |

| Prevención de la pérdida de datos (DLP) | ❌No | ❌No | ◐ Indirecto | ✅Resistente |

| Integración de SIEM y SOAR | ❌No | ◐ Indirecto | ◐ Indirecto | ✅Resistente |

| Cifrado (TLS, MTA-STS) | ❌No | ❌No | ❌No | ✅Resistente |

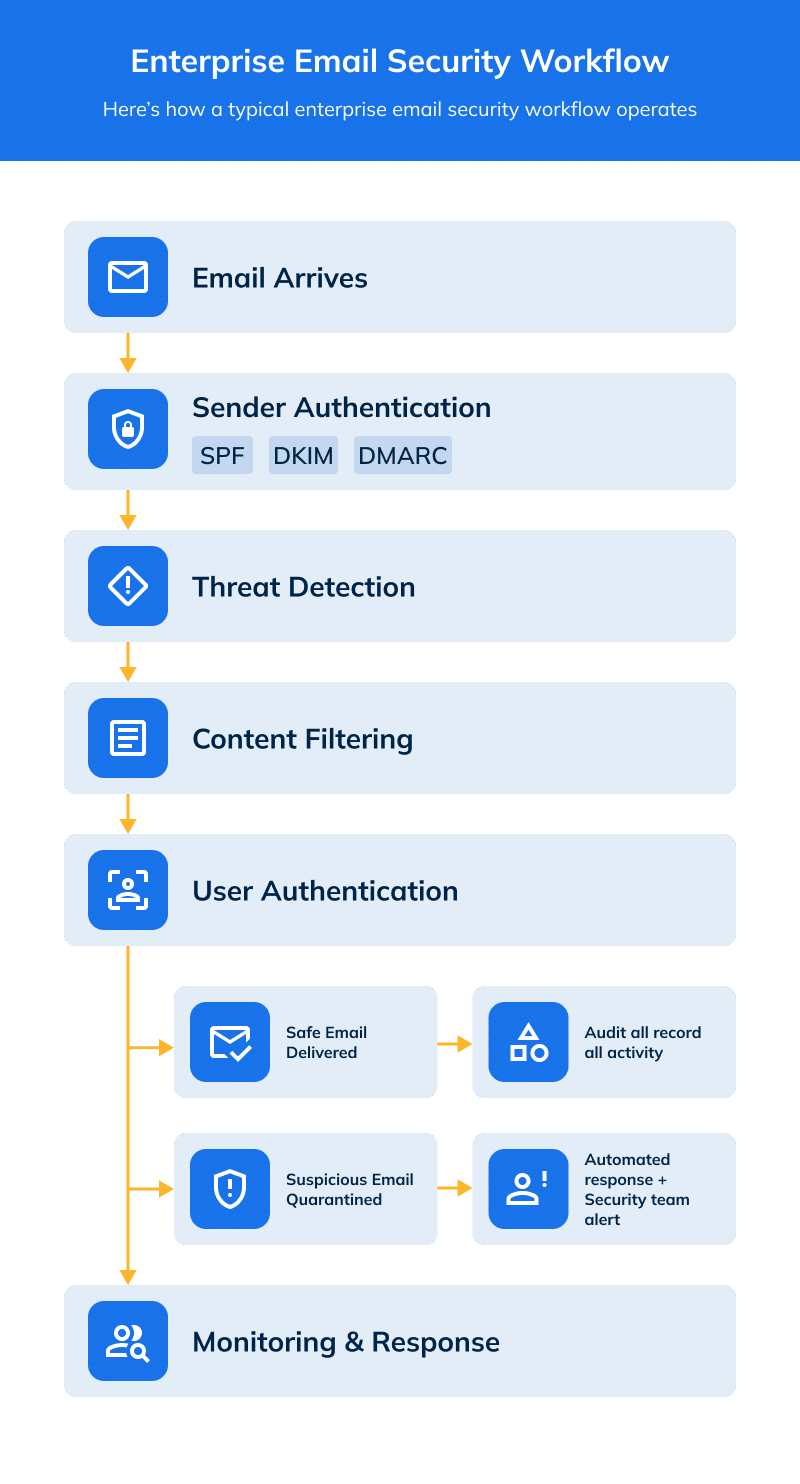

En la práctica, la seguridad del correo electrónico empresarial sigue una secuencia de inspección estructurada en la que cada control valida, analiza y aplica la política antes de la entrega.

El siguiente flujo de trabajo muestra cómo un único correo electrónico pasa por cada nivel de control, desde la verificación hasta la supervisión y la respuesta.

Prácticas recomendadas para la seguridad del correo electrónico empresarial

1. Implementar y aplicar plenamente la autenticación del correo electrónico

Muchas organizaciones publican registros SPF y DKIM, pero no llegan a aplicarlos plenamente. Para una protección eficaz es necesario:

- Implementación de SPF, DKIM, DMARC, BIMI, MTA-STS y TLS-RPT

- Cambiar DMARC del modo de supervisión (p=none) al modo de aplicación (p=quarantine → p=reject)

- Supervisar continuamente los informes agregados y forenses

- Identificación y autorización de remitentes externos legítimos

- Proteger todos los dominios corporativos, incluidos los dominios inactivos o de marketing

Una aplicación estricta de las normas reduce considerablemente la suplantación de dominios y protege la reputación de la marca.

2. Combinar controles preventivos y de detección

La detección de amenazas por sí sola deja lagunas en la protección del dominio, mientras que la autenticación por sí sola no logra detectar los ataques basados en el contenido. Una estrategia empresarial eficaz integra mecanismos tanto preventivos como de detección, entre los que se incluyen:

- Validación de identidad a nivel de dominio

- Detección de amenazas basada en IA para el análisis de contenidos

- Inspección en entorno de pruebas de los archivos adjuntos

- Análisis de URL en tiempo real

- Controles de DLP de salida

3. Implemente la autenticación multifactorial de forma generalizada

El robo de credenciales sigue siendo una de las vías más habituales de las filtraciones de datos. Una vez que los atacantes consiguen acceder a una cuenta válida, pueden eludir muchas de las defensas perimetrales.

Para reducir el riesgo de suplantación de identidad, las organizaciones deben:

- Exigir la autenticación de dos factores (MFA) a todos los usuarios sin excepción

- Aplicar controles más estrictos a las cuentas con privilegios y a las cuentas de ejecutivos

- Supervisar comportamientos anómalos en el inicio de sesión

- Aplicar políticas de contraseñas seguras

- Desactivar los protocolos de autenticación heredados

Si se aplica de forma sistemática, la autenticación multifactorial por sí sola puede bloquear un porcentaje significativo de intentos de acceso no autorizados, incluso cuando las credenciales han sido comprometidas.

4. Implementar un sistema sólido de prevención de pérdida de datos

La gestión de datos no puede limitarse a los servidores de archivos y al almacenamiento en la nube. El correo electrónico sigue siendo uno de los principales canales por los que la información confidencial sale de la organización.

Un programa de DLP bien estructurado debería incluir:

- Clasificación de categorías de datos sensibles, tales como información de identificación personal, registros financieros, información sanitaria, propiedad intelectual y secretos comerciales

- Normas de filtrado de salida ajustadas a las obligaciones normativas y al riesgo empresarial

- Cifrado automático de los mensajes confidenciales en cuanto se detectan

- Bloqueo o puesta en cuarentena de las infracciones de las políticas

- Registro detallado para respaldar las auditorías y la presentación de informes de cumplimiento

- Políticas de conservación y archivo que se ajusten a los requisitos normativos

Cuando se aplica correctamente, la prevención de pérdida de datos (DLP) transforma el correo electrónico de un canal de comunicación sin control en un entorno de datos regulado y basado en políticas.

5. Integración con SIEM y SOAR

Las alertas generadas por correo electrónico nunca deben funcionar de forma aislada. Sin integración, las señales críticas quedan aisladas y las medidas de respuesta se ralentizan.

Para reforzar la coordinación en materia de detección y respuesta, las empresas deberían:

- Reenviar los registros de autenticación, detección y DLP a las plataformas SIEM

- Correlacionar incidentes de correo electrónico con eventos de los dispositivos finales y de la red

- Automatizar la contención mediante guías de respuesta SOAR

- Establecer procedimientos de escalado definidos para las alertas de alta gravedad

Una integración estrecha reduce el tiempo medio de detección (MTTD) y el tiempo medio de respuesta (MTTR), lo que mejora la resiliencia general ante incidentes.

6. Realizar pruebas de seguridad periódicas

No se puede dar por sentado que los controles de seguridad del correo electrónico sean eficaces; deben validarse de forma sistemática. Las pruebas continuas garantizan que las políticas y los mecanismos de defensa funcionen según lo previsto en condiciones reales.

Entre las actividades recomendadas se incluyen:

- Simulaciones trimestrales de phishing

- Auditorías de registros de autenticación

- Simulacros de respuesta ante incidentes

- Revisiones de la configuración para detectar desviaciones de las políticas

Las pruebas proactivas detectan las brechas de seguridad antes de que los atacantes puedan aprovecharlas.

7. Mantener la conformidad con la normativa

La seguridad del correo electrónico empresarial debe ajustarse a los marcos normativos y sectoriales aplicables, entre los que se incluyen la HIPAA, la norma PCI-DSS, la norma SOC 2 y el RGPD. Los controles deben respaldar tanto los objetivos de seguridad como los requisitos de auditoría.

Para mantener la coherencia, las organizaciones deben:

- Documentación de las políticas de seguridad

- Conservar los registros de auditoría durante los periodos exigidos (a menudo seis años o más)

- Realización de revisiones periódicas de cumplimiento

- Solucionar las deficiencias de control detectadas

Una alineación estructurada con los requisitos de cumplimiento reduce la exposición legal y disminuye el riesgo de auditoría.

8. Establecer ciclos de mejora continua

Las amenazas por correo electrónico evolucionan rápidamente, y los controles estáticos pierden eficacia con prontura. Los programas de seguridad deben adaptarse a medida que cambian las técnicas de los atacantes. Las organizaciones deberían:

- Estar al tanto de las nuevas técnicas de phishing

- Actualiza los modelos de detección con regularidad

- Revisar mensualmente los informes de autenticación y de prevención de pérdida de datos (DLP)

- Adaptar las políticas en función de las tendencias de los incidentes

Errores habituales en la seguridad del correo electrónico empresarial que hay que evitar

Los incidentes relacionados con el correo electrónico rara vez se deben a la falta de herramientas. Lo más habitual es que se deban a un exceso de confianza en controles parciales, a deficiencias en su aplicación o a que los programas de seguridad funcionan de forma aislada.

En las investigaciones de violaciones de seguridad y en los resultados de las auditorías, se observan ciertos patrones que se repiten. Si alguna de las siguientes situaciones le resulta familiar, puede que represente un riesgo estructural dentro de su entorno.

1. Estás confiando en que el sistema de detección haga todo el trabajo

La detección de phishing y el análisis de malware basados en inteligencia artificial son medidas de control muy eficaces. Sin embargo, las herramientas de detección entran en acción una vez que se ha enviado el mensaje. No impiden que los atacantes suplanten tu dominio a nivel de protocolo.

Cuando la autenticación es inexistente o débil, los atacantes pueden suplantar la identidad de remitentes de confianza antes incluso de que comience la inspección del contenido.

Una protección eficaz requiere ambas cosas:

- Controles preventivos (SPF, DKIM, DMARC)

- Capas de detección de contenido y de comportamiento

La detección identifica el contenido malicioso. La autenticación evita la suplantación de identidad desde el origen.

2. Tienes un sistema de autenticación, pero no se aplica

Muchas organizaciones configuran SPF y DKIM, pero dejan DMARC en modo de supervisión. Se generan informes, pero no se toman medidas coercitivas contra los remitentes no autorizados.

¿Qué pasa ahora?

Los atacantes siguen suplantando el dominio. La organización cree que el sistema de autenticación funciona correctamente, pero los correos electrónicos fraudulentos siguen llegando a los destinatarios.

El resultado es una falsa sensación de seguridad. La autenticación solo ofrece protección cuando se aplican políticas de cumplimiento y se supervisan de forma activa.

3. Estás considerando el riesgo que suponen los usuarios como un problema de formación, y no como una medida de seguridad

La formación en materia de seguridad es esencial, pero no puede constituir la principal línea de defensa contra el phishing y la ingeniería social. El error humano sigue siendo un factor determinante en muchas violaciones de seguridad. Sin embargo, unos controles técnicos bien diseñados pueden reducir la dependencia de un comportamiento impecable por parte de los usuarios.

Las simulaciones de phishing, la formación basada en funciones y las políticas de protección de los directivos deben complementar, y no sustituir, las medidas de seguridad técnicas.

4. Supervisas las alertas, pero no tienes una visión completa de la situación

Las herramientas de seguridad del correo electrónico empresarial generan información valiosa. Sin embargo, cuando los registros permanecen aislados, las organizaciones pierden de vista el panorama general de los ataques.

Sin una visión global centralizada:

- Es posible que el acceso no autorizado al correo electrónico pase desapercibido

- Es posible que los inicios de sesión sospechosos no estén relacionados con actividades de phishing

- Los ataques en varias fases pueden parecer incidentes aislados

El envío de registros de autenticación, detección y prevención de fugas de datos (DLP) a las plataformas SIEM permite establecer correlaciones entre la actividad del correo electrónico, los dispositivos finales y la red.

5. Das por sentado que el cumplimiento normativo implica que estás a salvo

El cumplimiento de los requisitos normativos no garantiza automáticamente una seguridad eficaz.

Normativas como la HIPAA, la PCI-DSS y el RGPD exigen el registro, la conservación y los controles de acceso, pero el mero cumplimiento de estas normas no garantiza la resiliencia frente a las campañas modernas de phishing o BEC.

Sus programas de seguridad deben ir más allá de la mera documentación y funcionar como sistemas gestionados de forma activa.

6. Creaste el marco, pero nunca simulaste el fallo

Es posible que cuentes con procedimientos documentados y funciones bien definidas. Pero si no los has puesto a prueba en condiciones reales, no sabes cómo funcionarán durante un incidente real.

Sin ejercicio regular:

- Las vías de escalamiento pueden resultar confusas

- Las responsabilidades pueden solaparse o pasarse por alto

- Las medidas de contención podrían retrasarse

Los ejercicios de simulación trimestrales y los escenarios de phishing simulados garantizan que su respuesta funcione cuando más se necesita.

7. Has protegido la bandeja de entrada, pero no la cuenta que hay detrás

Un filtrado eficaz bloquea los correos electrónicos maliciosos. Sin embargo, si los atacantes consiguen credenciales válidas, pueden eludir por completo tus defensas.

Cuando la autenticación multifactorial (MFA) es deficiente o no se aplica de forma sistemática, su organización sigue estando expuesta al riesgo de apropiación de cuentas. Una sola cuenta comprometida puede dar lugar a fraudes, filtraciones de datos o ataques de phishing internos.

Para reducir este riesgo:

- Aplicar la autenticación de dos factores a todos los usuarios

- Aplicar controles más estrictos a las cuentas con privilegios

- Supervisar la actividad de inicio de sesión anómala

Tu estrategia de seguridad del correo electrónico debe proteger no solo los mensajes, sino también las identidades que hay detrás de ellos.

PowerDMARC y el futuro de la seguridad integral del correo electrónico empresarial

La seguridad del correo electrónico empresarial no es un producto que se instala una vez y luego se olvida. Como ya sabrás, se trata de una estrategia por capas:

Proteges tu dominio.

Detectas amenazas.

Protege los datos en tránsito.

Aplica controles de acceso.

Supervisa, responde y mejora continuamente.

Si falta una capa, los atacantes aprovechan esa brecha.

Pregúntate: ¿Tu seguridad del correo electrónico es realmente multicapa o simplemente está improvisada? Si te faltan medidas de cumplimiento, detección basada en IA, autenticación multifactorial (MFA) o registro centralizado, esos son tus próximos pasos.

Las organizaciones que adoptan un enfoque integral obtienen resultados de forma sistemática:

- Menor probabilidad de que se produzca una violación

- Reducir los costes de respuesta ante incidentes

- Una mayor armonización normativa

- Mejora de la capacidad de entrega y la reputación del dominio

- Mayor confianza de los clientes

Dónde encaja PowerDMARC

Gestionar la autenticación en múltiples dominios, remitentes externos y unidades globales es una tarea compleja. Una configuración incorrecta del DNS, la sobrecarga de informes y las dudas a la hora de aplicar las medidas suelen frenar el progreso. PowerDMARC centraliza la gestión de SPF, DKIM, DMARC, BIMI, MTA-STS y TLS-RPT, lo que hace que la aplicación sea estructurada, visible y cuantificable.

Por qué PowerDMARC es ideal para tu organización

- Protege cada correo electrónico, cada dominio: Gestiona SPF, DKIM, DMARC, BIMI, MTA-STS y TLS-RPT de forma centralizada en un número ilimitado de dominios para garantizar una protección constante.

- Seguridad asequible y de nivel empresarial: Disfruta de una gestión completa de la autenticación del correo electrónico por solo 8 $ al mes por usuario, muy por debajo del precio habitual para empresas, que supera los 50 $ al mes por usuario.

- Implementación rápida y sencilla: Configuración en 6-8 semanas y aplicación inmediata de las políticas sin retrasos operativos.

- Diseñado para garantizar el cumplimiento normativo: Optimice la presentación de informes para HIPAA, PCI-DSS, SOC 2 y el RGPD, todo desde un único panel de control.

- Integración perfecta: Combínelo con herramientas de detección de amenazas y DLP para crear una estrategia de seguridad completa y por capas.

Con PowerDMARC, pasas de una configuración reactiva a una protección proactiva del dominio. Esto es lo que dicen nuestros clientes sobre nosotros:

Lee el caso práctico completo aquí →

O, si quieres ver cómo PowerDMARC puede ayudarte a configurar la autenticación de tu correo electrónico y mejorar la capacidad de entrega, reserva una demostración personalizada con nosotros y descubre todas las opciones disponibles.

Preguntas frecuentes

-

¿Cuál es la diferencia entre la autenticación del correo electrónico y la detección de amenazas?

La autenticación (SPF, DKIM, DMARC) verifica que los correos electrónicos procedan de tu dominio, lo que evita la suplantación de identidad. La detección de amenazas analiza los mensajes en busca de malware, phishing y ataques de BEC. Juntas, impiden la suplantación de identidad y detectan el contenido malicioso.

-

¿Cuánto tiempo se tarda en implementar la seguridad del correo electrónico corporativo?

Configuración básica: entre 4 y 6 semanas. Implementación completa, incluyendo formación, supervisión y cumplimiento: más de 12 semanas, dependiendo del tamaño de la organización.

-

¿Cuánto cuesta la seguridad del correo electrónico empresarial?

Autenticación de correo electrónico: 8-20 $ por usuario al mes. Detección de amenazas: 10-50 $ por usuario al mes. Solución completa: 18-70 $ por usuario al mes, mucho menos que el coste de una sola filtración de datos.

-

¿Cómo se integra la seguridad del correo electrónico con la infraestructura existente?

Se integra con SIEM, SOAR y soluciones de protección de terminales para ofrecer una seguridad del correo electrónico centralizada, correlacionada y con capacidad de actuación en todo su entorno.

-

¿Qué requisitos normativos exigen la seguridad del correo electrónico?

La HIPAA, la norma PCI DSS, la SOC 2, el RGPD y muchas otras normativas específicas del sector exigen la autenticación, la supervisión y el registro de auditoría.

-

¿Cómo mejora la autenticación del correo electrónico la capacidad de entrega?

SPF, DKIM y DMARC transmiten una imagen de legitimidad a los proveedores de correo electrónico, lo que reduce el envío a la carpeta de spam, aumenta la entrega en la bandeja de entrada y protege la reputación del dominio.

-

¿Cuál es el retorno de la inversión de la seguridad del correo electrónico empresarial?

Dado que el coste medio de las filtraciones asciende a 7,5 millones de dólares y que las soluciones tienen un precio a partir de 8 dólares por usuario al mes, la seguridad por capas del correo electrónico suele ofrecer un retorno de la inversión superior al 300 % en un plazo de 12 meses, gracias a la reducción del riesgo y a la mejora del cumplimiento normativo.

- Cómo añadir una dirección IP a tu registro SPF (guía paso a paso) - 11 de mayo de 2026

- Registro SPF de Avanan: cómo configurar, corregir y optimizar tu SPF para Check Point Harmony Email - 7 de mayo de 2026

- Registro SPF de DNS: cómo funciona y cómo configurarlo - 6 de mayo de 2026