Puntos clave

- El doxxing es la divulgación intencionada de información privada de alguien en Internet, a menudo con el fin de acosar, intimidar o causar daño en el mundo real.

- La mayoría de los ataques de doxxing no implican piratería informática, sino que se basan en datos disponibles públicamente y en una mala higiene digital.

- Los datos personales que se comparten de manera informal en las distintas plataformas pueden reunirse para crear un perfil completo.

- El doxxing puede tener graves consecuencias, como acoso, robo de identidad, daño a la reputación y riesgos para la seguridad física.

- Cualquier persona con presencia en Internet puede ser un objetivo, pero las personas y empresas que están en contacto con el público corren un mayor riesgo.

- Las prácticas sólidas de privacidad, las cuentas seguras y la concienciación sobre la exposición de datos reducen significativamente las posibilidades de ser víctima de doxxing.

- Si se produce un caso de doxxing, es fundamental documentar las pruebas y denunciarlo rápidamente para limitar daños mayores.

Con la ayuda de Internet, es fácil compartir información, conectar con otras personas y crear una identidad online. Pero esa misma apertura también ha creado nuevas formas de acosar, intimidar o convertir en blanco de ataques a las personas. Una de las amenazas más graves y menos comprendidas en este ámbito es el «doxxing».

El doxxing es más que una simple broma en línea o una discusión en las redes sociales que se ha descontrolado. En muchos casos, puede derivar en daños en el mundo real, como acoso, amenazas o robo de identidady daño a la reputación a largo plazo. Entendamos qué es el doxxing, cómo ocurre y cómo protegerse de él.

¿Qué es el doxxing?

Doxxing, abreviatura de «dropping documents» (divulgar documentos), se refiere al acto de recopilar y compartir públicamente información privada o personalmente identificable de alguien sin su consentimiento. El objetivo principal es intimidar o acosar a la persona, y en ocasiones incluso animar a otros a atacar a la víctima.

Pero, ¿adónde va esta información? A menudo, esta información se comparte en redes sociales, foros, aplicaciones de mensajería o sitios web, donde puede difundirse rápidamente y ser difícil de eliminar.

El doxxing no es lo mismo que el hacking, y no requiere hackear. En muchos casos, los atacantes simplemente recopilan información que ya está disponible públicamente, pero que se encuentra dispersa en diferentes plataformas.

¿Qué tipo de información se utiliza en el doxxing?

Los ataques de doxxing pueden dar lugar a la exposición de varios tipos de información confidencial. A continuación se muestran algunos ejemplos comunes:

- Nombre completo y domicilio

- Números de teléfono personales o direcciones de correo electrónico

- Detalles sobre el lugar de trabajo o la escuela

- Números de identificación gubernamentales o información financiera

- Nombres y datos de contacto de los familiares

- Cuentas de redes sociales vinculadas a identidades reales

- Direcciones IP o datos de ubicación aproximados

¿Por qué la gente expone la información personal de otras personas?

El doxxing suele estar impulsado por las emociones más que por la lógica. Algunas de las motivaciones más comunes son:

Discusiones en línea

Los desacuerdos en las redes sociales, las plataformas de juegos o los foros pueden agravarse rápidamente. Cuando alguien se siente avergonzado o desafiado públicamente, el doxxing se convierte en una forma de «ganar» la discusión intimidando a la otra persona.

Conflictos políticos

Los periodistas, activistas y figuras públicas son objetivos frecuentes, ya que el doxxing se utiliza a menudo como herramienta para silenciar los puntos de vista contrarios.

Acoso y poder

En algunos casos, el doxxing se lleva a cabo simplemente porque el atacante disfruta ejerciendo poder sobre otra persona.

Ganancia financiera o delictiva

En la mayoría de los casos, la información doxxada se utiliza para el robo de identidad, la apropiación de cuentas o la ataques de ingeniería social que provocan pérdidas económicas.

¿Cómo se produce realmente el doxxing?

Muchas personas piensan que el doxxing requiere habilidades técnicas avanzadas, pero en realidad, la mayoría de los ataques se basan en una investigación básica y en prácticas de seguridad deficientes.

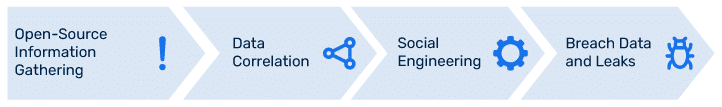

Así es como suelen actuar los atacantes:

Recopilación de información de código abierto

Los atacantes buscan perfiles en redes sociales, entradas antiguas de blogs, comentarios y bases de datos públicas. Un solo nombre de usuario reutilizado en diferentes plataformas puede exponer años de historial personal.

Correlación de datos

Una dirección de correo electrónico utilizada para las redes sociales también podría aparecer en una violación de datos. Una foto de perfil podría estar vinculada a otra cuenta mediante búsquedas inversas de imágenes.

Ingeniería social

A veces, los atacantes simplemente solicitan información fingiendo ser otra persona. Esto puede incluir ofertas de trabajo falsas, encuestas o mensajes de asistencia.

Violación de datos y fugas

Si su información ha aparecido en una filtración de datos anterior, se puede combinar con datos disponibles públicamente para crear un perfil completo.

El impacto real del doxxing

Las consecuencias del doxxing pueden ser graves y duraderas, ya que las víctimas suelen sufrir:

- Acoso y amenazas constantes

- Miedo a abandonar su hogar

- Daño a la reputación profesional

- Angustia emocional y ansiedad

- Pérdidas financieras debidas al fraude o al robo de identidad.

Cómo protegerse del doxxing

Aunque nadie puede eliminar el riesgo por completo, hay medidas prácticas que puedes tomar para reducir significativamente la exposición, como las siguientes:

- Limita la información personal: Evite compartir públicamente su número de teléfono, dirección o rutinas diarias.

- Utiliza números de teléfono temporales: a la hora de registrarte, los números virtuales ayudan a evitar que tu número real quede vinculado a perfiles, servicios o datos públicos que más adelante podrían utilizarse para el doxxing.

- Utiliza correos electrónicos diferentes para distintos fines: un correo electrónico para las redes sociales, otro para las cuentas financieras y otro para el trabajo puede impedir que los atacantes lo relacionen todo.

- Refuerza tu configuración de privacidad: Revisa tus controles de privacidad en todas las plataformas sociales.

- Proteja su dominio y su infraestructura de correo electrónico: Las empresas y los profesionales deben proteger sus dominios de correo electrónico configurando protocolos de autenticación de correo electrónico como DMARC. También hay que tener cuidado con revelar direcciones IP, datos de ubicación o detalles que puedan indicar quién visita su sitio web.

Palabras finales

El doxxing nos recuerda que la seguridad en línea no se limita a utilizar contraseñas seguras o instalar software antivirus, sino que también consiste en proteger la identidad, la reputación y la seguridad personal.

A medida que la comunicación en línea sigue mezclando la vida personal y profesional, las personas y las organizaciones deben considerar la exposición digital como un riesgo real. La educación, la concienciación y las medidas de seguridad proactivas son las defensas más sólidas.

Preguntas frecuentes

- ¿Quiénes corren mayor riesgo de ser víctimas de doxxing?

Cualquiera puede ser víctima de doxxing, pero ciertos grupos, como los creadores de contenido e influencers, periodistas y activistas, empresarios y ejecutivos, gamers y streamers, empleados que gestionan cuentas oficiales de marcas y personas involucradas en controversias públicas, corren un mayor riesgo.

- ¿Es ilegal el doxxing?

La legalidad del doxxing depende del país y las circunstancias. En muchas regiones, el doxxing en sí mismo no es explícitamente ilegal, pero sí lo son acciones relacionadas como el acoso y el acecho, las amenazas de violencia, el robo de identidad y el acceso no autorizado a cuentas.

- ¿Qué hacer si te exponen públicamente?

Si eres víctima de doxxing, actuar con rapidez puede limitar el daño. Debes documentar todo con capturas de pantalla y marcas de tiempo, y denunciar el contenido a las plataformas en las que se ha publicado. En casos graves, informa a las autoridades locales si hay amenazas de por medio o avisa a tu empleador si se ha expuesto información relacionada con el trabajo. Y lo más importante: no interactúes públicamente con los atacantes. La interacción suele alimentar más acoso.

- Política antiphishing de Office 365: cómo configurarla - 3 de junio de 2026

- Seguridad de los agentes de IA: riesgos, buenas prácticas y autenticación del correo electrónico - 2 de junio de 2026

- PowerDMARC ya se integra con HaloPSA - 1 de junio de 2026