Puntos clave

- El malware sin archivos funciona completamente en memoria, lo que dificulta su detección y eliminación por parte de las soluciones antivirus tradicionales.

- Los tipos más comunes de malware sin archivos incluyen variantes basadas en la memoria, en scripts, en macros y en el registro.

- Los atacantes suelen obtener acceso inicial mediante técnicas de phishing o ingeniería social para distribuir malware sin archivos.

- Implementar la segmentación de la red puede ayudar a contener la propagación de ataques de malware sin archivos dentro de una organización.

- Mantener el software actualizado y utilizar protección especializada para los puntos finales son estrategias esenciales para defenderse del malware sin archivos.

El malware existe desde hace décadas, interrumpiendo el funcionamiento de los sistemas y robando datos de innumerables maneras. Sin embargo, a medida que las defensas de ciberseguridad se vuelven más sofisticadas, también lo hacen las amenazas. Uno de los tipos más nuevos y sofisticados que ha surgido es el malware sin archivos. A diferencia del malware tradicional, que instala archivos dañinos en el ordenador, los ataques sin archivos operan directamente en la memoria, lo que los hace más difíciles de detectar y detener.

En los últimos años, estos ataques se han vuelto cada vez más comunes, dirigidos a empresas de todos los tamaños y dejando rastros mínimos. Si quieres entender cómo funciona el malware sin archivos, por qué es tan peligroso y qué puedes hacer para proteger tu organización, sigue leyendo.

¿Qué es el malware sin archivos?

El malware sin archivos es un tipo de código malicioso que opera enteramente en la memoria de un sistema informático sin crear ningún archivo en el disco duro. El malware tradicional, como virus, troyanos y gusanos informáticos, se basa en archivos para infectar y propagarse por un sistema.

Por el contrario, el malware sin archivos reside en la memoria RAM del sistema, el registro y otras áreas de almacenamiento volátiles, lo que dificulta su detección mediante el software antivirus convencional.

Protéjase contra el malware sin archivos con PowerDMARC.

¿Cómo funciona el malware sin archivos?

El malware que no utiliza archivos opera entrando en la memoria de su ordenador. Por lo tanto, ningún código dañino llega a su disco duro. Se introduce en el sistema de forma muy similar a la de otros programas maliciosos.

Por ejemplo, un pirata informático puede engañar a una víctima para que haga clic en un enlace o archivo adjunto de un correo electrónico de phishing. Para inducir a la víctima a hacer clic en el archivo adjunto o en el enlace, el atacante puede utilizar la ingeniería social para jugar con sus emociones. Después, el malware entra en su sistema y se propaga de un dispositivo a otro.

Los atacantes pueden acceder a datos que pueden robar o explotar para obstruir las actividades de una organización utilizando malware sin archivos. El malware sin archivos se oculta utilizando herramientas en las que suelen confiar los administradores de sistemas, como las herramientas de secuencias de comandos de Windows o PowerShell.

A menudo se incluyen en la lista de aplicaciones permitidas de una empresa. El malware sin archivo corrompe un programa fiable, por lo que es más difícil de detectar que el software malicioso que vive en un archivo independiente en el disco duro.

Ejemplos comunes de malware sin archivos

A lo largo de los años, varios ataques de malware sin archivos han sido noticia por su sigilo y sofisticación. He aquí algunos de los ejemplos más notables:

- Astaroth (Guildma): Astaroth es una conocida cepa de malware sin archivos que se dirige principalmente a instituciones financieras y organizaciones gubernamentales de América Latina y Europa. Se propaga a través de enlaces maliciosos o correos electrónicos de phishing y utiliza herramientas legítimas de Windows, como WMIC y PowerShell, para ejecutar comandos directamente en la memoria. Al confiar en utilidades del sistema de confianza, evita activar las defensas antivirus tradicionales.

- Kovter: Originalmente desarrollado como un malware de fraude de clics, Kovter evolucionó hasta convertirse en una amenaza totalmente sin archivos capaz de persistir incluso después de reiniciar el sistema. Oculta su código malicioso en el registro de Windows, lo que le permite ejecutar comandos sin almacenar archivos en el disco. Kovter se ha utilizado para lanzar ransomware y campañas de fraude publicitario, principalmente dirigidas a empresas a través de phishing y anuncios maliciosos.

- PowerGhost: PowerGhost es un malware de cryptojacking que infecta redes corporativas para minar criptomonedas utilizando los recursos informáticos de las víctimas. Se propaga a través de exploits y herramientas de administración remota, aprovechando PowerShell y Windows Management Instrumentation (WMI) para su ejecución. Su capacidad para ejecutarse completamente en memoria le permite operar en silencio y pasar desapercibido durante largos periodos.

- Poweliks: Poweliks fue uno de los primeros ejemplos conocidos de malware verdaderamente sin archivos. Almacena su carga útil en el registro de Windows y utiliza procesos legítimos del sistema para ejecutar actividades maliciosas, como la descarga de malware adicional o el robo de datos. Sus técnicas de ocultación y persistencia sientan las bases para futuros ataques sin archivos.

Cadena de ataques de malware sin archivos

Como el malware sin archivos opera en memoria y utiliza tecnologías de confianza, los programas antivirus basados en firmas y los sistemas de detección de intrusos suelen confundirlo con software benigno.

Debido a su capacidad para trabajar de forma encubierta, persistir y pasar desapercibido para las organizaciones objetivo que carecen de las herramientas necesarias, esencialmente las hace ajenas a una intrusión continua.

La confianza de las empresas en las soluciones basadas en firmas para proteger sus redes es un factor clave que anima a las CTA a lanzar ataques de malware sin archivos contra las redes.

Tipos de malware sin archivos

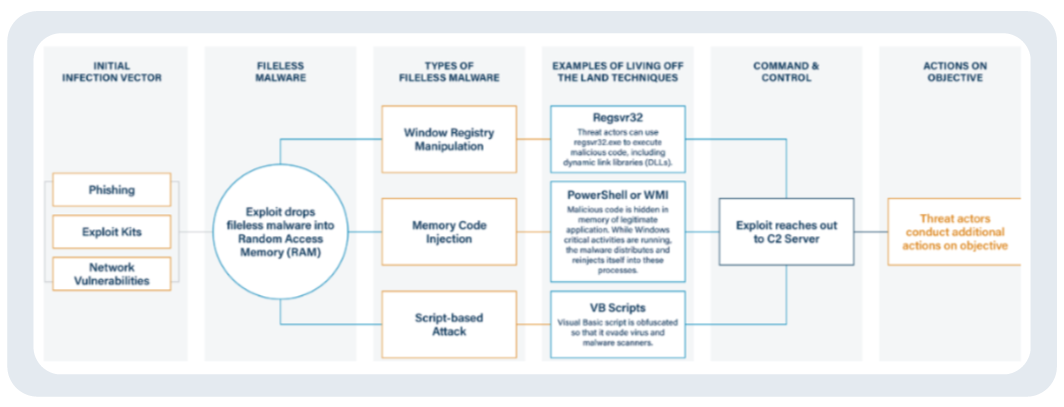

A continuación se explica cómo se propaga el malware sin archivos debido a sus diversos tipos:

- El malware sin archivos basado en la memoria es el tipo más común de malware sin archivos, que reside en la memoria RAM del sistema y en otras áreas de almacenamiento volátil.

- El malware sin archivos basado en scripts utiliza lenguajes de scripting, como PowerShell o JavaScript, para ejecutar código malicioso en la memoria de un sistema objetivo.

- El malware sin archivos basado en macros utiliza macros incrustadas en documentos, como archivos de Microsoft Office o PDF, para ejecutar código malicioso en la memoria de un sistema objetivo.

- Malware sin archivos basado en el registro reside en el registro del sistema, una base de datos que almacena información de configuración del sistema operativo y del software instalado.

Cómo detectar malware sin archivos

Detectar malware sin archivos es un reto porque no deja los signos habituales de infección. No hay archivos sospechosos almacenados en el disco ni rastros claros de instalación. Estos ataques se ejecutan directamente en la memoria del sistema y utilizan herramientas legítimas, como PowerShell, WMI o macros, para pasar desapercibidos. El software antivirus tradicional no suele detectarlos porque se centra en analizar los archivos en busca de firmas conocidas.

Las herramientas modernas de ciberseguridad emplean diversas estrategias que se centran en el análisis del comportamiento, la actividad de la memoria y la supervisión en tiempo real, en lugar del análisis estático de archivos.

Análisis de comportamiento: Este método observa cómo se comportan los programas, en lugar de buscar firmas específicas de malware. Alerta a los equipos de seguridad cuando detecta acciones inusuales, como un documento de Word que intenta ejecutar comandos PowerShell o scripts que intentan establecer conexiones de red no autorizadas.

Exploración de la memoria: Dado que el malware sin archivos opera en la memoria RAM, las herramientas de exploración de la memoria inspeccionan la memoria del sistema en busca de código sospechoso o procesos inyectados. Esto ayuda a identificar y detener las amenazas que solo están activas en la memoria antes de que puedan causar daños.

Endpoint Detection and Response (EDR): Las soluciones EDR supervisan los puntos finales en tiempo real y recopilan datos sobre los eventos del sistema y la actividad de los usuarios. Utilizan análisis e inteligencia sobre amenazas para identificar comportamientos anómalos, aislar los dispositivos infectados y alertar de inmediato a los equipos de seguridad.

El uso de estos métodos avanzados de detección permite a las organizaciones identificar amenazas sin archivos incluso cuando no hay archivos que analizar. El software antivirus habitual no basta para detenerlas, por lo que la detección basada en el comportamiento es ahora esencial para la ciberseguridad moderna.

Etapas de un ataque sin archivos

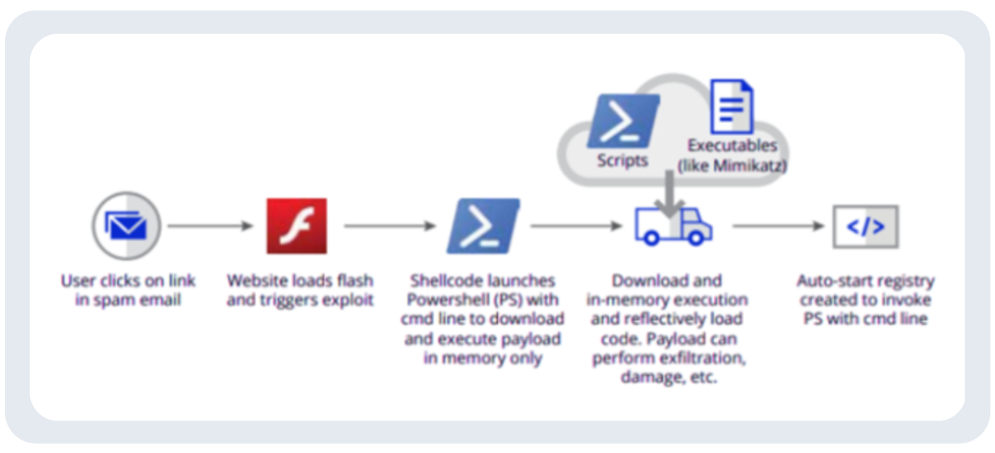

A continuación se indican los pasos que puede seguir un atacante durante un ataque sin archivos:

Acceso inicial

El atacante obtiene el acceso inicial a la red objetivo mediante phishing u otro método de ingeniería social.

Ejecución

El atacante entrega el código malicioso a uno o más ordenadores de la red objetivo utilizando varias técnicas (como a través de un archivo adjunto de correo electrónico). El código malicioso se ejecuta en memoria sin tocar el disco. Esto dificulta que el software antivirus detecte el ataque y evite que tenga éxito.

Persistencia

Los atacantes instalan herramientas (por ejemplo, scripts PowerShell) que les permiten mantener el acceso a la red incluso después de haber abandonado su punto de entrada inicial o después de haber eliminado su malware inicial de todos los dispositivos infectados.

Estas herramientas pueden utilizarse para ejecutar ataques contra la misma red sin ser detectadas por el software antivirus, ya que no dejan ningún rastro en el disco o en la memoria una vez que han completado su tarea de instalar nuevos componentes de malware o realizar otras tareas que requieren derechos administrativos en los sistemas objetivo.

Objetivos

Una vez que un atacante ha establecido la persistencia en la máquina de una víctima, puede empezar a trabajar hacia su objetivo final: robar datos o dinero de las cuentas bancarias de las víctimas, exfiltrar datos sensibles u otras actividades nefastas.

Los objetivos de un ataque sin archivos suelen ser muy similares a los de los ataques tradicionales: robar contraseñas, robar credenciales u obtener acceso de otro modo a los sistemas de una red; exfiltrar datos de una red; instalar ransomware u otro malware en los sistemas; ejecutar comandos de forma remota; etc.

¿Cómo protegerse contra el malware sin archivos?

Ahora debe estar preocupado por cómo puede salvarse de esta grave amenaza. He aquí cómo usted puede estar en el lado seguro:

- Mantenga su software actualizado: El malware sin archivos se basa en la explotación de vulnerabilidades en aplicaciones de software legítimas. Mantener el software actualizado con los últimos parches y actualizaciones de seguridad puede ayudar a evitar que los atacantes aprovechen vulnerabilidades conocidas.

- Utilice software antivirus: Aunque el software antivirus tradicional puede no ser eficaz contra el malware sin archivos, las soluciones especializadas de protección de terminales, como la detección basada en el comportamiento o el control de aplicaciones, pueden ayudar a detectar y prevenir los ataques de malware sin archivos.

- Utilizar el mínimo privilegio: El malware sin archivos suele requerir privilegios administrativos para ejecutar los ataques. Utilizar el principio del menor privilegio, que limita el acceso de los usuarios al nivel mínimo necesario para realizar su trabajo, puede ayudar a reducir el impacto de los ataques de malware sin archivos.

- Implantar la segmentación de la red: La segmentación de la red consiste en dividirla en segmentos más pequeños y aislados, cada uno con sus propias políticas de seguridad y controles de acceso. Implementar la segmentación de red puede ayudar a contener la propagación de ataques de malware sin archivos, limitando su impacto en la organización.

Conclusión

El malware sin archivos es un ciberataque muy sofisticado que supone una importante amenaza para los sistemas informáticos y las redes. A diferencia del malware tradicional, el malware sin archivos opera íntegramente en la memoria de un sistema objetivo, lo que dificulta su detección y eliminación mediante software antivirus convencional.

Para protegerse contra el malware sin archivos, es esencial mantener el software actualizado, utilizar soluciones especializadas de protección de puntos finales, aplicar el principio del mínimo privilegio y emplear la segmentación de la red. A medida que evolucionan las ciberamenazas, es crucial mantenerse informado sobre las últimas técnicas de ataque y tomar medidas proactivas para salvaguardar nuestros datos y sistemas.

El correo electrónico también sigue siendo uno de los puntos de entrada más comunes para el malware sin archivos y los ataques de phishing. Proteger su dominio de correo electrónico con PowerDMARC puede ayudarle a evitar que los atacantes se hagan pasar por su organización y lancen cargas útiles sin archivos a través de correos electrónicos maliciosos. Con la aplicación avanzada de DMARC, SPF y DKIM, PowerDMARC le ayuda a detener las amenazas antes de que lleguen a su bandeja de entrada.

Preguntas frecuentes

¿Se puede eliminar el malware sin archivos?

Sí, pero es más difícil de eliminar que el malware tradicional. Como se ejecuta en memoria, los rastros suelen desaparecer tras un reinicio. Se necesitan herramientas EDR avanzadas, análisis completos del sistema y actualizaciones de seguridad para erradicar por completo la infección.

¿Es común el malware sin archivos?

Sí. Los ataques sin archivos son cada vez más frecuentes, ya que los hackers buscan formas de eludir las herramientas antivirus. Empresas de todos los tamaños están viendo un aumento constante de estas amenazas sigilosas.

¿Cómo se propaga el malware sin archivos?

A menudo se propaga a través de correos electrónicos de phishing, enlaces maliciosos o documentos infectados. Una vez abierto, utiliza herramientas integradas de Windows, como PowerShell o WMI, para ejecutarse directamente en la memoria y transferirse entre sistemas.

- Cómo añadir una dirección IP a tu registro SPF (guía paso a paso) - 11 de mayo de 2026

- Registro SPF de Avanan: cómo configurar, corregir y optimizar tu SPF para Check Point Harmony Email - 7 de mayo de 2026

- Registro SPF de DNS: cómo funciona y cómo configurarlo - 6 de mayo de 2026

![Why is DMARC Important? [2026 Updated] ¿Por qué es importante DMARC?](https://powerdmarc.com/wp-content/uploads/2021/10/why-is-DMARC-important-80x80.jpg)