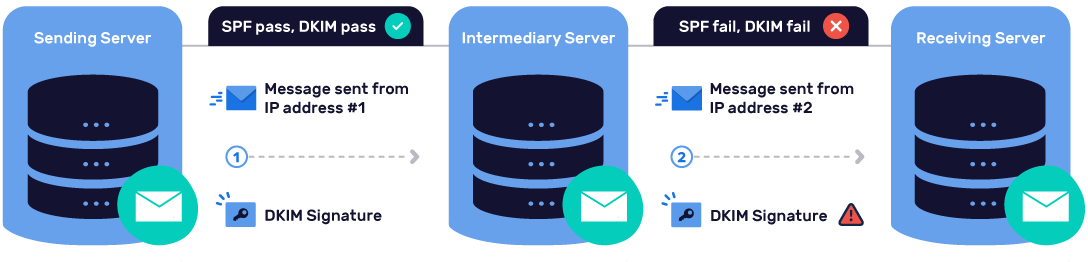

Lorsqu'un courriel est envoyé directement du serveur expéditeur au serveur destinataire, SPF et DKIM (s'ils sont correctement configurés) authentifient normalement le courriel et le valident généralement comme légitime ou non autorisé. Toutefois, ce n'est pas le cas si le courriel passe par un serveur de messagerie intermédiaire avant d'être remis au destinataire, comme dans le cas des messages transférés. Ce blog a pour but de vous expliquer l'impact de la redirection d'e-mails sur les résultats de l'authentification DMARC.

Comme nous le savons déjà, la DMARC utilise deux protocoles d'authentification de courrier électronique standard, à savoir SPF (Sender Policy Framework) et DKIM (DomainKeys Identified Mail), pour valider les messages entrants. Examinons-les brièvement pour mieux comprendre leur fonctionnement avant de passer à la question de savoir comment le transfert peut les affecter.

Cadre politique de l'expéditeur

Le SPF est présent dans votre DNS sous la forme d'un enregistrement TXT, affichant toutes les sources valides autorisées à envoyer des courriels à partir de votre domaine. Chaque courrier électronique qui quitte votre domaine possède une adresse IP qui identifie votre serveur et le fournisseur de services de courrier électronique utilisé par votre domaine qui est inscrit dans votre DNS comme un enregistrement SPF. Le serveur de messagerie du destinataire valide le courrier électronique par rapport à votre enregistrement SPF pour l'authentifier et, en conséquence, marque le courrier électronique comme SPF pass or fail.

Courrier identifié DomainKeys

DKIM est un protocole standard d'authentification du courrier électronique qui attribue une signature cryptographique, créée à l'aide d'une clé privée, pour valider les courriers électroniques dans le serveur de réception, dans lequel le récepteur peut récupérer la clé publique du DNS de l'expéditeur pour authentifier les messages. Tout comme le SPF, la clé publique DKIM existe également sous la forme d'un enregistrement TXT dans le DNS du propriétaire du domaine.

L'impact de la redirection de courrier électronique sur vos résultats d'authentification DMARC

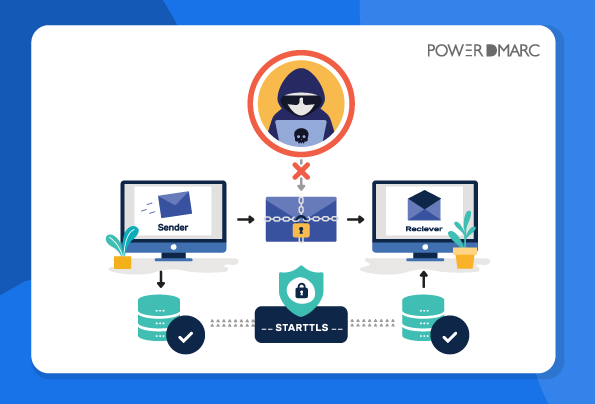

Lors de la transmission du courrier électronique, le courrier passe par un serveur intermédiaire avant d'être finalement livré au serveur de réception. Tout d'abord, il est important de comprendre que la redirection de courrier électronique peut se faire de deux manières : soit les courriers électroniques peuvent être transmis manuellement, ce qui n'affecte pas les résultats de l'authentification, soit ils peuvent être transmis automatiquement, auquel cas la procédure d'authentification est perturbée si le domaine ne dispose pas de l'enregistrement de la source d'envoi intermédiaire dans son SPF.

Naturellement, lors d'un transfert de courrier électronique, la vérification SPF échoue généralement car l'adresse IP du serveur intermédiaire ne correspond pas à celle du serveur d'envoi, et cette nouvelle adresse IP n'est généralement pas incluse dans l'enregistrement SPF du serveur d'origine. En revanche, le transfert d'e-mails n'a généralement pas d'incidence sur l'authentification DKIM, à moins que le serveur intermédiaire ou l'entité de transfert ne modifie le contenu du message.

Il est à noter que pour qu'un courriel passe l'authentification DMARC, il doit passer l'authentification et l'alignement SPF ou DKIM. Comme nous savons que le SPF échoue inévitablement lors de la transmission du courrier électronique, si la source d'envoi est neutre par rapport au DKIM et ne s'appuie que sur le SPF pour la validation, le courrier électronique transmis sera rendu illégitime lors de l'authentification DMARC.

La solution ? Elle est simple. Vous devez immédiatement opter pour une conformité DMARC totale au sein de votre organisation en alignant et en authentifiant tous les messages entrants sur SPF et DKIM !

Obtenir la conformité du DMARC avec PowerDMARC

Il est important de noter que pour être conforme à DMARC, les courriels doivent être authentifiés soit par SPF, soit par DKIM, soit par les deux. Cependant, si les messages transférés ne sont pas validés par rapport à DKIM et ne reposent que sur SPF pour l'authentification, DMARC échouera inévitablement, comme nous l'avons vu dans la section précédente. C'est pourquoi PowerDMARC vous aide à atteindre une conformité DMARC complète en alignant et en authentifiant efficacement les courriels par rapport aux protocoles d'authentification SPF et DKIM. De cette manière, même si les messages transférés authentiques échouent au SPF, la signature DKIM peut être utilisée pour les valider comme légitimes et l'email passe l'authentification DMARC, atterrissant par la suite dans la boîte de réception du destinataire.

Cas exceptionnels : L'échec de DKIM et comment le résoudre ?

Dans certains cas, l'entité de transmission peut modifier le corps du courrier en procédant à des ajustements dans les limites MIME, en mettant en œuvre des programmes antivirus ou en réencodant le message. Dans ce cas, l'authentification SPF et DKIM échoue et les courriels légitimes ne sont pas distribués.

Si SPF et DKIM échouent, PowerDMARC est en mesure de l'identifier et de l'afficher dans ses vues agrégées détaillées et des protocoles tels que Authenticated Received Chain peuvent être exploités par les serveurs de messagerie pour authentifier ces courriels. Dans ARC, l'en-tête Authentication-Results peut être transmis au prochain "saut" dans la ligne de livraison du message, afin d'atténuer efficacement les problèmes d'authentification lors de l'acheminement du courrier électronique.

Dans le cas d'un message transféré, lorsque le serveur de messagerie du destinataire reçoit un message dont l'authentification DMARC a échoué, il tente de valider le courrier électronique une seconde fois, par rapport à la chaîne de réception authentifiée fournie pour le courrier électronique en extrayant les résultats d'authentification ARC du saut initial, pour vérifier s'il a été validé comme étant légitime avant que le serveur intermédiaire ne le transmette au serveur de réception.

Alors, inscrivez-vous à PowerDMARC dès aujourd'hui, et obtenez la conformité au DMARC dans votre organisation !

- PowerDMARC s'associe à Loons Group pour renforcer la sécurité des courriels au Qatar - 13 mars 2025

- Hameçonnage par courriel et anonymat en ligne : Peut-on se cacher complètement des attaquants sur le Darknet ? - 10 mars 2025

- Qu'est-ce que le détournement de DNS ? Détection, prévention et atténuation - 7 mars 2025