Os ataques de amplificação do DNS aumentaram quase 700% desde 2016. O fator de amplificação destes ataques pode variar entre 28 a 54 vezes o tamanho original da consulta. Em casos extremos, pode atingir até 179 vezes a amplificação.

Neste artigo, vamos explorar o que é um ataque de Amplificação do DNS, como funciona e como detetar e mitigar esses ataques. Também forneceremos alguns exemplos reais de ataques de Amplificação do DNS que, nos últimos tempos, abalaram a estabilidade dos sistemas de DNS.

Takeaways de chaves

- A Ataque de amplificação de DNS é um tipo de ataque ataque DDoS em que os piratas informáticos exploram servidores DNS vulneráveis para enviar quantidades maciças de tráfego para um alvo.

- Embora um pequeno número de pedidos por si só não seja suficiente para comprometer a infraestrutura de rede, a multiplicação dos pedidos em vários resolvedores de DNS pode ser verdadeiramente perigosa e devastadora para o seu sistema.

- Nas últimas décadas, registaram-se numerosos ataques bem sucedidos de amplificação do DNS, alguns dos quais são o ataque Spamhaus (2013), o ataque Google de 2022 (entre muitos outros ataques Google) e o ataque Dyn em 2016.

- É possível detetar um ataque de amplificação do DNS numa fase bastante precoce se existirem as ferramentas e os mecanismos corretos.

- Os sistemas DNSSEC, IDS/IPS e EDR podem ser de grande ajuda quando se trata de impedir ataques de amplificação do DNS.

O que é um ataque de amplificação de DNS?

Um ataque de amplificação de DNS é um ataque de negação de serviço distribuído (DDoS) baseado em reflexão, em que os atacantes exploram resolvedores de DNS abertos e mal configurados para inundar um alvo com grandes volumes de tráfego de resposta de DNS.

Neste ataque, os cibercriminosos fazem um pedido de pesquisa de DNS a um determinado servidor DNS aberto. Falsificam o endereço de origem para o transformar no endereço do alvo. Quando o servidor DNS devolve a resposta ao registo DNS, esta é enviada diretamente para o endereço IP da vítima (o endereço de origem falsificado) e não para um novo alvo controlado pelos cibercriminosos.

Isto faz com que a vítima receba um fluxo de respostas DNS não solicitadas, podendo sobrecarregar a sua infraestrutura de rede e causar uma negação de serviço.

Este método de ataque é particularmente perigoso devido ao seu fator de amplificação, que, como já foi referido, pode variar entre 28 e 54 vezes o tamanho original da consulta.

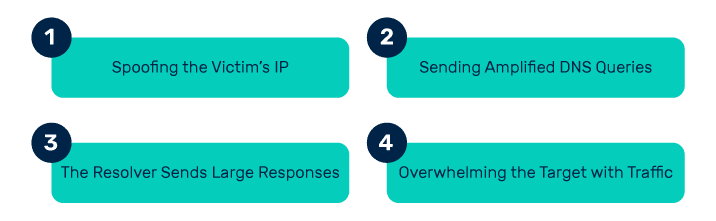

Como funcionam os ataques de amplificação de DNS

O processo de um ataque de amplificação do DNS envolve várias etapas:

Passo 1: Falsificação do IP da vítima

O atacante explora um dispositivo comprometido para transmitir pacotes UDP com endereços IP falsos para um resolvedor recursivo de DNS. O endereço falsificado coincide com o endereço IP real da vítima.

Passo 2: Envio de consultas DNS amplificadas

Cada pacote UDP solicita um resolvedor de DNS, utilizando frequentemente parâmetros como "ANY" para obter a resposta mais extensa possível.

Etapa 3: O resolvedor envia respostas grandes

Ao receber os pedidos, o resolvedor DNS responde com dados extensos e direciona-o para o endereço IP falsificado.

Etapa 4: sobrecarregar o alvo com tráfego

Uma vez que o endereço IP do alvo obtém a resposta e a infraestrutura de rede é inundada com um tráfego extenso, isto conduz a uma negação de serviço.

Um pequeno número de pedidos por si só não compromete a infraestrutura de rede, mas quando este é multiplicado e escalado por vários pedidos e numerosos resolvedores de DNS, os atacantes podem amplificar significativamente o volume de dados dirigidos ao alvo e sobrecarregar os recursos de rede da vítima.

Exemplos de ataques de amplificação de DNS

Nos últimos anos, registaram-se vários ataques de amplificação do DNS que mostraram o verdadeiro potencial e a escala do possível impacto de tais ataques:

Ataque do Google (2022)

Em 1 de junho de 2022, um ataque DDoS visou um utilizador do Google Cloud Armour com HTTPS durante 69 minutos. Na altura, este foi o "maior" ataque de negação de serviço distribuído (DDoS) de que há registo, com um pico de mais de 46 milhões de pedidos por segundo. 5.256 IPs de origem de 132 países estiveram envolvidos no ataque. De acordo com a Google, este foi o maior ataque DDoS da camada 7 e foi quase 76% maior do que o recorde anterior.

Dyn Attack (2016)

Em 21 de outubro de 2016, o Twitter, a Amazon, o GitHub e o New York Times foram encerrados devido ao ataque DDoS da Dyn. O alvo do ataque foi a empresa Dyn, responsável por servir uma parte significativa da infraestrutura do sistema de nomes de domínio (DNS) da Internet.

O ataque durou quase todo o dia. Os cibercriminosos utilizaram o malware "Mirai botnet", que utilizou dispositivos IoT (e não computadores), pelo que os hackers puderam escolher entre mais de 50 000-100 000 dispositivos (por exemplo, routers domésticos, gravadores de vídeo, etc.) para conduzir o malware.

Ataque ao Spamhaus (2013)

O ataque DDoS do Spamhaus começou a 18 de março de 2013 e foi um dos maiores ataques DDoS conhecidos na altura, com um pico de cerca de 300 Gbps. Foi lançado contra a Spamhaus, uma organização anti-spam, depois de esta ter colocado na lista negra a CyberBunker, uma empresa de alojamento conhecida pelas suas políticas permissivas.

O ataque explorou resolvedores de DNS abertos para amplificar o tráfego e utilizou técnicas de reflexão de DNS que permitiram aos piratas informáticos gerar enormes quantidades de dados com recursos limitados. O incidente chamou a atenção dos especialistas para a vulnerabilidade dos resolvedores de DNS abertos e para o seu potencial de abuso em ataques DDoS em grande escala. As autoridades policiais de vários países tiveram de investigar o ataque. Este facto levou a detenções, incluindo a de um homem de homem de 17 anos de 17 anos, de Londres.

Como detetar ataques de amplificação de DNS

Existem vários métodos que podem ser utilizados para detetar ataques de Amplificação de DNS.

Sinais de um ataque de amplificação de DNS na sua rede

Alguns sinais comuns de ataques de amplificação de DNS incluem:

- Picos repentinos no volume de tráfego DNS

- Padrões invulgares nos tipos de consulta DNS (por exemplo, elevado volume de consultas "ANY")

- Aumento do consumo de largura de banda sem um aumento correspondente do tráfego legítimo

- Um grande número de respostas de servidores DNS não consultados pela sua rede

Ferramentas e métodos para deteção de tráfego DNS suspeito

- Sistemas SIEM (Gestão de Informações e Eventos de Segurança)

Sistemas SIEM agrega e analisa os registos DNS para detetar anomalias, como volumes ou destinos de consulta invulgares. Algumas recomendações populares incluem Splunk, IBM e QRadar.

- Sistemas de deteção/prevenção de intrusões (IDS/IPS)

Estes sistemas são rápidos a identificar padrões de actividades DNS potencialmente suspeitas e a disparar alertas com base nestas ameaças. Algumas recomendações de ferramentas incluem o Snort e o Zeek.

- Ferramentas de monitorização e análise do DNS

Essas ferramentas fornecem análise histórica e em tempo real de consultas DNS para detetar anomalias. Um exemplo será o recurso DNS Timeline do PowerDMARC.

- Deteção e Resposta de Pontos Finais (EDR)

Os sistemas EDR monitorizam a atividade DNS dos terminais para detetar sinais de comprometimento, como malware que utiliza o DNS para comando e controlo (C2). Os exemplos incluem o Microsoft Defender ATP e o SentinelOne.

Medidas proactivas para evitar actividades suspeitas de DNS

- Limitação da taxa de consultas DNS para evitar abusos.

- Bloqueio de resolvedores recursivos abertos para reduzir a superfície de ataque.

- Implementação do DNSSEC para evitar a falsificação de DNS.

- Registo e análise do tráfego DNS para monitorização de tendências a longo prazo.

Métricas e registos a monitorizar (por exemplo, padrões de tráfego anormais, taxas de consulta).

A análise dos registos do servidor DNS para detetar padrões invulgares, como tráfego anormal e consultas repetidas da mesma fonte, pode ajudar a identificar potenciais ataques na fase inicial. Aqui está um resumo das métricas a monitorizar:

- Volume de consulta por fonte (IP/Dispositivo)

- Distribuição do tamanho da resposta

- Análise do tipo de consulta (por exemplo, ANY, TXT, NULL, MX, SRV)

- Domínios únicos consultados por dispositivo

- Consultas repetitivas ao mesmo domínio

- Taxas de falha de NXDOMAIN (domínio inexistente)

- Destinos de consulta invulgares (pedidos externos vs. pedidos internos)

- Latência nas respostas DNS

Mitigação de ataques de amplificação de DNS

Existem inúmeras estratégias de atenuação eficazes que podem ser utilizadas.

Ferramentas para evitar ataques de amplificação de DNS

1. Resolvedores de DNS seguros

Os resolvedores abertos são frequentemente explorados em ataques de amplificação de DNS e ataques DDoS, o que torna crucial restringir o acesso. Por isso, é melhor desativar os resolvedores de DNS abertos. Em vez disso, pode configurar os resolvedores DNS recursivos para aceitarem apenas consultas de clientes internos de confiança. Além disso, pode ser benéfico restringir o acesso a IPs ou sub-redes específicos utilizando ACLs (Listas de Controlo de Acesso).

2. Implementar a limitação da taxa de resposta (RRL)

Os ataques de amplificação de DNS baseiam-se no envio de vários pequenos pedidos a um resolvedor que gera grandes respostas, sobrecarregando a rede da vítima. Para atenuar esta situação, pode configurar os servidores DNS para limitar a taxa de respostas idênticas enviadas para um único IP. Isto pode ser conseguido através da implementação de limitação de taxa baseada em consultas, reduzindo o impacto de pedidos repetidos maliciosos. Alguns exemplos de módulos RRL incorporados em software DNS popular são os seguintes:

- BIND: response-rate-limit { responses-per-second X; };

- PowerDNS: max-qps-per-ip definição

- Não vinculado: limite de taxa funcionalidade para limitar as respostas por cliente

3. Filtragem de tráfego

A filtragem do tráfego DNS pode ajudar a bloquear consultas maliciosas, acesso não autorizado e tentativas de exfiltração de dados. Para além disso, as Firewalls e os Sistemas de Prevenção de Intrusões (IPS) podem ajudar a bloquear o tráfego DNS suspeito.

Melhores práticas de segurança de rede

É importante praticar uma segurança de rede adequada para evitar ataques de Amplificação de DNS. Eis o que pode fazer:

- Praticar um modelo de confiança zero relativamente à segurança da rede.

- Implementar Autenticação multi-fator (MFA).

- Utilize o controlo de acesso baseado em funções para limitar o acesso a sistemas sensíveis.

- Aplicar tecnologias de bloqueio geográfico para restringir o acesso a partir de regiões de alto risco.

- Implemente firewalls de próxima geração e actualize regularmente as suas regras de firewall.

- Active o DNSSEC para evitar ataques de falsificação de DNS.

- Aplicar HTTPS.

- Implementar SSO (Single Sign-On).

- Implementar protocolos de autenticação de correio eletrónico como SPF, DKIM e DMARC.

- Ativar os sistemas DLP(prevenção de perda de dados).

- Realizar formação regular de sensibilização para a segurança sobre phishing, engenharia social e navegação segura.

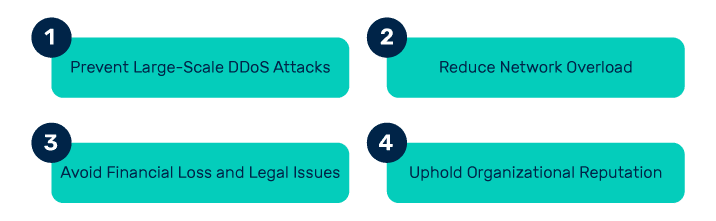

Importância das medidas proactivas

Acções pró-activas, como auditorias de segurança regulares, monitorização contínua, acompanhamento das novidades do sector e utilização das ferramentas certas, podem ajudá-lo a reduzir o risco de ataques bem sucedidos. Eis porque é importante agir rapidamente:

1. Prevenir ataques DDoS em grande escala

A adoção de medidas proactivas contra os ataques de amplificação do DNS pode subsequentemente evitar ataques DDoS em grande escala no futuro.

2. Reduzir a sobrecarga da rede

As explorações de amplificação de DNS podem sobrecarregar e dominar os sistemas de rede, provocando interrupções e abrandando as operações de rede. A adoção de medidas rápidas pode evitar que isso aconteça.

3. Evitar perdas financeiras e problemas legais

O tempo de inatividade resultante de ataques de amplificação do DNS pode fazer com que as empresas percam muito dinheiro. Pode até ter implicações legais por facilitar o cibercrime.

4. Manter a reputação da organização

Se os seus servidores DNS estiverem a ser alvo de uma exploração de Amplificação, isso pode levar a perdas de face e danos à reputação. A prevenção é imperativa em tais situações.

Palavras finais

Ser vítima de um ataque de Amplificação do DNS pode ser bastante dispendioso, tanto do ponto de vista financeiro como da reputação. Pode fazer com que o seu domínio e a sua empresa pareçam menos fiáveis aos olhos dos clientes e levá-los a procurar soluções alternativas.

Embora sejam bastante difíceis de detetar e prevenir nas fases iniciais, existem alguns sinais, métodos e ferramentas comuns a que deve prestar atenção e que o ajudarão a identificar e a atenuar esses ataques o mais cedo possível.

- Como verificar a capacidade de entrega do e-mail? - 2 de abril, 2025

- Melhores verificadores DKIM em 2025 - 31 de março de 2025

- Violações de dados famosas e ataques de phishing: O que podemos aprender - 27 de março de 2025