Respostas a convites do Google Calendar bloqueadas por DMARC

Já alguma vez teve a experiência de um convite por e-mail de uma empresa ou organização à qual deseja realmente responder, apenas para perceber que DMARC bloqueia-o completamente? Se assim for, não está sozinho.

O DMARC é uma "política baseada no domínio" concebida para evitar ataques de spam e phishing. É uma excelente ferramenta para impedir mensagens de correio eletrónico indesejadas, mas também pode ser um problema se as definições DMARC estiverem incorretamente configuradas ou se tiver feito algumas alterações à sua conta de correio eletrónico que não se reflectem nos seus registos DNS. O fornecedor de caixa de correio que utiliza ou a forma como responde ao seu convite também desempenha um papel importante no bloqueio de respostas.

Neste artigo, vamos rever como corrigir os DMARC que bloqueiam os convites do Google Calendar e levá-los a chegar ao seu anfitrião, como pretendido!

Takeaways de chaves

- O DMARC é eficaz na prevenção de spam e phishing, mas também pode bloquear respostas de correio eletrónico legítimo se estiver mal configurado.

- SPF e DKIM desempenham papéis cruciais para garantir a conformidade com DMARC e evitar falhas de autenticação.

- A utilização de botões de resposta fora de banda reduz significativamente a probabilidade de as respostas a convites de calendário serem bloqueadas.

- Modificar o seu registo SPF para incluir o Google como remetente autorizado pode ajudar a evitar problemas com convites bloqueados.

- A alteração da política DMARC para p=nenhum pode aliviar o bloqueio, mas expõe o seu domínio a riscos de falsificação.

A razão por detrás do Calendário Google convida respostas bloqueadas por DMARC

Discrepâncias na autenticação SPF durante a utilização do Google Workspace

Suponhamos que é uma empresa com o seu próprio domínio (por exemplo, empresa.com) alojado no Google Workspace e que utiliza avidamente aplicações do Google (como o Google Calendar) para interagir dentro e fora da sua organização. É importante notar que a tecnologia subjacente ao Google ainda está a evoluir e que podem existir discrepâncias de verificação durante a utilização de algumas aplicações internas.

Por exemplo, se lhe tiver sido enviado um convite de calendário utilizando o Google Calendar, o domínio do caminho de retorno continuará a apontar para um domínio Google em vez de company.com. Este domínio do Google, não listado no registo SPF do seu domínio, devolverá um estado de falha SPF. Quando isto acontece, os servidores de receção de correio eletrónico consideram o correio eletrónico que contém a resposta ao convite do Google Calendar como spam ou fraudulento. A sua política DMARC (definida para p=rejeitar) bloqueará então esta mensagem e impedirá que o seu anfitrião receba a sua resposta.

Isto são más notícias, especialmente porque se tratava de um e-mail legítimo que foi bloqueado.

Simplifique a segurança com o PowerDMARC!

Como assegurar que o seu Calendário Google convida as respostas a passar a verificação DMARC?

Se tiver o seu calendário google invite respostas bloqueadas por DMARC, pode exercer os seguintes passos para fugir a este problema. Note que fornecemos várias opções para que possa seleccionar uma que funcione melhor para si e para o seu domínio.

Opção 1. Configurar o DKIM para as suas mensagens de correio eletrónico

Se estiver a confiar apenas no SPF para conformidade com DMARC, é provável que se depare com este problema. Uma solução para isso é configurar a autenticação DKIM para seus emails. O DKIM incorpora assinaturas digitalmente verificáveis no corpo da mensagem (e não no cabeçalho da mensagem), pelo que as discrepâncias no endereço Mail From: não têm impacto nos resultados da autenticação DKIM. Uma vez que o DMARC necessita de um alinhamento SPF ou DKIM para ser aprovado, para considerar uma mensagem de correio eletrónico como autêntica (e não ambos), mesmo que o SPF falhe devido a um desalinhamento de domínio quando envia um convite de calendário, se a mensagem de correio eletrónico estiver assinada com uma assinatura DKIM, o DMARC será aprovado.

Use o nosso Gerador de registos DKIM ferramenta para começar a criar agora o seu registo gratuito. Após a nossa IA gerar o seu registo, entre em contacto com o seu fornecedor de alojamento DNS para publicar este registo no seu DNS. Pode também publicá-lo você mesmo se tiver acesso à sua consola de gestão DNS.

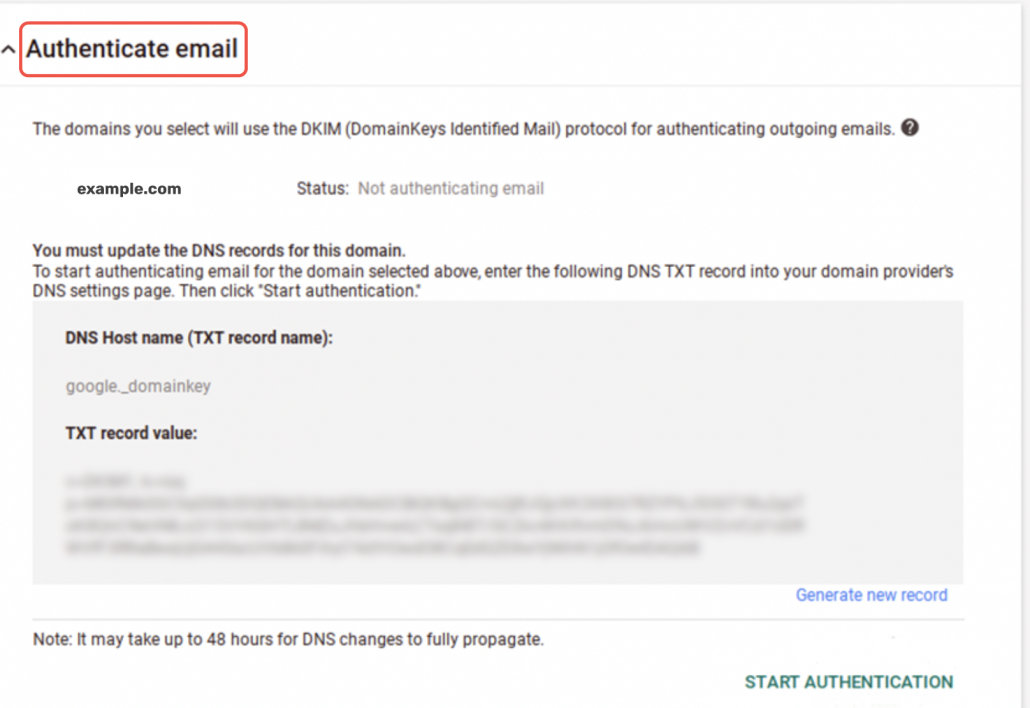

Passos para criar um registo DKIM no Gmail

- Iniciar sessão no Google Workspace como administrador

- Nas definições da Consola de Administração do Google para Gmail, clique em "Autenticar e-mail".

- Na página Autenticar e-mail, introduza o seu DKIM nome de anfitrião e valor criado clicando no botão "Gerar novo registo". Certifique-se de configurar um selector com o tamanho de bit desejado. O selector predefinido para configurar o DKIM no Google Workspace é "google" e recomenda-se a prática de manter este valor predefinido como o seu selector de escolha.

- Clique em "START AUTHENTICATION" (INICIAR AUTENTICAMENTO)

Nota: Pode demorar até 48 horas a processar alterações.

O PowerDMARC pratica a conformidade com DMARC incorporando SPF e DKIM no seu sistema de autenticação de e-mail para uma proteção melhorada. Também ajudamos as organizações a configurar com êxito as políticas aplicadas sem perdas de email ou problemas de capacidade de entrega. Se estiver a enfrentar problemas na implementação de protocolos, pode inscrever-se para obter um analisador DMARC gratuito e deixar que tratemos de tudo por si.

Opção 2. Altere o seu modo de política DMARC para p=nenhuma

Embora NÃO RECOMENDEMOS este método, a utilização de um modo relaxado como p=nenhum não afectará a capacidade de entrega do seu e-mail nem bloqueará as respostas aos convites do Google Calendar. No entanto, a perda de aplicação irá expor o seu domínio a ataques de falsificação e phishing, sem qualquer forma de proteção contra a falsificação de identidade do domínio, por isso tenha cuidado se decidir escolher esta opção.

Opção 3. Utilização de botões de resposta fora da banda

Vamos considerar que enviou um convite de calendário google da empresa.com (um domínio google) para uma caixa de correio alojada por um fornecedor de caixa de correio diferente (por exemplo, aol.com). O destinatário deste e-mail pode aceitar o seu convite de 2 maneiras:

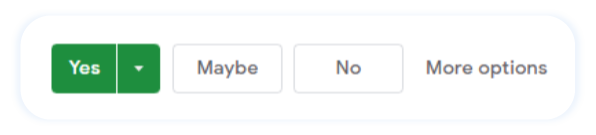

Pode utilizar o botão de resposta fora da banda (que é adicionado pelo seu próprio fornecedor de caixa de correio), normalmente encontrado na parte superior da mensagem:

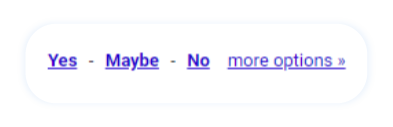

Ou, ele pode tentar aceitar o convite através dos botões anexados pelo Google no corpo do correio quando este envia o convite para a caixa de entrada do destinatário:

Se o destinatário utilizar o primeiro (botões de resposta fora da banda), tudo funciona bem pois a resposta é enviada através de um servidor aol.com para o seu domínio google, instruindo se deve aceitar ou rejeitar o convite.

No entanto, se o destinatário utilizar este último, o e-mail é rejeitado por política de rejeição DMARC. Isto porque, desta vez, a resposta é enviada sob a forma de um e-mail proveniente de um servidor Google para o seu domínio Google, no entanto, o endereço Mail From: mostra o endereço de e-mail aol.com do destinatário. Começando a ver o problema aqui? Esta resposta é imediatamente bloqueada pelo Google em conformidade com a política de rejeição DMARC do destinatário do convite.

Se for o destinatário, tente sempre usar botões de resposta fora da banda enquanto aceita convites de calendário. Se for o remetente, pode informar os seus destinatários sobre o mesmo, para evitar este problema.

Opção 4: Usar outlook.com

Se utilizar os servidores de correio electrónico da Microsoft (como o outlook.com) para enviar as suas respostas aos convites por correio electrónico, as suas mensagens não serão bloqueadas. Isto porque a Microsoft está ainda a actualizar a sua política de autenticação para p=rejeitar e permitir que e-mails falsos aterrem nas caixas de entrada dos seus destinatários. Embora isto não seja o ideal, irá ajudá-lo a contornar os filtros DMARC de rejeição e impedir que os seus convites para o Calendário Google sejam bloqueados.

Opção 5: Incluir o Google no registo SPF do seu domínio como remetente autorizado

Se for o convidado, pode fazer modificações no registo SPF do seu domínio para incluir o google como remetente autorizado. Isto irá ajudá-lo a contornar a rejeição mesmo que utilize um servidor google para responder ao seu convite de calendário enquanto estiver alojado por um fornecedor de caixa de correio diferente.

Saiba como configurar um registo registo SPF do Google em nossa base de conhecimento. Se já tem uma conta no PowerDMARC e activou o PowerSPF, a nossa ferramenta de nivelamento dinâmico de SPF para os seus e-mails, não tem de se preocupar com este problema. Nós tratamos do alinhamento da fonte por si, alertando-o para alterações de endereços IP por parte de terceiros. Registe-se para obter o seu serviço gratuito de achatamento de SPF gratuita agora!

Espero que este artigo o tenha ajudado a atenuar o problema das respostas aos convites do Google Calendar bloqueadas pelo DMARC. Para obter assistência especializada na configuração de protocolos, contacte-nos hoje mesmo!

- Ataques de salting de correio eletrónico: Como o texto oculto contorna a segurança - 26 de fevereiro de 2025

- Alisamento do SPF: O que é e porque é que precisa dele? - 26 de fevereiro de 2025

- DMARC vs DKIM: Principais diferenças e como funcionam em conjunto - 16 de fevereiro de 2025