O grupo de hackers norte-coreano Kimsuky não é novo no mundo cibernético. Este grupo altamente sofisticado de agentes de ameaças está novamente ativo, visando agora domínios com políticas DMARC permissivas para lançar ataques de phishing altamente direcionados.

A Kimsuky sempre utilizou tácticas de engenharia social, muitas vezes usando o correio eletrónico como meio para iniciar os ataques. No entanto, em ataques recentes, mudou as coisas, explorando políticas DMARC que não oferecem qualquer proteção. Este facto realça a necessidade de aplicação do DMARC tornando-as centrais para a segurança de uma organização.

Em 2 de maio de 2024, o Federal Bureau of Investigation (FBI), o Departamento de Estado dos EUA e a Agência de Segurança Nacional (NSA) emitiram um aviso conjunto alertando para o facto de o Kimsuky explorar políticas DMARC permissivas para lançar ataques de spearphishing. Vamos aprofundar o assunto!

Takeaways de chaves

- O Kimsuky visa domínios com políticas DMARC permissivas para lançar ataques de phishing sofisticados.

- A implementação de uma política DMARC forte, como "quarentena" ou "rejeição", é crucial para evitar a falsificação de correio eletrónico.

- Uma política DMARC sem ação deixa os domínios vulneráveis, uma vez que permite a entrega de mensagens falhadas.

- Reconhecer os sinais de aviso nas mensagens de correio eletrónico pode ajudar a identificar potenciais tentativas de phishing de grupos como o Kimsuky.

- Manter-se proactivo, actualizando regularmente os protocolos de segurança, é essencial para se defender contra a evolução das ciberameaças.

Uma breve história de Kimsuky

O grupo grupo de hackers Kimsuky tem muitos nomes - Velvet Chollima, Black Banshee e Emerald Sleet são alguns deles. Tendo as suas raízes na Coreia do Norte, o Kimsuky começou a lançar ataques de ciberespionagem contra institutos de investigação e políticas sul-coreanos, operadores de energia nuclear e organismos ministeriais.

Embora este grupo de hackers possa estar ativo há mais de uma década, alargou recentemente os seus horizontes para visar organizações na Rússia, nos EUA e na Europa.

Simplifique a segurança com o PowerDMARC!

Ataques populares de Kimsuky relatados no passado

- Os ataques de Kimsuky, "os primeiros do género", datam de 2019.

- Kimsuky terá alegadamente roubado dados sensíveis do operador sul-coreano de energia nuclear Korea Hydro & Nuclear Power em março de 2015.

- Em setembro de 2020, Kimsuky visou 11 funcionários do Conselho de Segurança das Nações Unidas, tentando pirateá-los.

Kimsuky explorando políticas DMARC relaxadas em ataques de phishing de 2024

A vossa política DMARC é um campo obrigatório no seu registo DMARC que determina a ação tomada no lado do cliente para mensagens que falham no DMARC. A sua política DMARC pode dar instruções aos servidores receptores para rejeitarem ou colocarem em quarentena as mensagens falhadas. Num modo sem ação, também pode instruir os servidores a não tomarem qualquer ação!

O grupo de hackers norte-coreano Kimsuky está a visar domínios com políticas DMARC sem ação para explorar a falta de proteção que oferecem. Isto proporciona-lhes uma maior probabilidade de entregar com êxito os seus e-mails de phishing.

Quais são as diferentes políticas DMARC que podem ser configuradas?

Como proprietário de um domínio, pode escolher uma das três políticas DMARC: nenhuma, rejeitar e quarentena. Como o nome sugere, nenhuma é uma política de não ação, enquanto rejeitar e colocar em quarentena rejeita e coloca em quarentena os e-mails não autorizados.

Para configurar a sua política, tem de adicionar a etiqueta p= ao seu registo DMARC quando cria o seu registo.

O que é uma política DMARC sem ação/permissiva?

A política DMARC none é permissiva. É um modo de política que não oferece proteção contra ataques informáticos. Mas isso significa que não serve para nada? Isso não é bem verdade. O DMARC none é normalmente utilizado nas fases iniciais da sua jornada de autenticação de correio eletrónico, que pode ser designada como a fase de "monitorização apenas". Este modo pode ser utilizado como um controlo para testar a sua configuração e monitorizar o tráfego de correio eletrónico. No entanto, não recomendamos que se mantenha esta política durante longos períodos, uma vez que deixa o seu domínio vulnerável a ataques informáticos. O seu objetivo final deve ser passar com segurança para um modo de aplicação.

Segue-se um exemplo de um registo DMARC com uma política DMARC permissiva ou fraca:

v=DMARC1; p=nenhum;

Aqui, a etiqueta p=none indica que a política está definida como "none", não oferecendo qualquer proteção. Além disso, este registo DMARC não tem nenhuma etiqueta "rua" definida, pelo que o objetivo de monitorização da política "none" do DMARC não está a ser utilizado.

Como é que uma política DMARC fraca o pode prejudicar?

Há uma desvantagem proeminente da política DMARC none que o pode prejudicar em determinadas circunstâncias. É que, com uma política "none", mesmo quando o DMARC falha no seu correio eletrónico, este continua a ser entregue ao destinatário. Isto significa que se o seu domínio for falsificado por um agente de ameaças para enviar e-mails de phishing aos seus clientes, os emails serão entregues apesar da falha na autenticação DMARC.

Anatomia dos ataques de Spearphishing Kimsuky

Existem várias versões de ataques Kimsuky para as quais as agências federais alertaram nos seus avisos entre 2023 e 2024. Vamos explorar alguns pontos-chave para compreender as tácticas de ataque do Kimsuky:

- O Kimsuky é conhecido por se fazer passar por agências governamentais, grupos de reflexão e meios de comunicação social em e-mails de spearphishing. Pode também utilizar sites falsos para obter acesso a informações pessoais e credenciais de início de sessão das vítimas.

- Normalmente, têm como alvo organizações bem conhecidas e fazem-se passar por funcionários e empregados reais, de modo a ganharem facilmente a confiança de vítimas desprevenidas.

- O ataque de phishing é conduzido em várias fases e não de uma só vez. Durante o processo, os atacantes podem assumir o papel de várias identidades diferentes em mensagens de correio eletrónico consecutivas para manter a credibilidade.

- Após algumas tentativas iniciais inofensivas, uma vez estabelecida a confiança, a última mensagem de correio eletrónico entregue pelos atacantes contém um anexo malicioso encriptado.

- Este anexo está repleto de código malicioso que se infiltra na conta, rede ou dispositivo do utilizador, fornecendo, em última análise, acesso a esses sistemas ao Kimsuky.

- As mensagens de correio eletrónico que se fazem passar por grupos de reflexão legítimos visam agências que têm políticas DMARC fracas (p=nenhuma) configuradas para o seu domínio.

- Infelizmente, devido à política DMARC sem ação configurada pelo grupo de reflexão ou organização, os e-mails que falham na autenticação DMARC continuam a ser entregues na caixa de entrada principal do destinatário. Isto acaba por marcar o sucesso do ataque de phishing Kimsuky.

Prevenção de ataques de phishing Kimsuky que exploram políticas DMARC fracas

O FBI, no seu relatório IC3, descreve várias medidas preventivas que podem ser adoptadas para evitar os recentes ataques Kimsuky. Vamos explorar quais são elas:

1. Configurar políticas DMARC aplicadas

Para evitar que o Kimsuky explore políticas DMARC fracas - mude para algo mais forte, como uma política imposta. "Quarentena" e "rejeitar" são dois modos de política que pode configurar. Nestas políticas, os e-mails de phishing com identidade falsa são descartados ou colocados em quarentena em vez de serem entregues diretamente na caixa de entrada do cliente.

No entanto, se configurado incorretamente, os seus e-mails legítimos também podem ser descartados! É por isso que é importante ter cuidado ao configurar uma política imposta. Veja como implementar com segurança a rejeição DMARC:

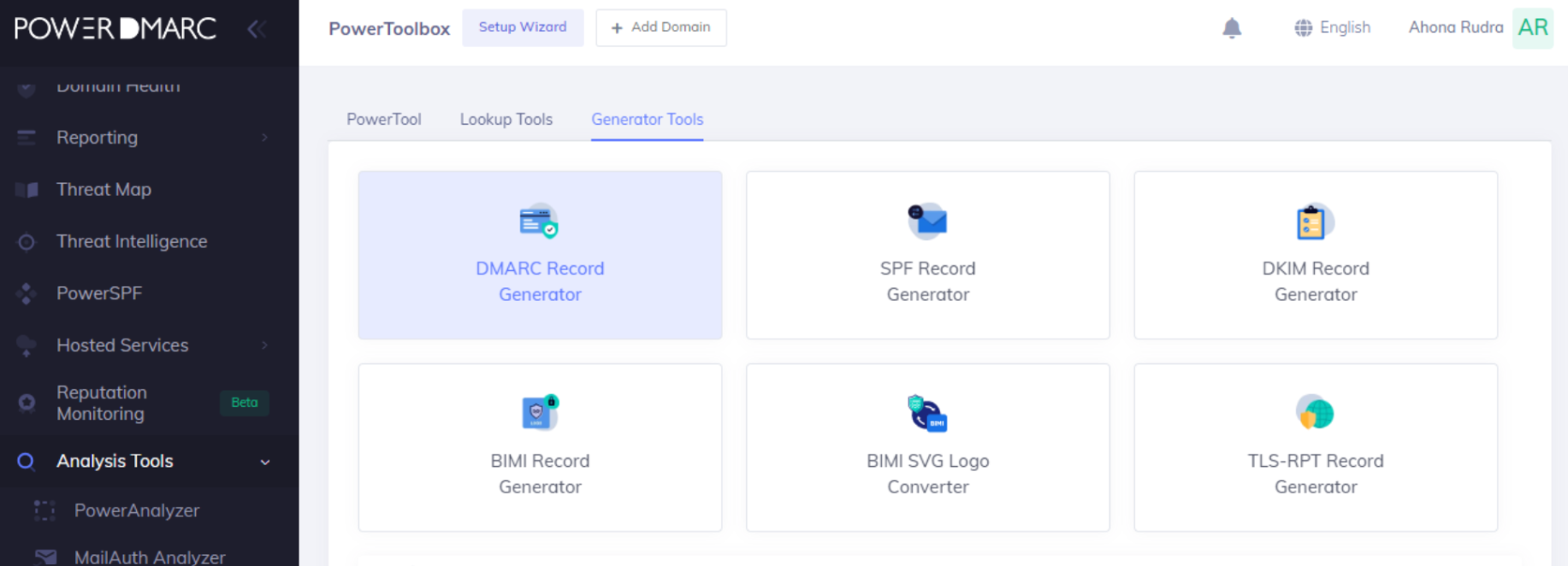

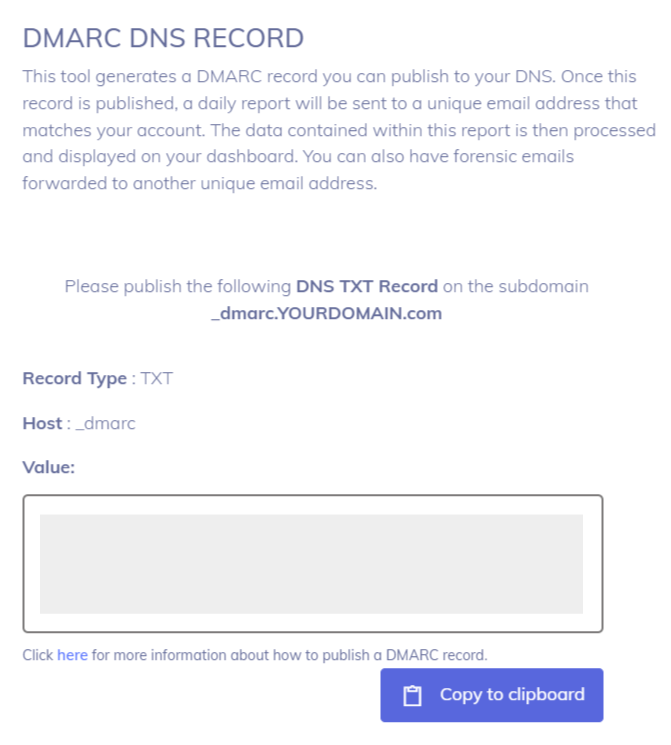

- Registe-se no PowerDMARC gratuitamente e seleccione o gerador de registos DMARC também

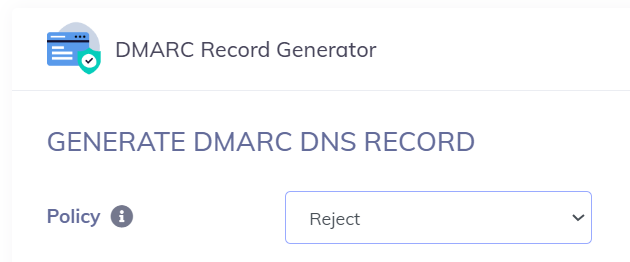

- Criar um novo registo DMARC com uma política p=reject

Nota: Se estiver a configurar o DMARC pela primeira vez, utilize uma política de "nenhum" para monitorizar todas as suas fontes de envio utilizando as nossas vistas de painel de controlo e de relatório.

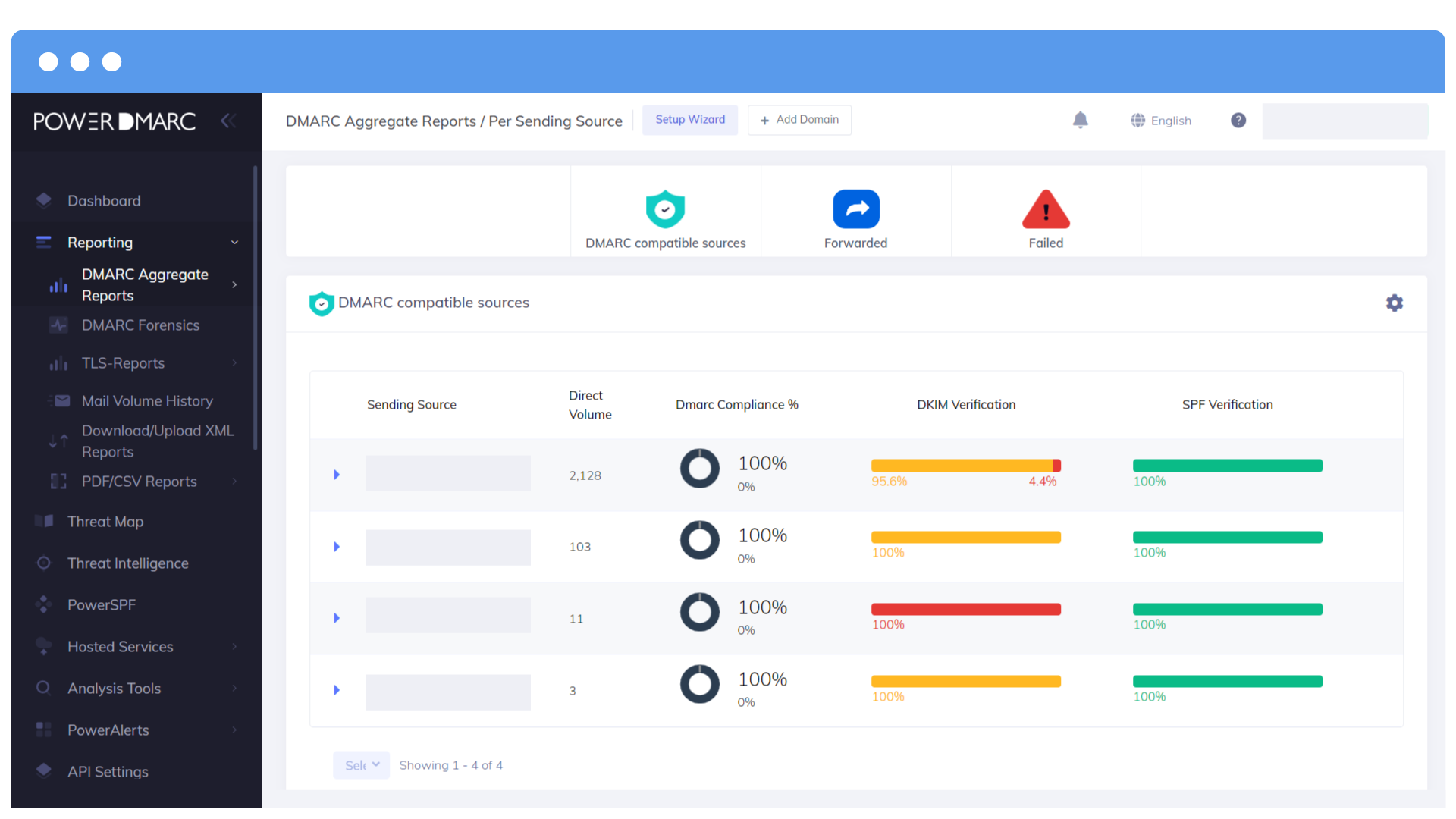

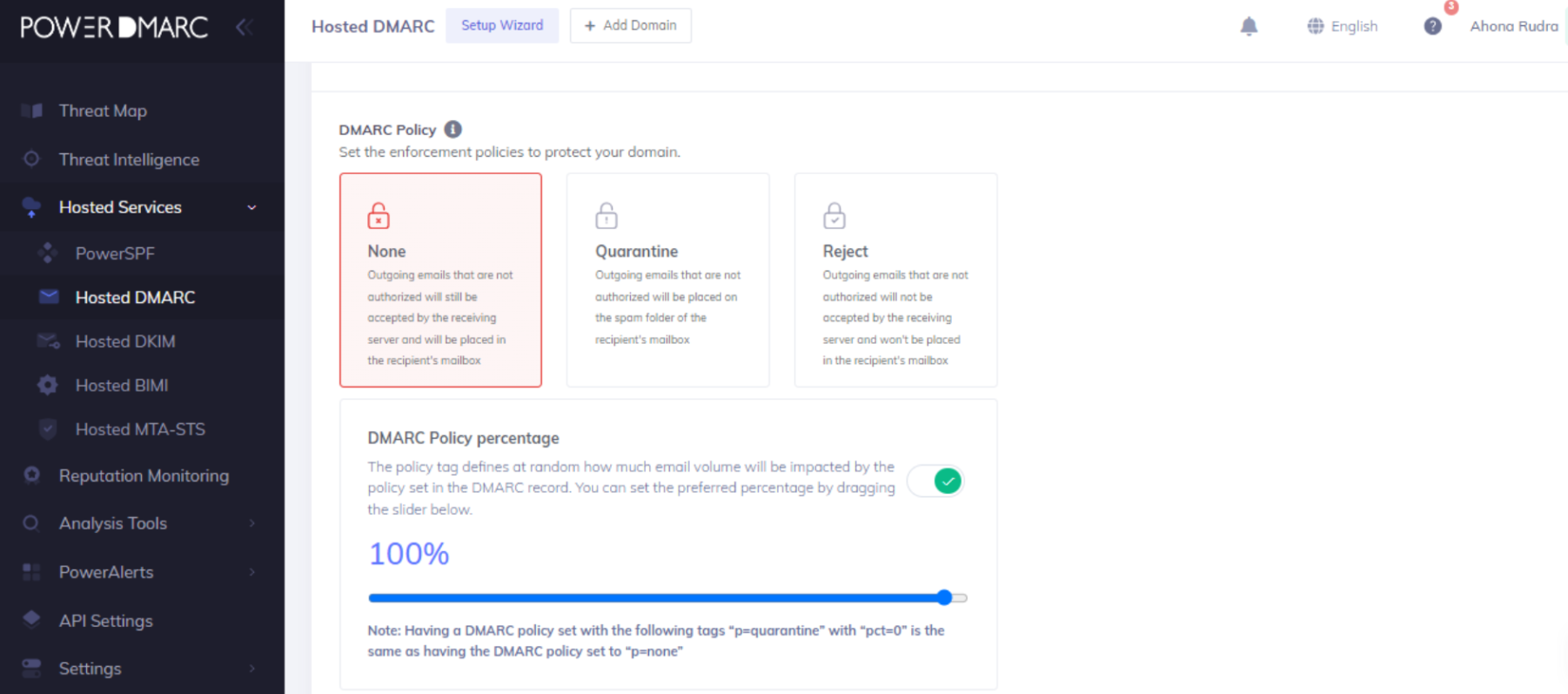

Depois de as fontes de envio legítimas terem sido corretamente configuradas para enviar e-mails em conformidade com DMARC, pode aplicar DMARC actualizando a sua política para colocar em quarentena e, em seguida, rejeitar. O nosso DMARC hospedado hospedada permite alternar facilmente entre os modos de política sem acessar seu DNS. Quando estiver confiante com a sua configuração, basta navegar para Hosted DMARC e atualizar o modo de política.

- Ativar o relatório DMARC utilizando a etiqueta "rua" e definir um endereço de correio eletrónico para receber os seus relatórios

- Aceda à sua consola de gestão de DNS e substitua o seu registo DMARC atual pelo novo. Tenha em atenção que deve substituir o registo atual e não publicar um novo registo para o mesmo domínio se este já tiver um publicado.

Quando em p=reject, deve monitorizar regularmente o seu tráfego de correio eletrónico para garantir que as suas mensagens legítimas estão a ser entregues. A nossa ferramenta de relatórios DMARC simplifica o gerenciamento de relatórios DMARC para garantir a capacidade de entrega. Comece hoje mesmo a fazer a transição segura para uma política aplicada e fortaleça suas defesas contra o Kimsuky!

2. Detetar sinais de alerta nos e-mails

O FBI descreve vários sinais de aviso presentes em mensagens de correio eletrónico de phishing, que podem ser um sinal de alerta. Vamos ver quais são eles:

- Mensagens electrónicas gramaticalmente incorrectas e mal escritas

- E-mails iniciais que parecem particularmente inofensivos, seguidos por outros com ligações ou anexos maliciosos

- Os anexos maliciosos exigem que os destinatários cliquem em "Enable Macros" para os visualizar. São normalmente protegidos por palavra-passe, numa tentativa de evitar os filtros antivírus

- E-mails provenientes de domínios falsos com nomes de domínio mal escritos

- E-mails que se fazem passar por governos, universidades e grupos de reflexão, mas que são enviados de fontes aleatórias que não contêm o nome de domínio exato

Todos estes podem ser sinais reveladores de um ataque de phishing Kimsuky. Nestas circunstâncias, é aconselhável não se envolver com o conteúdo da mensagem de correio eletrónico ou clicar em quaisquer anexos.

Para Concluir

O recente ressurgimento de ataques Kimsuky que exploram políticas DMARC permissivas prova ainda mais a natureza em constante evolução dos ataques cibernéticos. Como vimos, a sua habilidade em aproveitar as políticas DMARC sem ação realça a necessidade crítica de as organizações aplicarem medidas mais fortes para se protegerem contra ataques de phishing.

O aviso conjunto emitido pelo FBI, pelo Departamento de Estado dos EUA e pela NSA serve como um lembrete claro dos perigos iminentes colocados por esses agentes de ameaças. Ao mudar para políticas DMARC aplicadas e ao permanecerem atentas aos sinais de aviso delineados pelas agências federais, as organizações podem fortalecer as suas defesas e reduzir o risco de serem vítimas das tácticas sofisticadas de Kimsuky.

As empresas e entidades devem manter-se proactivas na adaptação e atualização dos protocolos de segurança. Para começar, contacte-nos hoje mesmo!

- A Microsoft reforça as regras do remetente de correio eletrónico: Principais actualizações que não deve perder - 3 de abril de 2025

- Configuração do DKIM: Guia passo a passo para configurar o DKIM para segurança de e-mail (2025) - 31 de março de 2025

- PowerDMARC é reconhecido como líder de rede para DMARC no G2 Spring Reports 2025 - 26 de março de 2025