Северокорейская хакерская группа Kimsuky - не новичок в кибермире. Эта весьма изощренная группа субъектов угроз снова активна, теперь она нацелена на домены с разрешительной политикой DMARC для проведения целенаправленных фишинговых атак.

Kimsuky всегда использовали тактику социальной инженерии, часто используя электронную почту в качестве средства инициирования атак. Однако в последних атаках они изменили подход, используя политики DMARC, которые не обеспечивают никакой защиты. Это подчеркивает необходимость внедрения DMARC и делает их центральным элементом безопасности организации.

2 мая 2024 года Федеральное бюро расследований (ФБР), Государственный департамент США и Агентство национальной безопасности (АНБ) выпустили совместный совет предупреждающий о том, что Kimsuky использует разрешительные политики DMARC для проведения копьеметаллических атак. Давайте углубимся!

Ключевые выводы

- Kimsuky использует домены с разрешительной политикой DMARC для проведения сложных фишинговых атак.

- Внедрение строгой политики DMARC, такой как "карантин" или "отклонение", имеет решающее значение для предотвращения подделки электронной почты.

- Политика DMARC "бездействия" оставляет домены уязвимыми, поскольку позволяет доставлять неудачные сообщения.

- Распознавание предупреждающих знаков в письмах может помочь выявить потенциальные попытки фишинга со стороны групп, подобных Kimsuky.

- Для защиты от развивающихся киберугроз важно действовать на опережение, регулярно обновляя протоколы безопасности.

Краткая история Кимсуки

Сайт Хакерская группа Kimsuky У нее много имен - Velvet Chollima, Black Banshee, Emerald Sleet и другие. Уходя корнями в Северную Корею, Kimsuky начали осуществлять кибершпионские атаки на южнокорейские исследовательские и политические институты, операторов атомных электростанций и министерские структуры.

Хотя эта хакерская группа действует уже более десяти лет, в последнее время она расширила свои горизонты и стала атаковать организации в России, США и Европе.

Упростите безопасность с помощью PowerDMARC!

Популярные нападения на кимсуки, о которых сообщалось в прошлом

- "Первое в своем роде" нападение Кимсуки датируется 2019 годом.

- Кимсуки предположительно похитил конфиденциальные данные в марте 2015 года у южнокорейского оператора атомной энергетики Korea Hydro & Nuclear Power.

- В сентябре 2020 г, Кимсуки нацелился на 11 должностных лиц из Совета Безопасности ООН, пытаясь взломать их.

Kimsuky эксплуатирует ослабленные политики DMARC в фишинговых атаках 2024 года

Ваш политика DMARC это обязательное поле в вашей DMARC-записи, которое определяет действия, предпринимаемые на стороне клиента для сообщений, которые не прошли DMARC. Ваша политика DMARC может предписывать принимающим серверам отбрасывать или помещать в карантин неудачные сообщения. В режиме "бездействия" она также может предписывать серверам не предпринимать никаких действий!

Северокорейская хакерская группа Kimsuky нацеливается на домены с политикой no-action DMARC, чтобы использовать отсутствие защиты, которую они предлагают. Это дает им больше шансов на успешную доставку фишинговых писем.

Какие различные политики DMARC можно настроить?

Как владелец домена вы можете выбрать одну из трех политик DMARC: none, reject и quarantine. Как следует из названия, none - это политика бездействия, а reject и quarantine - отклонение и помещение в карантин неавторизованных писем.

Чтобы настроить политику, вам нужно добавить тег p= к записи DMARC при создании записи.

Что такое политика непринятия мер/разрешения DMARC?

Политика DMARC none является разрешительной. Это режим политики, который не обеспечивает защиты от кибер-атак. Но значит ли это, что она не служит никакой цели? Это не совсем так. DMARC none обычно используется на начальных этапах пути аутентификации электронной почты, которые можно назвать фазой "только мониторинг". Этот режим можно использовать в качестве контроля для тестирования конфигурации и мониторинга почтового трафика. Однако мы не рекомендуем использовать этот режим в течение длительного времени, поскольку он делает ваш домен уязвимым для кибер-атак. Вашей конечной целью должен быть безопасный переход в режим принудительного применения.

Ниже приведен пример DMARC-записи с разрешительной или слабой политикой DMARC:

v=DMARC1; p=none;

Здесь тег p=none означает, что политика установлена на "none", не обеспечивая никакой защиты. Более того, в этой DMARC-записи не установлено никаких тегов 'rua', следовательно, цель мониторинга политики DMARC 'none' не используется.

Как слабая политика DMARC может навредить вам?

У политики DMARC none есть один существенный недостаток, который может навредить вам при определенных обстоятельствах. Это то, что при использовании политики none, даже если DMARC не работает для вашего письма, оно все равно доставляется получателю. Это означает, что если ваш домен подделан агентом угроз для отправки фишинговых писем вашим клиентам, письма будут доставлены, несмотря на неудачную проверку подлинности DMARC.

Анатомия спирфишинговых атак Kimsuky

Существует несколько версий атак Kimsuky, о которых федеральные агентства предупреждали в своих рекомендациях в период с 2023 по 2024 год. Давайте рассмотрим некоторые ключевые моменты для понимания тактики атак Kimsuky:

- Kimsuky известен тем, что выдает себя за правительственные агентства, аналитические центры и средства массовой информации, рассылая письма с помощью копьеметания. Они также могут использовать поддельные веб-сайты, чтобы получить доступ к личной информации и учетным данным жертв.

- Обычно они выбирают известные организации и выдают себя за настоящих чиновников и сотрудников, чтобы легко завоевать доверие ничего не подозревающих жертв.

- Фишинговая атака проводится в несколько этапов, а не одномоментно. В процессе атаки злоумышленники могут принимать на себя роль нескольких разных личностей в последовательных письмах, чтобы сохранить доверие.

- После нескольких безобидных первых попыток, когда доверие установлено, последнее письмо, доставленное злоумышленниками, содержит зашифрованное вредоносное вложение.

- Это вложение содержит вредоносный код, который проникает в учетную запись, сеть или устройство пользователя, предоставляя в конечном итоге Kimsuky доступ к этим системам.

- Письма, выдающие себя за легитимные аналитические центры, направлены на агентства, в домене которых настроена слабая политика DMARC (p=none).

- К сожалению, из-за политики DMARC, настроенной аналитическим центром или организацией, письма, не прошедшие проверку подлинности DMARC, все равно доставляются в основной почтовый ящик получателя. Это, в конечном счете, означает успех фишинговой атаки Kimsuky.

Предотвращение фишинговых атак Kimsuky, использующих слабые политики DMARC

ФБР в своем отчете IC3 описывает несколько превентивных мер, которые вы можете предпринять для предотвращения недавних атак Kimsuky. Давайте разберемся, что это за меры:

1. Настройка принудительных политик DMARC

Чтобы предотвратить использование Kimsuky слабых политик DMARC, перейдите на что-то более сильное, например, на принудительную политику. "Карантин" и "отклонение" - два таких режима политики, которые вы можете настроить. В этих политиках выдаваемые за фишинговые письма либо отбрасываются, либо помещаются в карантин, а не доставляются непосредственно в почтовый ящик клиента.

Однако при неправильной настройке могут быть отброшены и законные письма! Вот почему важно проявлять осторожность при настройке принудительной политики. Вот как можно безопасно реализовать отказ DMARC:

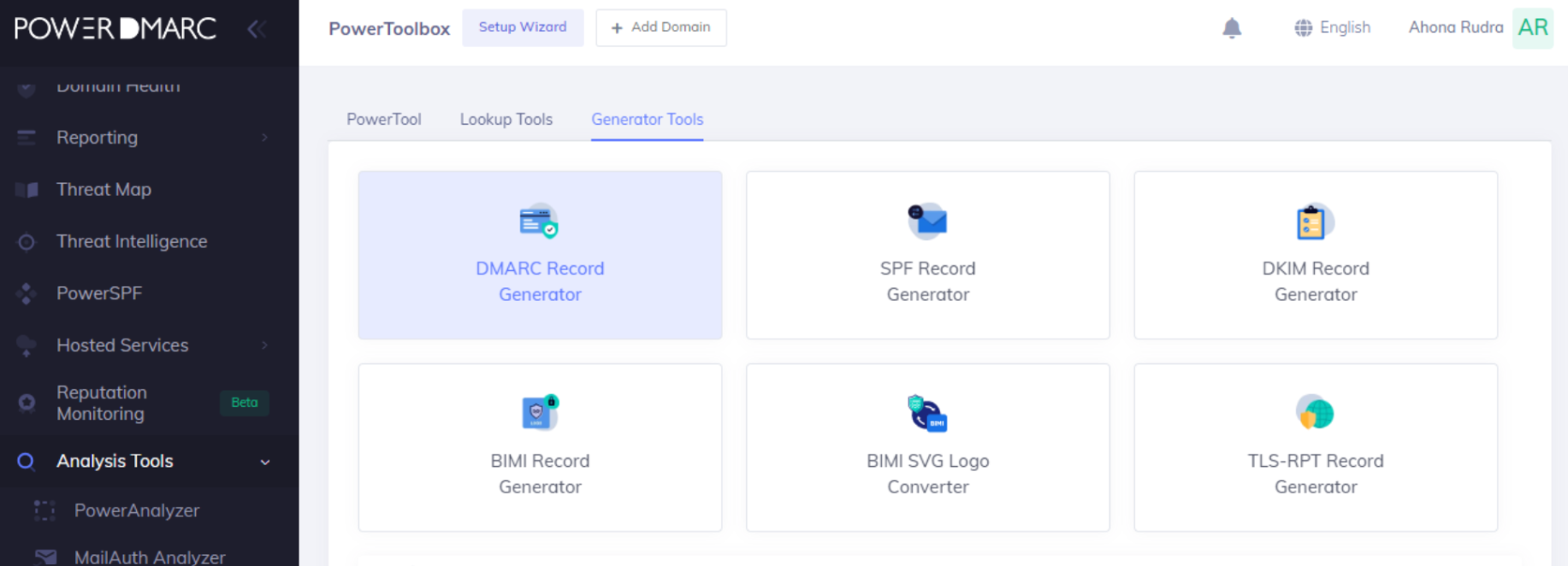

- Зарегистрируйтесь на PowerDMARC бесплатно и выберите генератор DMARC-записей слишком

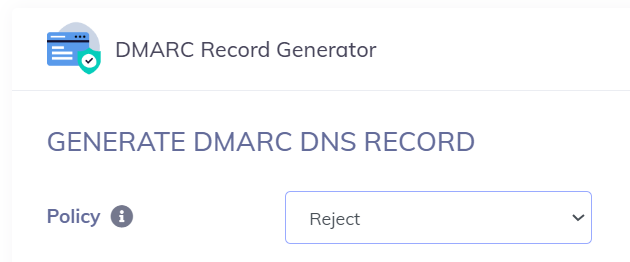

- Создайте новую запись DMARC с политикой p=reject

Примечание: Если вы впервые настраиваете DMARC, используйте политику "none" для мониторинга всех источников отправки с помощью нашей панели инструментов и отчетов.

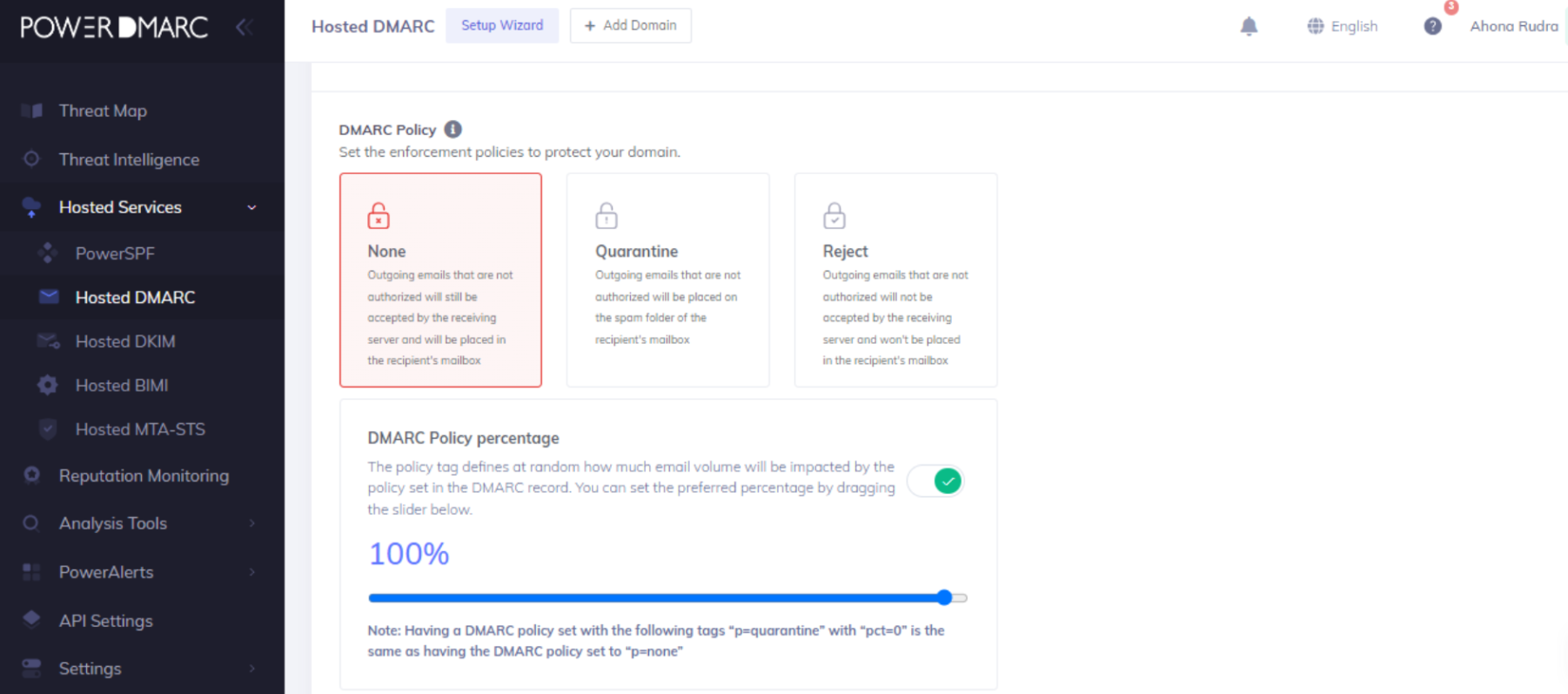

После того как законные источники отправки правильно настроены на отправку DMARC-совместимых писем, вы можете обеспечить соблюдение DMARC, обновив свою политику на карантин, а затем на отклонение. Наш размещённый DMARC позволяет легко переключаться между режимами политики без доступа к DNS. Как только вы убедитесь в правильности своих настроек, просто перейдите в Hosted DMARC и обновите режим политики.

- Включите DMARC-отчетность с помощью тега "rua" и укажите адрес электронной почты для получения отчетов.

- Зайдите в консоль управления DNS и замените текущую запись DMARC на новую. Обратите внимание, что вы должны заменить текущую запись и не публиковать новую запись для того же домена, если она уже опубликована.

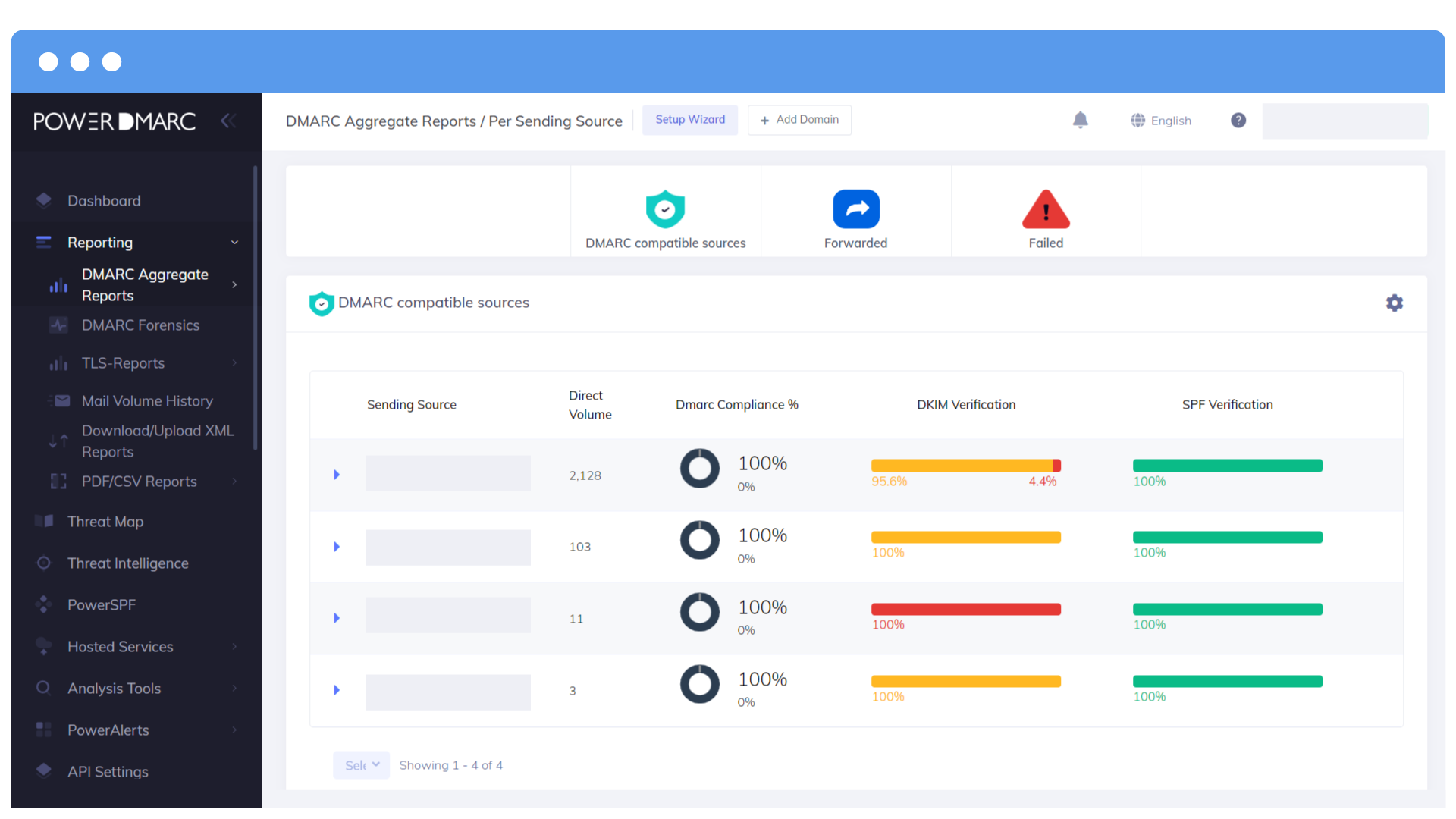

При установке p=reject вы должны регулярно контролировать почтовый трафик, чтобы убедиться, что ваши легитимные сообщения доставляются. Наш инструмент отчетов DMARC упрощает управление отчетами DMARC для обеспечения доставки. Приступайте к работе уже сегодня, чтобы безопасно перейти на усиленную политику и укрепить защиту от Kimsuky!

2. Обнаружение предупреждающих знаков в электронных письмах

ФБР выделяет несколько предупреждающих признаков, присутствующих в фишинговых письмах, которые могут оказаться верным признаком. Давайте разберемся, что это за признаки:

- Грамматические ошибки и плохо написанные электронные письма

- Первые письма, которые звучат вполне безобидно, а затем письма с вредоносными ссылками или вложениями

- Вредоносные вложения требуют от получателей нажать на кнопку "Включить макросы" для просмотра. Обычно они защищены паролем в попытке обойти антивирусные фильтры.

- Письма, отправленные с поддельных доменов с неправильным написанием доменных имен

- Электронные письма, выдающие себя за представителей правительств, университетов и аналитических центров, но отправленные из случайных источников, не содержащих точного доменного имени

Все это может быть признаками фишинговой атаки Kimsuky. При таких обстоятельствах лучше не вникать в содержание письма и не нажимать на вложения.

В заключение

Недавнее возрождение атак Kimsuky, использующих разрешительные политики DMARC, еще раз доказывает постоянно меняющуюся природу кибер-атак. Как мы видим, их ловкость в использовании политик DMARC, не предусматривающих никаких действий, подчеркивает острую необходимость для организаций применять более жесткие меры защиты от фишинговых атак.

Совместный совет, выпущенный ФБР, Госдепартаментом США и АНБ, служит суровым напоминанием о неизбежной опасности, которую представляют собой такие субъекты угроз. Перейдя на усиленную политику DMARC и не теряя бдительности при обнаружении предупреждающих знаков, описанных федеральными агентствами, организации могут укрепить свою защиту и снизить риск стать жертвой изощренной тактики Кимсуки.

Предприятия и организации должны активно адаптировать и обновлять протоколы безопасности. Чтобы начать, свяжитесь с нами уже сегодня!

- Microsoft усиливает правила для отправителей электронной почты: Ключевые обновления, которые нельзя пропустить - 3 апреля 2025 г.

- Настройка DKIM: Пошаговое руководство по настройке DKIM для обеспечения безопасности электронной почты (2025) - 31 марта 2025 г.

- PowerDMARC признана лидером в области грид-технологий DMARC в G2 Spring Reports 2025 - 26 марта 2025 г.