Ключевые выводы

- Фишинг с использованием PDF-файлов — это быстро набирающий популярность метод атак по электронной почте, при котором киберпреступники скрывают вредоносные ссылки, QR-коды или формы для ввода учетных данных в, казалось бы, легитимных вложениях в формате PDF.

- Злоумышленники пользуются доверием, которое люди испытывают к файлам PDF, маскируя фишинговые документы под счета-фактуры, договоры, кадровые формы или уведомления о доставке, чтобы побудить пользователей взаимодействовать с ними.

- Вредоносные элементы в файлах PDF, такие как встроенные URL-адреса, QR-коды, кнопки и скрипты, могут перенаправлять пользователей на сайты, предназначенные для сбора учетных данных, что открывает путь к взлому учетных записей, финансовому мошенничеству или компрометации корпоративной электронной почты.

- Эти атаки сложнее обнаружить, поскольку многие средства безопасности уделяют основное внимание ссылкам в тексте письма, а не проводят глубокий анализ вложений и встроенных в них действий.

- Для защиты от фишинга с использованием PDF-файлов необходим многоуровневый подход, включающий надежную аутентификацию электронной почты (SPF, DKIM, DMARC), расширенную изоляцию вложений, защиту URL-адресов и постоянное обучение сотрудников по вопросам информационной безопасности.

Файлы PDF — это незаменимый инструмент современного бизнеса. Они выглядят официально, их легко передавать другим, и им повсеместно доверяют при составлении договоров, счетов-фактур, кадровых документов и финансовых отчетов. Однако именно эта привычность сделала их одним из самых мощных орудий в арсенале киберпреступников.

Это привело к стремительному росту популярности PDF-фишинга — метода, при котором внешне безобидные PDF-файлы используются для обхода систем защиты и обмана жертв с целью получения их учетных данных. В этом подробном руководстве объясняется, как устроен PDF-фишинг, почему он так эффективен, какие новейшие методы используют злоумышленники, а также какие конкретные меры должна принять ваша организация для защиты от него.

Что такое фишинг с использованием PDF-файлов?

PDF-фишинг — это вид кибератаки, при которой вредоносный PDF-файл отправляется в качестве вложения по электронной почте. В отличие от традиционного фишинга, когда в тексте письма содержится мошенническая ссылка, при PDF-фишинге вектор атаки встраивается непосредственно в сам документ. Цель остается прежней: обманом заставить получателя раскрыть конфиденциальную информацию, такую как учетные данные для входа, финансовые данные или личные сведения.

Эти атаки разработаны так, чтобы незаметно вписываться в повседневную деловую деятельность, и часто маскируются под:

- Просроченные счета или подтверждения оплаты

- Срочные заказы на поставку

- Юридические соглашения или договоры, требующие подписи

- Кадровые документы, такие как сводки о льготах или обновления по заработной плате

- Уведомления о отправке или о неудачной доставке

Внутри PDF-файла злоумышленники используют различные методы — встроенные гиперссылки, формы для заполнения или QR-коды — чтобы перенаправить жертв на поддельные, но весьма убедительные сайты, предназначенные для сбора учетных данных.

Как только жертва вводит свои данные, последствия могут быть серьезными:

- Взлом учетной записи электронной почты: злоумышленники получают доступ к внутренней переписке

- Финансовое мошенничество: они могут инициировать мошеннические банковские переводы или изменить данные для прямого зачисления средств.

- Мошенничество с использованием корпоративной электронной почты (BEC): взломанная учетная запись используется для атак на других сотрудников, партнеров или клиентов.

- Кража личных данных: похищенная личная информация может быть продана или использована для совершения новых преступлений.

- Боковое перемещение: взломанный аккаунт служит плацдармом для распространения более опасного вредоносного ПО или программ-вымогателей в сети.

Почему злоумышленники предпочитают вложения в формате PDF

Переход к фишингу с использованием PDF-файлов не является случайным; это продуманная реакция на усиление безопасности электронной почты и особенности человеческой психологии.

1. Использование естественного доверия и профессионализма

Файлы PDF являются стандартом для официальной документации. Когда сотрудник видит вложение в формате PDF, которое, судя по всему, пришло от знакомого поставщика или коллеги, он естественно теряет бдительность. Злоумышленники используют это доверие, тщательно копируя логотипы компании, шрифты и стиль изложения, чтобы их поддельные документы были неотличимы от подлинных.

2. Перенос плоскости атаки на вложения

Многие шлюзы безопасности электронной почты отлично справляются со сканированием текста и ссылок в теле письма. Однако анализ содержимого вложений является более сложной и ресурсоемкой задачей. Размещая вредоносную ссылку в файле PDF, злоумышленники фактически переносят зону уязвимости в место, которое, возможно, подвергается менее тщательной проверке. Само письмо может выглядеть безобидно и содержать лишь простую фразу вроде «В приложении вы найдете запрошенный документ».

3. Скрытие полезной нагрузки на виду

В файлах PDF существует множество уровней, на которых может быть скрыта вредоносная ссылка:

- Текст с гиперссылкой: Такая, казалось бы, безобидная фраза, как «Нажмите здесь, чтобы просмотреть счет», содержит ссылку на вредоносный сайт.

- Кнопки и интерактивные элементы: встроенные кнопки можно настроить так, чтобы при нажатии открывался URL-адрес.

- Графические наложения: злоумышленники могут разместить невидимую ссылку поверх изображения кнопки, так что любой клик в этой области вызывает перенаправление.

- Встроенные QR-коды: эта техника, известная как «квишинг», быстро набирает популярность. Она позволяет полностью обойти анализ ссылок, поскольку URL-адрес закодирован в изображении и никогда не отображается в виде текста.

4. Обход проверки репутации URL-адресов

Когда пользователь нажимает на ссылку в электронном письме, она часто проверяется в режиме реального времени по списку известных вредоносных сайтов. Когда же пользователь сканирует QR-код из PDF-файла на своем мобильном устройстве, такая проверка в режиме реального времени может не проводиться или осуществляться за пределами корпоративного периметра безопасности, что позволяет злоумышленникам осуществить атаку.

Как работает фишинг с использованием PDF-файлов

Понимание основных механизмов помогает создавать более эффективные средства защиты.

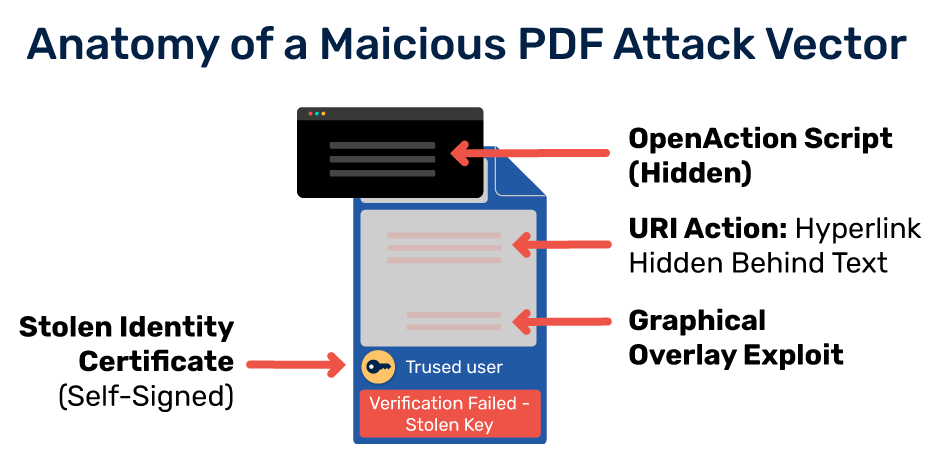

Структура вредоносного PDF-файла

Файл PDF по сути представляет собой контейнер для текста, шрифтов, изображений и интерактивных элементов. Злоумышленники манипулируют этой структурой несколькими способами:

- Действие /OpenAction: это ключевой элемент спецификации PDF, позволяющий документу автоматически выполнять какое-либо действие при открытии, например запускать веб-сайт. Хотя современные программы для просмотра PDF обычно предупреждают пользователей перед выполнением этого действия, злоумышленники могут использовать его в сочетании с методами социальной инженерии, например: «Нажмите «ОК», чтобы просмотреть защищенный документ».

- Действия URI (Uniform Resource Identifier): это наиболее распространённый метод. Текстовой строке или объекту в файле PDF присваивается действие URI. Когда пользователь взаимодействует с ним, программа просмотра PDF запускает браузер по умолчанию и переходит по встроенной ссылке.

- JavaScript: PDF-файлы могут содержать встроенный JavaScript. Хотя он часто используется для создания легитимных интерактивных форм, злоумышленники могут использовать его для манипулирования документом, скрытия элементов или инициирования перенаправлений способами, которые сложнее обнаружить инструментам статического анализа.

Цифровые подписи в PDF-файлах: доверие, которым можно злоупотребить

PDF-файлы часто содержат цифровые подписи — криптографические метки, которые используются для проверки личности подписавшегося лица и подтверждения того, что документ не был изменен. В рамках легитимных бизнес-процессов PDF-файлы с цифровой подписью используются для договоров, закупочной документации, отчетов о соблюдении нормативных требований и финансовых утверждений, поскольку они обеспечивают защиту от несанкционированного изменения.

В фишинговых кампаниях злоумышленники иногда используют доверие, которое вызывают подписи в PDF-файлах. В вредоносном PDF-файле может отображаться блок, похожий на действительную подпись, печать компании или баннер «проверенный документ», чтобы убедить получателей в подлинности файла. На самом деле эта видимая подпись может быть просто изображением или графическим элементом, а не настоящей криптографической подписью. Поскольку многие пользователи ассоциируют подписанные документы с легитимностью, этот визуальный трюк может сделать фишинговые PDF-файлы гораздо более убедительными.

По этой причине организациям следует обучать сотрудников проверять подписи с помощью инструментов проверки подписей в своих программах для чтения PDF-файлов, а не полагаться исключительно на визуальные изображения подписей.

Распространенные методы фишинга с использованием PDF-файлов и примеры

Злоумышленники постоянно внедряют новые методы, однако некоторые из них по-прежнему остаются наиболее распространенными.

1. Поддельный счет-фактура с кнопкой «Просмотреть документ»

Это классический пример. Тема письма звучит срочно: «Просроченный счет от [название поставщика]». В прикрепленном PDF-файле отображается профессионально оформленная сводка счета, но детали размыты или отсутствуют. На видном месте расположена большая кнопка с надписью «ПРОСМОТР СЧЕТА» или «СКАЧАТЬ PDF». Нажатие на эту кнопку приводит к фишинговой странице, имитирующей Microsoft 365, Google Drive или портал поставщика, созданной с целью похищения ваших учетных данных.

2. Запрос на вход в систему «Защищенный документ»

Эта техника использует в своих целях ожидания пользователя в отношении безопасности. В PDF-файле отображается сообщение примерно такого содержания: «Этот документ защищен паролем. Пожалуйста, войдите в систему, указав свой адрес электронной почты, чтобы подтвердить свою личность и просмотреть содержимое». Ниже находится форма входа, встроенная непосредственно в PDF-файл. Когда пользователь вводит свои учетные данные, они либо отправляются на сервер, контролируемый злоумышленником, либо сам PDF-файл может быть сконструирован таким образом, чтобы вывести данные при нажатии кнопки «Отправить».

3. Фишинг с использованием QR-кодов («квишинг»)

Это быстро набирающая популярность уловка злоумышленников. В файле PDF может содержаться уведомление о новой политике компании или обновлении двухфакторной аутентификации (2FA), сопровождаемое QR-кодом, который сотрудникам предлагается отсканировать с помощью своих телефонов. Сканирование кода приводит на поддельную страницу входа в систему. Поскольку пользователь использует личное устройство, на нем могут отсутствовать корпоративные средства защиты, а исходный URL-адрес скрыт, что затрудняет распознавание вредоносного контента.

4. Гибридные атаки с использованием VBA и PDF

В более изощрённых кампаниях PDF-файл может содержать ссылку, которая не ведёт напрямую на фишинговую страницу. Вместо этого она запускает загрузку файла, например, с расширением .docm (документ Word с поддержкой макросов). Затем этот документ запускает скрипт, который загружает конечную фишинговую страницу или вредоносную программу. Такой многоэтапный подход помогает избежать обнаружения на начальном этапе.

Почему фишинг с использованием PDF-файлов сложнее обнаружить

Переход на формат PDF создаёт для многих организаций серьезную «слепую зону».

- «Слепые зоны» обнаружения: многие устаревшие почтовые фильтры оптимизированы для анализа текстовых данных. Им сложно разобрать двоичную структуру PDF-файла, извлечь все встроенные ссылки, а затем проанализировать содержание страниц, на которые ведут эти ссылки.

- Скрытие легко осуществить: злоумышленники могут без труда замаскировать URL-адреса. Ссылка может быть разбита на части и вновь собрана с помощью JavaScript, либо URL-адрес может быть скрыт за нестандартной кодировкой внутри PDF-файла.

- Проблема «безопасных» PDF-файлов: легитимные маркетинговые материалы, информационные бюллетени и деловые документы часто отправляются в формате PDF со встроенными ссылками. Средства безопасности должны уметь отличать безобидный PDF-файл от известного отправителя от вредоносного файла, отправленного мошенником, подражающим легитимному отправителю, — эта задача требует углубленного контекстного анализа.

- Многоэтапная маскировка: вредоносный URL-адрес может быть недоступен на момент сканирования. Злоумышленники могут создать страницу, которая отображает безобидное сообщение «В процессе разработки» для сканеров безопасности, но через несколько секунд перенаправляет реальных пользователей на фишинговый сайт.

Предупреждающие признаки: как распознать вредоносный PDF-файл

Воспитание у сотрудников скептического подхода — это последняя линия защиты. Их следует научить обращать внимание на:

- Неожиданные отправители: счет от компании, с которой вы не ведете дела, или документ от отдела кадров, если сейчас не период открытой регистрации.

- Стандартные приветствия: сам PDF-файл может начинаться со слов «Уважаемый клиент» или «Уважаемый пользователь» вместо вашего имени.

- Срочность и страх: такие формулировки, как «Ваша учетная запись будет заблокирована» или «Требуется немедленная оплата», являются классической фишинговой тактикой.

- Запросы на ввод учетных данных: Легитимные компании практически никогда не просят вас вводить пароль для просмотра общедоступного документа.

- Несоответствие ссылок: на компьютере наведите курсор мыши на любую ссылку или кнопку в PDF-файле, не нажимая на них. Фактический URL-адрес назначения отобразится в строке состояния вашего PDF-просмотрщика. Если текст гласит «Просмотреть счет», но ссылка ведет на подозрительный домен с орфографическими ошибками (например, secure-login.company-update[.]com), это фишинг.

- Необычные запросы: если в PDF-файле вас просят включить какие-либо функции, запустить макросы или разрешить подключение к внешнему сервису, относитесь к этому с крайней настороженностью.

Как организации могут предотвратить фишинг с использованием PDF-файлов

Для борьбы с этой угрозой необходима проактивная многоуровневая защита.

1. Укрепите защиту своей сети с помощью аутентификации электронной почты

Внедрите протоколы аутентификации электронной почты для предотвращения подделки домена.

- SPF (Sender Policy Framework): определяет, каким серверам разрешено отправлять электронные письма с вашего домена.

- DKIM (DomainKeys Identified Mail): добавляет цифровую подпись к вашим электронным письмам, чтобы подтвердить, что их содержание не было подделано.

- DMARC (Domain-based Message Authentication, Reporting & Conformance): указывает принимающим серверам, как действовать, если письмо, якобы отправленное с вашего домена, не проходит проверку SPF или DKIM (например, поместить его в карантин или отклонить). Это значительно затрудняет злоумышленникам подделку ваших авторитетных брендов.

2. Внедрить расширенную систему изоляции и анализа вложений

Ваш шлюз безопасности электронной почты должен обеспечивать не только базовое сканирование файлов. Обратите внимание на решения, которые предлагают:

- Анализ PDF-файлов и извлечение ссылок: инструмент должен открывать PDF-файл в безопасной виртуальной среде («песочнице») для извлечения и анализа всех встроенных URL-адресов, кнопок и скриптов.

- Компьютерное зрение: инструменты на базе искусственного интеллекта могут использовать компьютерное зрение для «считывания» текста на изображении в формате PDF (например, QR-кода или кнопки) и анализа его на наличие вредоносных намерений, точно так же, как это сделал бы человек.

- Анализ поведения: «песочница» может переходить по каждой ссылке, чтобы проверить, куда она ведёт, и анализировать конечную целевую страницу на наличие признаков попыток сбора учетных данных.

3. Обеспечить надежную защиту URL-адресов

Убедитесь, что ваши средства безопасности обеспечивают защиту ссылок в режиме реального времени, которая действует не только при первом нажатии. Даже если пользователь нажмёт на ссылку в PDF-файле, решение должно проверить URL-адрес назначения на основе актуальных данных об угрозах и заблокировать доступ, если он является вредоносным.

4. Непрерывное обучение сотрудников по вопросам безопасности

Технологии — это не панацея. Регулярное и увлекательное обучение имеет решающее значение.

- Моделирование фишинговых атак: отправляйте своим сотрудникам фишинговые письма с поддельными PDF-файлами, чтобы проверить их осведомленность и получить мгновенную обратную связь.

- Специальные учебные модули: Разработайте учебные материалы, посвященные конкретно функции «quishing», тому, как наводить курсор на ссылки в PDF-файлах, а также тому, как сообщать о подозрительных вложениях.

- Четкие механизмы подачи сообщений: обеспечьте сотрудникам максимально простой способ сообщать о подозрительных письмах одним щелчком мыши (например, с помощью кнопки «Сообщить о фишинге» в Outlook).

5. Активный поиск угроз

Следите за появлением новых доменов, похожих на название вашей компании или ключевых поставщиков. Злоумышленники часто регистрируют такие домены незадолго до запуска атаки. Кроме того, следите за своим брендом в Интернете на предмет появления поддельных страниц входа в систему, предназначенных для кражи учетных данных ваших сотрудников.

Заключительные слова

Фишинг с использованием PDF-файлов представляет собой серьезную и растущую угрозу, поскольку злоумышленники используют в своих целях наше доверие к этому повсеместно распространенному формату файлов. Перенеся вредоносный код из текста письма в вложение, злоумышленники нашли надежный способ обойти традиционные средства защиты и обмануть даже самых осторожных пользователей.

Для противодействия этой угрозе необходима современная стратегия многоуровневой защиты. Организациям следует выйти за рамки базовой фильтрации электронной почты и инвестировать в передовые технологии анализа вложений, проактивный поиск угроз, а также формирование культуры информационной безопасности, в которой каждый сотрудник выступает в роли важнейшего датчика. В постоянно меняющейся игре «кошки-мышки» в сфере кибербезопасности понимание того, как злоумышленники используют в своих целях такие повседневные инструменты, как PDF-файлы, является первым и важнейшим шагом на пути к созданию надежной системы защиты.