Ключевые выводы

- Отчет о фишинге объединяет технические данные, данные о поведении и данные об угрозах в едином оперативном представлении.

- Эффективные отчеты уделяют приоритетное внимание тенденциям атак, моделям целевых атак и индикаторам риска, а не простому подсчету количества электронных писем.

- Сообщения сотрудников о фишинговых письмах обеспечивают критически важную защиту от атак, которые обходят автоматические фильтры.

- Сопоставление журналов шлюза, отчетов пользователей и сбоев аутентификации повышает скорость и точность расследования.

- Стандартизированный процесс сообщения о фишинге укрепляет зрелость системы безопасности, готовность к аудиту и согласованность реагирования на инциденты.

Современный отчет о фишинге предоставляет сводную информацию о рисках фишинга во всей экосистеме электронной почты и безопасности организации. Эффективный отчет о фишинге не представляет собой отдельный экспортированный документ, а синтезирует данные из DMARC и систем аутентификации электронной почты , безопасных почтовых шлюзов, сообщений, полученных от сотрудников, платформ SIEM и инструментов анализа угроз.

Эта централизованная видимость позволяет понять, на кого нацелены злоумышленники, какие методы атак являются успешными и где необходимо улучшить технические или человеческие меры контроля. В результате, отчеты о фишинге способствуют проактивному снижению угроз, улучшают соблюдение нормативных требований и приводят к ощутимому улучшению состояния безопасности организации.

Что обычно включает в себя отчет о фишинге

Действенный отчет о фишинге выходит за рамки простого подсчета «вредоносных писем». Чтобы обеспечить реальную ценность для видимости безопасности и соответствия требованиям, он должен содержать следующие данные:

Показатели объема: общее количество фишинговых писем, обнаруженных и заблокированных за определенный период (ежедневно, еженедельно, ежемесячно).

Сбои аутентификации: Данные о DMARC, SPF и DKIM , которые указывают на подделку домена или неавторизованных отправителей.

Данные, сообщенные пользователями: Количество подозрительных писем, отмеченных сотрудниками, по сравнению с количеством «истинных положительных» (реальных угроз).

Статус доставки: Сравнение электронных писем, заблокированных на шлюзе, с письмами, которые достигли почтового ящика пользователя.

Источник: Анализ наиболее часто используемых доменов, IP-адресов и географических источников атак.

Показатели риска: Тенденции в типах атак, такие как компрометация деловой электронной почты (BEC), сбор учетных данных или доставка вредоносного ПО.

Основные инструменты, используемые для создания отчетов о фишинге

Комплексный отчет о фишинге является результатом совместной работы экосистемы. Ни один инструмент не дает полной картины; данные проходят через различные уровни вашей инфраструктуры.

1. DMARC и платформы аутентификации электронной почты

Эти платформы служат вашей первой линией защиты, отслеживая, кто отправляет электронные письма от имени вашего домена. Они необходимы для предотвращения подделки бренда.

- Как они помогают: Они переводят сложные необработанные XML-отчеты от интернет-провайдеров в удобные для чтения информационные панели.

- Основные инструменты: PowerDMARC, Valimail, Mimecast DMARC Analyzer и EasyDMARC.

- Ключевые показатели: Совокупный объем пропущенных/пропущенных сообщений и обнаружение «теневых ИТ» (неавторизованные службы, отправляющие почту от имени вашей компании).

PowerDMARC

Идеально подходит для: малые и средние предприятия, корпоративные команды, уделяющие особое внимание безопасности, государственные учреждения и MSP.

PowerDMARC выходит за рамки базовой отчетности, предлагая комплексный набор протоколов, которые многие другие инструменты рассматривают как дополнения или вообще не имеют. Он разработан для тех, кто хочет иметь центральный «командный центр» для всего, что касается аутентификации электронной почты.

Выделяющиеся особенности:

- PowerSPF: Одной из самых больших проблем в DMARC является «ограничение на 10 DNS-запросов» для записей SPF. PowerDMARC использует усовершенствованную оптимизацию макросов SPF, чтобы ваш SPF оставался в пределах допустимых ограничений DNS без дополнительных сложностей, независимо от того, сколько сторонних отправителей (таких как Mailchimp или Salesforce) вы используете.

- Аналитика DKIM: Хостируемая аналитика DKIM от PowerDMARC включает обзор длины ключей DKIM и возможности детального мониторинга для отслеживания ваших селекторов, ключей и производительности DKIM в режиме реального времени.

- Расширенные каналы информации об угрозах: PowerDMARC интегрирует информацию об угрозах, полученную с помощью искусственного интеллекта, в процесс аутентификации, как никто другой! С помощью расширенных каналов информации об угрозах, которые можно легко интегрировать в вашу систему SIEM/SOAR.

Валимаил

Идеально подходит для: Крупные предприятия и организации с высокими требованиями к соблюдению нормативных требований (например, государственные учреждения или финансовые организации), которые нуждаются в автоматизации без вмешательства со стороны пользователей.

Valimail часто называют пионером «автоматизированного DMARC». Их философия основана на применении, а не только мониторингу. Это единственный поставщик DMARC, который имеет сертификат сертифицирован FedRAMP, что делает их лучшим выбором для сред с высоким уровнем безопасности.

- Отличительная особенность: точная информация об отправителе. Вместо того, чтобы показывать вам список запутанных IP-адресов, Valimail идентифицирует более 5500 служб отправки по имени. Это позволяет с легкостью понять, что «Служба X» — это просто новый инструмент вашей маркетинговой команды, а не таинственный хакер.

- Не требуется доступ к DNS: В отличие от большинства инструментов, которые требуют ручного редактирования записей DNS при каждом добавлении отправителя, Valimail использует «хостинг». После того как вы направите свою запись к ним, вы сможете управлять всеми авторизованными отправителями в их панели управления, не прикасаясь к DNS.

- Реакция на фишинг: Их продукт Enforce использует режим «Автопилот», который переводит вас в режим «Отклонить» (блокировка всей неавторизованной почты) максимально безопасно и быстро.

Анализатор DMARC (Mimecast)

Идеально подходит для: Организации, уже использующие Mimecast для обеспечения безопасности электронной почты, или те, кому требуются подробные данные для расследований.

Mimecast приобрела DMARC Analyzer, чтобы обеспечить всесторонний обзор угроз, связанных с электронной почтой. Это отличный выбор, если вы хотите, чтобы ваши данные DMARC хранились вместе с данными Secure Email Gateway (SEG).

- Отличительная особенность: глубокая криминалистическая экспертиза. В то время как многие инструменты сосредоточены на высокоуровневых сводных отчетах, Mimecast превосходит их в области криминалистической (RUF) отчетности. Это позволяет аналитикам по безопасности просматривать конкретные заголовки и, в некоторых случаях, фактическое содержание электронных писем, которые не прошли аутентификацию, что имеет жизненно важное значение для выявления намерений фишинговой кампании.

- Реакция на фишинг: Он напрямую интегрирован с Mimecast Targeted Threat Protection. Если DMARC обнаруживает неавторизованный домен, он сразу же попадает в черный список на всем шлюзе, что мгновенно защищает всех пользователей.

- Реализация: Они предлагают услуги «управляемого внедрения», которые полезны для компаний, имеющих сложную сеть устаревших почтовых серверов и опасающихся случайной блокировки легитимных писем.

EasyDMARC

Идеально подходит для: малые и средние предприятия, а также поставщики управляемых услуг (MSP), которые ценят лаконичный интерфейс и простоту настройки.

EasyDMARC широко считается самой удобной платформой на рынке. Она создана для команд, у которых нет специального «специалиста по безопасности электронной почты» и которым нужен инструмент, который возьмет на себя всю тяжелую работу.

- Отличительная особенность: мониторинг репутации. EasyDMARC не просто анализирует DMARC, но и постоянно отслеживает ваш домен и IP-адреса по глобальным черным спискам. Если ваш домен будет помечен как «спам» в других местах в Интернете, вы получите предупреждение до того, как ваша доставляемость снизится.

- Реакция на фишинг: управляемые SPF и BIMI. Они предоставляют инструмент «Smart SPF», который поможет вам очистить ваши записи. Их пользовательский интерфейс разработан в виде чек-листа, который точно показывает, какие шаги необходимо выполнить, чтобы достичь политику «Отклонить», что делает его очень популярным среди небольших ИТ-команд.

- MSP Friendly: Он оснащен многопользовательской панелью управления и системой оплаты по факту использования, что идеально подходит для поставщиков услуг, управляющих десятками различных клиентов с одного экрана.

2. Безопасные почтовые шлюзы (SEG)

SEG — это основной фильтр, который очищает входящую почту от известных угроз, прежде чем она достигнет получателя.

- Как они помогают: Они предоставляют большие объемы данных о заблокированных кампаниях и сигнатурах вредоносных программ.

- Основные инструменты: Microsoft Defender для Office 365, Proofpoint, Mimecast и Google Workspace Security.

- Ключевые показатели: Наиболее уязвимые пользователи (Very Attacked People, VAP) и классификация угроз (фишинг против спама).

3. Инструменты для отчетности сотрудников (плагины для почтового ящика)

Поскольку некоторые сложные атаки всегда обходят технические фильтры, ваши сотрудники выступают в роли «человеческих датчиков».

- Как они помогают: Плагины, активируемые одним щелчком мыши, позволяют пользователям мгновенно отправлять сообщения электронной почты без потери важных метаданных (таких как полные заголовки писем), необходимых для криминалистической экспертизы.

- Основные инструменты: Microsoft Report Message, Proofpoint PhishAlarm и Cofense Reporter.

- Ключевые показатели: Частота отчетов пользователей и частота «ложных срабатываний» (частота, с которой пользователи помечают легитимные письма).

4. Платформы SIEM и SOC

Инструменты управления информацией и событиями безопасности (SIEM) действуют как «мозг», агрегируя данные из вышеупомянутых инструментов.

- Как они помогают: Они сопоставляют сообщение о фишинговом письме с другими подозрительными действиями, такими как одновременный вход в систему с иностранного IP-адреса.

- Основные инструменты: Splunk, IBM QRadar и Microsoft Sentinel.

- Ключевые показатели: среднее время обнаружения (MTTD) и среднее время устранения (MTTR).

5. Инструменты анализа и сбора информации об угрозах

После того, как электронное письмо помечено, эти инструменты помогают точно определить, насколько оно опасно.

- Как они помогают: Они проверяют URL-адреса и вложения по глобальным базам данных известных вредоносных инфраструктур.

- Основные инструменты: VirusTotal, AbuseIPDB и Recorded Future.

- Ключевые показатели: Оценки репутации индикаторов компрометации (IOC) и атрибуция кампаний.

Выбор подходящих инструментов для вашей организации

Сложность процесса сообщения о фишинге должна соответствовать размеру вашей организации и профилю риска.

| Размер организации | Рекомендуемый подход | Приоритетная область |

|---|---|---|

| Малый бизнес | Встроенная безопасность (Gmail/M365) + базовый DMARC | Низкая стоимость и простота управления. |

| Средний рынок | Специализированные плагины SEG + для создания отчетов пользователей | Соответствие требованиям, контрольные журналы и обучение сотрудников. |

| Предприятие / MSP | Полный набор (DMARC + SEG + SIEM + Threat Intel) | Автоматизация, масштабируемость и круглосуточная реакция на инциденты. |

Рабочий процесс сообщения о фишинге: как это работает

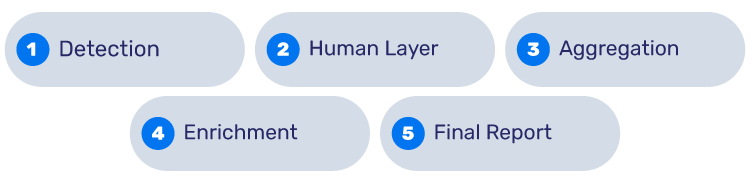

Чтобы создать внутренний отчет о фишинге, следуйте следующему описанию потока данных:

1. Обнаружение

Инструменты DMARC регистрируют попытки подделки вашего домена, а SEG блокирует тысячи известных угроз.

2. Человеческий уровень

Сложное электронное письмо BEC (Business Email Compromise) обходит SEG. Обученный сотрудник замечает необычный запрос и нажимает на плагин «Сообщить».

3. Агрегация

Этот отчет автоматически отправляется в SOC или SIEM, где он объединяется с журналами шлюза, чтобы проверить, получили ли другие сотрудники такое же сообщение.

4. Обогащение

Команда безопасности использует инструменты анализа угроз для анализа ссылок в электронном письме, подтверждая, что они ведут на сайт, предназначенный для сбора учетных данных.

5. Заключительный отчет

Руководитель службы безопасности создает сводный отчет, в котором указывается, что атака была остановлена, какие учетные записи были подвергнуты атаке и как быстро угроза была нейтрализована.

Внутренний процесс сообщения о фишинге (SOP)

Стандартная операционная процедура (SOP) гарантирует, что каждая угроза будет устранена последовательно.

Шаг 1: Подача заявки (прием)

Поощряйте использование плагинов для отправки сообщений одним щелчком. Хотя специальный почтовый ящик «[email protected]» также работает, плагины более эффективны, поскольку они автоматически упаковывают заголовки электронных писем, «цифровые отпечатки» отправителя, которые часто теряются при простой пересылке электронного письма.

Шаг 2: Отбор и определение приоритетов

Не каждое сообщение является кризисной ситуацией. Используйте автоматизированные инструменты для фильтрации «шума» (например, информационных бюллетеней или спама). Присвойте оценку серьезности в зависимости от цели (например, руководитель высшего звена или общий псевдоним) и намерения (например, мошенничество с банковским переводом или общий ссылка).

Шаг 3: Анализ и расследование

Команда безопасности проверяет заголовки на наличие подделки, помещает в «песочницу» все вложения, чтобы проверить, не содержат ли они вредоносный код, и проверяет репутацию IP-адреса отправителя.

Шаг 4: Устранение неполадок

Если угроза подтверждается, команда должна:

- Выполнить «Поиск и очистку» , чтобы удалить электронное письмо из почтовых ящиков всех остальных сотрудников.

- Сбросить учетные данные, если пользователь перешел по ссылке.

- Обновите список заблокированных номеров SEG, чтобы предотвратить будущие попытки от этого отправителя.

Шаг 5: Цикл обратной связи

Завершите процесс, уведомив сотрудника, который сообщил о письме. Простое сообщение «Спасибо, это была реальная угроза» укрепляет позитивную культуру безопасности и поощряет будущие сообщения.

Подведение итогов

В конечном итоге, создание процесса сообщения о фишинге — это не просто установка галочки или покупка дорогого программного обеспечения. Речь идет о том, чтобы ваши технические специалисты и сотрудники действительно работали в одной команде. Когда вы сочетаете интеллектуальные фильтры с командой, которая умеет распознавать «подозрительные» электронные письма, вы перестаете быть легкой мишенью и становитесь непробиваемой стеной. Настоящая безопасность — это прозрачность; если вы не видите приближающуюся атаку, вы не можете ее остановить.

Если отчеты о фишинге кажутся фрагментарными или чрезмерно техническими, пора пересмотреть подход. Централизация данных аутентификации электронной почты, журналов шлюзов и отчетов сотрудников в единой согласованной системе отчетности помогает командам безопасности быстрее реагировать, а руководству — четко понимать риски.

Эффективная отчетность о фишинге — это не просто больше данных, а правильные данные, представленные таким образом, чтобы побудить к действию. Чтобы начать составлять отчет о фишинге для вашего домена, воспользуйтесь 15-дневную бесплатную пробную версию и получите полную информацию о безопасности вашего домена.

Часто задаваемые вопросы

Почему использовать плагин, а не просто пересылать электронные письма в IT-отдел?

При пересылке часто удаляются «заголовки электронных писем», цифровую ДНК, необходимую для отслеживания злоумышленника. Плагины идеально упаковывают все эти технические данные одним щелчком мыши.

Как часто следует создавать полный отчет?

Ваша команда безопасности отслеживает предупреждения в режиме реального времени, но для руководства обычно лучше всего подходит еженедельное обобщение «общей картины».

Что такое «хороший» показатель отчетности сотрудников?

Стремитесь к 8% до 15%. Вы не хотите, чтобы люди сообщали о каждом информационном бюллетене, но вы хотите, чтобы ваши «человеческие датчики» были достаточно активны, чтобы улавливать реальные угрозы.

Можно ли автоматизировать скучные части сортировки?

Безусловно. Большинство современных инструментов могут автоматически сканировать ссылки и файлы по глобальным базам данных, чтобы закрывать «безопасные» заявки, чтобы ваша команда сосредоточилась только на действительно опасных.

Как заставить мою команду действительно использовать инструмент отчетности?

Замкните круг! Когда кто-то сообщает об угрозе, отправьте ему короткое сообщение: «Отлично поймали!». Люди гораздо охотнее помогают, когда знают, что их усилия действительно приносят результат.

- Что такое фишинговая ссылка? - 19 мая 2026 г.

- Что такое атаки хактивистов и как они работают - 12 мая 2026 г.

- Прекращение поддержки NTLM: что означает отказ Microsoft от этого протокола для MSP и ИТ-специалистов - 8 мая 2026 г.