Подслушивание и выдача себя за другого стали слишком распространенными и частыми в современном цифровом ландшафте. Субъекты угроз используют методы атаки MITM чтобы получить доступ и украсть конфиденциальные данные для совершения киберпреступлений. Обычно объектами атак становятся пользователи финансовых платформ, SaaS-компаний, платформ электронной коммерции и других веб-сайтов, требующих входа в систему и содержащих финансовые данные.

В этом блоге мы подробно рассмотрим, что такое атака "человек посередине и способы ее предотвращения.

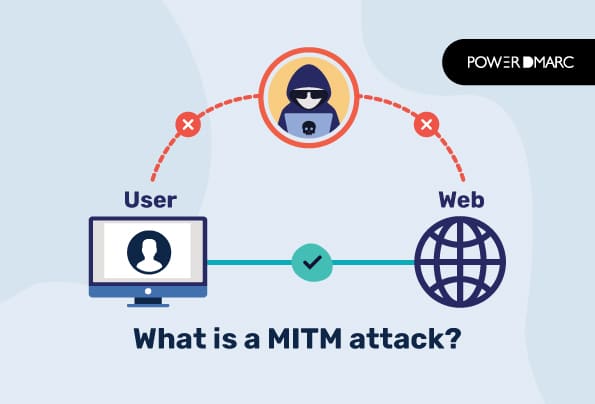

Что такое атака "человек посередине"?

Атака "человек посередине" или MITM-атака - это подслушивающая атака, при которой кибер-актер препятствует коммуникации и передаче данных между серверами отправителя и получателя. Они выступают в качестве третьей стороны между нитями связи; поэтому название "человек посередине" связано с этой кибер-активностью. Таким образом, субъекты угроз ведут себя как законные стороны для обеих сторон.

Атаки "человек посередине" пытаются перехватить, украсть или изменить данные, нарушить связь и отправить вредоносные ссылки любой из сторон.

Фазы нападения на человека посередине

Существует две фазы стандартной атаки MITMперехват и расшифровка. Давайте узнаем о них подробнее.

Перехват

На этапе перехвата атака "человек посерединесубъекты угрозы пытаются получить доступ к уязвимой системе и нарушить связь или обмен данными между сторонами с помощью вредоносных ресурсов, таких как программное обеспечение и инструменты. Они действуют как посредники между жертвами (владельцами веб-сайтов) и пользователями (клиентами, потенциальными клиентами и т.д.), чтобы украсть данные и учетные данные или внедрить вредоносное ПО. вредоносное ПО.

Поскольку злоумышленники находятся в центре, они получают от отправителей конфиденциальные данные, которые могут изменить или испортить, прежде чем передать их на другой конец. Незащищенный Wi-Fi является распространенным шлюзом для перехвата наряду с другими методами, рассмотренными ниже.

- IP-спуфинг

В IP-спуфингсубъекты угроз отправляют вредоносные IP-пакеты, используя поддельные IP-адреса для маскировки. Обычно это используется для попыток DDoS-атак или маскировки настоящей личности злоумышленника. IP-спуфинг делает фишинг более действенным и сложным для контроля, поскольку поддельные электронные письма кажутся исходящими от подлинного источника.

Подмена IP-адреса не позволяет властям выяснить, кто они такие, поэтому их невозможно отследить. Она предотвращает доставку на устройства жертв уведомлений об атаках, чтобы они могли спокойно завершить процесс.

- DNS-спуфинг

Подмена DNS это метод киберпреступности, при котором хакеры перехватывают запрос веб-браузера на определенный сайт и перенаправляют пользователя на другой сайт. Как правило, другой сайт является поддельным или имитирует оригинальный сайт, чтобы они могли украсть конфиденциальные данные пользователя.

Подделка DNS осуществляется путем изменения IP-адресов DNS-серверов для инициирования фишинговых атак или внедрения вредоносных программ.

- ARP-спуфинг

В ARP спуфингсубъекты угроз отправляют поддельные сообщения ARP или протокола разрешения адресов, чтобы обмануть другие устройства и заставить их поверить, что они подключены и общаются с кем-то другим. Таким образом хакеры крадут и перехватывают данные для злонамеренного использования.

Для попытки ARP-подмены хакеры либо ждут ARP-запросов, либо распространяют несанкционированное сообщение, называемое "gratuitous ARP". Если первый метод менее разрушителен и имеет более узкий охват, то второй является более действенным и сложным.

- Перехват электронной почты

MITM-атаки по электронной почте обычно направлены на банки и другие финансовые учреждения с целью кражи данных клиентов для контроля всех транзакций. Хакеры также рассылают поддельные электронные письма, представляющиеся письмами от законных источников, в которых получателей просят сообщить конфиденциальные данные. Таким образом, важно использовать протоколы аутентификации электронной почты, такие как SPF и DMARC для предотвращения атак перехвата электронной почты.

SPF гарантирует, что только авторизованные IP-адреса могут отправлять электронные письма, используя ваш домен, а DMARC определяет, как обрабатывать письма, не прошедшие проверки SPF и DKIM (еще один протокол аутентификации электронной почты).

Расшифровка

Фаза дешифровки - это следующее, что необходимо знать, понимая. что такое MITM-атака.

После шифрования хакеры расшифровывают неэтично полученные данные при успешной MITM-атаке чтобы либо продать их на черном рынке, либо использовать для попыток вредоносной деятельности. Похищенные данные используются для онлайн-транзакций, подделки, маскировки и т.д. Ниже приведены два распространенных метода расшифровки.

- Подмена HTTPS

При подмене HTTS хакеры обманывают ваш веб-браузер, заставляя его считать незаконный веб-сайт законным. Они в основном изменяют адресные запросы на основе HTTPS, чтобы перенаправить их на конечные точки, эквивалентные HTTPS.

- Перехват SSL

SSL - это сокращение от Secure Socket Layer, интернет-технология для защиты и обеспечения безопасности конфиденциальных данных, обменивающихся между двумя IP-адресами. Если вы посещаете незащищенный сайт, URL которого начинается с HTTP, браузер с защитой SSL автоматически перенаправит вас на его защищенную версию с URL HTTPS.

В перехвате SSL, атака MITMманипулируют компьютерами и серверами жертв, чтобы перехватить измененный маршрут и украсть конфиденциальные данные.

Признаки атаки типа "человек посередине

Хакеры становятся все более изощренными, поскольку они используют легкодоступные инструменты, купленные на черном рынке. Это делает шифрование и дешифрование более быстрым и легким для них. Однако защититься от атак типа "человек посередине" не так уж сложно. если вы научите себя и членов своей команды читать их знаки. Давайте посмотрим, что это такое.

Частые отключения

Хакеры принудительно отключают пользователей, чтобы перехватить их имена пользователей и пароли при повторном подключении. Считайте это тревожным сигналом, если вы выходите из системы или неоднократно отключаетесь от определенного веб-сайта.

Странные или неправильно написанные URL-адреса в адресной строке

Проверяйте URL-адреса, если они выглядят странно или имеют орфографические изменения. Иногда хакеры пытаются перехватить DNS, создавая поддельные сайты с небольшими изменениями в написании - например, заменяя O (15-я буква английского алфавита) на 0 (ноль). Так, вы можете не заметить, что посещаете сайт www.amaz0n.com вместо www.amazon.com.

Незащищенный URL

Не посещайте сайты, URL которых начинается с HTTP вместо HTTPS, особенно если вам нужно не просто прочитать какую-либо информацию. Они не защищены и не зашифрованы, а значит, киберпреступники могут перехватить данные, которыми обмениваются две стороны.

Как остановить MITM-атаки?

Вы думаете о том, как остановить атаки типа "человек посередине"?? Просто будьте осторожны и практикуйте методы интернет-гигиены, о которых мы расскажем ниже.

Избегайте незащищенных и публичных сетей Wi-Fi

Общественные сети wi-fi не защищены. Поэтому избегайте подключения к ним во время путешествий или совершения онлайн-транзакций. Вы можете использовать зашифрованное соединение вашего оператора беспроводной связи или маршрутизаторы с защитой WPA2.

Используйте VPN

Добавление VPN или виртуальной частной сети шифрует трафик между конечными точками и VPN-сервером. Это затрудняет успех MITM-атаки для субъектов угроз..

Всегда выходите из важнейших веб-сайтов

Не сохраняйте пароли в браузере; всегда выходите с важных веб-сайтов после завершения работы. Это в первую очередь касается финансовых сайтов, таких как банки и платежные шлюзы.

Устанавливайте уникальные и надежные пароли

Используйте уникальные пароли для всех важных платформ и меняйте их каждые 3-4 месяца. Надежный пароль должен состоять как минимум из 12 символов, включающих заглавные и строчные буквы, цифры и специальные символы.

Убедитесь, что они не слишком очевидны, чтобы их можно было угадать - например, имя вашего питомца или место рождения.

Используйте многофакторную аутентификацию

Многофакторная аутентификация - это метод безопасности, который требует более одного способа (помимо пароля) для доступа к учетной записи или устройству. Такими дополнительными методами являются проверка отпечатков пальцев, распознавание лица, OTP и т.д.

Остановка MITM-атак на электронную почту с помощью MTA-STS

Наконец, наиболее эффективным методом защиты вашей электронной почты от MITM-атак является Mail Transfer Agent- Strict Transport Security (MTA-STS). Эта технология аутентификации электронной почты позволяет защищать электронную почту при передаче, делая шифрование транспортного уровня обязательным в SMTP.

Знать, что такое MITM-атака очень важно, особенно для предприятий, работающих в сфере технологий. Они довольно распространены в современном цифровом ландшафте, и хакеры становятся все более изощренными в том, чтобы воплотить свои усилия в результат, не оставляя после себя следов. Поэтому владельцам доменов важно принять адекватные меры и обеспечить шифрование при передаче данных, чтобы злоумышленники не смогли перехватить их электронную переписку.

- 10 лучших советов и стратегий защиты электронной почты - 15 мая 2024 г.

- Может ли блокчейн помочь повысить безопасность электронной почты? - 9 мая 2024 г.

- Прокси для дата-центров: Раскрытие рабочей лошадки мира прокси - 7 мая 2024 г.