Puntos clave

- Los errores de rechazo DMARC se producen cuando SPF o DKIM no logran alinear el dominio con la dirección «De».

- Una política p=reject indica a los servidores receptores que bloqueen por completo los correos electrónicos no autorizados.

- No basta con pasar solo el SPF; el SPF o el DKIM deben coincidir con su dominio de remitente visible.

- El reenvío de correos electrónicos a menudo interrumpe el SPF, lo que hace que la alineación DKIM sea fundamental para una entrega estable.

- Eliminar p=reject debilita la seguridad del dominio y aumenta el riesgo de suplantación de identidad.

Revise semanalmente los informes DMARC RUA para identificar servicios mal configurados y remitentes no autorizados.

El error «No supera la verificación DMARC y tiene una política DMARC de rechazo» significa que su correo electrónico no ha superado la autenticación DMARC y que el servidor receptor ha bloqueado la entrega. Este problema se produce cuando SPF o DKIM no se alinean con su dominio «De» y su política DMARC está configurada en p=reject. Corrija los errores de rechazo de DMARC corrigiendo los registros SPF, habilitando la firma DKIM y asegurando una alineación estricta del dominio para restaurar la capacidad de entrega del correo electrónico y evitar la suplantación de identidad.

¿Qué significa realmente este error DMARC?

Cuando un servidor receptor procesa tu correo electrónico, realiza varias comprobaciones para verificar que el remitente está autorizado. Si esas comprobaciones fallan, el servidor consulta el registro DMARC de tu dominio para obtener instrucciones sobre qué hacer a continuación.

Explicación de «No supera la verificación DMARC»

Se produce un fallo DMARC cuando un correo electrónico no supera la alineación DMARC. Es erróneo creer que basta con superar SPF o DKIM. DMARC exige que el dominio del encabezado «De», que es lo que ve el usuario, coincida con el dominio validado por SPF y/o DKIM. Si las firmas técnicas no coinciden con la dirección del remitente visible, DMARC falla.

¿Qué implica la «política de rechazo de DMARC»?

La etiqueta p=reject es la política DMARC más estricta. Le indica al servidor receptor: «Si este correo electrónico no pasa la verificación, no lo entregues. Deséchalo por completo».

Cómo funciona la verificación DMARC (resumen rápido)

Para superar DMARC, un correo electrónico debe cumplir lo siguiente:

- El pase técnico: SPF o DKIM deben ser válidos.

- La alineación: El dominio utilizado en SPF o DKIM debe coincidir con el dominio de la dirección «De».

La alineación es más importante que una simple aprobación. Por ejemplo, si envías un correo electrónico desde un subdominio, pero tu registro SPF solo autoriza el dominio de tu proveedor de alojamiento web, la comprobación SPF podría «aprobarse» para el proveedor, pero DMARC «fallará» porque los dominios no están alineados.

¿Por qué los correos electrónicos no cumplen con DMARC y son rechazados?

1. Fallos de autenticación

- Fallo de SPF o IP de envío no autorizada: Piensa en SPF como una lista de invitados VIP para tu dominio. Si empiezas a utilizar una nueva herramienta, como un CRM o una plataforma de marketing por correo electrónico, pero olvidas añadirla a esa lista (tu registro SPF), el servidor receptor ve una IP no incluida en la lista que intenta entrar y le cierra la puerta en las narices.

- DKIM que falta o no funciona: DKIM es básicamente un sello de cera digital. Si tu servidor no está «firmando» el correo, o si la «clave» que has introducido en la configuración de tu DNS es antigua o está dañada, el destinatario no podrá verificar que el correo electrónico realmente proviene de ti. Sin sello, no hay entrada.

2. Cuestiones de alineación

- Desalineación del dominio DKIM: Es como mostrar un documento de identidad en el que el nombre no coincide con la persona que lo presenta. Si tu correo electrónico dice que proviene de tudominio.com, pero la firma DKIM está firmada por servicioaleatorio.com, DMARC sospechará. Todo debe apuntar a la misma base de origen.

- Alineación SPF interrumpida por el reenvío: este es el clásico problema del «intermediario». Cuando se reenvía un correo electrónico, la «ruta de retorno» suele cambiar a la información del reenviador, lo que interrumpe completamente el SPF. Es muy común, y es precisamente por eso que tener DKIM es un salvavidas; DKIM permanece adjunto al correo electrónico incluso cuando se reenvía, mientras que el SPF suele desintegrarse.

Por qué la política p=reject hace que este error sea crítico

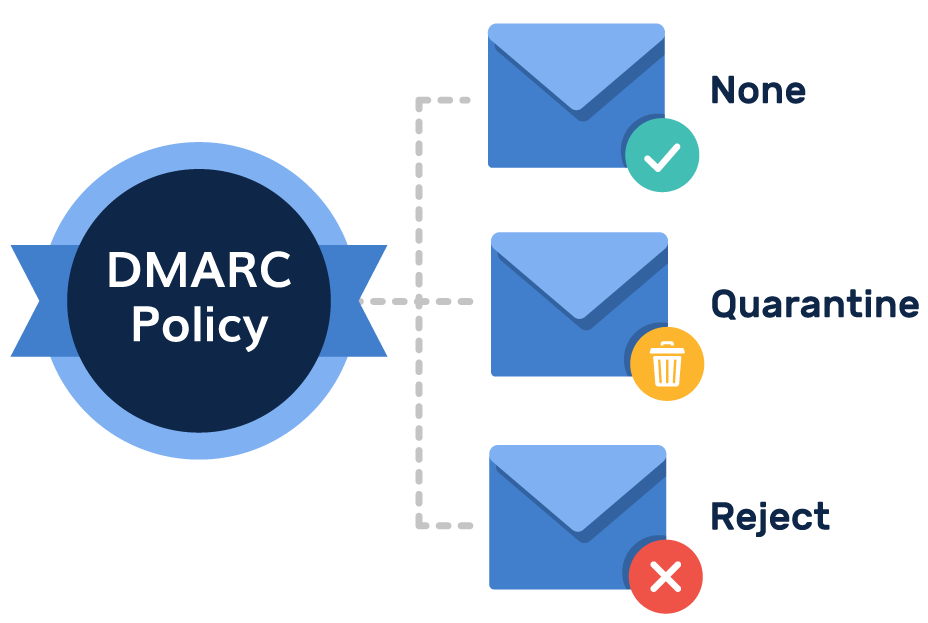

Las políticas DMARC funcionan según una escala de aplicación:

- p=none: Modo de supervisión. No se bloquea ningún correo electrónico.

- p=cuarentena: El correo sospechoso se envía a la carpeta Basura.

- p=rechazar: Tolerancia cero. El correo no autorizado se elimina.

Cuando se encuentra en p=rechazar, no hay margen para el error. Si sus remitentes externos no están perfectamente configurados, sus comunicaciones comerciales legítimas se tratarán como un ataque de phishing y se bloquearán.

El factor oculto: políticas de subdominios (sp=)

Un detalle que a menudo toma por sorpresa a los administradores es cómo DMARC gestiona los subdominios (por ejemplo, marketing.tudominio.com). De forma predeterminada, si configura su dominio principal en p=reject, todos los subdominios heredan automáticamente ese comando de «bloqueo».

Si tienes una herramienta antigua que envía desde un subdominio que aún no está completamente configurado, se silenciará al instante. Para gestionar esto, puedes utilizar la etiqueta sp en tu registro DMARC:

- sp=none: Mantiene tus subdominios en «modo de supervisión» incluso si tu dominio principal está en p=reject.

- sp=reject: Indica explícitamente a los servidores que bloqueen el correo no autorizado procedente de cualquier subdominio.

Consejo profesional: si no estás 100 % seguro de todos los servicios que utilizan tus subdominios, comienza con p=reject; sp=none; para proteger tu marca principal mientras auditas tus submarcas.

Situaciones comunes en las que aparece este error

Gmail y Google Workspace

Google ha endurecido recientemente sus requisitos para los remitentes masivos. Es posible que veas un mensaje de rebote que dice: «Mensaje rechazado porque no cumple con la política DMARC de Google».

Microsoft 365 y Outlook

Microsoft utiliza con frecuencia la «Protección avanzada contra amenazas». Si DMARC falla y la política es rechazar, los servidores de Outlook suelen generar un NDR 5.7.1, que significa «Informe de no entrega».

Herramientas de terceros

Muchas empresas se olvidan de autorizar sus plataformas CRM o RRHH. Dado que estas herramientas envían correos «en nombre» de su dominio, son las causantes más habituales del rechazo DMARC.

Cómo solucionar el error «No supera la verificación DMARC»

Siga estos pasos para resolver el error:

- Identifica la fuente: Lo primero es lo primero: comprueba la nota «devolver al remitente». Mira el mensaje de rebote para encontrar la dirección IP específica o el servicio que intentó enviar el correo. Suele ser la prueba irrefutable que te dice exactamente quién fue bloqueado en la puerta.

- Comprueba la autorización SPF: Piensa en tu registro SPF como la lista de «remitentes aprobados» de tu dominio. Debes asegurarte de que el servicio que utilizas realmente figura en ella. Si no es así, tendrás que añadir su declaración «include» a tu registro DNS para que el servidor receptor sepa que tiene tu permiso para hablar en tu nombre.

- Corregir la firma DKIM: Debes asegurarte de que el servicio realmente «firma» tus correos electrónicos con una clave DKIM que apunte a tu dominio. Si falta la firma digital o pertenece a un dominio completamente diferente, el destinatario lo tratará como una identificación falsa.

- Asegúrate de que el dominio coincida: todo tiene que coincidir. Comprueba que el dominio de tu dirección «De» sea el mismo que usas para tu SPF y DKIM. Si tu correo electrónico dice que es de company.com, pero tu SPF dice que es de random-app.net, DMARC no va a funcionar.

- Revisar los informes DMARC: Utilice una herramienta de supervisión DMARC para ver los informes «RUA». Estos le mostrarán exactamente qué servicios están fallando y por qué.

- Prueba antes de reenviar: utilice un analizador de encabezados en línea para enviar un correo electrónico de prueba y verificar el estado «DMARC Pass».

Soluciones temporales frente a soluciones adecuadas

¿Por qué eliminar p=reject es arriesgado?

Es posible que te sientas tentado a volver a cambiar tu política a p=none para «arreglar» la entrega. Aunque esto detiene los rebotes, expone tu dominio a ser suplantado por hackers. Proporciona una falsa sensación de seguridad, al tiempo que deja vulnerable la reputación de tu marca.

Formas más seguras de recuperarse

En lugar de reducir la seguridad, utilice herramientas de supervisión para identificar el tráfico legítimo defectuoso. También puede utilizar una etiqueta de «porcentaje» (por ejemplo, p=reject; pct=50) para aplicar gradualmente la política mientras verifica que todas sus fuentes de envío están correctamente alineadas.

Cómo PowerDMARC ayuda a prevenir los errores de rechazo de DMARC

Si bien una política de «rechazo» sin matices es un instrumento poco eficaz, PowerDMARC proporciona las herramientas precisas necesarias para garantizar que solo afecte a los malos actores.

1. Visibilidad total e inteligencia de amenazas de IA: leer manualmente los informes XML es como intentar leer el código Matrix. El analizador de informes DMARC de PowerDMARC convierte estos archivos complejos en un panel de control legible para los humanos.

2. Mapeo de amenazas impulsado por IA: nuestra inteligencia de amenazas impulsada por IA identifica la ubicación geográfica y la reputación de las direcciones IP no autorizadas, lo que le ayudará a distinguir entre una herramienta interna mal configurada y un intento malicioso de suplantación de identidad.

3. Gestión simplificada de registros (servicios alojados): La causa más común de fallo de DMARC es la «desalineación», es decir, que los registros SPF o DKIM no coinciden con su dominio. PowerDMARC ofrece servicios alojados (incluido DMARC alojado) que le permiten actualizar estos registros directamente desde nuestro panel de control sin necesidad de iniciar sesión en su proveedor de DNS.

Mejores prácticas para evitar errores de rechazo de la política DMARC

Mantener una política de «rechazo» requiere una higiene continua. Para garantizar que tus correos electrónicos legítimos no queden atrapados en tu propia red de seguridad, sigue estas prácticas recomendadas del sector:

Autenticación y alineación Higiene

- Autentifique siempre a los nuevos remitentes: antes de que su departamento de marketing o recursos humanos se registre en una nueva herramienta de correo electrónico, asegúrese de que admita la alineación DKIM o SPF personalizada. Nunca permita que un tercero envíe «en nombre» de su dominio sin la configuración DNS adecuada.

- Prefiera DKIM por su resiliencia: SPF se ve fácilmente afectado por el reenvío de correos electrónicos. DKIM es mucho más robusto porque la firma digital permanece adjunta al encabezado del correo electrónico incluso cuando pasa por diferentes servidores.

Supervisión continua y gestión del cambio

- Revisiones periódicas de los informes DMARC: DMARC genera informes XML que detallan quién envía correos utilizando su dominio. Revisar estos informes al menos una vez a la semana le ayudará a detectar intentos de suplantación no autorizados o servicios legítimos que de repente han dejado de alinearse.

- Seguimiento de cambios en la infraestructura de correo electrónico: trate los registros DNS de su correo electrónico como si fueran código. Mantenga un registro de todos los cambios realizados en sus registros SPF, DKIM y DMARC. Si surgen problemas de entrega después de una migración de servidor o un cambio de proveedor, podrá identificar rápidamente y revertir la configuración específica que causó el error «Rechazo de política».

Conclusión: no dejes que el «rechazo» arruine tu alcance.

El error «DMARC Policy of Reject» es un poco como si tu propio guardia de seguridad te dejara accidentalmente fuera de la oficina. Es molesto, sin duda, pero demuestra que la cerradura realmente funciona.

La solución no es deshacerse de la cerradura y volver a p=none, sino asegurarse de que lleva las llaves correctas. Al garantizar que su SPF y DKIM estén correctamente alineados con su dominio, evitará los rebotes y comenzará a enviar correos con total confianza. Esté atento a sus informes, autentique sus nuevas herramientas antes de ponerlas en marcha y nunca tendrá que preocuparse de que sus correos electrónicos legítimos acaben en la papelera digital.

Comience hoy mismo su prueba gratuita de 15 días con nuestros expertos para descubrir cómo podemos simplificar la seguridad de su dominio.

Preguntas frecuentes

¿Por qué mi correo electrónico falla en DMARC pero pasa en SPF?

Por lo general, se trata de un problema de alineación. Su SPF «pasa» para el dominio del servidor de correo, pero ese dominio no coincide con el dominio de su dirección «De».

¿Debo eliminar p=reject para solucionar el problema de entrega?

No. Se trata de una solución provisional que compromete la seguridad. En su lugar, identifique el servicio que está fallando y autorícelo correctamente en su configuración SPF/DKIM.

¿Cuánto tiempo tardan en surtir efecto las correcciones DMARC?

Los cambios en el DNS pueden tardar entre 24 y 48 horas en propagarse a nivel mundial, aunque la mayoría de los sistemas modernos reflejan los cambios en menos de una hora.

¿Afecta DMARC a los correos electrónicos internos o reenviados?

Sí. El reenvío a menudo rompe el SPF, por lo que es muy importante tener una firma DKIM válida para garantizar que los correos electrónicos reenviados sigan pasando la verificación DMARC.

- Actualización de la especificación DKIM2: novedades del borrador de la IETF de mayo de 2026 - 25 de mayo de 2026

- ¿Es suficiente Windows Defender para la seguridad de las pequeñas empresas? - 14 de mayo de 2026

- DMARCbis explicado: qué va a cambiar y cómo prepararse - 16 de abril de 2026