Puntos clave

- Las operaciones de fusión y adquisición implican la transferencia de datos muy sensibles, lo que hace que la diligencia debida en materia de ciberseguridad sea fundamental para evitar filtraciones, pérdidas de valoración o sanciones reglamentarias.

- Las salas de datos virtuales (VDR) han pasado de ser un simple almacenamiento de archivos a convertirse en herramientas esenciales que ofrecen cifrado de extremo a extremo, controles de acceso granulares, marcas de agua digitales y registros de auditoría en tiempo real.

- Evaluar el historial de infracciones, la solidez de la defensa, la gobernanza de los datos, el riesgo de terceros y la respuesta a incidentes es ahora tan importante como la diligencia debida financiera.

- Las VDR basadas en IA están configurando el futuro de las fusiones y adquisiciones al permitir el análisis predictivo, la puntuación automatizada de riesgos, la detección de anomalías y la integración de inteligencia sobre amenazas.

En las fusiones y adquisiciones hay mucho en juego, no sólo desde el punto de vista financiero, sino también de la ciberseguridad, ya que implican la transferencia de datos confidenciales, como registros financieros, contratos y propiedad intelectual. Con el aumento del phishing, el ransomware y las amenazas internas, la ciberseguridad se ha convertido en un factor crítico para el éxito de las operaciones. Una brecha puede hacer fracasar las negociaciones, reducir las valoraciones o desencadenar problemas normativos a largo plazo. Como resultado, los entornos digitales seguros y las VDR han pasado de ser un simple almacenamiento de archivos a convertirse en protectores esenciales de la integridad de las transacciones.

La creciente importancia de la ciberseguridad en las fusiones y adquisiciones

En objetivos de fusiones y adquisiciones crecen y se aceleran. Las operaciones se ejecutan con mayor rapidez, a menudo bajo presiones competitivas, lo que deja menos tiempo para comprobaciones manuales minuciosas. Los plazos más breves no hacen sino agravar las vulnerabilidades: cualquier punto débil en la seguridad de los datos se convierte en una oportunidad de ataque.

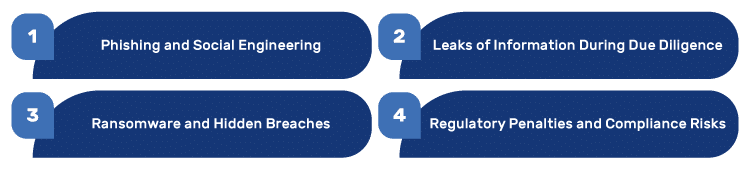

Riesgos de ciberseguridad en las grandes fusiones y adquisiciones

1. Phishing e ingeniería social

Los atacantes suelen hacerse pasar por ejecutivos, asesores jurídicos o financieros para convencer a los participantes en el acuerdo de que entreguen documentos confidenciales. Según el Foro Económico Mundial, la ingeniería social sigue siendo uno de los métodos de ciberataque de más rápido crecimiento en los entornos corporativos.

2. Fugas de información durante la diligencia debida

Los métodos tradicionales de comunicación, como el correo electrónico, las unidades compartidas o las plataformas en la nube no seguras, no cumplen los requisitos de confidencialidad a nivel de fusiones y adquisiciones. Un archivo adjunto mal archivado o un permiso mal registrado pueden filtrar información altamente confidencial.

3. Ransomware y violaciones ocultas

La adquisición de una empresa que haya sufrido un incidente cibernético oculto podría acarrear graves costes. Por ejemplo, a raíz de adquisición de Starwood Hotels por parte de Marriott en 2016, más tarde salió a la luz que el sistema de reservas de Starwood había sido vulnerado en algún momento anterior, con multas eventuales por GDPR de 18,4 millones de libras en 2020.

4. Sanciones reglamentarias y riesgos de cumplimiento

Además de las pérdidas financieras, la infracción podría dar lugar a investigaciones por violación de cualquier número de leyes de protección de datos, ya sea GDPR, HIPAA o CCPA, lo que complicaría aún más la integración posterior a la fusión.

Cómo afecta la ciberseguridad deficiente al valor de las operaciones

La ciberseguridad es una cuestión de valor. Ahora los compradores se alejan o descuentan ofertas cuando descubren defensas deficientes. Un buen ejemplo es el acuerdo acuerdo Verizon-Yahoo en 2017: cuando Yahoo reveló dos brechas masivas mientras las conversaciones estaban en curso, Verizon redujo su precio de adquisición en 350 millones de dólares.

El papel de las salas de datos virtuales en la mitigación de las amenazas a la ciberseguridad

En este punto, las salas de datos virtuales (VDR) vienen al rescate. Otras, como iDeals, Datasitey Firmexhan ido mucho más allá del mero almacenamiento de archivos. Sus plataformas garantizan la seguridad de la información y permiten una cooperación rápida y abierta entre compradores y vendedores.

Las principales funciones de seguridad han pasado a ser:

- Cifrado de documentos confidenciales (de extremo a extremo).

- Acceso granular de usuarios y marca de agua digital.

- Registros de auditoría en tiempo real de todos los inicios de sesión y visualizaciones de archivos.

- Vigilancia inteligente que detecta comportamientos sospechosos y posibles suplantaciones de identidad.

Estas medidas de seguridad pueden mantener la confidencialidad de los documentos sensibles a los acuerdos, y cualquier posible actividad maliciosa puede descubrirse fácilmente.

Diligencia debida en fusiones y adquisiciones en términos de ciberseguridad

Evaluación de objetivos de fusiones y adquisiciones ahora adopta la forma de:

- ¿Es la empresa víctima de nuevas infracciones?

- ¿Cuáles son las defensas contra el phishing y la ingeniería social?

- ¿Está bien protegida la cualificación del personal y la información de los clientes?

El proceso de utilización de una sala de datos segura es más seguro. Los compradores ya no tienen que rebuscar entre correos electrónicos y hojas de cálculo; ahora disponen de un espacio centralizado y encriptado para consultar datos financieros, documentos de cumplimiento y contratos sin poner en riesgo la información.

Diligencia debida en materia de ciberseguridad en las operaciones de fusión y adquisición

La diligencia debida financiera ha sido durante mucho tiempo un componente clave de las fusiones y adquisiciones. Hoy en día, la diligencia debida en materia de ciberseguridad es igualmente crucial. Los compradores insisten en confiar en que la empresa objetivo no es un pasivo oculto tras unos balances inmaculados.

Historial de infracciones y multas

Es importante evaluar si la empresa ha sufrido alguna violación de datos, si se notificó a los reguladores y si se pagaron multas o se interpusieron demandas como consecuencia de ello.

Fuerza de las defensas

Una evaluación exhaustiva de las defensas de la empresa debe abarcar las medidas antiphishing, la protección contra el malware, la seguridad de los terminales y la gestión de la seguridad del correo electrónico.

Gobernanza de datos y gestión de accesos

Examine cómo se maneja la información sensible de clientes y empleados, y si los controles de acceso están bien estructurados o son demasiado amplios, lo que podría aumentar el riesgo.

Riesgos de terceros

Dado que la mayoría de las infracciones se producen a través de las integraciones de proveedores o socios, es fundamental asegurarse de que las conexiones de terceros se supervisan y protegen adecuadamente.

Respuesta a incidentes y continuidad de las actividades

El plan de respuesta a incidentes de la empresa y su capacidad para recuperarse rápidamente de los ciberataques son factores esenciales para mantener la resistencia operativa y la confianza durante una transacción.

Repercusiones en el mundo real

- Uber (2016/2018): Uber acordó pagar 148 millones de dólares tras no informar de una brecha durante las conversaciones de fusión con SoftBank.

- British Airways (2018): Las deficiencias del sistema adquiridas dieron lugar a 20 millones de libras en sanciones tras una brecha para 400.000 clientes.

Demuestran por qué o cómo las auditorías de ciberseguridad deben estar al mismo nivel que la diligencia debida legal y financiera en cada transacción de fusiones y adquisiciones.

Las salas de datos virtuales (VDR) como herramienta de ciberseguridad para las fusiones y adquisiciones

Durante una fusión o adquisición, es habitual que compradores, vendedores y asesores compartan cientos o miles de archivos confidenciales. Por regla general, resulta demasiado arriesgado compartir estos archivos por correo electrónico o en unidades de almacenamiento en la nube. Las medidas de ciberseguridad que ofrecen las VDR se han creado específicamente para reducir el riesgo y proteger la privacidad de los archivos.

Cómo protegen las RDV las operaciones de fusión y adquisición

1. Cifrado de documentos de extremo a extremo

Los archivos se cifran tanto en tránsito como en reposo, sin dejar opciones de transferencia de archivos no seguras que puedan aprovechar los atacantes.

2. Controles granulares de acceso de usuarios

El administrador controla quién ve qué -tanto a nivel de página como de carpeta- y puede revocar el acceso en tiempo real si un participante abandona el acuerdo.

3. Marca de agua digital

Los archivos confidenciales se marcan automáticamente con una marca de agua, lo que disuade de filtrar información confidencial y ayuda a detectar infracciones.

4. Registros de auditoría en tiempo real

El gestor de operaciones puede realizar un seguimiento activo de cada inicio de sesión, intento de descarga y visualización de documentos en la VDR, lo que pondrá de manifiesto comportamientos inusuales.

5. Detección de actividades sospechosas

Las VDR sofisticadas utilizan análisis de la actividad de los usuarios basados en el aprendizaje automático para alertar a los administradores de inicios de sesión inusuales o descargas masivas.

Por qué las RDV superan a los métodos tradicionales

A diferencia del correo electrónico o del almacenamiento genérico en la nube, las VDR están diseñadas para transacciones corporativas confidenciales. Proporcionan seguridad y eficiencia, garantizando que los equipos de negociación puedan colaborar abiertamente sin dejar de salvaguardar la información confidencial.

Proveedores líderes como iDeals, Datasite y Firmex se han convertido en el estándar del sector, en el que confían bancos de inversión, bufetes de abogados y empresas de todo el mundo.

Buenas prácticas para una negociación segura de fusiones y adquisiciones

Aunque se dispone de herramientas potentes como las VDR, la ciberseguridad eficaz se basa en procesos bien disciplinados. Los negociadores disponen de las siguientes buenas prácticas:

Integrar la ciberseguridad desde el principio: Las evaluaciones de riesgos cibernéticos deben comenzar en la fase de identificación del objetivo y no como una idea tardía en el momento del cierre.

Utilice canales de comunicación seguros: Sustituye el correo electrónico sin cifrar por soluciones de preguntas y respuestas basadas en VDR o sistemas de mensajería con cifrado de extremo a extremo.

Supervisar la actividad de Data Room: Analice periódicamente los registros de auditoría en busca de actividades sospechosas: repetidos intentos fallidos de inicio de sesión, cantidades inusuales de descargas extrañas o accesos desde una nueva geografía.

Equipos Train Deal: Ni siquiera los sistemas más robustos son infalibles frente al comportamiento humano. Forme a los equipos de negociación sobre las amenazas de phishing y las tácticas de ingeniería social.

Colabore con proveedores fiables: No todas las salas de datos son iguales. Colabore con proveedores que cuenten con estándares del sector como ISO 27001, SOC 2 y GDPR.

El futuro de la ciberseguridad en las fusiones y adquisiciones

La inteligencia artificial y el aprendizaje automático determinarán el futuro desarrollo de las VDR seguras. Las VDR más populares ya han probado soluciones basadas en IA que mejoran el rendimiento y la seguridad.

Salas de datos virtuales basadas en IA

- Análisis predictivo: Documentos o actividades sospechosos identificados antes de la excelación.

- Calificación automatizada de riesgos: Determinación de la postura de ciberseguridad de las empresas objetivo.

- Procesamiento del Lenguaje Natural (PLN): Es posible permitir una lectura más rápida de la documentación señalando los términos sensibles al riesgo en los formularios de conformidad o los contratos.

- Detección de anomalías: Algoritmos de aprendizaje automático en tiempo real que detectan comportamientos anómalos de los usuarios.

Inteligencia sobre amenazas Diligencia debida inteligente.

Las VDR de nueva generación también tienen la capacidad de consumir inteligencia sobre amenazas externas que alertará a los compradores en caso de que las credenciales de la empresa objetivo estén disponibles en la web oscura o los organismos asociados estén sufriendo ciberataques.

Palabras finales

Esencialmente, las fusiones y adquisiciones son una cuestión de confianza. Los compradores deben confiar no sólo en la solidez financiera de una operación, sino también en la seguridad de la empresa que adquieren. Un desliz puede hacer inútiles meses de negociaciones, desprestigiar reputaciones y dejar a ambas partes con costes imprevistos.

Al dar prioridad a la diligencia debida en las fusiones y adquisiciones, la ciberseguridad y el aprovechamiento de las funciones de ciberseguridad de Virtual Data Rooms, los negociadores pueden reducir considerablemente los riesgos. El futuro de las fusiones y adquisiciones ya no dependerá solo de las sinergias financieras, sino de la capacidad de ejecutar transacciones de fusiones y adquisiciones seguras en un panorama de ciberamenazas cada vez más amplio.

- Cómo añadir una dirección IP a tu registro SPF (guía paso a paso) - 11 de mayo de 2026

- Registro SPF de Avanan: cómo configurar, corregir y optimizar tu SPF para Check Point Harmony Email - 7 de mayo de 2026

- Registro SPF de DNS: cómo funciona y cómo configurarlo - 6 de mayo de 2026