Los correos electrónicos entrantes de Microsoft 365 que no superaban la prueba DMARC no se rechazaban, incluso con la directiva DMARC establecida en "p=reject". Esto se hizo para evitar el bloqueo de correos electrónicos legítimos que podrían perderse durante la transmisión debido a las políticas de seguridad del remitente.

Puntos clave

- Microsoft 365 no rechaza los mensajes de correo electrónico con error DMARC para evitar el bloqueo de mensajes legítimos.

- Marcar los mensajes DMARC fallidos como spam permite a los usuarios recibir correos electrónicos potencialmente importantes.

- Crear una lista de "remitentes seguros" puede ayudar a garantizar que los correos legítimos lleguen a su bandeja de entrada.

- Las reglas de transporte pueden configurarse para poner en cuarentena o advertir sobre correos entrantes no autorizados.

- Las políticas DMARC establecidas en "p=reject" pueden provocar la pérdida de correos electrónicos legítimos si no se configuran correctamente.

¿Por qué Microsoft 365 no rechazó los correos electrónicos con error de DMARC?

Microsoft 365 no rechazó los correos electrónicos que no pasaron la comprobación DMARC para:

- Evitar los falsos negativos que pueden derivarse del reenvío de correos electrónicos y de la utilización de listas de distribución.

- Evite que los correos electrónicos legítimos sean rechazados por problemas de configuración del remitente.

Por ello, la seguridad del correo electrónico de Microsoft 365 consideró más conveniente marcar los mensajes como spam en lugar de rechazarlos directamente. Los usuarios aún pueden aprovechar Microsoft para recibir estos correos electrónicos en sus bandejas de entrada mediante:

- Crear una lista de "remitentes seguros

- Creación de una regla de transporte, también conocida como regla de flujo de correo de Exchange

Mientras que sus correos legítimos que fallan DMARC pueden ser preocupantes, esta táctica puede dar lugar a correos maliciosos que evaden las comprobaciones DMARC para hacerse un hueco en las bandejas de entrada de los usuarios.

Puede consultar este documento de Microsoft 365 para la configuración de DMARC entrante en su plataforma Exchange Online

¡Simplifique la seguridad con PowerDMARC!

¿Cómo crear una regla de transporte de Microsoft 365 para poner en cuarentena los correos electrónicos entrantes no autorizados?

Para solucionar estos problemas relacionados con la implementación de DMARC de Office 365, podemos crear una regla de flujo de correo/transporte de Exchange utilizando el encabezado del mensaje del remitente.

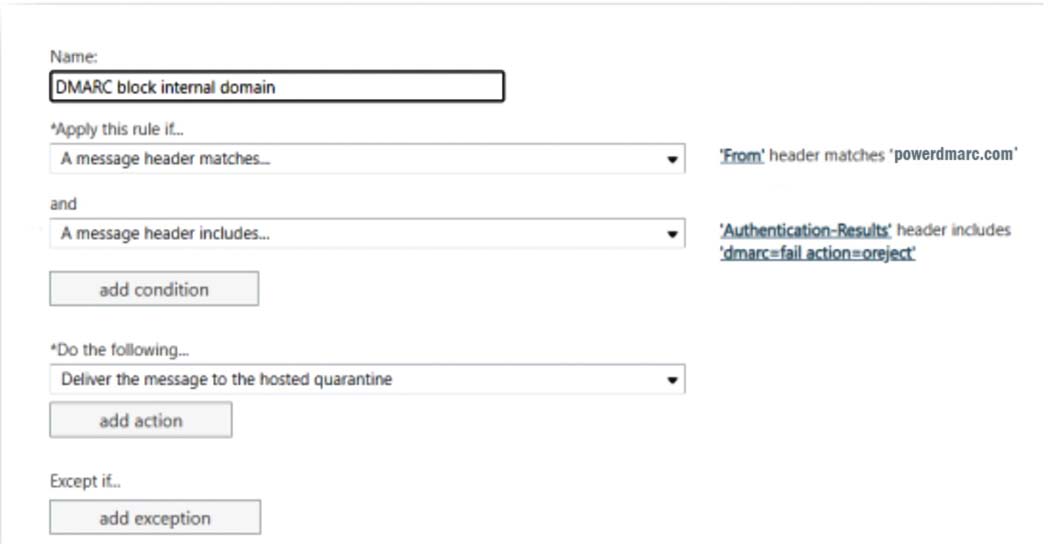

Caso 1: Configuración de una regla de transporte para poner en cuarentena los correos electrónicos entrantes procedentes de dominios internos

Si el correo se recibe por dominios internos en la dirección "De", podemos configurar una regla de transporte para poner los correos en cuarentena. Esto alojará el correo electrónico en la carpeta de cuarentena del usuario en lugar de en su bandeja de entrada.

La norma lo verifica:

- Si el campo "De" coincide con su propio dominio

- Si DMARC está fallando para el mensaje

Esto determinaría qué medidas deben tomarse.

Nota: Antes de configurar esta regla, se recomienda desplegarla en una base de usuarios restringida para probar el terreno antes de proceder a un despliegue a gran escala. Asegúrese de que sus remitentes autorizados pasan DMARC, ya que un fallo indicaría una configuración incorrecta y podría provocar la pérdida de correos electrónicos legítimos.

Para configurar la regla, siga los pasos que se indican a continuación:

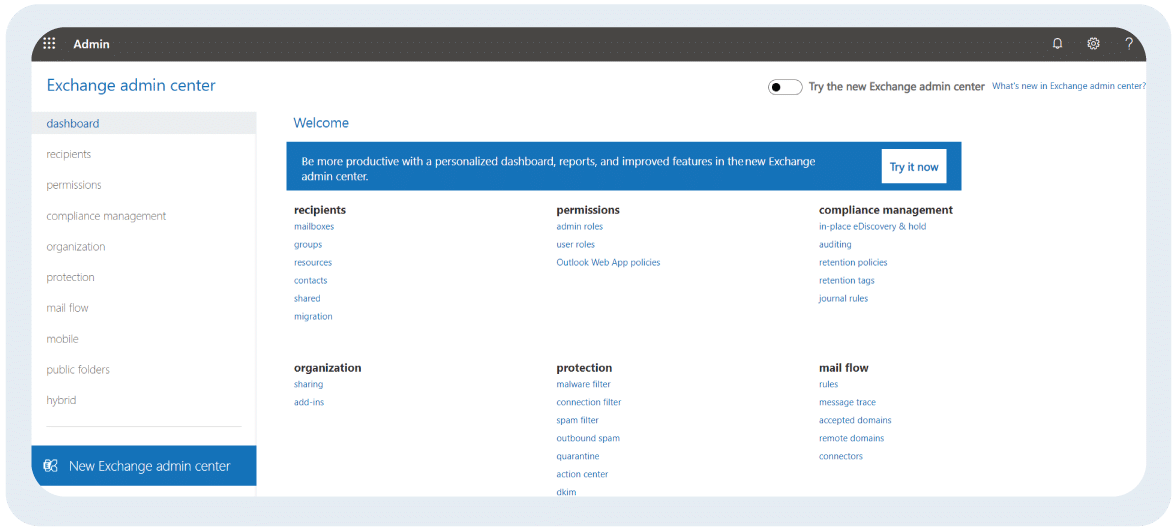

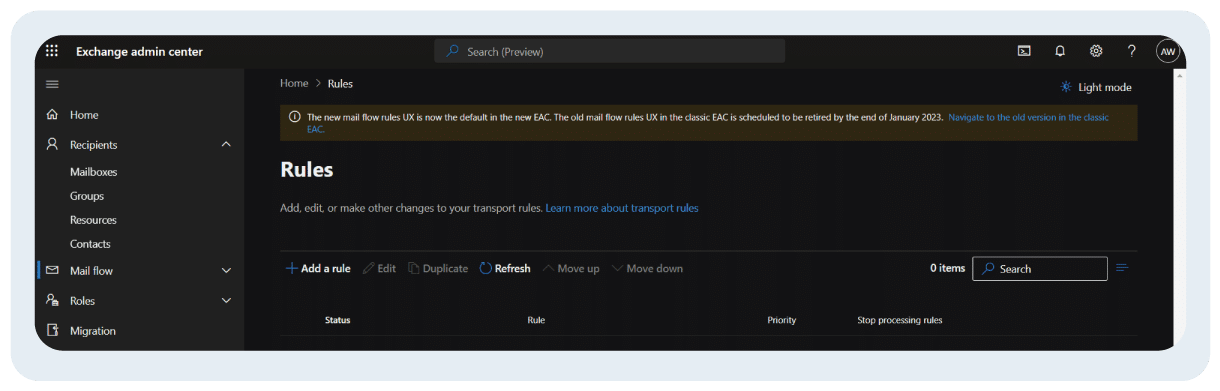

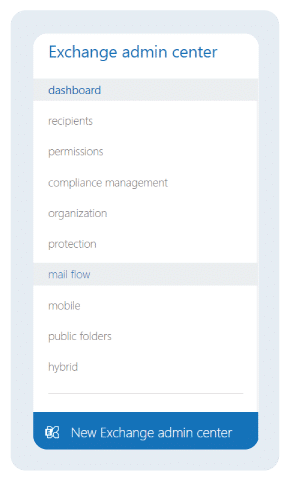

- Inicie sesión en el centro de administración de Exchange Online

- Vaya a Flujo de correo > Reglas

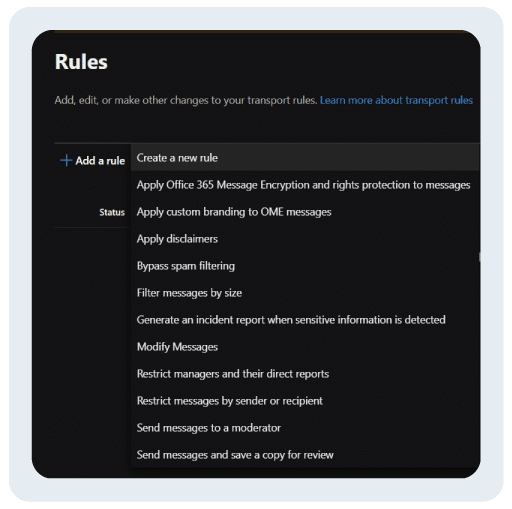

- Cree una nueva regla seleccionando el icono Añadir > Crear una nueva regla

- Poner "Coincidir dirección del remitente en el mensaje" en "Encabezado"

- En Aplicar esta regla si..., puede seleccionar la condición a la que desea aplicar esta regla en el menú desplegable. Aquí queremos configurar la regla si el resultado de la autenticación DMARC es "fail" y si el dominio "De" coincide con su propio nombre de dominio

- En Haga lo siguiente..., ahora puede seleccionar su acción y configurarla como "Entregar el mensaje a la cuarentena alojada".

- Haga clic en Guardar

Caso 2: Configuración de una regla de transporte para poner en cuarentena los correos electrónicos entrantes procedentes de dominios externos

Si recibe correos electrónicos de dominios que no pertenecen al ámbito de su organización (dominios externos) que no superan el DMARC, puede configurar un aviso que advierta a los usuarios de un posible intento de suplantación de identidad o de intenciones maliciosas.

Nota: Añadir una cláusula de exención de responsabilidad para los dominios externos que no superen el DMARC puede ser beneficioso si no desea restringir directamente los correos electrónicos. En la mayoría de los casos, los protocolos mal configurados por parte del remitente pueden contribuir a que fallen las comprobaciones de autenticación.

Para configurar la regla, siga los pasos que se indican a continuación:

- Inicie sesión en el centro de administración de Exchange Online

- Vaya a Flujo de correo > Reglas

- Cree una nueva regla seleccionando el icono Añadir > Crear una nueva regla

- Poner "Coincidir dirección del remitente en el mensaje" en "Encabezado"

- En Aplicar esta regla si..., puede seleccionar la condición a la que desea aplicar esta regla en el menú desplegable. Aquí queremos configurar la regla si el resultado de la autenticación DMARC es "fail".

- En Hacer lo siguiente..., ahora puede seleccionar su acción y establecerla en "Añadir la cláusula de exención de responsabilidad..." y añadir la cláusula de exención de responsabilidad que desee.

- Ahora puede añadir una excepción a esta regla, como en el caso de que el encabezado "De" coincida con el nombre de su dominio

- Haga clic en Guardar

¿Cómo crear una regla de transporte de Microsoft 365 para rechazar correos electrónicos entrantes no autorizados?

- Inicie sesión en el centro de administración de Exchange Online

- Ir a Flujo de correo > Reglas

- Seleccionar + Añadir una regla

- Haga clic en Crear una nueva regla en el menú desplegable

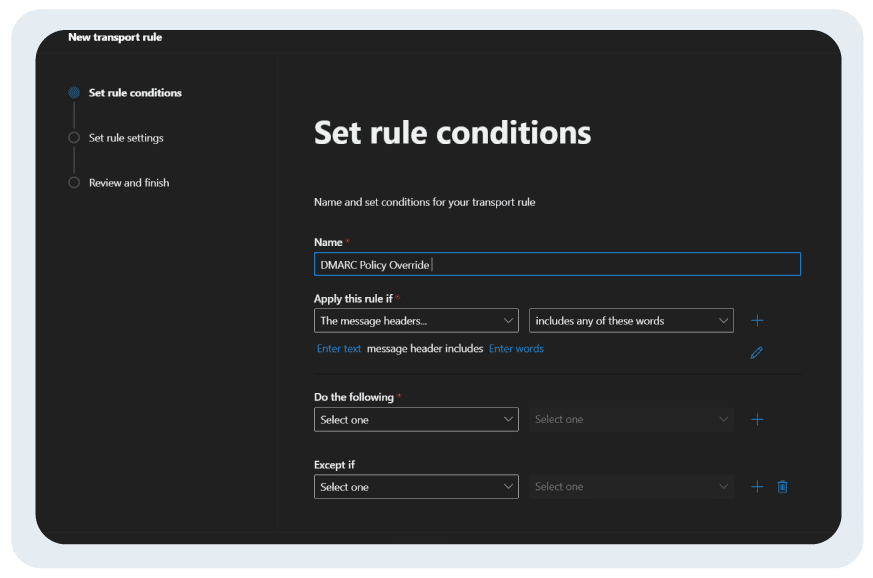

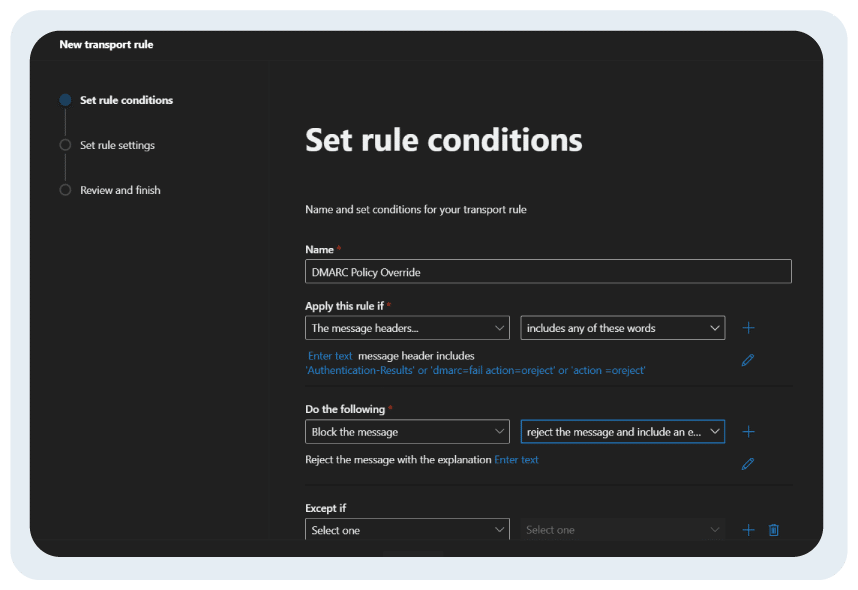

- Nombre su regla de flujo de correo. Por ejemplo Anulación de política DMARC

- En "Aplicar esta regla si"seleccione "las cabeceras del mensaje incluyen cualquiera de estas palabras"

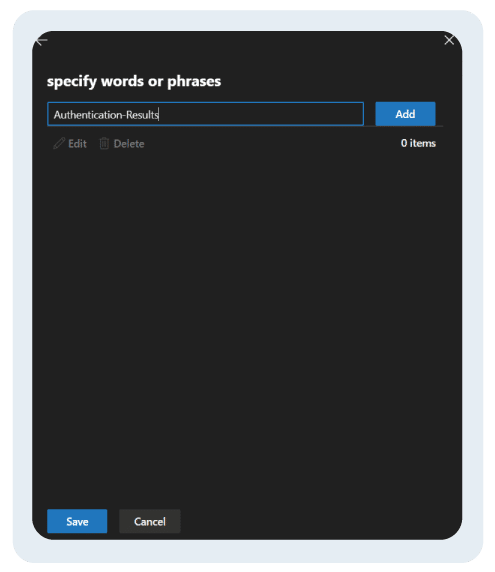

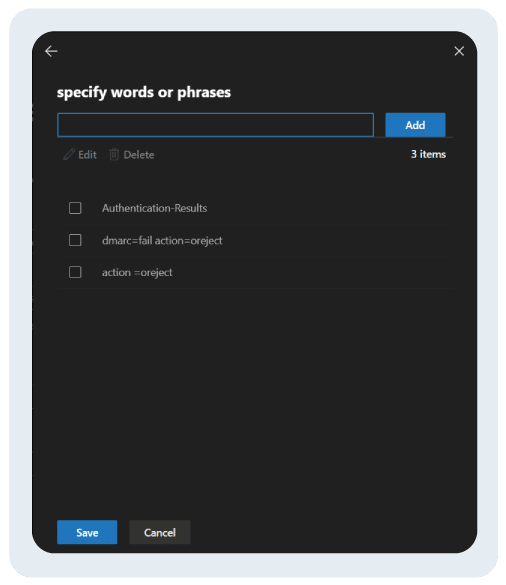

- Ahora haga clic en "Introducir texto" en el texto resaltado en azul y seleccione "Autenticación-resultados"

- Del mismo modo. Haga clic en "Introducir palabras" en el texto resaltado en azul y seleccione la opción que desee o todas las opciones.

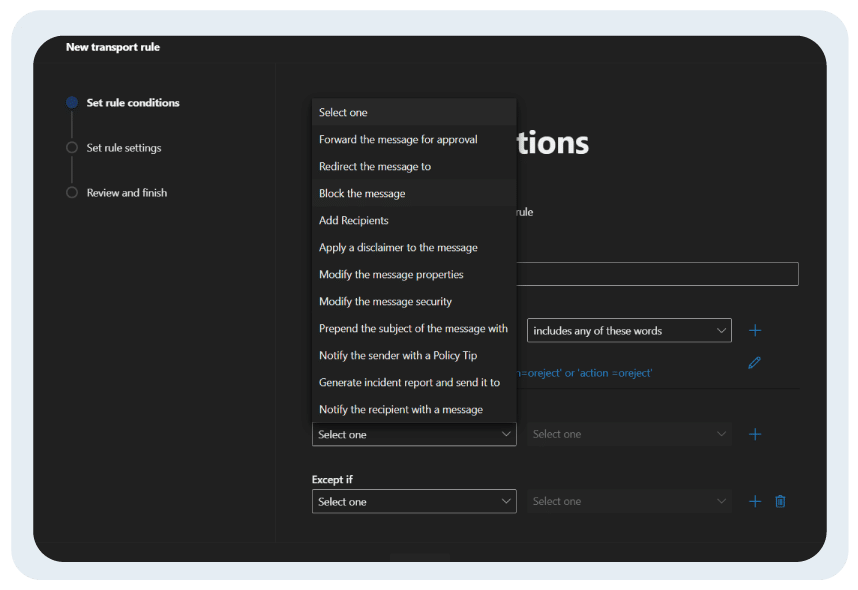

- En "Haga lo siguiente"seleccione "Bloquear el mensaje"

- Seleccione además "rechazar el mensaje e incluir una explicación"

Guarde la regla de flujo de correo. Puede tardar unos minutos en procesar los cambios, ¡y ya está!

Microsoft anuncia un nuevo enfoque para la gestión de políticas: actualizado el 20 de junio de 2023

En junio de 2023, Microsoft anunció cambios importantes en el manejo de políticas DMARC para servicios al consumidor (live.com / outlook.com / hotmail.com):

- Si un remitente ha configurado una política DMARC obligatoria o de “rechazar” o “poner en cuarentena”, Microsoft respetará la política del remitente rechazando o poniendo en cuarentena los correos electrónicos que no pasen la autenticación DMARC, en lugar de entregarlos.

- Una vez realizada la acción, Microsoft enviará un Informe de no entrega (NDR) al remitente con un mensaje de error: “ 550 5.7.509: Acceso denegado, el dominio de envío example.com no pasa la verificación DMARC y tiene una política DMARC de rechazo”.

Nota : Para clientes empresariales, Microsoft 365 ahora respeta la directiva DMARC del remitente (p. ej., p=reject, p=quarantine ) de forma predeterminada, rechazando o poniendo en cuarentena los mensajes que no superan la DMARC cuando el servidor de correo de su dominio apunta directamente a Office 365. Puede personalizar este comportamiento según la directiva en el portal de Microsoft 365 Defender, en la configuración de Antiphishing . Si su servidor de correo apunta a una solución de seguridad de terceros, es posible que la aplicación de DMARC no se aplique a menos que el Filtrado Mejorado para Conectores esté habilitado.

DMARC ahora es obligatorio para los remitentes masivos de Microsoft

Es importante señalar que DMARC no es opcional para más de 5000 remitentes de correo electrónico al día, por dominio, a los servicios de consumo de Microsoft. Según los nuevos requisitos:

- Los remitentes de gran volumen deben implementar SPF y DKIM y ambos deben pasar por el dominio de envío.

- Los remitentes de gran volumen deben implementar y aprobar DMARC, al menos con p=none, alineado con SPF y DKIM o con ambos.

PowerDMARC ayuda a empresas globales y de todos los tamaños a cumplir estos requisitos de forma rápida y segura. Para empezar, contáctenos hoy mismo y hable con un experto.

Algunos puntos importantes que conviene recordar

- DMARC no protege contra la suplantación de dominios y sólo es eficaz contra la suplantación directa de dominios y los ataques de phishing.

- Una política DMARC configurada como "ninguna" no pondrá en cuarentena ni rechazará los correos electrónicos que no superen el DMARC; sólo p=reject/quarantine puede proteger contra la suplantación de identidad.

- El rechazo DMARC no debe tomarse a la ligera, ya que puede provocar la pérdida de correos electrónicos legítimos.

- Para un despliegue más seguro, configure una herramienta de informes DMARC para supervisar diariamente los canales de correo electrónico y los resultados de autenticación.

- Reputación de IP frente a reputación de dominio: ¿cuál te lleva a la bandeja de entrada? - 1 de abril de 2026

- El fraude en las reclamaciones empieza en la bandeja de entrada: cómo los correos electrónicos falsos convierten los procesos habituales de las aseguradoras en un robo de indemnizaciones - 25 de marzo de 2026

- Norma de medidas de seguridad de la FTC: ¿Necesita su entidad financiera DMARC? - 23 de marzo de 2026