Informe sobre la adopción de DMARC y MTA-STS en Polonia 2026

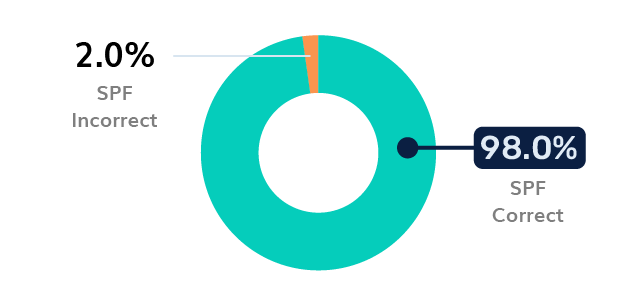

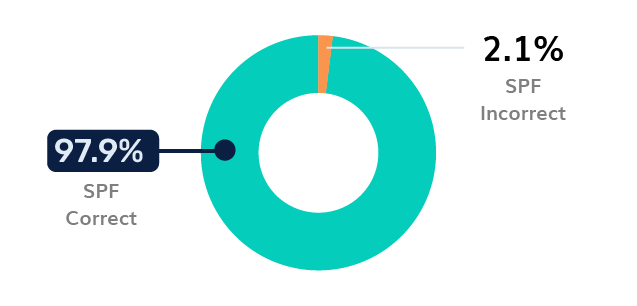

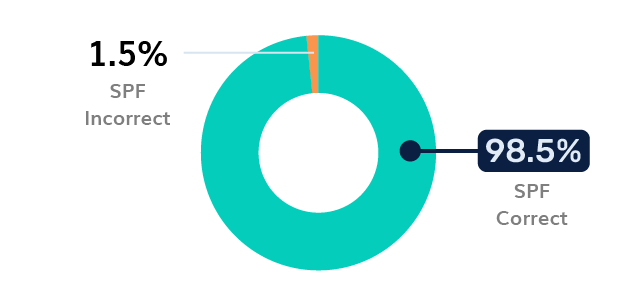

En 2026, Polonia se ha convertido en el principal objetivo regional de los ciberataques, y las instituciones estatales se enfrentan a una media de 3.188 intentos a la semana, lo que supone un aumento del 120 % con respecto a años anteriores. A pesar de una tasa de corrección del SPF del 98,9 %, el país sigue siendo especialmente vulnerable debido a una «brecha en la aplicación de la ley».

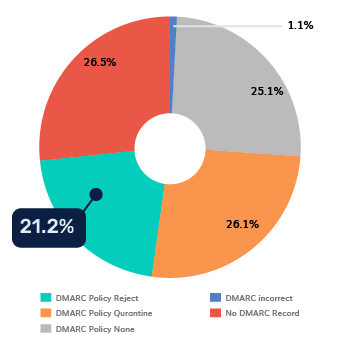

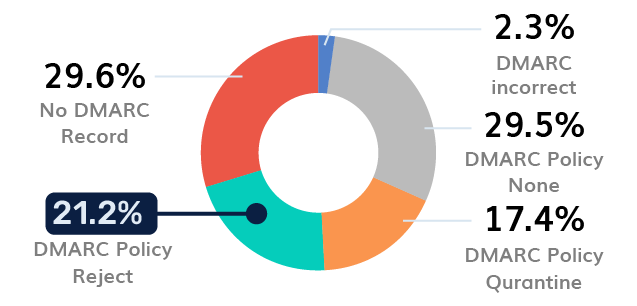

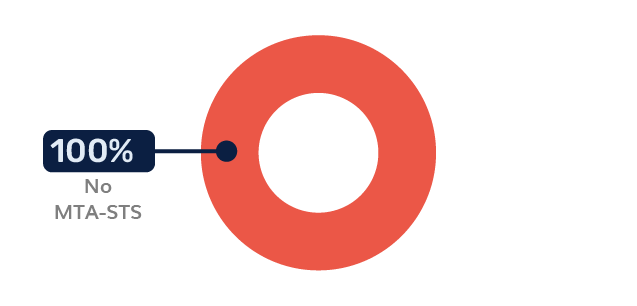

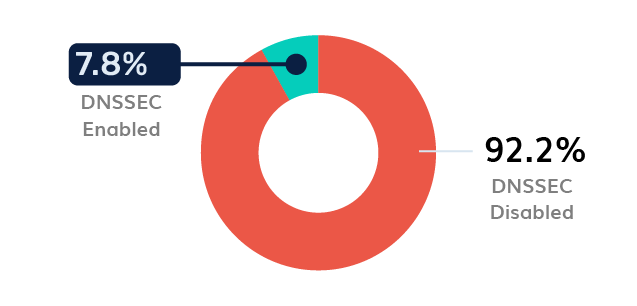

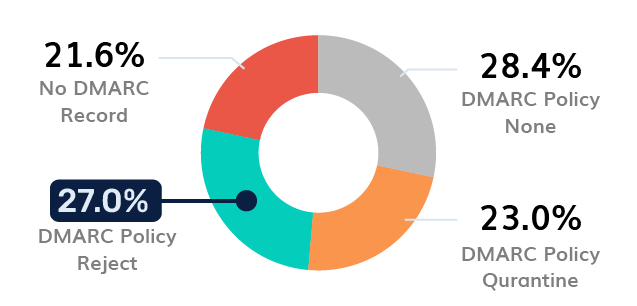

Aunque los equipos informáticos polacos son rigurosos a la hora de incluir en la lista a los remitentes autorizados, se muestran reticentes a bloquear a los no autorizados. Solo el 21,2 % de los dominios aplica una política DMARC de «Rechazo», lo que deja a casi el 80 % del panorama digital en un estado de supervisión pasiva. Esta vulnerabilidad está siendo aprovechada por una nueva ola de phishing impulsado por IA, que ha registrado un aumento del 400 % en las tasas de éxito en 2025-2026. Los atacantes utilizan ahora grandes modelos de lenguaje (LLM) para crear señuelos perfectos en polaco en menos de cinco minutos, eludiendo los filtros tradicionales de «gramática incorrecta».

Solicitud de informe: adopción de DMARC en Polonia

"*" indica campos obligatorios