DMARC 서비스 제공업체로서 이런 질문을 많이 받습니다: "DMARC가 SPF와 DKIM 인증만 사용한다면 왜 굳이 DMARC를 사용해야 하나요? 불필요한 것 아닌가요?"

겉으로 보기에는 별 차이가 없어 보이지만 실제로는 매우 다릅니다. DMARC는 단순히 SPF와 DKIM 기술을 조합한 것이 아니라 그 자체로 완전히 새로운 프로토콜입니다. 세계에서 가장 진보된 이메일 인증 표준 중 하나이자 비즈니스에 절대적으로 필요한 몇 가지 기능을 갖추고 있습니다.

하지만 잠깐만요. DMARC가 필요한 이유에 대한 정확한 답변은 아직 없습니다. SPF와 DKIM이 제공하지 않는 기능은 무엇인가요? 글쎄요, 한 블로그 게시물에 담기에는 너무 긴 답변입니다. 그래서 먼저 SPF에 대해 이야기해 보겠습니다. 잘 모르시는 분들을 위해 간단히 소개해드리겠습니다.

SPF란 무엇인가요?

SPF(Sender Policy Framework)는 스푸핑된 이메일로부터 이메일 수신자를 보호하는 이메일 인증 프로토콜입니다. 이는 기본적으로 귀하(도메인 소유자)의 채널을 통해 이메일을 보낼 수 있도록 승인된 모든 IP 주소의 목록입니다. 수신 서버가 도메인에서 보낸 메시지를 확인하면 DNS에 게시된 SPF 레코드를 확인합니다. 발신자의 IP가 이 '목록'에 있으면 이메일이 전달됩니다. 그렇지 않은 경우 서버는 이메일을 거부합니다.

보시다시피, SPF는 기기에 해를 끼치거나 조직의 보안 시스템을 손상시킬 수 있는 많은 불쾌한 이메일을 차단하는 데 매우 효과적입니다. 하지만 SPF는 사람들이 생각하는 것만큼 좋은 것은 아닙니다. 그 이유는 몇 가지 주요 단점이 있기 때문입니다. 이러한 몇 가지 문제에 대해 이야기해 보겠습니다.

SPF의 한계

발신자 주소에는 SPF 레코드가 적용되지 않습니다.

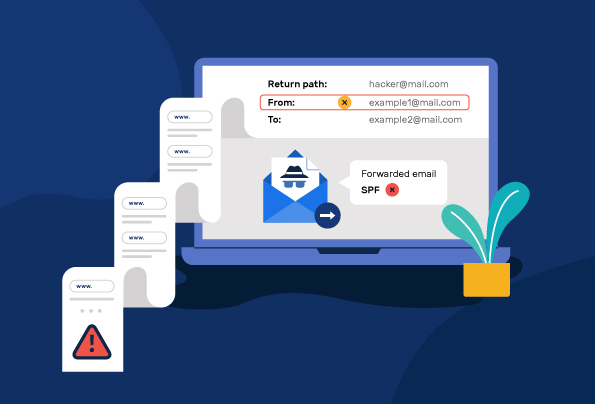

이메일에는 발신자를 식별하는 여러 주소가 있는데, 일반적으로 표시되는 발신자 주소와 숨겨져 있으며 한두 번 클릭해야 볼 수 있는 반환 경로 주소가 있습니다. SPF를 활성화하면 수신 이메일 서버는 반환 경로를 보고 해당 주소에서 도메인의 SPF 레코드를 확인합니다.

여기서 문제는 공격자가 반환 경로 주소에 가짜 도메인을 사용하고 발신자 섹션에 합법적인(또는 합법적으로 보이는) 이메일 주소를 사용하여 이를 악용할 수 있다는 것입니다. 수신자가 발신자의 이메일 ID를 확인하더라도 발신자 주소를 먼저 보게 되므로 일반적으로 회신 경로를 확인하지 않습니다. 사실 대부분의 사람들은 반송 경로 주소가 있다는 사실조차 알지 못합니다.

이 간단한 트릭을 사용하면 SPF를 아주 쉽게 우회할 수 있으며, SPF로 보안이 설정된 도메인도 크게 취약해질 수 있습니다.

SPF 레코드에는 DNS 조회 제한이 있습니다.

SPF 레코드에는 도메인 소유자가 이메일을 보낼 수 있도록 승인한 모든 IP 주소 목록이 포함되어 있습니다. 하지만 여기에는 중요한 단점이 있습니다. 수신 서버는 발신자가 승인되었는지 확인하기 위해 레코드를 확인해야 하며, 서버의 부하를 줄이기 위해 SPF 레코드는 10회의 DNS 조회 제한이 있습니다.

즉, 조직에서 도메인을 통해 이메일을 보내는 여러 타사 공급업체를 사용하는 경우 SPF 레코드가 해당 제한을 초과할 수 있습니다. 적절하게 최적화하지 않는 한(직접 최적화하는 것은 쉽지 않음) SPF 레코드에는 매우 제한적인 한도가 있습니다. 이 한도를 초과하면 SPF 구현이 유효하지 않은 것으로 간주되어 이메일이 SPF에 실패합니다. 이로 인해 이메일 전송률이 저하될 수 있습니다.

이메일이 전달될 때 SPF가 항상 작동하는 것은 아닙니다.

SPF에는 이메일 전송률을 저하시킬 수 있는 또 다른 중요한 실패 지점이 있습니다. 도메인에 SPF를 구현했는데 누군가 이메일을 전달할 경우, 전달된 이메일이 SPF 정책으로 인해 거부될 수 있습니다.

전달된 메시지로 인해 이메일 수신자가 변경되었지만 이메일 발신자의 주소는 동일하게 유지되기 때문입니다. 메시지에는 원래 발신자의 발신자 주소가 포함되어 있지만 수신 서버에는 다른 IP가 표시되기 때문에 문제가 됩니다. 전달 이메일 서버의 IP 주소가 원래 발신자 도메인의 SPF 레코드에 포함되지 않은 경우입니다. 이로 인해 수신 서버에서 이메일이 거부될 수 있습니다.

DMARC는 이러한 문제를 어떻게 해결하나요?

DMARC는 SPF와 DKIM의 조합을 사용하여 이메일을 인증합니다. 이메일이 DMARC를 통과하여 성공적으로 전달되려면 SPF 또는 DKIM 중 하나를 통과해야 합니다. 또한 한 가지 핵심 기능이 추가되어 SPF 또는 DKIM만 사용하는 것보다 훨씬 더 효과적입니다: 바로 보고 기능입니다.

DMARC 보고 기능을 사용하면 이메일 채널의 상태에 대한 피드백을 매일 받을 수 있습니다. 여기에는 DMARC 정렬에 대한 정보, 인증에 실패한 이메일에 대한 데이터, 잠재적인 스푸핑 시도에 대한 세부 정보가 포함됩니다.

스푸핑을 당하지 않으려면 어떻게 해야 하는지 궁금하다면 이메일 스푸핑을 피하는 5가지 방법에 대한 유용한 가이드를 참조하세요.

- 데이터센터 프록시: 프록시 세계의 주력 제품 공개 - 2024년 5월 7일

- 최근 피싱 공격에서 DMARC "없음" 정책을 악용한 킴수키(Kimsuky) - 2024년 5월 6일

- 세금 신고 시즌에 세금 사기 및 IRS 사칭 이메일 공격 증가 - 2024년 5월 2일