Als Anbieter von DMARC-Diensten wird uns diese Frage häufig gestellt: "Wenn DMARC nur SPF- und DKIM-Authentifizierung verwendet, warum sollten wir uns dann mit DMARC beschäftigen? Ist das nicht einfach unnötig?"

Oberflächlich betrachtet mag es den Anschein haben, dass es kaum einen Unterschied macht, aber die Realität ist ganz anders. DMARC ist nicht nur eine Kombination aus SPF- und DKIM-Technologien, sondern ein völlig neues, eigenständiges Protokoll. Es hat mehrere Funktionen, die es zu einem der fortschrittlichsten E-Mail-Authentifizierungsstandards der Welt und zu einer absoluten Notwendigkeit für Unternehmen machen.

Aber warten Sie einen Moment. Wir haben noch nicht genau beantwortet, warum Sie DMARC brauchen. Was bietet es, was SPF und DKIM nicht können? Nun, das ist eine ziemlich lange Antwort; zu lang für nur einen Blogbeitrag. Lassen Sie uns also aufteilen und zuerst über SPF sprechen. Für den Fall, dass Sie damit nicht vertraut sind, hier eine kurze Einführung.

Was ist SPF?

SPF, oder Sender Policy Framework, ist ein E-Mail-Authentifizierungsprotokoll, das den E-Mail-Empfänger vor gefälschten E-Mails schützt. Es handelt sich im Wesentlichen um eine Liste aller IP-Adressen, die berechtigt sind, E-Mails über Ihre Kanäle (die des Domaininhabers) zu versenden. Wenn der empfangende Server eine Nachricht von Ihrer Domain sieht, überprüft er den SPF-Eintrag, der in Ihrem DNS veröffentlicht ist. Wenn die IP des Absenders in dieser "Liste" enthalten ist, wird die E-Mail zugestellt. Wenn nicht, lehnt der Server die E-Mail ab.

Wie Sie sehen können, leistet SPF eine ziemlich gute Arbeit, um viele unappetitliche E-Mails fernzuhalten, die Ihrem Gerät schaden oder die Sicherheitssysteme Ihres Unternehmens gefährden könnten. Aber SPF ist nicht annähernd so gut, wie manche Leute vielleicht denken. Das liegt daran, dass es einige sehr große Nachteile hat. Lassen Sie uns über einige dieser Probleme sprechen.

Einschränkungen des SPF

SPF-Einträge gelten nicht für die Von-Adresse

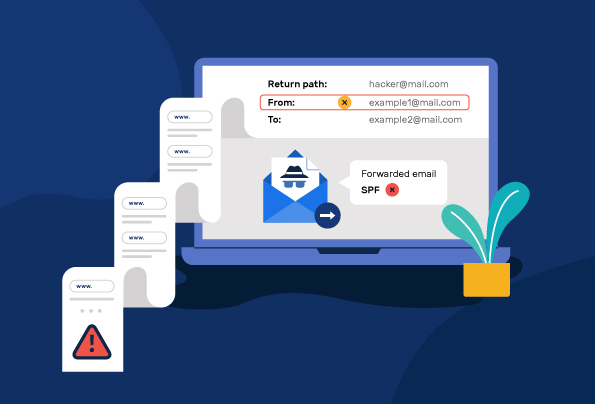

E-Mails haben mehrere Adressen, um ihren Absender zu identifizieren: die Absenderadresse, die Sie normalerweise sehen, und die Rücksprungadresse, die versteckt ist und einen oder zwei Klicks erfordert, um sie anzuzeigen. Wenn SPF aktiviert ist, schaut der empfangende E-Mail-Server auf den Return Path und prüft die SPF-Einträge der Domain von dieser Adresse.

Das Problem dabei ist, dass Angreifer dies ausnutzen können, indem sie eine gefälschte Domäne in ihrer Return Path-Adresse und eine legitime (oder legitim aussehende) E-Mail-Adresse im From-Abschnitt verwenden. Selbst wenn der Empfänger die E-Mail-ID des Absenders überprüfen würde, würde er zuerst die Absenderadresse sehen und sich normalerweise nicht die Mühe machen, den Rückweg zu überprüfen. Tatsächlich wissen die meisten Leute nicht einmal, dass es so etwas wie eine Return Path-Adresse gibt.

SPF kann mit diesem einfachen Trick recht leicht umgangen werden und macht selbst mit SPF gesicherte Domains weitgehend angreifbar.

SPF-Einträge haben ein DNS-Lookup-Limit

SPF-Datensätze enthalten eine Liste aller IP-Adressen, die vom Domain-Besitzer autorisiert sind, E-Mails zu versenden. Sie haben jedoch einen entscheidenden Nachteil. Der empfangende Server muss den Datensatz überprüfen, um festzustellen, ob der Absender autorisiert ist. Um die Belastung des Servers zu reduzieren, haben SPF-Datensätze ein Limit von 10 DNS-Lookups.

Das bedeutet, dass, wenn Ihre Organisation mehrere Drittanbieter verwendet, die E-Mails über Ihre Domain senden, der SPF-Eintrag am Ende dieses Limit überschreiten kann. Wenn sie nicht richtig optimiert sind (was nicht einfach selbst zu machen ist), haben SPF-Einträge eine sehr restriktive Grenze. Wenn Sie diese Grenze überschreiten, wird die SPF-Implementierung als ungültig betrachtet und Ihre E-Mail schlägt bei SPF fehl. Dies kann Ihre E-Mail-Zustellungsraten möglicherweise beeinträchtigen.

SPF funktioniert nicht immer, wenn die E-Mail weitergeleitet wird

SPF hat einen weiteren kritischen Fehlerpunkt, der die Zustellbarkeit Ihrer E-Mails beeinträchtigen kann. Wenn Sie SPF auf Ihrer Domain implementiert haben und jemand Ihre E-Mail weiterleitet, kann die weitergeleitete E-Mail aufgrund Ihrer SPF-Richtlinie zurückgewiesen werden.

Das liegt daran, dass die weitergeleitete Nachricht den Empfänger der E-Mail geändert hat, die Adresse des E-Mail-Absenders aber gleich geblieben ist. Dies wird zu einem Problem, weil die Nachricht die Absenderadresse des ursprünglichen Absenders enthält, der empfangende Server aber eine andere IP sieht. Die IP-Adresse des weiterleitenden E-Mail-Servers ist nicht im SPF-Eintrag der Domain des ursprünglichen Absenders enthalten. Dies kann dazu führen, dass die E-Mail vom empfangenden Server zurückgewiesen wird.

Wie löst DMARC diese Probleme?

DMARC verwendet eine Kombination aus SPF und DKIM, um E-Mails zu authentifizieren. Eine E-Mail muss entweder SPF oder DKIM passieren, um DMARC zu passieren und erfolgreich zugestellt zu werden. Und es fügt auch eine Schlüsselfunktion hinzu, die es weitaus effektiver macht als SPF oder DKIM allein: Reporting.

Mit der DMARC-Berichterstattung erhalten Sie tägliches Feedback über den Status Ihrer E-Mail-Kanäle. Dazu gehören Informationen über Ihre DMARC-Ausrichtung, Daten über E-Mails, deren Authentifizierung fehlgeschlagen ist, und Details über mögliche Spoofing-Versuche.

Wenn Sie sich fragen, was Sie tun können, um nicht gespoofed zu werden, lesen Sie unseren praktischen Leitfaden mit den 5 besten Möglichkeiten, um E-Mail-Spoofing zu vermeiden.