Ключевые выводы

- Outlook может поддерживать соответствие требованиям HIPAA, но только с Microsoft 365 E3 или выше и при правильной настройке.

- Стандартный Outlook сам по себе не соответствует требованиям HIPAA к электронной почте.

- Шифрование должно быть многоуровневым, а не предполагаемым.

-

- TLS защищает электронную почту только во время передачи.

- Метки конфиденциальности или S/MIME обеспечивают сквозное шифрование PHI.

-

- Соответствие требованиям зависит от конфигурации, а не от бренда.

MFA, аудит журналов, политики DLP, контроль доступа и Azure Rights Management должны быть правильно настроены и поддерживаться.

- Соответствие требованиям зависит от конфигурации, а не от бренда.

- Выбирайте исходя из внутренних возможностей, а не только из стоимости.

-

- Сильная IT-команда → Outlook (правильно настроенный) может работать.

- Ограниченные ИТ-ресурсы → Специализированные решения для электронной почты, соответствующие требованиям HIPAA, снижают операционную нагрузку.

- Аутентификация электронной почты усиливает безопасность электронной почты в соответствии с HIPAA.

DMARC, DKIM и SPF предотвращают спуфинга и фишинга , которые могут привести к раскрытию защищенной медицинской информации. - Общая стоимость включает не только лицензирование.

Учитывайте время внедрения, настройку политик, обучение, мониторинг и постоянное управление соответствием требованиям, а не только плату за подписку Microsoft 365.

Медицинские организации ежегодно отправляют миллионы электронных писем, содержащих информацию о пациентах, такую как подтверждения записи на прием, результаты лабораторных исследований, данные о страховке, направления к специалистам и выписки из больницы. Электронная почта — это удобный, быстрый и привычный способ связи. Однако она также представляет собой один из самых серьезных рисков в области соблюдения нормативных требований в сфере здравоохранения.

Данные по отрасли подчеркивают всю серьезность риска:

- Электронная почта занимает второе место по количеству утечек PHI по количеству утечек после сетевых серверов

- Средняя стоимость утечки данных в сфере здравоохранения достигла рекордных 9,8 миллиона долларов за каждый случай.9,8 млн долларов за инцидент.

Вот почему на совещаниях по вопросам ИТ и соблюдения нормативных требований постоянно возникает один и тот же вопрос:

Соответствует ли шифрование электронной почты Outlook требованиям HIPAA?

Это звучит просто, но ответ не сводится к простому «да» или «нет».

Стандартная версия Outlook сама по себе не соответствует требованиям HIPAA. Однако Microsoft Outlook, используемый в составе Microsoft Office 365, может поддерживать соответствие требованиям HIPAA. Это различие имеет большое значение. Очень большое.

Тем не менее, многие медицинские организации по-прежнему считают, что использование Outlook автоматически обеспечивает соответствие требованиям HIPAA.

Нет.

Понимание разницы и умение правильно настроить систему может стать залогом бесперебойной работы и предотвратить дорогостоящие нарушения. Это руководство предназначено для ИТ-менеджеров в сфере здравоохранения, специалистов по обеспечению соответствия нормативным требованиям и медицинских учреждений, которым нужен четкий ответ без предвзятости поставщиков и расплывчатых маркетинговых заявлений.

Мы разберем соответствие Outlook требованиям HIPAA, объясним, что Outlook может и чего не может, рассмотрим реальные требования к конфигурации и поможем вам решить, подходит ли Outlook для вашей организации в 2026 году.

Соответствие HIPAA: требования к электронной почте, которые нельзя игнорировать

Прежде чем говорить об Outlook, необходимо прояснить один момент: HIPAA не утверждает и не сертифицирует платформы электронной почты. HIPAA заботится о мерах безопасности, а не о брендах.

Правило безопасности HIPAA требует от охваченных организаций и деловых партнеров защищать конфиденциальность, целостность и доступность защищенной медицинской информации (PHI), включая PHI, отправленную по электронной почте.

Любая организация, стремящаяся к соблюдению HIPAA, должна обеспечить надлежащее выполнение этих технических требований.

Шифрование при передаче

HIPAA требует, чтобы PHI шифровалась при передаче по открытым сетям, таким как Интернет. На практике это означает, что системы электронной почты должны использовать протокол TLS (Transport Layer Security) для предотвращения перехвата сообщений при их передаче между почтовыми серверами.

Чтобы выполнить это требование:

- TLS 1.2 или выше должен быть введен в качестве минимального стандарта безопасности.

- Электронные письма, отправленные без шифрования через Интернет, не соответствуют требованиям HIPAA.

- Шифрование должно обеспечиваться с помощью политики, а не оставляться на волю случая.

Многие почтовые системы используют оппортунистический TLS, то есть шифрование применяется только в том случае, если принимающий сервер его поддерживает. Если он его не поддерживает, сообщение может быть доставлено в незашифрованном виде.

Такое резервное поведение создает риск несоблюдения нормативных требований. Организации здравоохранения должны требовать использования TLS для электронных писем, содержащих PHI, а не полагаться на автоматическое согласование.

Microsoft 365 поддерживает современные стандарты TLS, но TLS сам по себе не делает Outlook совместимым с HIPAA. Он обеспечивает безопасность соединения между серверами во время передачи данных. Он не шифрует сообщения, хранящиеся в почтовом ящике, и не защищает от несанкционированного доступа с использованием скомпрометированных учетных данных.

Шифрование в состоянии покоя

HIPAA также требует, чтобы PHI шифровалась при хранении на почтовых серверах, в архивах и резервных копиях, а не только во время передачи.

Чтобы выполнить это требование:

- Для хранения данных электронной почты следует использовать надежное шифрование, такое как AES-256 или его эквивалент.

- Шифрование должно применяться к почтовым ящикам, архивам и системам резервного копирования.

- Административный доступ к хранящимся данным должен быть ограничен и контролироваться.

Microsoft 365 шифрует данные электронной почты в режиме ожидания в Exchange Online. Однако само по себе шифрование не гарантирует соответствие требованиям HIPAA в Outlook. Если средства контроля доступа слабые или учетные данные скомпрометированы, хранящаяся PHI все равно может быть раскрыта.

Для локальных развертываний Outlook шифрование в состоянии покоя полностью зависит от конфигурации инфраструктуры.

Защита PHI не заканчивается после доставки электронного письма. Она должна оставаться защищенной независимо от места хранения.

Контроль доступа

Одно только шифрование не делает систему совместимой с HIPAA. HIPAA требует строгого контроля доступа, чтобы обеспечить просмотр PHI только уполномоченными лицами.

Чтобы выполнить это требование:

- Каждый пользователь должен иметь уникальный логин

- Необходимо обеспечить многофакторную аутентификацию (MFA)

- Доступ должен осуществляться в соответствии с принципом минимальных привилегий.

- Сессии должны автоматически завершаться после периода бездействия

| Хотите узнать, как включить двухфакторную аутентификацию для электронной почты? |

Без MFA украденные учетные данные могут дать злоумышленникам полный доступ к PHI, даже если система электронной почты зашифрована. Слишком разрешенные учетные записи создают аналогичный риск.

Microsoft 365 поддерживает контроль доступа на основе ролей и принудительное многофакторное аутентифицирование (MFA). Однако соответствие Outlook требованиям HIPAA зависит от того, правильно ли настроены эти средства контроля и последовательно ли они применяются ко всем пользователям.

Аудиторский контроль и целостность

HIPAA требует от организаций отслеживать и контролировать доступ к PHI. В случае нарушения вы должны быть в состоянии показать, кто получил доступ к данным, когда и какие действия были предприняты.

Чтобы выполнить это требование:

- Доступ к электронной почте и активность должны регистрироваться и маркироваться временной меткой.

- В журналах должны регистрироваться просмотры, удаления, изменения и административные действия.

- Журналы аудита должны храниться не менее шести лет.

- Системы должны обнаруживать несанкционированные изменения в сообщениях.

Без ведения журнала аудита вы не сможете расследовать инциденты или доказать соблюдение нормативных требований.

Microsoft 365 включает в себя функции ведения журналов аудита почтовых ящиков и создания отчетов. Однако эти функции необходимо включить и правильно настроить. Простое использование Outlook не обеспечивает автоматического соответствия требованиям аудита HIPAA.

Контроль целостности не менее важен. Электронные письма, содержащие PHI, не должны изменяться во время передачи без обнаружения. Такие конфигурации, как реализации Outlook S/MIME HIPAA или шифрование с помощью меток конфиденциальности Microsoft, могут помочь проверить личность отправителя и защитить целостность сообщения при правильном развертывании.

Шифрование электронной почты Outlook: возможности и ограничения

Microsoft Outlook при использовании в Microsoft 365 предлагает несколько вариантов шифрования. Каждый из них может поддерживать соответствие требованиям HIPAA, но ни один из них не соответствует этим требованиям автоматически.

Ниже приводится практический разбор методов шифрования Outlook, их соответствие требованиям и недостатки.

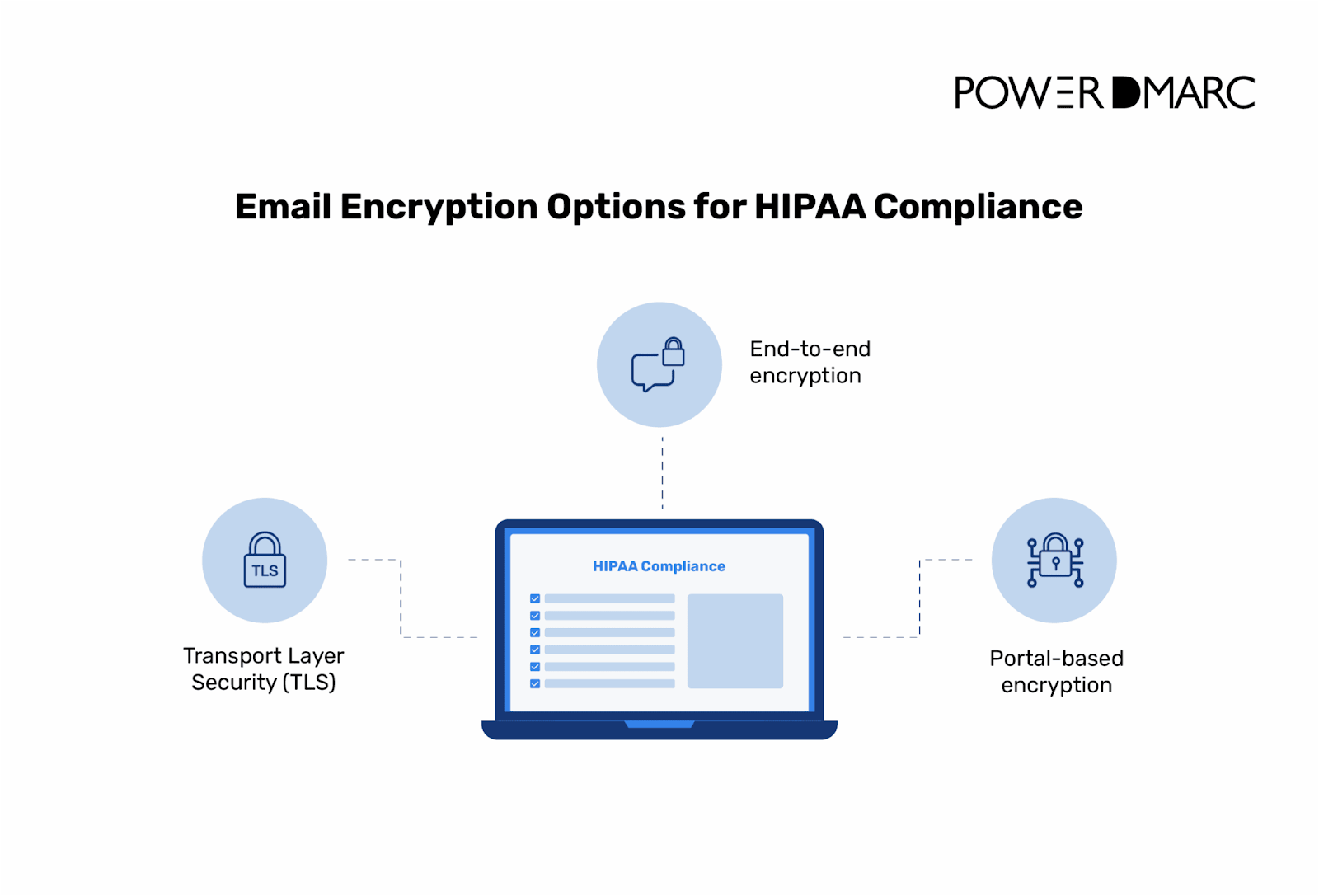

Параметры шифрования электронной почты для соответствия требованиям HIPAA

Вариант 1: Шифрование Outlook S/MIME (Outlook S/MIME HIPAA)

S/MIME (Secure/Multipurpose Internet Mail Extensions) обеспечивает сквозное шифрование и цифровые подписи.

Что делает хорошо:

- Шифрует содержимое электронных писем и вложения

- Цифровые подписи сообщений для подтверждения личности отправителя

- Защищает от несанкционированного доступа и подделки

Соответствие HIPAA: Да, при правильной реализации может поддерживать соответствие HIPAA.

Почему это сложно:

- Требует управления сертификатами шифрования для каждого пользователя

- Получатели также должны установить сертификаты S/MIME.

- Ограниченная поддержка на мобильных устройствах и клиентах, отличных от Outlook

- Зашифрованные электронные письма не могут быть сканированы средствами DLP или антивирусными программами.

- Нетехнический персонал испытывает трудности с настройкой и устранением неполадок

S/MIME является безопасным, но операционно сложным для большинства сред здравоохранения. Многие ИТ-команды в сфере здравоохранения отказываются от него после внедрения из-за его сложности.

Вариант 2: Ярлыки конфиденциальности Office 365 с шифрованием

Этот метод использует Azure Rights Management (RMS) для защиты содержимого электронной почты. Когда пользователь применяет метку конфиденциальности, например «Конфиденциально — PHI», автоматически применяются правила шифрования и доступа (только для просмотра, без пересылки, без копирования).

Что делает хорошо:

- Автоматически применяет шифрование при срабатывании метки

- Ограничивает пересылку, копирование или печать конфиденциальных электронных писем

- Безупречно интегрируется с Outlook и другими приложениями Microsoft 365

- Устраняет необходимость в управлении сертификатами

- Поддерживает гранулярный контроль доступа

Соответствие HIPAA: Да, при правильной настройке.

Почему это сложно:

- Требуется Office 365 E3, E5 или Business Premium

- Требуется правильная настройка в Microsoft Purview

- Полагается на пользователей в правильном применении меток, если это не автоматизировано

Для многих организаций здравоохранения это наиболее практичный вариант шифрования в Outlook.

Вариант 3: только шифрование TLS

TLS шифрует электронную почту во время ее передачи между почтовыми серверами.

Что делает хорошо:

- Шифрует электронную почту при передаче через открытые сети

- Защищает от перехвата во время передачи между серверами

- Работает автоматически в большинстве современных сред Microsoft 365

Соответствие HIPAA: Частичное, соответствует только требованию «шифрования при передаче». Не обеспечивает сквозную защиту.

Почему это сложно:

- Шифрует только соединение между серверами

- Оставляет электронные письма читаемыми в почтовых ящиках

- Не защищает от взломанных учетных данных

- Не предотвращает внутреннее неправомерное использование или несанкционированную пересылку

- Не соответствует требованиям HIPAA в качестве самостоятельной меры обеспечения соответствия

Важно отметить, что TLS сам по себе не соответствует требованиям HIPAA к PHI. Это необходимо, но не достаточно.

👉Подробнее: Что такое шифрование TLS? Основные компоненты и реализация

Вариант 4: Сторонние инструменты шифрования Outlook

Некоторые организации добавляют в Outlook внешние уровни шифрования. Примерами могут служить безопасные порталы или плагины, которые автоматически шифруют электронные письма, содержащие PHI. Интегрируются с Outlook для обеспечения усовершенствованных рабочих процессов шифрования. К числу распространенных поставщиков, ориентированных на сферу здравоохранения, относятся Virtru, LuxSci и Paubox.

Что он делает хорошо

- Автоматически шифрует электронные письма без действий со стороны пользователя

- Упрощает развертывание по сравнению с S/MIME

- Устраняет необходимость в управлении сертификатами

- Обеспечивает безопасный доступ для получателей через портал

- Включает функции отчетности о соответствии (зависит от поставщика)

Соответствие HIPAA: Может поддерживать соответствие HIPAA при правильной настройке и в сочетании с подписанным BAA от поставщика.

Почему это сложно

- Дополнительные расходы помимо лицензирования Microsoft

- Требует установки и настройки интеграции

- Создает зависимость от стороннего поставщика

- Изменяет опыт получателя в некоторых моделях, основанных на порталах.

Сторонние инструменты часто упрощают обеспечение соответствия требованиям, но увеличивают операционные расходы.

Вот краткая сводная таблица:

| Метод шифрования | Сквозной | Простота использования | Требуются сертификаты | Соответствует только HIPAA? |

|---|---|---|---|---|

| S/MIME | Да | Нет | Да | С конфигурацией |

| Зашифрованные метки конфиденциальности | Да (на основе RMS) | Да | Нет | С конфигурацией |

| TLS | Нет | Автоматический | Нет | Нет |

| Сторонние инструменты | Да | Да | Нет | С конфигурацией |

Outlook может поддерживать соответствие требованиям HIPAA, но по умолчанию он не соответствует этим требованиям. Безопасность зависит от того, как он настроен и управляется. Outlook соответствует требованиям HIPAA только в следующих случаях:

- Вы используете Microsoft 365 (не автономную версию Outlook)

- Шифрование настроено правильно

- Осуществляется контроль доступа и ведение журнала аудита

- Персонал проходит обучение по правилам безопасного использования электронной почты.

- С компанией Microsoft заключено соглашение о деловом партнерстве (BAA).

- При необходимости оцениваются сторонние инструменты.

Стандартный Outlook сам по себе не соответствует требованиям HIPAA.

Многие организации здравоохранения недооценивают трудоемкость настройки и переоценивают то, что на самом деле охватывает «встроенное шифрование». Для обеспечения соответствия требованиям необходимо многоуровневое управление, а не просто включение шифрования.

Соответствие Office 365 требованиям HIPAA: требования к конфигурации для безопасного шифрования электронной почты Outlook

Для обеспечения соответствия Office 365 требованиям HIPAA необходимо не только включить шифрование в Outlook. Правильная настройка Microsoft 365, Microsoft Purview и Microsoft Entra ID имеет решающее значение для соответствия требованиям HIPAA к электронной почте, защиты PHI и снижения риска утечки данных.

Ниже приведена пошаговая инструкция по настройке для организаций здравоохранения, использующих шифрование электронной почты Outlook в Office 365.

Шаг 1. Проверьте уровень подписки Office 365.

Не все планы Microsoft поддерживают средства контроля, соответствующие требованиям HIPAA.

Для соответствия требованиям HIPAA вам необходимо:

- Microsoft 365 E3, E5 или Business Premium

- Доступ к инструментам шифрования, ведения журналов аудита, DLP и обеспечения соответствия нормативным требованиям

В планах нижнего уровня отсутствуют расширенные функции шифрования и долгосрочное хранение аудита.

Подтвердите свою текущую подписку в центре администрирования Microsoft. При необходимости выполните обновление, чтобы обеспечить поддержку средств управления электронной почтой, соответствующих требованиям HIPAA.

Шаг 2. Включение Azure Rights Management (RMS)

Azure Rights Management (RMS) обеспечивает шифрование меток конфиденциальности и ограничения доступа в Outlook. Без активации RMS защита на основе шифрованных меток не будет работать.

Как активировать RMS?

Перейдите в раздел «Microsoft Purview» → «Безопасность данных » → «Шифрование» → «Управление правами Azure», а затем выберите «Активировать».

Этот шаг позволяет выполнять шифрование электронной почты Outlook на основе политик для защиты PHI.

Шаг 3. Настройте метки конфиденциальности с шифрованием

Метки конфиденциальности обеспечивают структурированное шифрование на основе политик.

Создайте метки, соответствующие уровням риска PHI, например:

- «Конфиденциально – PHI»

- «Внутренний – PHI»

Как создать:

Microsoft Purview → Безопасность данных → Метки конфиденциальности → Создание меток и настройка разрешений на шифрование.

Настройте каждую метку следующим образом:

- Автоматическое шифрование электронных писем

- Ограничить пересылку, копирование или печать

- Установите сроки действия, где это уместно

- Применять правила автоматической маркировки для ключевых слов PHI

Автоматическая маркировка снижает зависимость от человеческого мнения и способствует более строгому контролю за соблюдением требований HIPAA в отношении электронной почты.

Шаг 4: Внедрение многофакторной аутентификации (MFA)

Само по себе шифрование не защищает от компрометации учетных данных.

MFA имеет решающее значение для соответствия Outlook требованиям HIPAA, поскольку:

- Ограничивает несанкционированный доступ к почтовому ящику

- Защищает зашифрованную PHI от взлома учетной записи

- Усиливает общую безопасность идентификации

Включите MFA в Microsoft Entra ID и сделайте ее обязательной для всех пользователей без исключений.

Шаг 5. Настройка ведения журнала аудита

HIPAA требует проведения аудиторских проверок для отслеживания доступа к электронной PHI.

Регистрация аудита почтовых ящиков должна:

- Регистрируйте просмотры, изменения и удаления электронных писем

- Регистрировать действия администратора

- Хранить журналы не менее шести лет

Включите ведение журнала аудита в Exchange Online и настройте политики долгосрочного хранения.

Шаг 6: Внедрение политик предотвращения потери данных (DLP)

Политики DLP помогают автоматически применять шифрование электронной почты в соответствии с HIPAA. Правильно настроенные правила DLP могут:

- Обнаружение PHI (номера социального страхования, номера медицинских карт, идентификаторы пациентов)

- Блокировать несоответствующие исходящие электронные письма

- Автоматически запускать шифрование

- Предупреждайте администраторов о потенциальной утечке данных

Это усиливает соблюдение требований за счет сокращения количества ошибок, связанных с ручной работой.

Создайте политики DLP в Microsoft Purview. Перед полным развертыванием тщательно протестируйте их.

Шаг 7: Обучите персонал требованиям HIPAA в отношении электронной почты.

Одной только технологии недостаточно для обеспечения соблюдения требований. Ваши сотрудники должны понимать:

- Как фишинг нацеливается на электронные системы здравоохранения

- Когда и как применять шифрование

- Как использовать метки конфиденциальности

- Основные требования HIPAA к электронной почте

Проводите ежегодные тренинги по безопасности электронной почты в соответствии с HIPAA и включайте их в программы адаптации новых сотрудников.

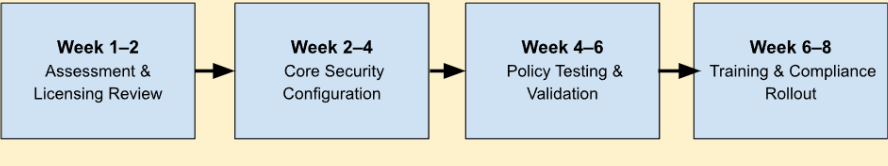

Сколько времени на самом деле занимает настройка Office 365 в соответствии с HIPAA?

Многие организации здравоохранения недооценивают время, необходимое для правильной настройки. Технически функции шифрования можно включить за несколько часов. Но для полной готовности Office 365 HIPAA к шифрованию электронной почты требуется планирование политик, тестирование и адаптация пользователей.

На практике:

|

Вот как выглядит реалистичный запуск:

Недели 1–2: Оценка и планирование

- Проверьте лицензию (E3, E5 или Business Premium)

- Просмотрите текущие рабочие процессы электронной почты, связанные с PHI.

- Выявление пробелов в шифровании, MFA, ведении журналов и DLP

- Сопоставление нормативных требований с средствами контроля Microsoft

Эта фаза является критической. Поспешная настройка конфигурации без понимания того, как PHI проходит через вашу организацию, создает «слепые зоны».

Недели 2–4: Основная конфигурация

- Активировать Azure Rights Management

- Настройка меток конфиденциальности с шифрованием

- Включить многофакторную аутентификацию для всех пользователей

- Включить ведение журнала аудита почтового ящика

- Развертывание базовых политик предотвращения потери данных

На этом этапе ваша организация начинает переходить к структурированным средствам контроля соответствия требованиям HIPAA в Outlook.

Недели 4–8: Тестирование, обучение и оптимизация

- Пилотные проекты по внедрению зашифрованных рабочих процессов электронной почты

- Проверьте правила DLP, чтобы уменьшить количество ложных срабатываний

- Обучить персонал, когда и как наносить этикетки

- Запустить симуляции фишинга

- Проверка журналов аудита и отчетности

На этом этапе определяется, будет ли ваше внедрение работать в реальных условиях. Шифрование, которое сотрудники не понимают, часто обходится. Более крупные системы здравоохранения с несколькими отделами могут потребовать еще больше времени.

График внедрения конфигурации Office 365 HIPAA

Расходы, связанные с обеспечением соответствия Outlook требованиям HIPAA

Стоимость часто является реальной причиной, по которой организации задают вопрос:

- Соответствует ли шифрование электронной почты Outlook требованиям HIPAA?

- Не следует ли нам вместо этого инвестировать в специальное почтовое решение, соответствующее требованиям HIPAA?

Лицензирование Microsoft 365 — это только часть уравнения. Соответствие Outlook требованиям HIPAA включает в себя уровень подписки, настройку конфигурации, дополнительные модули безопасности и внутреннее управление ИТ.

Давайте разберемся в этом подробно.

- Затраты на лицензирование

Для поддержки шифрования электронной почты Office 365 HIPAA организациям обычно требуется:

- Microsoft 365 E3: примерно 12–20 долларов США на пользователя в месяц

- Microsoft 365 E5: более дорогой, но включает расширенные функции безопасности и соответствия нормативным требованиям

Подписки нижнего уровня часто не обеспечивают достаточную глубину аудита и средства контроля шифрования, необходимые для рабочих процессов электронной почты, соответствующих требованиям HIPAA.

- Дополнительные модули безопасности или сторонние инструменты

Некоторые организации добавляют:

- Расширенная защита от угроз

- Надстройки для шифрования электронной почты

- DMARC и инструменты аутентификации электронной почты

- Платформы мониторинга безопасности

В зависимости от конфигурации это может добавить 5–15 долларов на пользователя в месяц.

- Внутренние ИТ-ресурсы

Это скрытые затраты. Для обеспечения надлежащего соответствия требованиям HIPAA в Outlook необходимо:

- Текущее управление политикой

- Мониторинг журнала аудита

- Управление лицензиями

- Обучение пользователей

- Периодические проверки соответствия

Если ваша ИТ-команда не обладает достаточным опытом в области соблюдения нормативных требований, ошибки в настройке могут обойтись гораздо дороже, чем сами лицензионные сборы.

- Сравнение рисков нарушения

При оценке затрат учитывайте следующее:

Один-единственный случай утечки электронной почты в сфере здравоохранения может привести к расследованию со стороны регулирующих органов, необходимости уведомления пациентов и юридической ответственности. Финансовые последствия часто значительно превышают годовые затраты на программное обеспечение.

Поэтому многие организации оценивают, является ли правильная настройка Microsoft более экономически эффективной, чем внедрение специально разработанного решения для электронной почты, соответствующего требованиям HIPAA.

Сводная таблица расходов

| Компонент затрат | Расчетная стоимость | Что он охватывает |

|---|---|---|

| Microsoft 365 E3 | 12–20 долларов США за пользователя в месяц | Шифрование, ведение журналов аудита, средства контроля соответствия |

| Microsoft 365 E5 | 30–38 долларов США за пользователя в месяц | Расширенная безопасность, усовершенствованный аудит, обнаружение угроз |

| Дополнительные модули шифрования от сторонних разработчиков | 5–15 долларов США за пользователя в месяц | Автоматическое шифрование, доставка через портал и дополнительные средства контроля |

| Аутентификация электронной почты (инструменты DMARC) | ~8 долларов США за пользователя в месяц | Защита от подделки домена, прозрачность аудита |

| Внутреннее управление ИТ | Переменная | Настройка, мониторинг, обучение |

| Расчетный общий диапазон

Для большинства организаций здравоохранения:

|

Outlook или специализированные решения для электронной почты, соответствующие требованиям HIPAA: что выбрать?

После того как вы поймете конфигурацию, сроки и стоимость обеспечения соответствия Outlook требованиям HIPAA, следующий вопрос станет практическим:

Стоит ли нам самостоятельно настраивать Microsoft 365 или лучше использовать специальное почтовое решение, соответствующее требованиям HIPAA?

Ответ зависит не столько от технологий, сколько от внутренних возможностей.

Когда Outlook (Microsoft 365) является достаточным

Для многих организаций здравоохранения Outlook может подойти, особенно если Microsoft 365 уже внедрен во всей организации.

Outlook может быть достаточным, если:

- У вас уже есть лицензия на Microsoft 365 E3 или E5.

- У вас есть ИТ-персонал, который умеет управлять политиками соответствия

- Вы готовы правильно настроить шифрование электронной почты Office 365 HIPAA.

- Вы можете применять политики MFA, аудита и DLP.

- Вы готовы обучить персонал работе с этикетками шифрования

- Вы в первую очередь стремитесь к базовому соответствию требованиям HIPAA, а не к расширенной автоматизации.

В этом сценарии Outlook становится экономически эффективным решением. Вы используете инфраструктуру, за которую уже заплатили. Но это требует дисциплины и постоянного управления.

Когда специальное решение для электронной почты HIPAA является более подходящим вариантом

Специализированные провайдеры электронной почты, соответствующие требованиям HIPAA, значительно упрощают операционную нагрузку.

Они могут быть лучшим выбором, если:

- Вы хотите автоматическое шифрование, не полагаясь на то, что пользователи будут применять метки.

- Вы предпочитаете, чтобы шифрование запускалось мгновенно при обнаружении PHI

- Вам нужны более мощные средства защиты от фишинга и угроз

- Вы хотите, чтобы управляемые услуги обрабатывали обновления, связанные с соблюдением нормативных требований

- У вас нет внутренних специалистов, способных настроить средства безопасности Microsoft.

- Вы хотите минимальное обслуживание полиса

Эти решения разработаны специально для электронной почты, соответствующей требованиям HIPAA, что часто позволяет сократить количество ошибок при настройке. Обычно они увеличивают затраты, но снижают сложность администрирования.

Вот краткое сравнение обоих вариантов.

| Характеристика | Outlook (Office 365) | Специальная электронная почта HIPAA |

|---|---|---|

| Шифрование | Да (при правильной настройке) | Да (по умолчанию автоматический) |

| Стоимость | 12–20 долларов США за пользователя в месяц | 5–15 долларов США за пользователя в месяц (дополнительно) |

| Сложность настройки | Высокий | Низкий |

| Пользовательский опыт | Хорошо (знакомый интерфейс) | Хорошо (веб-портал) |

| Опыт получателя | Хорошо (родной Outlook) | Справедливый (доступ к порталу) |

| Автоматическое шифрование | Нет (требуется метка конфиденциальности) | Да (встроенная автоматизация) |

| Обнаружение угроз | Базовый (если не обновлен) | Продвинутый |

| Управляемая услуга | Нет | Часто включается |

| Лучше всего подходит для | Организации с опытом в области ИТ | Организации, стремящиеся к простоте |

Наше честное мнениеOutlook может полностью поддерживать соответствие требованиям HIPAA. Но это не так просто. Вопрос не только в том, «соответствует ли шифрование электронной почты Outlook требованиям HIPAA?». Лучше спросить:

Если ответ положительный, Microsoft 365 может стать практичным и экономичным решением. Если ответ неопределен, специально разработанная платформа электронной почты HIPAA может снизить долгосрочный риск. |

Распространенные ошибки в области соблюдения HIPAA, которые допускают организации здравоохранения

Большинство ИТ-команд в сфере здравоохранения терпят неудачу не потому, что игнорируют безопасность. Они терпят неудачу, потому что считают, что функциональные возможности равнозначны соблюдению нормативных требований. Ниже приведены наиболее распространенные пробелы.

❌1. Предполагая, что стандартный Outlook соответствует требованиям HIPAA

Это самое распространенное заблуждение.

Настольная версия Outlook сама по себе не соответствует требованиям HIPAA в отношении шифрования, аудита или контроля доступа. Для обеспечения соответствия Outlook требованиям HIPAA требуется Microsoft 365, как правило, E3, E5 или Business Premium, с надлежащей конфигурацией.

Почему это рискованно: Организации полагают, что они соблюдают требования просто потому, что «используют Outlook».

Что делать вместо этого: Проверьте уровень подписки на Microsoft 365 и убедитесь, что функции шифрования, аудита и DLP включены.

❌2. Отправка PHI без сквозного шифрования

TLS само по себе не обеспечивает полную защиту в соответствии с требованиями HIPAA. TLS шифрует данные во время передачи, но не защищает сообщение после его поступления в почтовый ящик.

Для надлежащего шифрования электронной почты в Office 365 в соответствии с HIPAA требуются метки конфиденциальности, как описано выше, или реализация Outlook S/MIME HIPAA для электронных писем, содержащих PHI.

Почему это опасно: Незашифрованная PHI в почтовых ящиках может быть раскрыта в результате компрометации учетных данных или злоупотребления со стороны внутренних пользователей.

Что делать вместо этого: Требуйте использования зашифрованных меток или S/MIME для всех сообщений, содержащих PHI.

❌3. Пропуск многофакторной аутентификации (MFA)

Украденные учетные данные остаются одной из основных причин утечек электронной почты в сфере здравоохранения. Если злоумышленники получают доступ к почтовому ящику, они получают доступ к PHI.

Почему это опасно: Доступ с помощью одного пароля делает учетные записи Outlook уязвимыми для фишинговых атак.

Что делать вместо этого: Введите MFA для всех пользователей с помощью политик условного доступа в Microsoft Entra ID.

❌4. Невозможность включить ведение журнала аудита

HIPAA требует проведения аудиторских проверок. Если вы не можете увидеть, кто получил доступ к почтовому ящику, когда он был получен и что было сделано, вы не можете доказать соблюдение требований.

Почему это рискованно: При расследовании нарушений отсутствие журналов может привести к штрафным санкциям со стороны регулирующих органов.

Что делать вместо этого: Включите ведение журнала аудита почтовых ящиков в Exchange Online и храните журналы не менее шести лет.

❌5. Недооценка важности обучения персонала

Технология работает только в том случае, если пользователи ее понимают. Сотрудники часто забывают наносить маркировку шифрования или не распознают попытки фишинга, направленные на получение данных пациентов.

Почему это рискованно: Человеческий фактор может обойти даже хорошо настроенные системы безопасности.

Что делать вместо этого: Проводите ежегодные тренинги по HIPAA по электронной почте и включайте в них симуляции фишинга.

❌6. Игнорирование политик предотвращения потери данных (DLP)

Без DLP зашифрованная электронная почта полностью зависит от суждения пользователя.

Почему это рискованно: PHI может быть отправлена за пределы организации без шифрования, если пользователь забудет применить метку.

Что делать вместо этого: Внедрите правила DLP, которые автоматически обнаруживают PHI и запускают шифрование.

❌7. Чрезмерное раскрытие PHI из-за широких прав доступа

Не каждому сотруднику нужен доступ ко всем почтовым ящикам.

Почему это рискованно: Чем больше предоставляется доступа, тем больше последствия в случае утечки учетных данных.

Что делать вместо этого: Применяйте принципы доступа с минимальными привилегиями и используйте метки конфиденциальности для ограничения прав просмотра.

Как PowerDMARC может усилить соответствие Outlook требованиям HIPAA?

PowerDMARC не заменяет шифрование Microsoft 365. Вместо этого он усиливает соответствие требованиям HIPAA, защищая идентичность домена, обеспечивая соблюдение стандартов безопасной передачи данных и обеспечивая видимость угроз электронной почты. В сочетании с Outlook он устраняет критические пробелы, которые не может устранить одно только шифрование.

👉Узнайте больше: PowerDMARC для организаций здравоохранения

1. Предотвращает подделку домена

Медицинские организации часто становятся мишенью атак с подделкой личности. Злоумышленники часто подделывают домены больниц или клиник, чтобы обманом заставить пациентов раскрыть свою медицинскую информацию или учетные данные для входа в систему.

PowerDMARC обеспечивает соблюдение политик DMARC, которые:

- Запретить неавторизованным отправителям использовать ваш домен

- Предотвращайте попадание поддельных писем в почтовые ящики пациентов

- Защита доверия к бренду и безопасности пациентов

Это напрямую соответствует требованию HIPAA о защите PHI от несанкционированного раскрытия.

Получите обзор функций платформы DMARC от PowerDMARC.

2. Обеспечивает целостность электронной почты

DKIM подпись подтверждает, что электронные письма не были изменены во время передачи.

Если злоумышленник пытается изменить контент во время передачи, проверка DKIM завершается сбоем. Это:

- Поддерживает требования HIPAA к целостности данных

- Обнаруживает попытки взлома или атаки «человек посередине»

- Обеспечивает неизменность клинической информации или сведений о выставленных счетах

Шифрование защищает контент. DKIM проверяет, что он не был подделан.

3. Обеспечивает безопасную передачу данных

PowerDMARC поддерживает реализацию MTA-STS и TLS-RPT, которые:

- Принудительное шифрование TLS между почтовыми серверами

- Предотвращение атак на понижение рейтинга

- Создание отчетов о сбоях шифрования

Это усиливает меры безопасности HIPAA в отношении передачи данных, гарантируя, что электронные письма шифруются во время передачи, а не просто «пытаются» шифроваться.

4. Обеспечивает прозрачность аудита

HIPAA требует наличия документации и готовности к аудиту.

PowerDMARC предоставляет:

- Сводные и аналитические отчеты DMARC

- Журналы аутентификации

- Отчеты об ошибках шифрования (через TLS-RPT)

Эти журналы поддерживают документацию по соблюдению нормативных требований и помогают в расследовании нарушений.

5. Снижает риск фишинга

Фишинг остается одной из основных причин утечек данных в сфере здравоохранения.

Применяя DMARC:

- Поддельные фишинговые письма блокируются

- Снижение риска кражи учетных данных сотрудников

- Вероятность несанкционированного доступа к PHI снижается

Таким образом, Outlook + PowerDMARC = многоуровневый подход к безопасности

Потому что Outlook защищает содержимое электронной почты с помощью шифрования, контроля доступа и политик хранения, а PowerDMARC защищает ваш домен с помощью аутентификации, предотвращения подделки и прозрачности транспорта.

Вместе они устраняют критические пробелы и создают более прочную основу для безопасности электронной почты в соответствии с HIPAA.

С точки зрения затрат, добавление PowerDMARC обычно начинается с 8 долларов США за пользователя в месяц, в зависимости от объема и требований. Это одна из самых скромных затрат по сравнению с финансовыми штрафами и операционными сбоями, связанными с утечкой данных в сфере здравоохранения.

Если вы оцениваете, как усилить безопасность электронной почты в соответствии с HIPAA, вы можете изучить, как PowerDMARC вписывается в вашу среду здесь.

Вопросы и ответы

Вопрос 1: Соответствует ли стандартный Outlook требованиям HIPAA?

Нет. Стандартная версия Outlook не соответствует требованиям HIPAA. Только Microsoft 365 E3 или выше может поддерживать соответствие требованиям HIPAA при правильной настройке.

Вопрос 2: Соответствует ли Office 365 требованиям HIPAA по умолчанию?

Нет. Office 365 требует шифрования, многофакторной аутентификации (MFA), ведения журналов аудита, политик DLP и подписанного соглашения BAA для соответствия требованиям HIPAA.

Вопрос 3: Какая подписка Microsoft 365 требуется для соответствия требованиям HIPAA?

Microsoft 365 E3 или выше. В планах более низкого уровня отсутствуют необходимые средства шифрования электронной почты и контроля соответствия требованиям HIPAA.

Вопрос 4: Достаточно ли одного только шифрования TLS для соответствия требованиям HIPAA к электронной почте?

Нет. TLS защищает электронную почту во время передачи, но не обеспечивает полное сквозное шифрование PHI.

Вопрос 5: Сколько времени занимает настройка Outlook HIPAA?

2–4 недели для базовой настройки; 4–8 недель для полной реализации с обучением и тестированием.

Вопрос 6: Сколько стоит обеспечение соответствия Outlook требованиям HIPAA?

Обычно это 12–20 долларов США в месяц на одного пользователя для Microsoft 365 E3, плюс дополнительные инструменты безопасности, если они необходимы, которые могут добавить 5–10 долларов США в месяц на одного пользователя, в зависимости от вашей конфигурации.

Вопрос 7: Следует ли использовать Outlook или специальное почтовое решение, соответствующее требованиям HIPAA?

Outlook подойдет, если у вас есть опыт в области ИТ. Специализированные решения проще и требуют меньше постоянного администрирования.