Фишинговые атаки на руководителей - практические рекомендации и стратегии предотвращения

Исключительно фишинговые атаки на руководителей - один из наиболее эффективных и экономичных способов взлома системы безопасности компании. Руководителей можно заманить с помощью электронной почты или телефонных звонков, но результат почти всегда один и тот же.

Фишинговые атаки на руководителей вызывают серьезные опасения у самых разных компаний. Это одна из основных причин, по которой организации потеряли более 43 млрд. долл. США в период с 2016 по 2021 год.

В этой статье мы рассмотрим определение исполнительного фишинга, почему он представляет собой такую угрозу и как не стать следующей жертвой.

Что такое исполнительный фишинг?

Фишинг руководителей - это киберпреступление, направленное против руководителей высокого уровня и других ответственных лиц, таких как генеральный директор, финансовый директор и высокопоставленные руководители. В ходе фишинговой атаки часто используется имя руководителя, его электронная подпись и другие данные, чтобы сообщение выглядело легитимным.

В 2020киберпреступления, такие как мошенничество со стороны генерального директора и вымогательство, обойдутся более чем в 4,1 млрд долларов США, причем число зарегистрированных случаев с 2019 по 2020 год увеличится на 69% и составит более 791 000. К сожалению, темпы роста киберугроз не замедляются, а усугубляются.

Он призван обмануть жертву, заставив ее думать, что она получает письмо от кого-то из сотрудников своей организации или другого надежного источника.

Фишинговые атаки на руководителей обычно предполагают получение хорошо составленного письма от сотрудника вашей организации, но могут включать и письмо от лица, не являющегося сотрудником вашей организации.

Часто в таких письмах содержится информация о предстоящем заседании, например, повестка дня или предстоящий договор.

Злоумышленник также может попытаться получить доступ к конфиденциальным данным, хранящимся в корпоративной сети, выдав себя за доверенного сотрудника, имеющего доступ к секретной информации.

Цель фишинга - похищение конфиденциальных данных, таких как пароли, конфиденциальные документы и учетные данные для входа в систему. Затем злоумышленник использует эти украденные учетные данные для доступа к корпоративным ресурсам и получения доступа к конфиденциальной информации.

Читайте также: Что такое фишинговое письмо?

Почему фишинговые атаки направлены на руководителей?

Нападая на руководителей, хакеры получают доступ к ценной информации, которая может быть продана в "темной паутине" или использована для шантажа компании-жертвы.

Поскольку руководители высшего звена обычно имеют доступ к конфиденциальным данным, таким как финансовая информация, персональные данные (PII) и другие конфиденциальные деловые документы, они могут стать главной мишенью для фишинговых атак, направленных на получение этих данных любыми способами.

Пример фишинговой атаки на руководителя

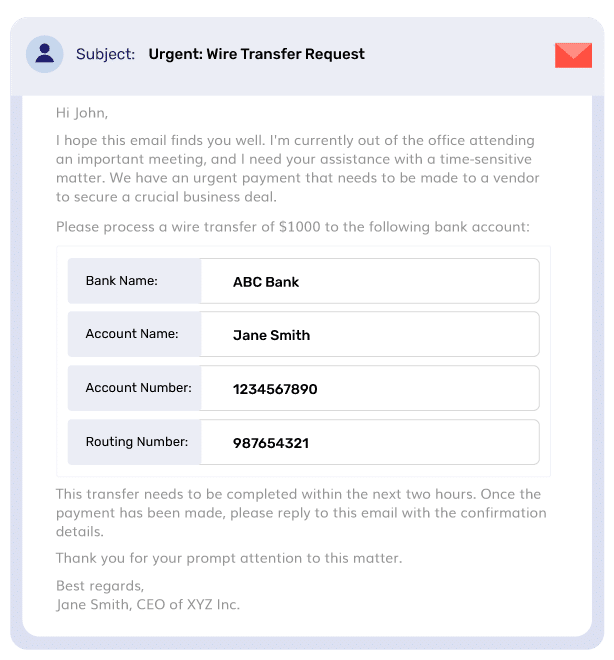

Пример фишингового письма для руководителей можно увидеть на следующем изображении:

Основные типы фишинговых атак на руководителей

Ниже перечислены основные виды исполнительных фишинговых атак:

Атаки, связанные с компрометацией деловой электронной почты (BEC)

Атаки BEC направлены на руководителей компаний и других высших должностных лиц, выдавая себя за их электронные адреса и требуя перевода денег.

BEC-злоумышленники рассылают мошеннические электронные письма с поддельными логотипами компаний и поддельными адресами отправителей, чтобы обмануть получателя и заставить его поверить в их подлинность.

Атаки на счета-фактуры

Эта атака направлена на хищение денежных средств компаний путем создания поддельных счетов-фактур, которые выглядят законными, но содержат ошибки или несоответствия.

Затем злоумышленник запрашивает оплату по этим счетам, используя банковские переводы или другие способы оплаты, на проверку которых требуется время.

Эксплуатация платформ видеосвязи

При этой атаке хакер использует платформу видеосвязи для выдачи себя за руководителя. Например, хакер может использовать Google Hangouts, чтобы выдать себя за генерального директора и запросить конфиденциальную информацию.

Хакер также может отправить сотрудникам электронное письмо, в котором сообщит, что они встретятся с кем-то из финансового отдела по видеосвязи. При этом им предписывается загрузить приложение и ввести свои регистрационные данные.

Социальная инженерия

Социальная инженерия используется для получения доступа к конфиденциальной информации или данным путем обмана пользователей с целью разглашения паролей, номеров социального страхования и другой конфиденциальной информации.

Злоумышленник часто выдает себя за представителя ИТ-отдела или другого подразделения организации и запрашивает доступ к компьютеру или сетевым ресурсам, когда обычная деловая практика не дает оснований для такого запроса.

Исполнительный фишинг против китобойного промысла

Помните, что и исполнительный фишинг, и Whaling представляют собой кибератаки, направленные на высокопоставленных сотрудников, причем Whaling является более специализированным вариантом. Для защиты от этих угроз очень важны надлежащие меры кибербезопасности и обучение сотрудников.

Давайте посмотрим, чем отличается executive phishing от whaling:

| Аспект | Фишинг для руководителей | Китобойный промысел |

| Цель | Фишинг руководителей нацелен на высокопоставленных менеджеров компании. | Whaling фокусируется на руководителях высшего звена, таких как генеральные и финансовые директора. |

| Объект | Целью исполнительного фишинга является получение несанкционированного доступа, кража данных или получение учетных данных для входа в систему. | Цель "китов" - выудить секретную информацию или средства у высокопоставленных руководителей. |

| Тип атаки | Фишинг руководителей - это фишинговая атака, направленная на то, чтобы заставить руководителей предпринять какие-либо действия. | Whaling - это специализированный spear phishing, направленный на наиболее влиятельных лиц. |

| Самозванство | При "фишинге руководителей" злоумышленники выдают себя за руководителя высшего звена или коллегу, чтобы обмануть цель. | Китобойство предполагает выдачу себя за руководителей высшего звена с целью использования их полномочий на высоком уровне. |

| Подготовка | Злоумышленники, изучающие роль, стиль общения и соответствующую информацию цели, - обычное явление для фишинга руководителей. | Злоумышленники проводят тщательное изучение целевого руководителя и окружения компании. |

| Содержание электронной почты | Фишинговые письма для руководителей имитируют официальную переписку. Часто они создают ощущение срочности или касаются деликатных вопросов. | Электронные письма китобоев содержат персонализированные и персонализированные Сообщения, соответствующие должности и обязанностям адресата. |

| Социальная инженерия | Исполнительный фишинг использует динамику власти, срочность или любопытство для манипулирования объектами с целью заставить их предпринять какие-либо действия. | В "китах" используется доступ и полномочия высокого уровня для манипулирования доверием и подчинением объекта. |

| Полезная нагрузка | При исполнительном фишинге в качестве полезной нагрузки обычно используются вредоносные ссылки, вложения или запросы на получение информации. | Полезная нагрузка китов часто направлена на поиск конфиденциальных данных, финансовых операций или других ценных активов. |

| Воздействие | Последствия исполнительного фишинга могут быть самыми разнообразными: от взлома учетных записей и утечки данных до финансовых потерь. | Последствия китобойного промысла могут быть весьма значительными, что приводит к существенному финансовому и репутационному ущербу для организаций. |

| Меры противодействия | Меры противодействия фишингу руководителей включают обучение сотрудников, использование антифишинговых средств и бдительное отношение к электронной почте. | Защита от "китов" включает в себя обучение навыкам безопасности, расширенное обнаружение угроз и надежные методы аутентификации. |

| Примеры | Примерами фишинга для руководителей являются поддельные запросы на перевод денег или обмен данными, направляемые руководителям. | Китобойство предполагает адресную рассылку электронных писем высокопоставленным руководителям, часто со злым умыслом или обманными просьбами. |

Читайте также: Китовый фишинг против обычного фишинга

Защита и защита от фишинговых атак на руководителей

Приведенные ниже меры безопасности помогут защитить вашу организацию от фишинга руководителей:

Внедрение DMARC

DMARC DMARC позволяет организациям сообщать о том, как используются их домены, и помогает интернет-провайдерам и другим поставщикам услуг электронной почты принимать соответствующие меры при появлении мошеннических сообщений с этих доменов.

Обучение по повышению осведомленности в области безопасности

Обучение по вопросам безопасности поможет сотрудникам выявить потенциальные угрозы до того, как они станут проблемой.

В ходе обучения по вопросам безопасности сотрудники учатся определять подозрительные письма по их содержанию, отправителю и теме письма. Кроме того, сотрудники узнают, как сообщать о таких письмах, чтобы не стать жертвой атаки.

Многофакторная аутентификация (MFA)

Многофакторная аутентификация (MFA) добавляет еще один уровень безопасности, требуя от пользователей ввести код, отправленный на телефон или сгенерированный физическим устройством, прежде чем они получат доступ.

Средства фильтрации электронной почты и борьбы с фишингом

Первая линия защиты - использование программного обеспечения для фильтрации фишинговых писем. Это программное обеспечение позволяет пользователям определять, какие адреса электронной почты следует считать подозрительными, и автоматически отклонять их.

Кроме того, с его помощью можно выявлять поддельные письма и автоматически отклонять их, а также вложения, которые могут быть вредоносными.

Читайте также: Разница между антиспамом и DMARC

Регулярное обновление программного обеспечения и управление исправлениями

Убедитесь, что все программное обеспечение обновлено, особенно браузеры, операционные системы и приложения сторонних разработчиков. Это касается как физических, так и виртуальных машин.

Патчи часто содержат исправления уязвимостей, которые могут быть использованы злоумышленниками, уже взломавшими систему.

Заключительные слова

Хотя этот вид фишинга не является самым распространенным, он все же может негативно повлиять на людей и предприятия. Если вы получаете сообщения от незнакомых людей или о ситуациях, которые сразу кажутся нереальными, не спешите открывать присланные файлы.

Вполне возможно, что вы стали жертвой исполнительной фишинговой атаки, и в этом случае вам следует следовать нашим советам, чтобы защитить себя.

- Может ли блокчейн помочь повысить безопасность электронной почты? - 9 мая 2024 г.

- Прокси для дата-центров: Раскрытие рабочей лошадки мира прокси - 7 мая 2024 г.

- Kimsuky использует политику DMARC "None" в последних фишинговых атаках - 6 мая 2024 г.