Mail Transfer Agent-Strict Transport Security (MTA-STS) ist ein neuer Standard, der es Anbietern von E-Mail-Diensten ermöglicht, Transport Layer Security (TLS) zur Sicherung von SMTP-Verbindungen durchzusetzen und festzulegen, ob die sendenden SMTP-Server die Zustellung von E-Mails an MX-Hosts verweigern sollen, die kein TLS mit einem zuverlässigen Server-Zertifikat anbieten. Es hat sich als erfolgreich erwiesen, TLS-Downgrade-Angriffe und Man-In-The-Middle (MITM)-Angriffe abzuschwächen.

Vereinfacht ausgedrückt ist MTA-STS ein Internet-Standard, der die Verbindungen zwischen SMTP-Mail-Servern sichert. Das größte Problem bei SMTP ist, dass die Verschlüsselung völlig optional ist und während der Mailübertragung nicht erzwungen wird. Aus diesem Grund hat SMTP den STARTTLS-Befehl eingeführt, um von Klartext auf Verschlüsselung umzustellen. Dies war ein wertvoller Schritt zur Entschärfung passiver Angriffe, die Bekämpfung von Angriffen über aktive Netze und MITM-Angriffe blieb jedoch weiterhin unangetastet.

Das Problem, das MTA-STS löst, besteht also darin, dass SMTP eine opportunistische Verschlüsselung verwendet, d. h. wenn kein verschlüsselter Kommunikationskanal aufgebaut werden kann, fällt die Verbindung auf Klartext zurück, wodurch MITM- und Downgrade-Angriffe abgewehrt werden.

Wichtigste Erkenntnisse

- Mit MTA-STS können E-Mail-Dienstanbieter TLS für sichere SMTP-Verbindungen erzwingen.

- Downgrade-Angriffe nutzen die optionale Natur der SMTP-Verschlüsselung aus und machen die Verbindungen angreifbar.

- MTA-STS verhindert den unbefugten Rückgriff auf Klartext, indem es sicherstellt, dass E-Mails nur über verschlüsselte Kanäle gesendet werden.

- Die meisten Postdienstleister haben MTA-STS eingeführt, um die Sicherheit gegen MITM- und Downgrade-Angriffe zu erhöhen.

- Gehostete MTA-STS-Dienste vereinfachen die Implementierung und gewährleisten die kontinuierliche Einhaltung von Sicherheitsstandards.

Was ist ein TLS-Downgrade-Angriff?

Wie wir bereits wissen, wurde SMTP nicht mit einem Verschlüsselungsprotokoll ausgeliefert und die Verschlüsselung musste später nachgerüstet werden, um die Sicherheit des bestehenden Protokolls durch Hinzufügen des STARTTLS-Befehls zu erhöhen. Wenn der Client Verschlüsselung (TLS) unterstützt, versteht er das STARTTLS-Verb und initiiert einen TLS-Austausch, bevor die E-Mail gesendet wird, um sicherzustellen, dass sie verschlüsselt ist. Wenn der Client TLS nicht kennt, ignoriert er einfach den STARTTLS-Befehl und sendet die E-Mail im Klartext.

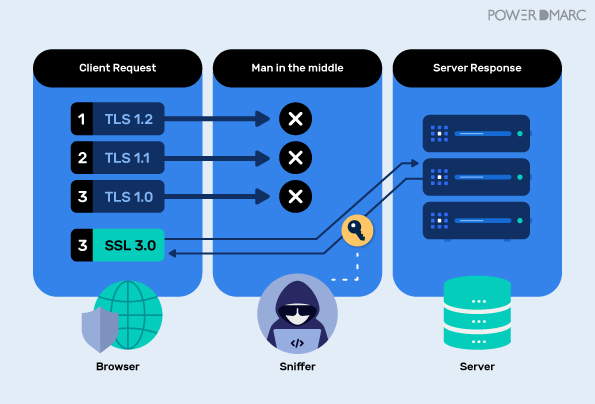

Da die Verschlüsselung in das SMTP-Protokoll nachgerüstet werden musste, muss sich das Upgrade für die verschlüsselte Zustellung daher auf einen STARTTLS-Befehl verlassen, der im Klartext gesendet wird. Ein MITM-Angreifer kann diese Funktion leicht ausnutzen, indem er einen Downgrade-Angriff auf die SMTP-Verbindung durch Manipulation des Upgrade-Befehls durchführt. Der Angreifer hat den STARTTLS-Befehl einfach durch eine Müllzeichenkette ersetzt, die der Client nicht identifizieren kann. Daher fällt der Client leicht darauf zurück, die E-Mail im Klartext zu senden.

Schützen Sie sich vor einem Downgrade-Angriff mit PowerDMARC!

Der Angreifer ersetzt den Befehl in der Regel durch die Garbage-Zeichenkette, die die gleiche Anzahl von Zeichen enthält, anstatt ihn wegzuschmeißen, weil dadurch die Paketgröße erhalten bleibt und es daher einfacher ist. Anhand der acht Buchstaben in der Garbage-Zeichenkette im Option-Befehl können wir erkennen und identifizieren, dass ein TLS-Downgrade-Angriff von einem Cyberkriminellen ausgeführt wurde, und wir können seine Verbreitung messen.

Kurz gesagt, ein Downgrade-Angriff wird oft als Teil eines MITM-Angriffs gestartet, um einen Weg zu schaffen, einen kryptografischen Angriff zu ermöglichen, der im Falle einer über die neueste Version des TLS-Protokolls verschlüsselten Verbindung nicht möglich wäre, indem der STARTTLS-Befehl ersetzt oder gelöscht und die Kommunikation auf Klartext zurückgesetzt wird.

Es ist zwar möglich, TLS für die Client-zu-Server-Kommunikation zu erzwingen, da wir für diese Verbindungen wissen, dass die Apps und der Server es unterstützen. Bei der Server-zu-Server-Kommunikation müssen wir jedoch offen scheitern, damit Legacy-Server E-Mails senden können. Der Knackpunkt des Problems ist, dass wir keine Ahnung haben, ob der Server auf der anderen Seite TLS unterstützt oder nicht. MTA-STS erlaubt es Servern, anzugeben, dass sie TLS unterstützen, was es ihnen ermöglicht, Fail Close zu verwenden (d. h. die E-Mail nicht zu senden), wenn die Upgrade-Verhandlung nicht stattfindet, wodurch ein TLS-Downgrade-Angriff unmöglich gemacht wird.

Wie kommt MTA-STS zur Rettung?

MTA-STS erhöht die EXO- oder Exchange Online-E-Mail-Sicherheit und ist die ultimative Lösung für eine breite Palette von SMTP-Sicherheitsnachteilen und -problemen. Es löst SMTP-Sicherheitsprobleme wie fehlende Unterstützung für sichere Protokolle, abgelaufene TLS-Zertifikate und Zertifikate, die nicht von zuverlässigen Drittanbietern ausgestellt wurden.

Wenn Mailserver mit dem Versand von E-Mails fortfahren, ist die SMTP-Verbindung anfällig für kryptografische Angriffe wie Downgrade-Angriffe und MITM. Downgrade-Angriffe können gestartet werden, indem die STARTTLS-Antwort gelöscht wird, wodurch die Nachricht im Klartext zugestellt wird. In ähnlicher Weise können MITM-Angriffe gestartet werden, indem die Nachricht über eine unsichere Verbindung an einen eindringenden Server umgeleitet wird. MTA-STS ermöglicht es Ihrer Domäne, eine Richtlinie zu veröffentlichen, die das Senden einer E-Mail mit verschlüsseltem TLS zur Pflicht macht. Wenn aus irgendeinem Grund festgestellt wird, dass der empfangende Server STARTTLS nicht unterstützt, wird die E-Mail gar nicht erst gesendet. Dies macht es unmöglich, einen TLS-Downgrade-Angriff zu initiieren.

In jüngster Zeit haben die meisten Mail-Dienstleister MTA-STS eingeführt, wodurch die Verbindungen zwischen den Servern sicherer werden und über das TLS-Protokoll einer aktualisierten Version verschlüsselt werden, wodurch TLS-Downgrade-Angriffe erfolgreich abgeschwächt und die Schlupflöcher in der Serverkommunikation beseitigt werden.

PowerDMARC bietet Ihnen schnelle und einfache gehostete MTA-STS-Services, die Ihr Leben um einiges einfacher machen, da wir uns um alle Spezifikationen kümmern, die MTA-STS während und nach der Implementierung benötigt, wie z. B. einen HTTPS-fähigen Webserver mit einem gültigen Zertifikat, DNS-Einträge und ständige Wartung. PowerDMARC verwaltet all das komplett im Hintergrund, so dass Sie sich nach der Einrichtung durch uns nie wieder darum kümmern müssen!

Mit Hilfe von PowerDMARC können Sie Hosted MTA-STS in Ihrem Unternehmen problemlos und sehr schnell einsetzen, mit dessen Hilfe Sie erzwingen können, dass E-Mails über eine TLS-verschlüsselte Verbindung an Ihre Domain gesendet werden, wodurch die Verbindung sicher wird und TLS-Downgrade-Angriffe abgewehrt werden.

- DKIM-Einrichtung: Schritt-für-Schritt-Anleitung zur Konfiguration von DKIM für E-Mail-Sicherheit (2025) - März 31, 2025

- PowerDMARC als Grid-Leader für DMARC in G2 Spring Reports 2025 anerkannt - März 26, 2025

- Wie Sie gefälschte Bestellbestätigungs-E-Mails erkennen und sich schützen können - 25. März 2025