Puntos clave

- DKIM autentica los correos electrónicos verificando la integridad de los mensajes y confirmando que estos han sido enviados por servidores autorizados.

- La configuración de DKIM implica generar un par de claves, publicar la clave pública como un registro DNS y habilitar la firma en su proveedor de correo electrónico.

- DKIM mejora la capacidad de entrega y la reputación del remitente al ayudar a los proveedores de buzones de correo a confiar en su dominio.

- Cada servicio de correo electrónico requiere su propia configuración DKIM, que a menudo utiliza selectores independientes para mayor flexibilidad y rotación de claves.

- DKIM funciona mejor cuando se combina con SPF y se aplica a través de DMARC, con el apoyo de un monitoreo regular y un mantenimiento clave.

Si tus correos electrónicos están llegando a la carpeta de spam o siendo rechazados, es probable que tu dominio no esté autenticado correctamente.

Uno de los pasos más importantes que puede dar para solucionar esto es configurar DKIM: un protocolo que demuestra que sus correos electrónicos son legítimos y no han sido manipulados.

En esta guía, le explicaremos paso a paso cómo configurar DKIM para su dominio, de modo que pueda proteger su reputación como remitente y mejorar la capacidad de entrega de sus correos electrónicos.

¿Qué es DKIM?

DKIM, o DomainKeys Identified Mail, es un método de autenticación de correo electrónico que utiliza esquemas de firma digital basados en criptografía de clave pública para verificar la procedencia de un correo electrónico. Funciona emparejando dos claves criptográficas: una clave privada que el remitente utiliza para firmar los mensajes salientes y una clave pública que los servidores receptores utilizan para verificar esas firmas.

Cada correo electrónico enviado desde un dominio habilitado para DKIM incluye un encabezado DKIM que contiene una firma digital; esencialmente, un código hash calculado combinando el contenido del correo electrónico con la clave privada mediante un algoritmo de seguridad.

La clave pública correspondiente se almacena en un registro DNS disponible públicamente conocido como registro DKIM. Cuando llega un correo electrónico, el servidor receptor busca este registro, recupera la clave pública y la utiliza para verificar la firma. Si los encabezados o el cuerpo del correo electrónico se han alterado de alguna manera durante el tránsito, la verificación falla.

| Consejo de experto: En entornos empresariales, documente su infraestructura de correo electrónico actual antes de realizar cambios. Esto incluye remitentes externos, subdominios y cualquier registro de autenticación existente. |

¿Por qué DKIM es esencial para tu dominio?

La configuración de DKIM refuerza la autenticación del correo electrónico y garantiza tanto la seguridad como la fiabilidad en la entrega de mensajes sin añadir complejidad para los destinatarios. He aquí por qué es importante configurar DKIM:

- Evita la suplantación de dominio: DKIM ayuda a prevenir la suplantación no autorizada de su dominio al autenticar cada correo electrónico saliente con una firma digital, lo que dificulta considerablemente que los atacantes envíen correos electrónicos no deseados fingiendo ser usted.

- Protege tu reputación como remitente: Cuando los servidores receptores pueden verificar que sus correos electrónicos son legítimos y no han sido manipulados, su dominio genera confianza con el tiempo. Esto protege directamente su marca y su reputación como remitente.

- Mejora la capacidad de entrega del correo electrónico: DKIM aumenta significativamente las tasas de entrega de correo electrónico. Sin él, los correos electrónicos que no superan las comprobaciones DKIM y SPF se marcan como spam o no se entregan en absoluto por los servidores de correo electrónico receptores.

- Garantiza la integridad del correo electrónico: La firma digital en DKIM garantiza que el correo electrónico no ha sido modificado durante su tránsito. Si los encabezados o el cuerpo se alteran después del envío, la verificación falla. Los destinatarios pueden confiar en que lo que reciben es exactamente lo que usted envió.

- Permite el cumplimiento de DMARC: DKIM es un requisito para cumplir con DMARC. Sin él, no se puede aplicar una política DMARC, lo que deja su dominio vulnerable a ataques de phishing y suplantación de identidad.

- Refuerza tu seguridad general del correo electrónico: DKIM, junto con SPF y DMARC, dificulta mucho más que los atacantes se hagan pasar por su dominio. Juntos, estos tres protocolos forman la base de la autenticación moderna del correo electrónico.

¿Cómo funciona DKIM?

DKIM es un proceso técnico, pero la idea central es sencilla. Permite a los proveedores de correo electrónico verificar que un mensaje proviene del dominio indicado y que no ha sido modificado durante el tránsito. Así es como funciona.

- Firma: El servidor de envío utiliza una clave privada para generar una firma digital, que se adjunta al correo electrónico como campo de encabezado DKIM-Signature.

- Publicación: La clave pública del dominio se publica como un registro DNS TXT (el registro DKIM) para que cualquier servidor receptor pueda acceder a ella.

- Verificación: El servidor de correo electrónico receptor comprueba el registro DNS DKIM, recupera la clave pública y la utiliza para verificar la firma digital.

- Aprobado o rechazado: Si la firma coincide, el correo electrónico se autentica. Si los encabezados o el cuerpo del correo electrónico se modificaron durante el tránsito, la verificación falla y el mensaje puede marcarse como spam o rechazarse.

El encabezado DKIM-Signature también contiene un selector, que indica al servidor receptor exactamente qué clave pública debe utilizar para la verificación. Esto es especialmente importante cuando un dominio utiliza varias claves DKIM.

Los primeros 15 días corren por nuestra cuenta.

He aquí por qué más de 10 000 clientes confían en la plataforma de PowerDMARC

Requisitos previos para la configuración de DKIM

Antes de comenzar el proceso de configuración de DKIM, debe asegurarse de que todo esté en orden. Saltarse cualquiera de estos pasos puede provocar configuraciones incorrectas o fallos en la autenticación, por lo que vale la pena dedicar un momento a confirmar que todo está listo.

- Acceso de administrador a la configuración DNS de tu dominio: Deberá crear un registro TXT en su proveedor de dominio para publicar su clave DKIM pública.

- Acceso de administrador a su proveedor de servicios de correo electrónico: Tanto si utiliza Google Workspace, Microsoft 365 u otro proveedor, debe iniciar sesión como superadministrador para generar u obtener claves DKIM.

- Una lista de todos tus dominios y servicios de envío: Debe crear registros DKIM para cada dominio y servicio autorizado para enviar correo en nombre de su organización, incluidas las herramientas de terceros.

- Un par de claves DKIM: Los principales proveedores pueden generarlas automáticamente en sus consolas de administración, o bien puede obtenerlas en portales de terceros o utilizar herramientas como el generador de registros DKIM de PowerDMARC.

Una vez que hayas confirmado todo esto, estarás listo para continuar con la configuración.

Cómo configurar DKIM para tu dominio (paso a paso)

Ahora que ya lo tiene todo listo, es el momento de seguir el proceso de configuración de DKIM. Siga cada paso con atención para asegurarse de que su configuración DKIM sea precisa y funcione correctamente desde el principio.

Paso 1: Genere su par de claves DKIM

Inicie sesión en la consola de administración de su proveedor de servicios de correo electrónico y genere un par de claves DKIM. Esto le proporcionará una clave privada (que permanecerá con su proveedor) y una clave pública que añadirá a su DNS.

Si su proveedor es un servicio externo, acceda a su portal para obtener la clave DKIM. Al elegir el tamaño de la clave, opte por 2048 bits para mayor seguridad.

Paso 2: Cree su registro TXT DKIM en DNS

Head to your domain provider’s DNS management panel and create a new TXT record. The record name follows a specific format: <selector>._domainkey.<yourdomain.com>, where the selector is a unique string used to identify the specific DKIM key.

El valor del registro suele comenzar con v=DKIM1; k=rsa; p= seguido de su clave pública. Siga las instrucciones específicas proporcionadas por su proveedor de correo electrónico y el host de su dominio para garantizar la precisión.

Paso 3: Habilite la firma DKIM en su proveedor de servicios de correo electrónico.

Vuelve a la configuración de tu proveedor de servicios de correo electrónico y habilita la firma DKIM. Esto le indica al proveedor que comience a adjuntar una firma DKIM a todos los correos electrónicos salientes de tu dominio.

Sin este paso, tus correos electrónicos no llevarán un encabezado DKIM-Signature, incluso si el registro DNS está en su lugar.

Paso 4: Espere a que se propague el DNS.

Después de añadir la clave DKIM, la autenticación DKIM puede tardar hasta 48 horas en empezar a funcionar.

Durante este tiempo, los cambios en el DNS se propagan por Internet, así que no se preocupe si la verificación no se realiza inmediatamente.

Paso 5: Repita el proceso para servicios adicionales.

Si utiliza varios servicios de correo electrónico, repita los pasos 1 a 4 para cada uno de ellos. Cada servicio requiere su propio registro DKIM único con un selector distinto para garantizar que todas sus fuentes de envío estén correctamente autenticadas.

Cómo verificar tu configuración DKIM

A continuación, también debe confirmar que todo funciona correctamente. Un registro mal configurado o un error tipográfico en su entrada TXT pueden interrumpir silenciosamente la autenticación, por lo que es importante verificar su configuración antes de dar por sentado que sus correos electrónicos están protegidos. A continuación, le indicamos algunas formas fiables de comprobarlo.

- Comprueba los encabezados del correo electrónico: Envía un correo electrónico de prueba y comprueba los encabezados del mensaje en busca de una DKIM-Signature y DKIM=PASS en los resultados de autenticación.

- Envía un correo electrónico de prueba a Gmail: Abre el correo electrónico recibido, haz clic en «Mostrar original» y busca el estado de aprobación DKIM en los detalles de autenticación.

- Utilice herramientas de verificación en línea: Herramientas como MXToolbox te permiten buscar tu registro DKIM introduciendo tu dominio y selector para confirmar que la clave pública se ha publicado correctamente.

- Deje tiempo para la propagación: Si la verificación falla, recuerde que los cambios en el DNS pueden tardar hasta 48 horas en propagarse por completo antes de continuar con la resolución de problemas.

Configuración de DKIM para proveedores de correo electrónico comunes

Si utiliza diferentes servicios de correo electrónico para enviar sus correos electrónicos comerciales o de negocios, deberá configurar DKIM para cada uno de ellos.

Cada proveedor firma los mensajes salientes con su propia clave DKIM y selector, por lo que configurar DKIM individualmente garantiza que todos los servicios que envían mensajes en nombre de su dominio estén debidamente autenticados.

1. Para Google Workspace

Para las pequeñas empresas que utilizan Google Workspace, esta configuración suele tardar entre 15 y 20 minutos y proporciona ventajas inmediatas en materia de seguridad del correo electrónico.

- Compruebe si ya tiene DKIM configurado para su dominio utilizando nuestra herramienta de validación de DKIM.

- Si no utilizas Google Workspace, puedes utilizar la herramienta generadora de DKIM de PowerDMARC para crear tu registro.

- Si utilizas Google Workspace, accede a Google Admin Console

- Ve a Menú > Aplicaciones > Espacio de trabajo de Google > Gmail.

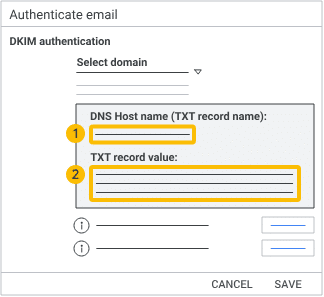

- Haga clic en Autenticar correo electrónico

- Selecciona tu dominio de la lista y haz clic en el botón Generar nuevo registro para empezar a crear el registro. Google suele proporcionar una clave de 2048 bits.

- Una vez generado, copie el nombre del host DNS (nombre del registro TXT) y el valor del registro TXT (la clave pública).

- Publique el registro TXT en su configuración DNS y guarde los cambios. Espere a que se propague el DNS.

- Vuelve a Google Admin Console y haz clic en "Iniciar autenticación".

2. Para Microsoft Office 365

Microsoft Office 365 utiliza dos selectores DKIM para cada dominio personalizado. Estos selectores permiten a Microsoft rotar las claves DKIM automáticamente sin interrumpir la entrega de correo electrónico, lo que mejora la seguridad y reduce el riesgo de exposición de las claves. Ambos selectores deben publicarse correctamente en DNS para que la firma DKIM funcione según lo esperado.

Para configurar DKIM para Microsoft Office 365, siga estos pasos:

- Ir a Configuración de autenticación de correo electrónico en el portal de Microsoft Defender.

- En el pestaña DKIM , seleccione el dominio personalizado que desea configurar haciendo clic en cualquier lugar de la fila, excepto en la casilla de verificación.

- En el menú desplegable de detalles del dominio, comprueba el estado. Si muestra «No hay claves DKIM guardadas para este dominio», seleccione Crear claves DKIM.

Microsoft generará dos selectores DKIM y mostrará los valores de registro CNAME necesarios. Estos registros dirigen su dominio a las claves DKIM gestionadas por Microsoft.

- Copie los dos nombres de host y sus valores de destino correspondientes.

- Abra la interfaz de gestión de DNS de su registrador de dominios y cree los registros CNAME necesarios utilizando los valores copiados. Por ejemplo:

- Nombre de host: selector1._domainkey → Valor: selector1-sudominio-com._domainkey.sustennant.onmicrosoft.com

- Nombre de host: selector2._domainkey → Valor: selector2-sudominio-com._domainkey.yourtenant.onmicrosoft.com

- Guarde los registros y espere a que se propague el DNS. Esto puede tardar unos minutos o más, dependiendo de su proveedor de DNS.

- Una vez completada la propagación, vuelve al menú desplegable de detalles del dominio en el portal de Defender y activa Firmar mensajes para este dominio con firmas DKIM a Activado. Si los registros CNAME se detectan correctamente, el estado se actualizará.

- Para confirmar la configuración, comprueba que:

- El interruptor está en Activado.

- El estado muestra Firmando firmas DKIM para este dominio.

- El La última fecha de verificación refleja una validación reciente.

3. Para GoDaddy

El proceso para GoDaddy implica añadir el registro DKIM (normalmente un registro TXT o CNAME proporcionado por su proveedor de servicios de correo electrónico o generado por una herramienta) a la configuración DNS de su dominio.

- Inicie sesión en su cuenta de GoDaddy.

- Vaya a la página Cartera de dominios y seleccione su dominio.

- Seleccione DNS en el menú de la izquierda.

- Haga clic en "Añadir nuevo registro".

- Introduzca los datos proporcionados por las instrucciones de configuración de DKIM:

Tipo: Seleccione TXT o CNAME según sea necesario.

Nombre: Introduzca el nombre de host proporcionado (p. ej, selector._clavedominio. GoDaddy suele añadir automáticamente su nombre de dominio).

Valor: Pegue el valor de la clave pública DKIM o el valor CNAME de destino.

TTL: Utiliza el predeterminado (normalmente 1 hora) o sigue instrucciones específicas.

- Haga clic en "Guardar". Espere a que se propague el DNS.

4. Para Cloudflare

De forma similar a GoDaddy, la configuración de DKIM con Cloudflare implica añadir el registro DNS específico proporcionado por su servicio de correo electrónico o herramienta de generación de DKIM.

- Inicie sesión en Cloudflare.

- Seleccione su cuenta y dominio.

- Vaya a DNS → Registros.

- Haz clic en "Añadir registro".

- Introduzca los datos de su registro DKIM:

- Tipo: Seleccione TXT o CNAME según sea necesario.

- Nombre: Introduzca el nombre de host (por ejemplo, `selector._domainkey`). Cloudflare añade automáticamente el dominio.

- Contenido/destino: Pegue el valor de la clave pública DKIM (para TXT) o el nombre de host de destino (para CNAME).

- TTL: Auto suele estar bien, o seguir instrucciones específicas.

- Asegúrese de que el estado del proxy está configurado como "Sólo DNS" (nube gris) para los registros DKIM.

- Haga clic en Guardar y espere a que se propague el DNS.

Mejores prácticas de DKIM

Poner en marcha DKIM es un gran primer paso, pero mantenerlo correctamente a lo largo del tiempo es lo que realmente mantiene tu dominio seguro y tus correos electrónicos llegando a las bandejas de entrada. Las amenazas por correo electrónico evolucionan constantemente, por lo que la configuración de DKIM debe tratarse como un proceso continuo y no como una tarea puntual. Sigue estas prácticas recomendadas para mantenerte a la vanguardia:

- Nunca compartas ni reveles tu clave privada: trátala como si fuera una contraseña; solo tu proveedor de servicios de correo electrónico debería tener acceso a ella.

- Utilice claves DKIM seguras y selectores claros: Utilice siempre claves de 2048 bits para obtener una protección criptográfica más sólida. Los selectores descriptivos ayudan a distinguir las claves entre proveedores y simplifican la resolución de problemas.

- Supervise los resultados de la autenticación DKIM: Revise los resultados de aprobación y rechazo de DKIM a través de los informes agregados de DMARC para detectar a tiempo los errores de firma, los problemas de DNS o el uso no autorizado.

- Mantenga limpios sus registros DNS: Elimine los registros DKIM TXT obsoletos de rotaciones anteriores o servicios fuera de servicio para evitar confusiones y posibles usos indebidos.

| Consejo de experto: En entornos empresariales, implemente una política de gestión de claves DKIM que incluya auditorías periódicas, supervisión automatizada y procedimientos documentados para la rotación de claves en todos los servicios de correo electrónico. |

Resolución de problemas comunes de DKIM

Si DKIM está configurado pero no funciona como se espera, suele deberse a algunos problemas comunes. En esta sección se tratan los problemas más frecuentes de DKIM y cómo solucionarlos.

| Problema | Causa | Solución |

|---|---|---|

| Retrasos en la propagación del DNS | Momento de actualización global del DNS | Espere entre 24 y 48 horas, utilice herramientas DNS externas. |

| Configuración incorrecta del registro | Errores tipográficos, formato incorrecto, caracteres faltantes. | Comprueba dos veces el nombre de host y la sintaxis del valor. |

| Fallos en la verificación DKIM | Desajuste de claves, modificación de mensajes | Verificar que la clave pública coincide con la clave privada |

| Problemas con remitentes externos | Falta la configuración específica del proveedor | Siga las instrucciones DKIM del proveedor. |

| Incompatibilidades del selector | Selector DNS ≠ selector de encabezado de correo electrónico | Asegúrate de que los nombres de los selectores coincidan exactamente. |

Refuerce su marco de autenticación mediante DKIM

DKIM es un elemento fundamental para reforzar la seguridad del correo electrónico de su dominio. Al verificar la integridad de sus comunicaciones por correo electrónico mediante firmas criptográficas, protege la reputación de su marca y defiende su dominio contra ataques de suplantación de identidad y phishing que se basan en información falsificada del remitente.

Con millones de dominios desprotegidos en todo el mundo y un control cada vez mayor por parte de los proveedores de buzones de correo, es fundamental saber cómo configurar DKIM correctamente. Cuando se combina con SPF y DMARC, DKIM ofrece una protección más fiable y genera una mayor confianza en el correo electrónico en general.

Comience su prueba gratuita con PowerDMARC para simplificar la configuración, supervisión y gestión continua de DKIM.

Preguntas frecuentes

1. ¿Cómo configuro DKIM para mi correo electrónico?

Para configurar DKIM para tu correo electrónico:

- Genera un par de claves DKIM a través de tu proveedor de correo electrónico.

- Elija un nombre de selector único.

- Publique la clave pública como un registro TXT en su DNS.

- Habilita la firma DKIM en tu servidor de correo electrónico.

- Prueba la configuración utilizando una herramienta de validación DKIM.

2. ¿Cómo puedo saber si DKIM está configurado correctamente?

Puede verificar la configuración de DKIM utilizando herramientas de validación en línea, enviando correos electrónicos de prueba y comprobando los encabezados para ver si aparecen resultados «dkim=pass», y supervisando los informes agregados de DMARC para obtener estadísticas de autenticación DKIM en todo su tráfico de correo electrónico.

3. ¿Cuál es un ejemplo de un registro DKIM?

Un registro TXT DKIM típico tiene el siguiente aspecto: «v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEA...», donde v=DKIM1 es la versión, k=rsa especifica el tipo de clave y p= contiene la clave pública codificada en base64.

4. ¿Cuánto tiempo tarda DKIM en empezar a funcionar?

Después de publicar la clave pública DKIM en el DNS, la propagación suele tardar entre unos minutos y hasta 48 horas, dependiendo de su proveedor de DNS. Una vez que el registro sea visible y la firma DKIM esté habilitada en su servidor de correo, todos los correos electrónicos nuevos que se envíen se firmarán y autenticarán.

5. ¿Cómo puedo comprobar si mi configuración DKIM funciona correctamente?

Puede verificar DKIM utilizando una herramienta de búsqueda para confirmar que el registro DNS se ha publicado correctamente, y luego enviar un correo electrónico de prueba y comprobar los encabezados del mensaje para ver si el resultado es dkim=pass. También puede basarse en los informes agregados de DMARC, que le ofrecen una visión más amplia de los resultados de la autenticación DKIM en todo su tráfico de correo electrónico, y no solo en un único mensaje.

6. ¿Qué ocurre si falla la verificación DKIM?

Cuando falla la verificación DKIM, los servidores de correo receptores pueden tratar el mensaje como sospechoso. Dependiendo de las reglas de filtrado de spam y la configuración de la política DMARC , el correo electrónico podría marcarse como spam, ponerse en cuarentena o rechazarse, lo que puede afectar negativamente a la capacidad de entrega y a la reputación del remitente.

- Cómo añadir una dirección IP a tu registro SPF (guía paso a paso) - 11 de mayo de 2026

- Registro SPF de Avanan: cómo configurar, corregir y optimizar tu SPF para Check Point Harmony Email - 7 de mayo de 2026

- Registro SPF de DNS: cómo funciona y cómo configurarlo - 6 de mayo de 2026