Puntos clave

- Microsoft está procediendo por etapas (auditoría → correcciones de compatibilidad → desactivación por defecto) para garantizar que las organizaciones tengan tiempo de detectar las dependencias heredadas antes de que dejen de funcionar.

- En octubre de 2026, Microsoft establecerá de forma predeterminada la clave de registro «BlockNTLMv1SSO» en «Enforce (1)», lo que significa que la versión 1 de NTLM (la más antigua y menos segura) quedará bloqueada para el inicio de sesión único (SSO).

- Microsoft lanzará nuevas funciones a finales de 2026 para resolver los motivos por los que los usuarios recurrían a NTLM (como el inicio de sesión en cuentas locales o el acceso remoto cuando no hay un controlador de dominio disponible).

- Esta medida es necesaria porque NTLM es vulnerable a los ataques de tipo «Relay» y «Pass-the-Hash», que permiten a los piratas informáticos desplazarse lateralmente por una red.

- La medida más urgente que deben tomar los MSP es habilitar hoy mismo la «Auditoría avanzada» para detectar qué aplicaciones ocultas o impresoras heredadas siguen utilizando NTLM.

A finales de 2023, Microsoft anunció por primera vez su «Evolución de la autenticación de Windows», que se concretó en la hoja de ruta de tres fases que se está llevando a cabo actualmente y que se prolongará hasta 2026. NT LAN Manager (NTLM) ha sido un pilar fundamental de la autenticación de Windows desde 1993 y ha prestado servicio al ecosistema durante más de 30 años. Aunque quedó oficialmente obsoleto a mediados de 2024, el calendario que estamos siguiendo en 2026 deja una cosa clara: NTLM ya no es una preocupación «futura».

Para los proveedores de servicios gestionados (MSP) y los equipos de TI, este cambio supone una transición significativa. La auditoría de la Fase 1 es ahora estándar en Windows 11 24H2 y Windows Server 2025, y lleva activa desde finales de 2025. En enero de 2026, Microsoft proporcionó una hoja de ruta actualizada para la transición de Windows a un estado seguro por defecto. Aunque el protocolo NTLM de red se desactivará de forma predeterminada en los próximos años, este seguirá estando presente en el sistema operativo como una opción de reserva que los administradores deberán habilitar explícitamente si es necesario; aún no se está eliminando de los archivos del sistema, pero se está retirando la «red de seguridad».

Para evitar interrupciones, las organizaciones deben aprovechar este margen a mediados de 2026 para comenzar a auditar y migrar a Kerberos antes de que entre en vigor el estado «desactivado de forma predeterminada» en la próxima versión principal de Windows Server posterior a Server 2025.

¿Qué es NTLM y por qué Microsoft va a dejar de utilizarlo?

NTLM (New Technology LAN Manager) es un protocolo de autenticación heredado que utiliza un mecanismo de desafío-respuesta para verificar la identidad de los usuarios. Durante décadas, ha servido como alternativa principal cuando Kerberos no está disponible, a menudo debido a inicios de sesión con cuentas locales, a aplicaciones que lo solicitan directamente o a la falta de conexión directa con un controlador de dominio.

Aunque Microsoft introdujo Kerberos como protocolo preferido hace más de veinte años, NTLM siguió estando muy arraigado como alternativa en innumerables entornos heredados. Sin embargo, su arquitectura obsoleta presenta varios riesgos de seguridad críticos que ya no cumplen con los estándares actuales:

- Criptografía débil: su diseño, basado en MD4/MD5, es muy vulnerable al descifrado fuera de línea.

- Sin autenticación mutua: NTLM solo verifica al cliente, no al servidor, lo que deja la conexión expuesta a la suplantación de identidad y a los ataques de intermediario.

- Vulnerabilidad al ataque «Pass-the-Hash»: los atacantes pueden utilizar hash NTLM robados para autenticarse sin necesidad de conocer la contraseña del usuario.

- Vulnerabilidad a los ataques de retransmisión: los atacantes pueden obligar a los sistemas a autenticarse en servidores controlados por ellos para escalar privilegios.

- Visibilidad limitada en las auditorías: Históricamente, las organizaciones han tenido muy poca información sobre dónde exactamente o por qué se activaba el protocolo NTLM.

¿En qué consiste el calendario de tres fases de Microsoft para la retirada gradual del protocolo NTLM?

Microsoft está gestionando la retirada gradual en tres fases distintas para ayudar a las organizaciones a realizar la transición sin afectar a la infraestructura crítica.

Fase 1 – Ahora (disponible): Auditoría mejorada

Actualmente hay disponibles herramientas mejoradas de auditoría NTLM para Windows Server 2025 y Windows 11, versión 24H2. Esta fase se basa en el principio de que no se puede migrar lo que no se ve; se trata de elaborar un inventario preciso de las dependencias heredadas.

- Registro detallado: los administradores pueden utilizar la configuración de la Política de grupo para registrar exactamente en qué puntos del entorno sigue utilizándose NTLM.

- Fecha límite: octubre de 2026. El valor predeterminado de la clave de registro «BlockNTLMv1SSO» cambiará de «Audit» a «Enforce», lo que desactivará efectivamente

NTLMv1, a menos que un administrador lo modifique explícitamente.

Fase 2 – Segundo semestre de 2026: Correcciones de compatibilidad

En estos momentos, a principios de 2026, Microsoft está probando, a través del Programa Windows Insider, una serie de funciones diseñadas para eliminar las causas habituales del recurso a NTLM. Entre ellas se incluyen IAKerb y Local KDC, cuyo lanzamiento general está previsto para la segunda mitad del año.

- IAKerb: Permite la autenticación Kerberos incluso cuando no se puede acceder directamente a un controlador de dominio.

- KDC local: gestiona la autenticación de cuentas locales sin forzar el uso de NTLM como alternativa en los sistemas modernos.

- Cambios en la negociación: Los componentes principales de Windows se actualizarán para dar prioridad a las negociaciones Kerberos.

Fase 3 – Próxima versión principal de Windows Server: desactivada de forma predeterminada

La autenticación NTLM en red se desactivará de forma predeterminada en la versión sucesora de Windows Server 2025 (prevista para 2027/2028). Por el momento, Windows Server 2025 mantiene NTLM como opción predeterminada, pero ofrece las herramientas de auditoría mejoradas necesarias para prepararse para esta futura desactivación.

- Seguridad predeterminada: NTLM seguirá estando presente en el sistema operativo, pero no funcionará a menos que un administrador lo vuelva a habilitar mediante una política.

- Cronología: Aunque está vinculada al próximo lanzamiento importante, Microsoft aún no ha anunciado una fecha concreta para esta fase final.

| Fase | Estado | Cambio de tonalidad |

|---|---|---|

| Fase 1 | Finalizado/En curso | La auditoría mejorada viene de serie en Windows 11 24H2 / Server 2025. |

| Fase 2 | Próximamente (segundo semestre de 2026) | Las funciones IAKerb y Local KDC se encuentran actualmente en la versión Insider Preview. |

| Fase 3 | Futuro | NTLM está desactivado de forma predeterminada (se espera que esté disponible en la próxima versión del Canal de mantenimiento a largo plazo (LTSC)). |

Por qué NTLM supone un riesgo para la seguridad: los ataques que lo hacen peligroso

El abandono del protocolo NTLM se debe a su papel en los ciberataques actuales, en los que se aprovecha con frecuencia para el movimiento lateral y la escalada de privilegios.

- Pass-the-Hash: los atacantes roban los hash NTLM de la memoria (utilizando herramientas como Mimikatz) y los utilizan para autenticarse como la víctima sin conocer la contraseña real. En este protocolo, el hash es funcionalmente equivalente a la contraseña.

- Ataques de retransmisión NTLM: los atacantes interceptan los intentos de autenticación NTLM y los retransmiten a otro servidor para obtener acceso no autorizado. Vulnerabilidades como PetitPotam, ShadowCoerce y RemotePotato0 permiten a los atacantes eludir las medidas de mitigación existentes.

- Ataques de repetición: los tokens capturados pueden reutilizarse para autenticarse en los servicios más adelante, incluso sin las credenciales originales.

- Descifrado sin conexión: los hash NTLMv1 son tan débiles que pueden descifrarse casi al instante. Aunque NTLMv2 es más seguro, sigue siendo vulnerable a los ataques de fuerza bruta sin conexión si se dispone del hardware adecuado.

¿En qué se diferencia NTLM de Kerberos?

Kerberos ha sido el protocolo predeterminado de los dominios de Windows durante más de 20 años y ha ofrecido una seguridad muy superior. Utiliza una autenticación basada en tickets con tokens de duración limitada y verificación mutua.

| Característica | NTLM | Kerberos |

|---|---|---|

| Autenticación mutua | No (solo para clientes) | Sí (cliente y servidor) |

| Criptografía | Débil (basado en MD4/MD5) | Fuerte (basado en AES) |

| Vulnerabilidad «Pass-the-hash» | Sí | No |

| Vulnerabilidad de ataque de retransmisión | Sí | Mitigado en gran medida |

| Inicio de sesión único (SSO) | Limitado | Asistencia completa |

| Idas y vueltas en la red | Más (más lento) | Menos (más rápido) |

Qué significa esto para los MSP: el impacto en los clientes

Para los MSP que gestionan múltiples entornos, la eliminación gradual del protocolo NTLM supone un proyecto que se repite en cada cliente.

- Dificultades en la detección: el uso de NTLM suele pasar desapercibido hasta que surge algún problema. Es posible que solo se detecte en situaciones concretas, como las interrupciones en el servicio de los controladores de dominio, lo que hace que su identificación resulte laboriosa.

- Riesgos relacionados con las dependencias de las aplicaciones: Las aplicaciones de negocio, los servidores de impresión y los sistemas heredados de planificación de recursos empresariales (ERP) suelen tener dependencias NTLM integradas en el código. Los proveedores de servicios gestionados (MSP) deben coordinarse con varios proveedores por cada cliente para garantizar que el software se actualice para Kerberos.

- Carga de pruebas: Todas las aplicaciones deben validarse en entornos de prueba que no sean de producción y con NTLM desactivado, a fin de detectar posibles incidencias antes de que se conviertan en problemas en el entorno de producción.

- Comunicación con los clientes: A medida que Microsoft avanza hacia la próxima versión del Canal de mantenimiento a largo plazo (LTSC), los proveedores de servicios gestionados (MSP) deben informar a sus clientes sobre NTLMv1, presentando el cambio como una mejora proactiva de la seguridad y no como una interrupción del servicio.

- Oportunidad de servicio: La auditoría, el mapeo de dependencias y la planificación de la migración constituyen una clara oferta de servicios facturables para los MSP.

¿Qué relación hay entre la obsolescencia de NTLM y la seguridad del correo electrónico?

Esta eliminación gradual forma parte de una iniciativa más amplia encaminada a implantar una autenticación resistente al phishing y sin contraseñas. Los ataques de retransmisión NTLM suelen comenzar con unas credenciales de correo electrónico comprometidas; una vez que el atacante consigue acceso mediante phishing, pasa a realizar movimientos laterales basados en NTLM.

La implementación de protocolos de autenticación de correo electrónico como DMARC, SPF y DKIM protege el vector que suele utilizarse para el robo inicial de credenciales. Los requisitos de Microsoft para los remitentes de Outlook (en vigor desde mayo de 2025) se ajustan a esta tendencia y exigen a los remitentes masivos que utilicen estos protocolos.

Esta transición de red es el momento ideal para que los MSP revisen el perímetro de identidad en su totalidad. Mientras que Kerberos protege la red interna, protocolos como DMARC y SPF protegen la pasarela de correo electrónico, el punto de entrada más habitual para el robo de credenciales que da lugar a ataques de retransmisión NTLM.

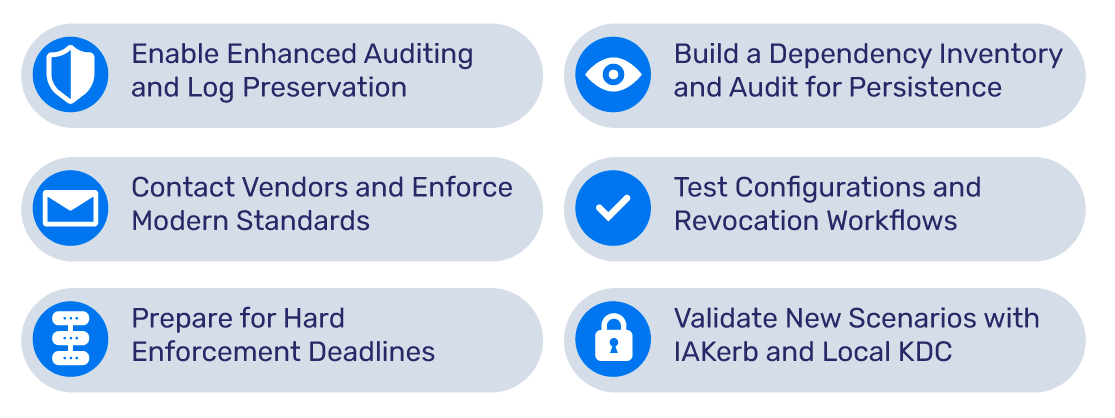

Plan de acción: lo que deben hacer ahora los equipos de TI y los proveedores de servicios gestionados

Estas son algunas medidas que puedes y debes tomar ahora mismo:

- Habilitar la auditoría avanzada y la conservación de registros

Implemente de inmediato la configuración de la Política de grupo para el registro detallado en entornos Windows modernos. Esto garantiza que disponga de los registros de autenticación sin procesar y de los datos del proveedor de identidad necesarios para saber exactamente desde dónde se conectó un atacante. Utilice herramientas de hash para generar un hash SHA-256 de estos archivos y garantizar que las pruebas no sean manipuladas con fines legales o de seguros. - Elaboración de un inventario de dependencias y auditoría de la persistencia

Más allá de limitarse a documentar los sistemas que activan NTLM, es necesario realizar un inventario de los mecanismos de persistencia «ocultos». Esto incluye identificar reglas de reenvío de correo no autorizadas y permisos de aplicaciones de terceros con autorización abierta (OAuth) que podrían permitir a un atacante eludir futuros cambios de contraseña. - Contactar con los proveedores y exigir el cumplimiento de los estándares actuales

Confirmar las hojas de ruta de compatibilidad con Kerberos para el software crítico, pero también presionar a los proveedores para que adopten una autenticación multifactorial (MFA) resistente al phishing, como FIDO2/WebAuthn. Abandonar las notificaciones tradicionales por SMS o notificaciones push, ya que los atacantes actuales pueden eludirlas fácilmente. - Configuraciones de prueba y flujos de trabajo de revocación

Configure entornos que no sean de producción para probar configuraciones «NTLM-Off». Al mismo tiempo, cree y pruebe flujos de trabajo automatizados para revocar los tokens de sesión activos y los tokens de actualización. Dado que el simple hecho de cambiar una contraseña no detendrá a un atacante que haya robado una cookie de inicio de sesión, su equipo debe poder activar un cierre de sesión global de forma instantánea. - Prepárese para los plazos de aplicación obligatorios

Considere los próximos cambios en el sistema como un plazo ineludible para reforzar la seguridad de su dominio. Parte de esta preparación debe incluir la aplicación de DMARC con una política «p=reject». Esto impide que los atacantes «suplanten» su dominio para enviar correos electrónicos que parezcan proceder de su empresa. - Comprueba nuevos escenarios con IAKerb y KDC local

A medida que las nuevas funciones de autenticación estén disponibles en el segundo semestre de 2026, comprueba que sean compatibles con tu entorno. Durante esta fase, asegúrate también de buscar cargas sin archivo y scripts maliciosos (como las tácticas «ClickFix») que puedan haber eludido las puertas de enlace tradicionales durante el periodo de transición

Nota sobre la estabilidad del KDC local: Algunos equipos de TI que están probando la función de KDC local en Windows 11 24H2 han informado de la aparición del ID de evento 7031 (interrupción del servicio). Si se encuentra con este problema, asegúrese de que el servicio esté configurado en «Automático (inicio diferido) » para evitar que falle durante la secuencia de arranque inicial, antes de que las dependencias de red estén listas.

Resumen

La eliminación gradual del protocolo NTLM supone un paso importante hacia un perímetro de identidad moderno y resistente al phishing, pero la autenticación de red es solo la mitad de la historia. Los ataques de retransmisión NTLM y de movimiento lateral suelen comenzar con una sola credencial de correo electrónico comprometida. Un atacante que consiga suplantar la identidad de un empleado puede utilizar ese punto de entrada para introducirse en la red interna y aprovechar protocolos heredados como el NTLM.

Comprender todas las implicaciones de la obsolescencia de NTLM implica reconocer que proteger el canal del correo electrónico es tan importante como migrar los protocolos de autenticación.

Para proteger realmente a tus clientes, debes proteger tanto la red interna como el canal de correo electrónico externo. Al igual que Microsoft está avanzando hacia un estado de «seguridad por defecto» para Windows, el sector está haciendo lo mismo con el correo electrónico a través de DMARC, SPF y DKIM. Estos protocolos impiden los intentos iniciales de suplantación de identidad y robo de credenciales que hacen que las vulnerabilidades de la red interna sean tan peligrosas.

No dejes la «puerta principal» abierta mientras cierras con llave las oficinas internas. Cuando compruebes si tus clientes tienen dependencias de NTLM, asegúrate de que sus dominios de correo electrónico estén igualmente protegidos contra la suplantación de identidad.

Descubre el programa de socios MSP de PowerDMARC para simplificar la implementación de DMARC y ofrecer a sus clientes una estrategia integral de defensa en profundidad que abarque tanto la autenticación de red como la de correo electrónico.

Preguntas frecuentes

¿Se va a eliminar NTLM de Windows?

Se dejó de recomendar oficialmente a mediados de 2024. Aunque el protocolo NTLM de red se bloqueará de forma predeterminada en la próxima versión principal de Windows Server, seguirá estando presente en el sistema operativo y se podrá volver a habilitar mediante una política de seguridad si fuera necesario.

¿Qué sustituye a NTLM?

Kerberos es la solución alternativa, ya que ofrece una criptografía moderna basada en AES y resistencia a los ataques de retransmisión. Las funciones de la fase 2 (IAKerb y KDC local) están diseñadas para eliminar los últimos motivos por los que se recurre a NTLM.

¿Qué es un ataque de retransmisión NTLM?

Se produce cuando un atacante intercepta un intento de autenticación y lo reenvía a otro servidor para obtener acceso sin conocer la contraseña de la víctima.

¿Se puede volver a habilitar NTLM tras la fase 3?

Sí, se puede volver a habilitar explícitamente mediante controles de política, pero esto solo debería ser una solución provisional durante la corrección, no una estrategia a largo plazo.

¿Cuándo se desactivará NTLM de forma predeterminada?

La auditoría de la fase 1 ya está disponible. Las correcciones de compatibilidad de la fase 2 (IAKerb y el Centro de distribución de claves local) llegarán en el segundo semestre de 2026 para Windows Server 2025 y Windows 11 24H2. La fase 3, en la que NTLM estará desactivado de forma predeterminada, está vinculada a la próxima versión principal del Canal de mantenimiento a largo plazo (LTSC) de Windows Server, pero Microsoft aún no ha publicado una fecha concreta. Además, los cambios en la aplicación de NTLMv1 están programados para octubre de 2026, lo que representa la fecha límite más cercana que requiere tomar medidas.

¿Qué deben hacer los MSP para prepararse ante la retirada de NTLM?

Empiece de inmediato con la Fase 1: active la auditoría mejorada de NTLM en todos los entornos de cliente para identificar dónde sigue utilizándose el protocolo. Elabore un inventario de dependencias, póngase en contacto con los proveedores de aplicaciones y comience a probar configuraciones sin NTLM en entornos que no sean de producción. El cambio en la aplicación de NTLMv1 previsto para octubre de 2026 es el plazo límite más cercano que exige tomar medidas. Considere el calendario de obsolescencia de NTLM como un proyecto que abarca a todos los clientes, no como una migración aislada, y aprovéchelo como una oportunidad para ofrecer servicios de auditoría y migración a Kerberos como servicios facturables.

- La obsolescencia de NTLM: qué implica la retirada gradual de Microsoft para los MSP y los equipos de TI - 8 de mayo de 2026

- Explicación de los informes agregados de DMARC: qué son, qué contienen y cómo utilizarlos - 6 de mayo de 2026

- Reseña de Sendmarc: características, opiniones de los usuarios, ventajas y desventajas (2026) - 22 de abril de 2026