Informe sobre la adopción de DMARC y MTA-STS en Estados Unidos en 2026

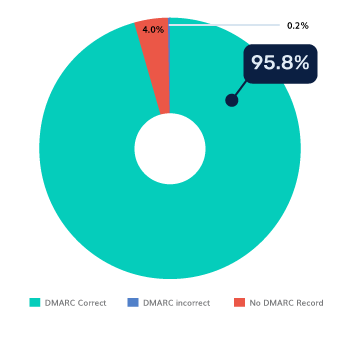

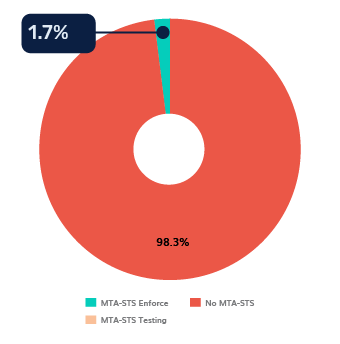

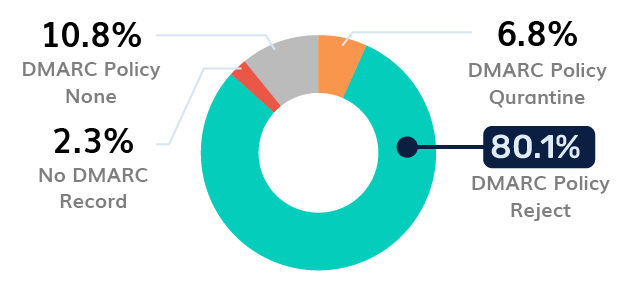

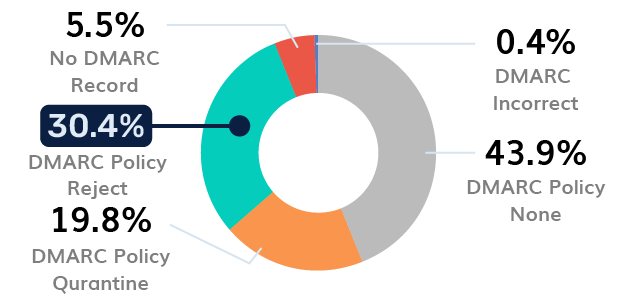

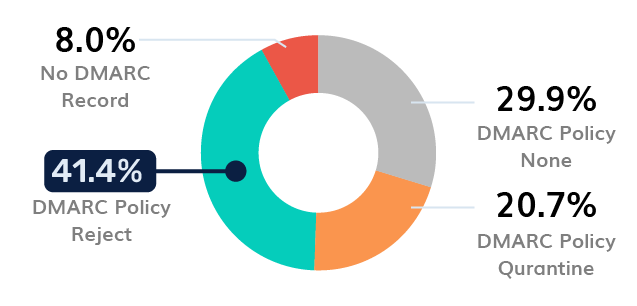

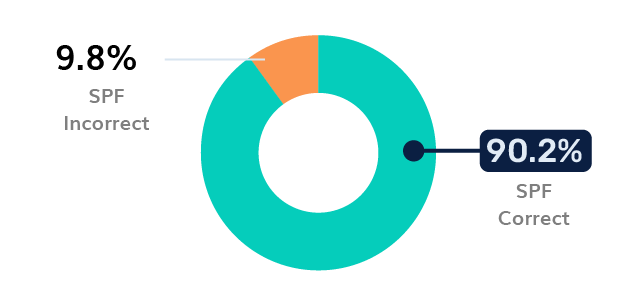

En PowerDMARC analizamos la postura de autenticación de correo electrónico en los dominios de EE. UU. y destacaron dos cosas: la adopción de DMARC está aumentando, pero su aplicación sigue siendo desigual, y MTA-STS se queda muy atrás. Esa brecha es donde persisten los riesgos de suplantación de identidad y degradación.

Washington D.C. sigue siendo el epicentro de la política mundial en materia de ciberseguridad, pero a medida que nos acercamos al año 2026, la brecha entre el mandato y la implementación se está ampliando. A pesar del aumento de las directrices federales, como la postura «Shields Up» de la CISA , y de iniciativas nacionales más amplias en materia de ciberseguridad, Estados Unidos sigue siendo un terreno abonado para las estafas de suplantación de identidad impulsadas por la inteligencia artificial y los fraudes por correo electrónico empresarial (BEC), que el año pasado le costaron a la economía más de 2900 millones de dólares el año pasado.

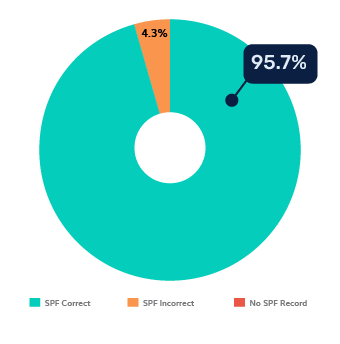

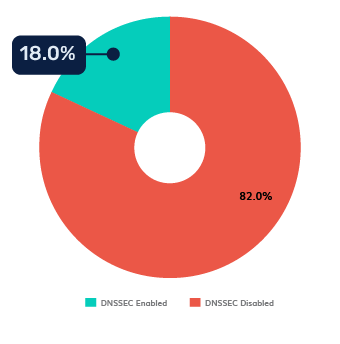

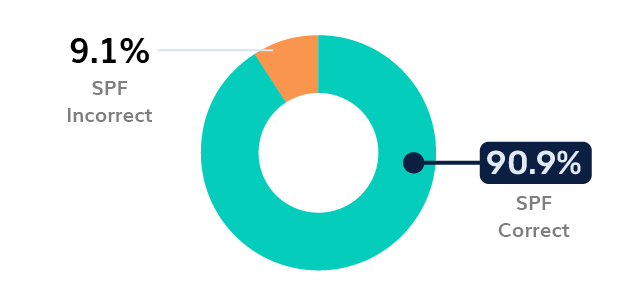

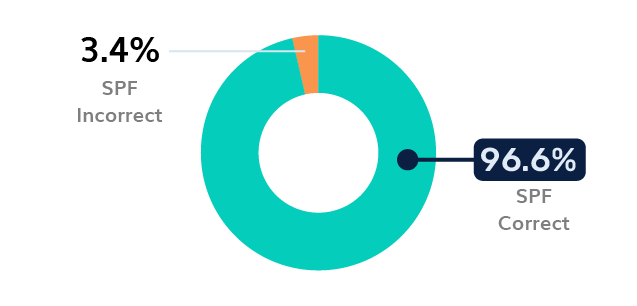

Este análisis de PowerDMARC revela que un país ha abordado la autenticación de identidad (SPF/DMARC), pero ha dejado la seguridad de la capa de transporte (MTA-STS) y la integridad de la zona (DNSSEC) peligrosamente expuestas.

Solicitud de informe: adopción de DMARC en Estados Unidos

"*" indica campos obligatorios