PowerDMARC's Email Authentication Blog - Lire les dernières nouvelles et mises à jour

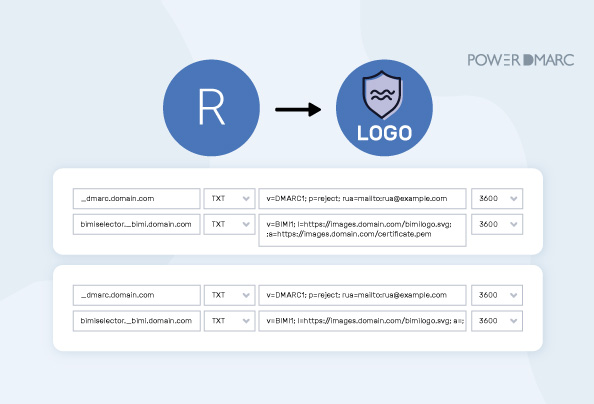

Enregistrement BIMI : 5 étapes pour créer et publier une fiche BIMI

BlogAméliorez votre jeu de messagerie avec les enregistrements BIMI. Apprenez à créer, vérifier et publier un enregistrement BIMI pour améliorer l'identité de votre marque et la qualité de vos messages. sécurité des e-mails.

Comment résoudre le problème "L'enregistrement DNS de type 99 (SPF) est obsolète" ?

BlogVous avez peut-être rencontré un enregistrement SPF avertissant que "L'enregistrement DNS de type 99 (SPF) a été supprimé" parce qu'il a été abandonné en 2014.

Qu'est-ce qu'une attaque par force brute et comment fonctionne-t-elle ?

BlogDans une attaque par force brute, l'attaquant essaie systématiquement toutes les combinaisons possibles de caractères jusqu'à ce qu'il trouve les informations d'identification correctes.

Types de logiciels malveillants : Un guide complet

BlogLes types de logiciels malveillants les plus courants sont les logiciels espions, les logiciels publicitaires, les logiciels rançonneurs, les virus informatiques, les chevaux de Troie, etc.

Whaling Phishing vs. Regular Phishing : Quelle est la différence et pourquoi est-ce important ?

BlogLe whaling phishing est une forme d'hameçonnage très ciblée qui vise spécifiquement les cadres supérieurs et les fonctionnaires de haut niveau d'une organisation.

Ingénierie sociale des médias sociaux : Comprendre les risques sur les plateformes en ligne

BlogL'ingénierie sociale des médias sociaux fait référence à l'utilisation de la manipulation psychologique et de la tromperie sur les plateformes de médias sociaux.

Qu'est-ce qu'un spam ?

BlogLes spams sont des messages non sollicités ou non désirés qui sont envoyés en masse par le biais de divers canaux de communication.

Comprendre les vulnérabilités de type Zero-Day : Ce qu'elles sont et comment elles menacent la cybersécurité

BlogDans le domaine de la sécurité, le terme "zero day" fait référence à une vulnérabilité qui n'a pas été divulguée publiquement ou qui n'a pas fait l'objet d'un correctif de la part d'un fournisseur.

Serveurs DNS - Qu'est-ce que c'est et comment les utiliser ?

BlogUn serveur DNS (Domain Name System) est un composant essentiel de l'internet qui permet la traduction des noms de domaine lisibles par l'homme en adresses IP.

Comment configurer DMARC ?

BlogPour configurer DMARC, créez un enregistrement DMARC, choisissez une politique, configurez SPF et DKIM, surveillez les rapports DMARC et ajustez la politique si nécessaire.