Rapport sur l'adoption du DMARC et du MTA-STS au Royaume-Uni en 2026

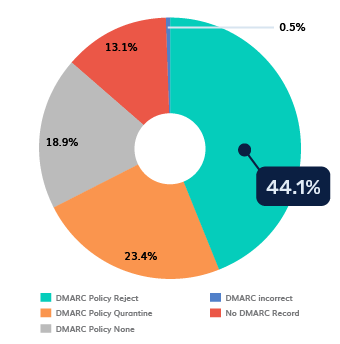

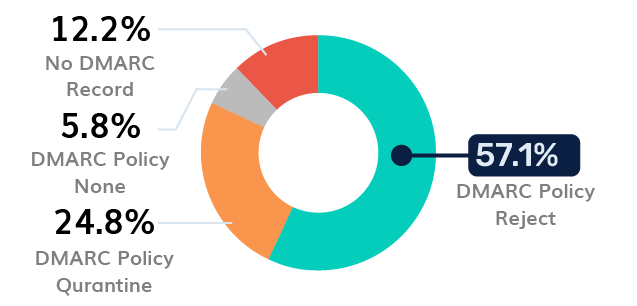

Chez PowerDMARC, nous avons analysé la posture d'authentification des e-mails sur 875 domaines basés au Royaume-Uni. Les résultats suggèrent que le pays se trouve dans un état de « préparation partielle », une situation précaire étant donné que le Centre national de cybersécurité britannique (NCSC) va officiellement mettre fin à ses services Mail Check et Web Check d'ici le 31 mars 2026.

Cela marque un changement radical dans le paysage cybernétique britannique. Pendant des années, les organisations se sont appuyées sur ces outils centralisés pour la surveillance. Aujourd'hui, le NCSC transfère l'entière responsabilité de la mise en œuvre et de l'application du DMARC directement aux organisations individuelles. Avec la disparition du filet de sécurité que constituait Mail Check, l'écart entre le fait d'avoir un enregistrement et le fait de application n'est plus seulement une question de négligence technique, mais constitue une urgence en matière de conformité et de sécurité.

Pour en savoir plus sur la manière dont votre organisation peut gérer cette transition et maintenir sa visibilité, consultez notre guide : Modifications apportées au contrôle du courrier du NCSC pour le secteur public britannique.

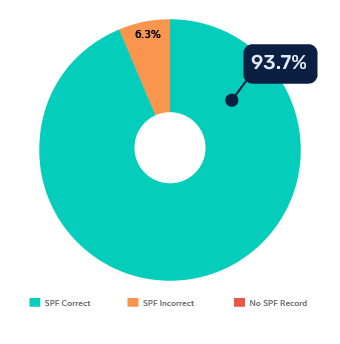

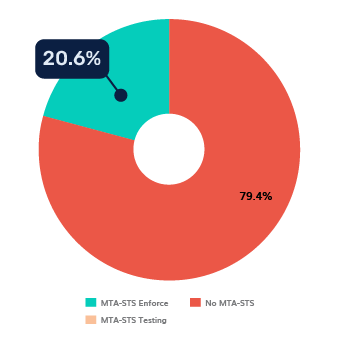

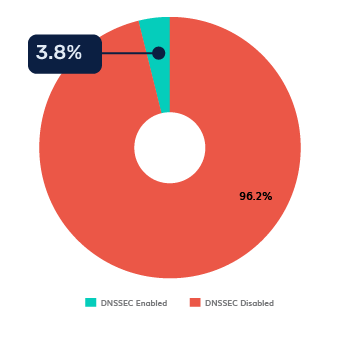

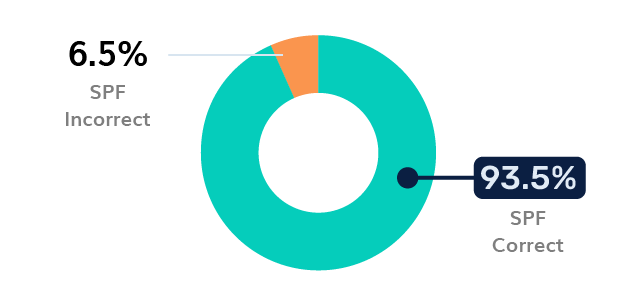

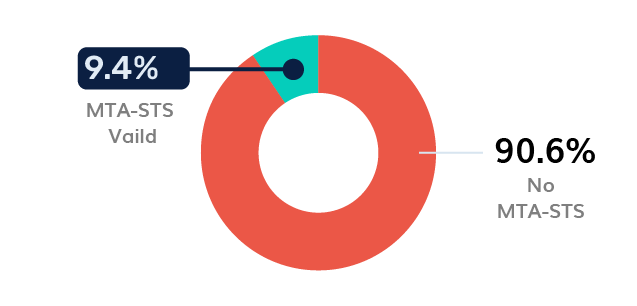

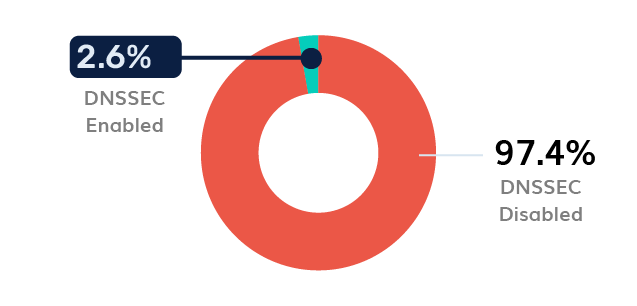

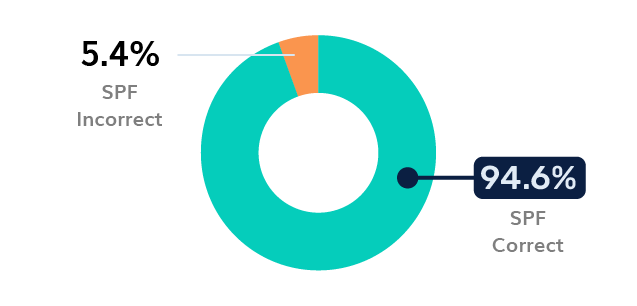

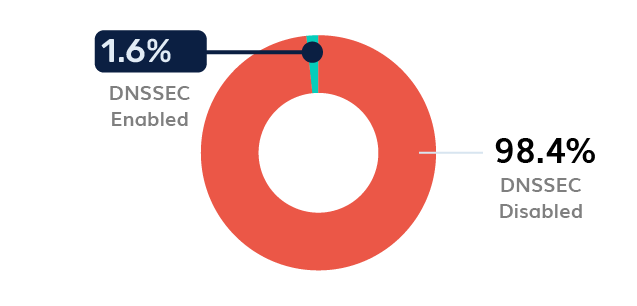

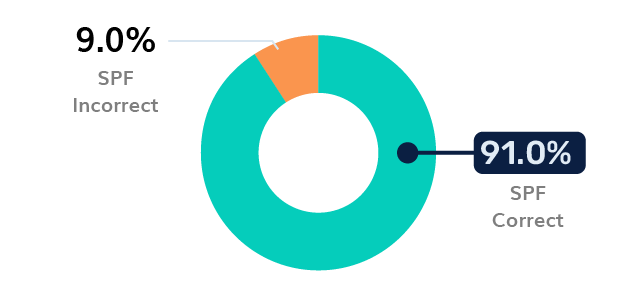

L'analyse suivante révèle un paysage où les organisations ont coché la case « authentification » (SPF), mais ont largement ignoré les couches « cryptage » (MTA-STS) et « intégrité » (DNSSEC).

Demande de rapport - Adoption du DMARC au Royaume-Uni

"Les champs obligatoires sont indiqués par un astérisque(*)