Qu'est-ce que BlackCat Ransomware ? Le FBI a récemment lancé une mise en garde contre une nouvelle souche de ransomware connue sous le nom de BlackCat Ransomware (alias Noberus et AlphaV) qui a fait des ravages dans les entreprises et les ordinateurs personnels du monde entier (principalement aux États-Unis). Les agents du FBI craignent que BlackCat ne devienne un sérieux problème pour les entreprises s'il n'est pas maîtrisé. Si la plupart des entreprises ont mis en place des systèmes de sécurité solides pour empêcher les pirates d'entrer, elles ne sont peut-être pas préparées à une attaque comme celle-ci.

Vous pouvez lire l'article complet de Forbes, ici.

Points clés à retenir

- Le rançongiciel BlackCat cible principalement les entreprises, en s'appuyant sur leur volonté de payer des rançons pour des données volées.

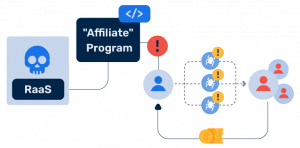

- Le ransomware fonctionne sur le modèle du "Ransomware-as-a-Service", qui permet aux cybercriminels de louer leurs logiciels malveillants à des sociétés affiliées.

- BlackCat utilise des techniques de chiffrement avancées, ce qui rend le déchiffrement des fichiers particulièrement difficile pour les victimes.

- Des mises à jour régulières des logiciels et des pratiques strictes en matière de mots de passe sont essentielles pour prévenir les attaques de ransomware.

- La mise en œuvre de DMARC et de l'authentification multifactorielle peut améliorer considérablement les défenses contre les menaces de ransomware.

BlackCat Ransomware : Un nouveau gang de ransomware est en liberté

BlackCat utilise des techniques de chiffrement similaires à celles d'autres types de ransomware, mais ajoute également des mesures de sécurité supplémentaires afin de rendre plus difficile le déchiffrement des fichiers une fois ceux-ci chiffrés. Cela inclut l'utilisation de deux algorithmes de chiffrement différents et la garantie que la clé de déchiffrement n'est jamais stockée sur le même disque que les fichiers chiffrés.

Les créateurs de BlackCat semblent viser les entreprises et les organisations plutôt que les particuliers, ce qui est logique puisque ces types d'organisations ont tendance à être plus disposés à payer la rançon que les particuliers.

BlackCat est un groupe de cybercriminels qui cible les entreprises pour leur voler leur propriété intellectuelle et leurs informations personnelles. Il est connu pour cibler les entreprises des secteurs de la construction et de l'ingénierie, du commerce de détail, du transport, des services commerciaux, de l'assurance et des machines.

Le groupe a également attaqué des organisations en Europe et aux Philippines. Jusqu'à présent, le plus grand nombre de ses victimes sont originaires des États-Unis, mais cela pourrait changer à mesure que le groupe continue d'étendre sa portée à travers le monde.

Protégez-vous contre le ransomeware BlackCat avec PowerDMARC !

Qu'est-ce que BlackCat Ransomware ? Un Ransomware-as-a-Service (RaaS)

BlackCat Ransomware est un modèle commercial de type "ransomware-as-a-service" (RaaS) qui repose sur une structure de marketing d'affiliation. Le modèle commercial RaaS signifie que BlackCat n'héberge pas et ne distribue pas lui-même le logiciel malveillant, mais qu'il fait appel à des tiers pour le faire à sa place. Ce mode de fonctionnement permet à BlackCat d'éviter toute responsabilité juridique et de ne pas être détecté par les logiciels antivirus.

Qu'est-ce que Ransomware-as-a-Service ?

Le Ransomware-as-a-service (RaaS) est un type de cyberattaque relativement nouveau qui permet à quiconque d'acheter un logiciel malveillant et de l'utiliser pour retenir des fichiers en otage, généralement jusqu'au paiement d'une rançon.

Le RaaS est extrêmement rentable pour les pirates, car ils peuvent louer leur logiciel de ransomware à d'autres criminels sans avoir à craindre de se faire prendre par les forces de l'ordre, comme ils le feraient s'ils menaient leurs propres attaques.

RaaS fonctionne grâce à l'utilisation de programmes d'" affiliation ", qui sont essentiellement des programmes permettant aux gens de gagner de l'argent en diffusant des logiciels malveillants. Les affiliés sont payés pour chaque victime qu'ils infectent et pour chaque fois que le logiciel malveillant génère des revenus. Plus un affilié réussit à diffuser RaaS, plus il peut gagner d'argent.

Comment fonctionne-t-il ?

Les rançongiciels sont généralement diffusés par courrier électronique ou par l'intermédiaire d'un site web qui a été piraté. Le logiciel malveillant crypte alors tous les fichiers de l'utilisateur et affiche une alerte indiquant que l'utilisateur a violé des lois fédérales, ce qui entraîne le verrouillage de son ordinateur. L'attaquant informe ensuite l'utilisateur qu'il peut déverrouiller son ordinateur en payant une rançon - généralement comprise entre 200 et 600 dollars - en bitcoins ou dans une autre crypto-monnaie.

La raison pour laquelle les criminels du RaaS peuvent s'en tirer avec ce type d'escroquerie est que la plupart des victimes ne signalent pas l'infection par un ransomware ; elles essaient plutôt de régler le problème elles-mêmes en payant la rançon et en espérant que tout ira bien.

Vous avez besoin d'une protection contre les attaques de ransomware ? En savoir plus sur DMARC et les ransomwares ici.

L'anatomie du ransomware BlackCat

Les ransomwares sont considérés comme une méthode d'infection sophistiquée et ont le potentiel de rendre un hôte infecté inutilisable. Il peut causer des dommages importants à une organisation s'il n'est pas détecté rapidement. BlackCat ransomware a été téléchargé via des fichiers Microsoft Office contenant un exécutable malveillant intégré. La charge utile contient un code qui permet au logiciel malveillant de se propager sur le réseau compromis, en ciblant à la fois les systèmes Windows et Linux.

Le ransomware BlackCat est décrit comme une attaque "en plusieurs étapes" dont le but est d'exploiter les comptes d'utilisateur et d'administrateur Active Directory (AD) afin de chiffrer les fichiers sur les ordinateurs ciblés. En outre, le ransomware BlackCat/ALPHV exploite les informations d'identification des utilisateurs précédemment compromises pour obtenir un accès initial au système de la victime.

Comment prévenir BlackCat Ransomware ?

Étapes manuelles pour prévenir les attaques de BlackCat Ransomware :

- Mettez régulièrement vos logiciels à jour. Les rançongiciels ciblent généralement les anciens systèmes ou les systèmes qui n'ont pas été mis à jour depuis un certain temps. Assurez-vous donc de savoir quels logiciels sont exécutés sur votre ordinateur et veillez à ce qu'ils soient à jour.

- Sauvegardez régulièrement tous vos fichiers et stockez-les à deux endroits différents (par exemple sur deux disques durs externes différents). Ainsi, si l'un des disques tombe en panne ou est infecté par un logiciel malveillant, vous aurez toujours des copies de tous vos fichiers sur un autre disque ou dans le nuage, à l'abri du danger !

- Utilisez des mots de passe forts qui ne sont pas réutilisés ailleurs (surtout pas plusieurs fois sur différents comptes), et ne cliquez jamais sur des liens envoyés par courrier électronique, même s'ils semblent provenir d'une personne de confiance !

- Ne payez pas la rançon ! Payer les criminels, c'est gaspiller de l'argent. La seule façon dont ils débloqueront vos données (selon eux) est que vous les payiez d'abord - mais ils mentent ! Ne tombez pas dans le panneau !

- Essayez d'utiliser l'outil de récupération de fichiers intégré à Windows pour restaurer vos fichiers à partir de Shadow Copies (un système de sauvegarde). Cela ne fonctionnera peut-être pas à 100 %, mais cela vaut vraiment la peine d'essayer ! Vous trouverez cet outil sous "Restauration du système" dans votre Panneau de configuration (recherchez "Restauration du système" si vous ne le voyez pas tout de suite).

Outils que vous pouvez déployer pour prévenir les attaques de BlackCat Ransomware :

1. La bonne nouvelle, c'est qu'il existe une technologie émergente qui peut vous aider à protéger votre entreprise contre le ransomware BlackCat : DMARC.

A politique DMARC permet aux expéditeurs de courrier électronique d'indiquer aux serveurs de réception si les messages électroniques sont légitimes ou non. Cela signifie que si un pirate tente d'envoyer un courriel d'hameçonnage avec un code malveillant en pièce jointe, le serveur du destinataire saura qu'il ne provient pas du propriétaire légitime du domaine et pourra le rejeter avant qu'il n'y ait des dégâts.

Obtenez gratuitement votre analyseur DMARC aujourd'hui.

2. L'authentification multifactorielle (AMF) est un moyen d'empêcher les pirates d'accéder à vos comptes tout en vous permettant d'y accéder librement. En utilisant au moins deux informations pour vérifier votre identité, il est beaucoup plus difficile pour quelqu'un qui a volé votre mot de passe ou d'autres informations d'identification d'accéder à votre compte sans être détecté par l'AMF.

3. Les pare-feu peuvent protéger contre de nombreuses attaques de ransomware BlackCat. Un pare-feu est un logiciel qui fonctionne avec votre système d'exploitation pour bloquer l'accès non autorisé à votre ordinateur, ce qui inclut l'accès par un code malveillant comme un ransomware. La plupart des systèmes d'exploitation incluent des pare-feu, mais si vous n'en avez pas ou si vous souhaitez une protection supplémentaire, il existe de nombreuses options gratuites, dont beaucoup sont faciles à installer.