英国DMARCおよびMTA-STS採用状況報告書2026

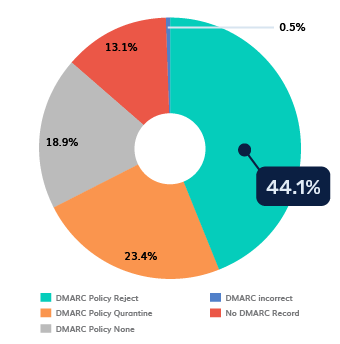

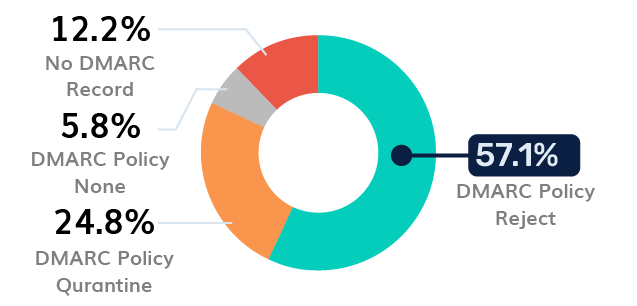

PowerDMARCでは、英国を拠点とする875のドメインにおけるメール認証態勢を分析しました。 英国に拠点を置く875のドメイン。その結果から、英国は「部分的な準備状態」にあることが示唆されており、 英国国家サイバーセキュリティセンター(NCSC)が が2026年3月31日をもってMail CheckおよびWeb Checkサービスを正式に終了することを考えると、不安定な状況です。

これは英国のサイバーセキュリティ環境における大変革を意味する。長年にわたり、組織は監視のためこうした集中型ツールに依存してきた。今やNCSCは、DMARCの導入と施行に関する全責任を個々の組織に直接移管している。Mail Checkという安全網が消えることで、記録を持つことと実際に施行することの間の隔たりが 間の隔たりは、もはや単なる技術的見落としではなく、コンプライアンスとセキュリティ上の緊急事態である。

組織がこの移行を乗り切り、可視性を維持する方法について詳しく知りたい方は、ガイドをご覧ください: 英国公共部門向けNCSCメールチェック変更点.

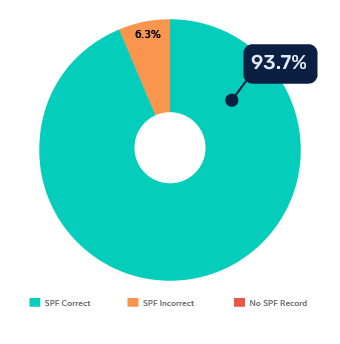

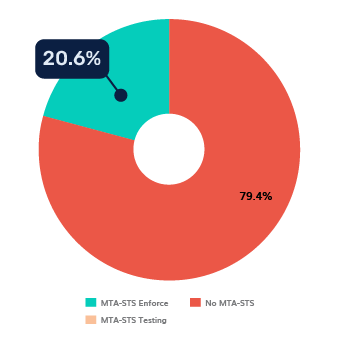

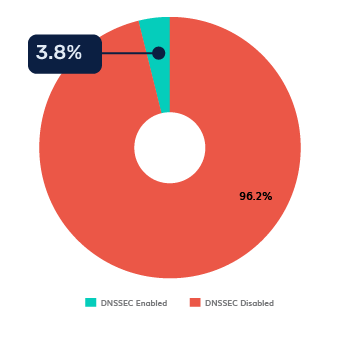

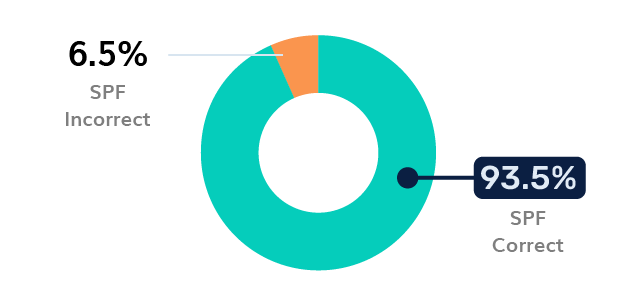

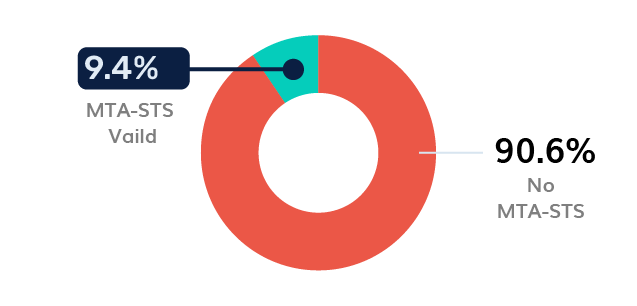

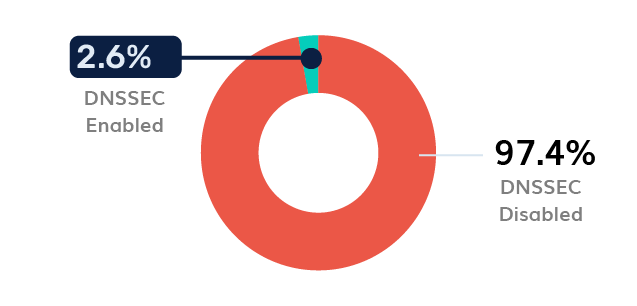

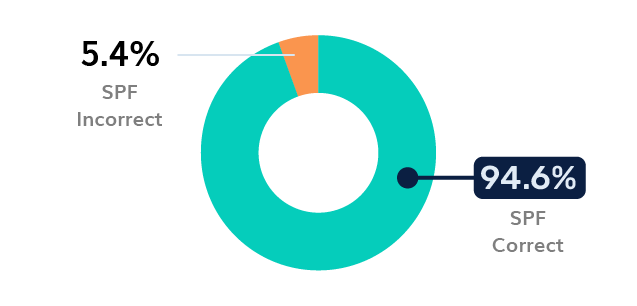

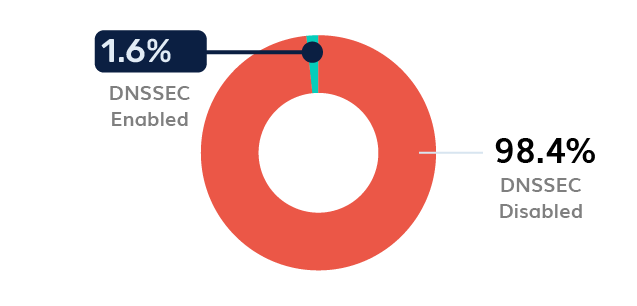

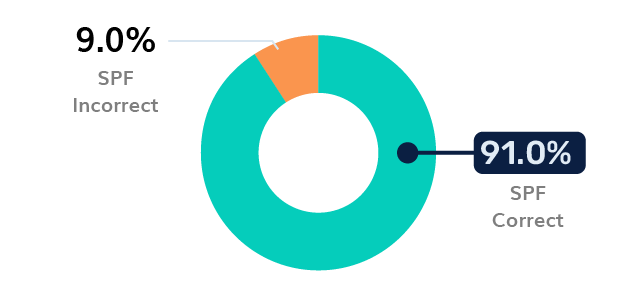

以下の分析は、組織が「認証」(SPF)の項目にはチェックを入れているものの、「暗号化」(MTA-STS)および「完全性」(DNSSEC)のレイヤーについてはほぼ無視している現状を明らかにしている。

レポート依頼 - 英国のDMARC導入状況

「は必須項目