Contas de e-mail compartilhadas são aquelas que são acessadas e usadas por várias pessoas, normalmente dentro da mesma família ou organização. Elas podem parecer convenientes, pois permitem que várias pessoas gerenciem a carga de trabalho e garantam que os e-mails não fiquem sem resposta. No entanto, usar um e-mail compartilhado apresenta vários riscos de segurança e deixa todos os usuários e organizações vulneráveis.

Takeaways de chaves

- As contas de correio eletrónico partilhadas podem levar a uma fraca proteção das palavras-passe, aumentando a vulnerabilidade a tentativas de pirataria informática.

- A responsabilidade fica comprometida quando vários utilizadores acedem a um endereço de correio eletrónico partilhado, dificultando o rastreio das acções realizadas na conta.

- Podem ocorrer ataques deliberados de actuais ou antigos funcionários se o controlo de acesso não for mantido adequadamente.

- Os problemas de retenção de dados surgem quando as informações sensíveis podem ser acedidas mesmo depois de as mensagens de correio eletrónico terem sido eliminadas por um utilizador.

- A conformidade com os regulamentos específicos do sector é muitas vezes impossível com contas de correio eletrónico partilhadas devido aos riscos de segurança inerentes.

A importância da segurança do e-mail

A segurança do correio eletrónico é uma parte importante da segurança de qualquer empresa. Centenas de milhares de pessoas são vítimas de ataques de phishing todos os anos, causando perdas consideráveis de dados e prejuízos financeiros e de reputação incalculáveis. Monitorizar os funcionários e garantir que seguem as melhores práticas pode reforçar as defesas digitais. A implementação de protocolos de autenticação de correio eletrónico como DMARC, SPF e DKIM ajuda a proteger contra ataques de phishing e spoofing, verificando a legitimidade dos remetentes de correio eletrónico e reduzindo o risco de utilização não autorizada do seu domínio.

Uma forma de o fazer é através da utilização de software espião legítimo. De acordo com a análise do software Flexispy feita pelo escritor de tecnologia Noah Edis análise do Flexispypor exemplo, o software pode ser utilizado para monitorizar os dispositivos da empresa para garantir que as melhores práticas estão a ser seguidas e para melhorar a responsabilização. Existem requisitos legais em algumas regiões que exigem que os empregadores informem os seus empregados sobre quaisquer medidas ou ferramentas de monitorização - por exemplo, o RGPD na UE - mas não é esse o caso à escala global.

Simplifique a segurança com o PowerDMARC!

O que são endereços de e-mail compartilhados?

Um endereço de e-mail compartilhado é um único endereço de e-mail, usando uma única conta de e-mail, que tem vários usuários. Todos os usuários fazem login na conta com as mesmas credenciais de login. E-mails compartilhados podem ser usados em casas, por famílias e até mesmo em empresas. Eles são comumente usados por departamentos de atendimento ao cliente, por exemplo, onde vários funcionários são responsáveis por responder e-mails enviados para um único endereço.

Como todos os membros da equipe usam os mesmos detalhes de login e acessam os mesmos e-mails, e como os membros da equipe mudam de departamento ou até mesmo deixam a empresa, isso pode significar que dezenas ou mais pessoas acabam tendo acesso à conta. Isso deixa o negócio aberto a ataques internos, ao mesmo tempo em que aumenta o risco de ataques externos.

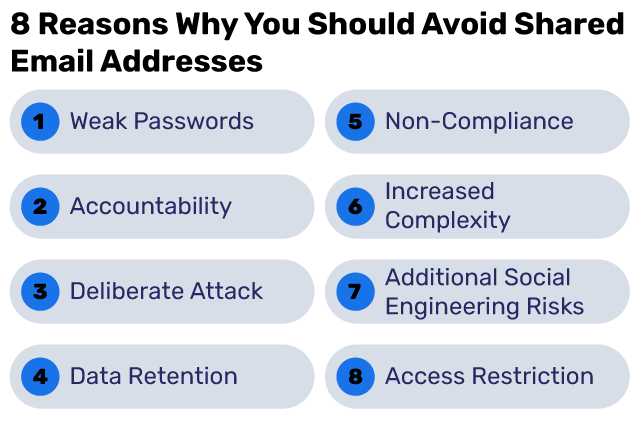

8 razões pelas quais você deve evitar endereços de e-mail compartilhados

Endereços de e-mail compartilhados são convenientes e podem ser úteis em alguns casos, mas eles apresentam certos riscos de segurança. Aqui estão alguns motivos comuns pelos quais você deve evitar usá-los:

1. Senhas fracas

Senhas seguras devem consistir em letras maiúsculas e minúsculas, números e caracteres especiais. Elas não devem incluir sequências de caracteres, palavras e frases bem conhecidas ou qualquer coisa que seja facilmente adivinhada. 8 em cada 10 violações de hackers empresariais são alcançadas devido ao uso de senhas fracas ou roubadas, o que torna a escolha e o uso de senhas seguras uma parte integrante da segurança de dados .

As contas de correio eletrónico partilhadas tendem a ter palavras-passe fáceis. Vários utilizadores precisam de aceder à conta e é mais fácil para o administrador atribuir uma palavra-passe simples. Muitos utilizadores também utilizam as mesmas palavras-passe para várias contas diferentes, pelo que, se lhes tiver sido atribuída uma palavra-passe para aceder ao seu correio eletrónico, existe a possibilidade de reutilizarem essa palavra-passe noutros locais. Para reduzir os riscos, utilize sempre palavras-passe fortes e únicas para cada conta e certifique-se de que cumprem as melhores práticas de segurança.

2. Responsabilidade

Se várias pessoas tiverem acesso a uma conta de e-mail usando o mesmo nome de usuário e senha, torna-se virtualmente impossível determinar quem fez o quê. Se houver uma violação de dados deliberada e e-mails confidenciais forem compartilhados, é muito difícil dizer quem compartilhou essas informações ao usar contas de e-mail compartilhadas. Do ponto de vista empresarial, também torna difícil determinar quem enviou ou respondeu às mensagens de uma conta de e-mail.

A falta de responsabilização não é sobre aplicar punição. Se houver uma violação de segurança ou risco, os funcionários e usuários de e-mail precisam ser treinados sobre as melhores práticas. Para fazer isso, você precisa identificar quem precisa de treinamento ou pode alienar os usuários que cumprem as melhores práticas. Outro elemento da responsabilização é determinar quem é responsável por responder a quais e-mails. Os membros da equipe precisarão verificar cada e-mail para garantir que ele tenha recebido uma resposta oportuna.

3. Ataque deliberado

E-mails, mesmo aqueles de clientes, podem conter dados altamente confidenciais: informações que você não quer que concorrentes ou terceiros tenham acesso. Com contas de e-mail compartilhadas, pode ser difícil controlar quem exatamente tem acesso à conta. Além dos funcionários atuais que precisam de acesso, os funcionários deixam as organizações. Nem todas as violações e ataques de dados vêm de fora da empresa. Muitos são instigados por funcionários ou ex-funcionários.

É improvável que uma senha de e-mail seja alterada toda vez que houver uma mudança interna ou um funcionário sair. Embora a maioria das empresas restrinja imediatamente outras formas de acesso quando um funcionário sai. Isso deixa a empresa aberta a ataques deliberados de funcionários existentes ou ex-funcionários descontentes.

4. Retenção de dados

Na maioria dos casos, os funcionários usam software de e-mail como o Outlook para acessar e-mails compartilhados. O software é instalado no computador deles e permite que os indivíduos tenham acesso total à conta. Eles podem receber e enviar e-mails, baixar anexos e executar funções administrativas na conta.

Mesmo que um utilizador apague uma mensagem de correio eletrónico sensível, se o conteúdo da mensagem estiver no software de correio eletrónico de outro utilizador ou se este tiver descarregado ficheiros anexados, esses dados continuam a existir. Isto pode ser problemático no caso de dados comerciais sensíveis. Pode também representar um risco de segurança com mensagens de correio eletrónico de phishing e ficheiros suspeitos. Um utilizador pode reconhecer uma fraude e apagar a mensagem de correio eletrónico, mas se essa mensagem já tiver sido aberta ou descarregada, continua a representar um risco para toda a empresa.

5. Não conformidade

Alguns setores, como o de saúde, têm políticas rígidas de proteção de dados e comunicação, incluindo requisitos de segurança de e-mail . As organizações dentro desse setor devem seguir essas políticas, ou podem ser potencialmente atingidas por medidas punitivas. Nos casos mais graves, as empresas podem ter suas licenças para operar rescindidas.

A maioria das políticas de conformidade de dados exige que os usuários tenham contas de e-mail separadas porque isso ajuda a garantir a integridade dos dados, dificulta ataques externos e protege os dados dos indivíduos.

6. Maior complexidade

Compartilhar credenciais de login de e-mail pode parecer a solução mais simples. Todos que precisam de acesso recebem o mesmo nome de usuário e senha, e todos os usuários podem responder aos e-mails. No entanto, se uma empresa deseja garantir uma boa segurança de dados, isso na verdade aumenta a complexidade de muitas maneiras.

Cada usuário precisa receber detalhes de login. Quando um usuário sai de um departamento, e especialmente se um sai da empresa, esses detalhes devem ser alterados. Isso significa enviar novos detalhes de login para todos os membros da equipe. Inevitavelmente, alguém esquecerá os novos detalhes. E, se houver uma violação de dados ou outro problema de segurança, a TI precisará de muita investigação para encontrar a causa da violação e reforçar as defesas contra ataques futuros. E, embora alguns usuários possam precisar de acesso administrativo para poder fazer alterações na conta de e-mail em si, outros usuários não precisarão, o que significa tentar criar restrições de acesso do usuário em uma conta compartilhada.

7. Riscos adicionais de engenharia social

Engenharia social é uma das táticas mais comumente usadas para obter acesso a contas de e-mail e outros dados de missão crítica. Phishing é uma forma de engenharia social, convencendo um destinatário de e-mail a clicar em um link e inserir detalhes de nome de usuário e senha em um site falso. No entanto, outras táticas de engenharia social também existem, e quanto mais usuários tiverem acesso a uma conta compartilhada, mais pontos de entrada potenciais haverá para hackers usando essas táticas.

A maneira mais eficaz de tapar esses buracos é ter contas separadas com credenciais de login separadas para todos os usuários. No mínimo, o encaminhamento de e-mail pode ajudar a tapar alguns buracos de segurança.

8. Restrição de acesso

Nem todos os membros da equipe precisam do mesmo nível de acesso à conta e diferentes membros da equipe podem precisar acessar e-mails específicos. Com contas de e-mail compartilhadas, isso não é possível. Todos com acesso à conta poderão ver e até mesmo responder a todos os e-mails. Da mesma forma, alguns usuários precisarão acessar e alterar os detalhes da conta, enquanto outros precisarão apenas de acesso ao e-mail.

Isso pode ser feito fornecendo a alguns usuários um software de e-mail e dando a outros usuários acesso à conta em si, mas se torna ainda mais complicado, e quando um usuário tem o nome de usuário e a senha de uma conta, ele ainda pode obter acesso online para potencialmente fazer alterações.

Resumo

E-mails compartilhados parecem convenientes porque eles têm apenas um nome de usuário e senha. Eles são compartilhados entre os usuários, e todos podem acessar e responder aos e-mails na conta. No entanto, e-mails compartilhados representam um risco maior à segurança e podem realmente aumentar o nível de complexidade para empresas que levam a segurança de dados a sério.

Proteja seu domínio e melhore a segurança de e-mail com as soluções avançadas de segurança de e-mail da PowerDMARC. Experimente gratuitamente hoje mesmo!

- A Microsoft reforça as regras do remetente de correio eletrónico: Principais actualizações que não deve perder - 3 de abril de 2025

- Configuração do DKIM: Guia passo a passo para configurar o DKIM para segurança de e-mail (2025) - 31 de março de 2025

- PowerDMARC é reconhecido como líder de rede para DMARC no G2 Spring Reports 2025 - 26 de março de 2025